-

-

SameSite-Cookie-Attribut

-

Anwendungsfall — Binden der Web App Firewall-Richtlinie an einen virtuellen VPN-Server

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

SameSite-Cookie-Attribut

Für eine sichere Webkommunikation hat Google die Verwendung des Cookie-Attributs SameSite vorgeschrieben. Durch die Einhaltung der neuen Richtlinie SameSite von Google Chrome kann die NetScaler-Appliance Drittanbieter-Cookies mit dem im Header set-cookie festgelegten Attribut SameSite verwalten. Die Cookie-Einstellung mindert Angriffe und bietet eine gesicherte Webkommunikation.

Bis Februar 2020 wurde das Attribut SameSite nicht explizit im Cookie festgelegt. Der Browser hat den Standardwert „Keine“ angenommen. Mit bestimmten Browser-Upgrades wie Google Chrome 80 ändert sich jedoch das standardmäßige domänenübergreifende Verhalten von Cookies.

Cookie-Attributwert festlegen

Das Attribut SameSite ist auf einen der folgenden Werte festgelegt, und für den Google Chrome-Browser ist der Standardwert auf “Lax” festgelegt.

Keine. Weist den Browser an, das Cookie für Anfragen im standortübergreifenden Kontext nur auf sicheren Verbindungen zu verwenden.

Lax. Weist den Browser an, das Cookie für Anfragen im Kontext derselben Website zu verwenden. Im Cross-Site-Kontext können nur sichere HTTP-Methoden wie GET-Request das Cookie verwenden.

Streng. Verwenden Sie das Cookie nur, wenn der Benutzer die Domain explizit anfordert.

Hinweis:

Wenn set-cookies (einschließlich Firewall-Sitzungscookies) über das

SameSite-Attribut verfügen und das Attribut-Flagaddcookiesamesiteim Web Application Firewall-Profil aktiviert ist, wird das AttributSameSiteentsprechend dem im Profil konfigurierten Wert überschrieben.

Konfigurieren Sie das SameSite-Attribut im Web App Firewall-Profil mithilfe der CLI

Um das Attribut SameSite zu konfigurieren, müssen Sie die folgenden Schritte ausführen:

- Aktivieren Sie das Cookie-Attribut

SameSite. - Stellen Sie das Cookie-Attribut für die Appfw-Sitzungscookies ein.

Aktiviere das `Samesite’ Cookie-Attribut

Geben Sie in der Befehlszeile Folgendes ein:

set appfw profile <profile-name> –insertCookieSameSiteAttribute ( ON | OFF)

Beispiel:

set appfw profile p1 –insertCookieSameSiteAttribute ON

Legen Sie denselben Site-Cookie-Attributwert für Web Application Firewall-Sitzungscookies fest

Geben Sie in der Befehlszeile Folgendes ein:

set appfw profile <profile-name> – cookieSameSiteAttribute ( LAX | NONE | STRICT )

Beispiel:

set appfw profile p1 – cookieSameSiteAttribute LAX

Wo es Attributtypen gibt,

Keine. Das Cookie-Attribut SameSite ist auf „None“ gesetzt und für alle WAF- und Anwendungscookies als sicher markiert.

Lax. Das Cookie-Attribut SameSite ist für alle WAF- und Anwendungscookies auf „Lax“ gesetzt.

Streng. Das Cookie-Attribut SameSite ist für alle WAF- und Anwendungscookies auf „Lax“ gesetzt.

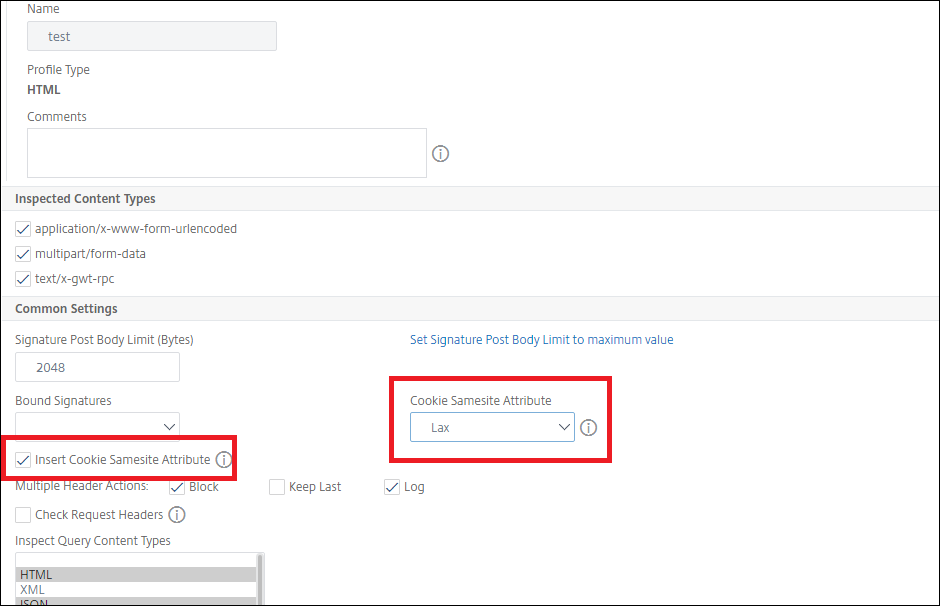

Konfigurieren Sie das SameSite-Cookie-Attribut im Web App Firewall-Profil mithilfe der GUI

- Navigieren Sie zu Sicherheit > NetScaler Web App Firewall > Profile.

- Wählen Sie im Detailbereich ein Profil aus und klicken Sie auf Bearbeiten.

- Klicken Sie auf der NetScaler Web App Firewall Profilseite unter ErweiterteEinstellungen auf Profileinstellungen**.

-

Stellen Sie im Abschnitt Profileinstellungen die folgenden Parameter ein:

a. Fügen Sie das Cookie-Attribut

Samesiteein. Markieren Sie das Kontrollkästchen, um das Cookie-AttributSamesitezu aktivieren. b. Cookie Samesite Attribute. Wählen Sie eine Option aus der Dropdownliste aus, um denSamesiteCookie-Wert festzulegen. - Klicken Sie auf OK und Fertig.

Teilen

Teilen

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.