-

-

Contrôle d'accès basé sur les rôles

-

-

Afficher les recommandations et gérer efficacement vos ADC et applications

-

-

-

Comment rechercher des instances à l'aide des valeurs des balises et des propriétés

-

Gérer les partitions d'administration des instances NetScaler

-

Forcer une instance NetScaler secondaire à rester secondaire

-

Provisionner des instances NetScaler VPX™ sur SDX à l'aide d'ADM

-

Répliquer les configurations d'une instance NetScaler à une autre

-

-

-

Comparer le volume de données utilisé par les vidéos ABR optimisées et non optimisées

-

Afficher le type de vidéos diffusées et le volume de données consommées depuis votre réseau

-

Comparer le temps de lecture optimisé et non optimisé des vidéos ABR

-

Comparer la consommation de bande passante des vidéos ABR optimisées et non optimisées

-

Comparer le nombre de lectures optimisées et non optimisées des vidéos ABR

-

Afficher le débit de données maximal pour une période spécifique

-

Utiliser les messages de journal ADM pour gérer et surveiller votre infrastructure

-

-

-

Configurer un serveur ADM uniquement comme serveur de licences mutualisées

-

Mettre à niveau une licence perpétuelle dans NetScaler VPX vers la capacité mutualisée ADC

-

Mise à niveau d'une licence perpétuelle dans NetScaler MPX™ vers la capacité mutualisée ADC

-

Mettre à niveau une licence perpétuelle dans NetScaler SDX™ vers la capacité mutualisée ADC

-

Capacité mutualisée NetScaler sur les instances ADC en mode cluster

-

Configurer les vérifications d'expiration pour les licences de capacité mutualisée

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Contrôle d’accès basé sur les rôles

NetScaler® ADM offre un contrôle d’accès basé sur les rôles (RBAC) granulaire, qui vous permet d’accorder des autorisations d’accès en fonction des rôles des utilisateurs individuels au sein de votre entreprise. Dans ce contexte, l’accès est la capacité d’effectuer une tâche spécifique, telle que l’affichage, la création, la modification ou la suppression d’un fichier. Les rôles sont définis en fonction de l’autorité et de la responsabilité des utilisateurs au sein de l’entreprise. Par exemple, un utilisateur peut être autorisé à effectuer toutes les opérations réseau, tandis qu’un autre peut observer le flux de trafic dans les applications et aider à créer des modèles de configuration.

Les rôles sont déterminés par des stratégies. Après avoir créé des stratégies, vous créez des rôles, liez chaque rôle à une ou plusieurs stratégies et attribuez des rôles aux utilisateurs. Vous pouvez également attribuer des rôles à des groupes d’utilisateurs.

Un groupe est une collection d’utilisateurs qui ont des autorisations en commun. Par exemple, les utilisateurs qui gèrent un centre de données particulier peuvent être affectés à un groupe. Un rôle est une identité accordée aux utilisateurs ou aux groupes en fonction de conditions spécifiques. Dans NetScaler ADM, la création de rôles et de stratégies est spécifique à la fonctionnalité RBAC de NetScaler. Les rôles et les stratégies peuvent être facilement créés, modifiés ou supprimés à mesure que les besoins de l’entreprise évoluent, sans avoir à mettre à jour individuellement les privilèges de chaque utilisateur.

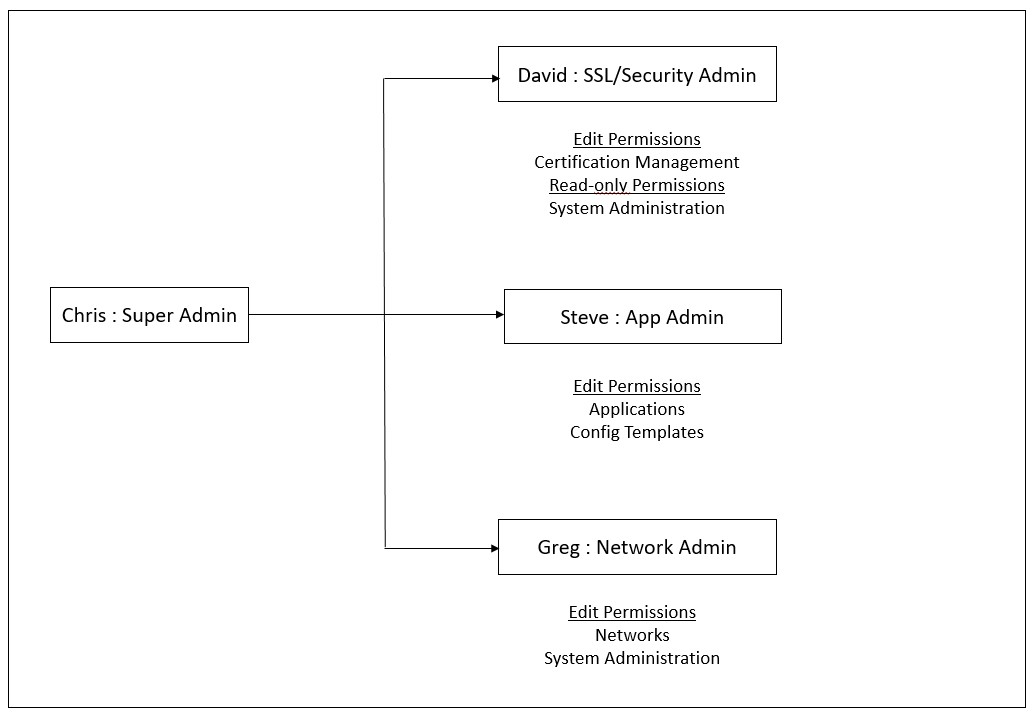

Les rôles peuvent être basés sur les fonctionnalités ou sur les ressources. Par exemple, considérez un administrateur SSL/sécurité et un administrateur d’application. Un administrateur SSL/sécurité doit avoir un accès complet aux fonctionnalités de gestion et de surveillance des certificats SSL, mais doit avoir un accès en lecture seule pour les opérations d’administration système. Un administrateur d’application doit pouvoir accéder uniquement aux ressources comprises dans son périmètre.

Exemple :

Chris, le responsable du groupe ADC, est le super administrateur de NetScaler ADM dans son organisation. Chris crée trois rôles d’administrateur : administrateur de sécurité, administrateur d’application et administrateur réseau.

David, l’administrateur de sécurité, doit avoir un accès complet à la gestion et à la surveillance des certificats SSL, mais aussi un accès en lecture seule pour les opérations d’administration système.

Steve, un administrateur d’application, n’a besoin d’accéder qu’à des applications spécifiques et à des modèles de configuration spécifiques.

Greg, un administrateur réseau, a besoin d’accéder à l’administration système et réseau.

Chris doit également fournir le RBAC pour tous les utilisateurs, qu’ils soient locaux ou externes.

Les utilisateurs de NetScaler ADM peuvent être authentifiés localement ou via un serveur externe (RADIUS/LDAP/TACACS). Les paramètres RBAC doivent être applicables à tous les utilisateurs, quelle que soit la méthode d’authentification adoptée.

L’image suivante montre les autorisations dont disposent les administrateurs et les autres utilisateurs, ainsi que leurs rôles dans l’organisation.

Limitations

Le RBAC n’est pas entièrement pris en charge pour les fonctionnalités NetScaler ADM suivantes :

-

Analyse - Le RBAC n’est pas entièrement pris en charge dans les modules d’analyse. La prise en charge du RBAC est limitée au niveau de l’instance et n’est pas applicable au niveau de l’application dans les modules d’analyse Web Insight, SSL Insight, Gateway Insight, HDX™ Insight et WAF Security Violations. Par exemple :

Exemple 1 : RBAC basé sur l’instance (pris en charge)

Un administrateur auquel quelques instances ont été attribuées ne peut voir que ces instances sous Web Insight > Instances, et uniquement les serveurs virtuels correspondants sous Web Insight > Applications, car le RBAC est pris en charge au niveau de l’instance.

Exemple 2 : RBAC basé sur l’application (non pris en charge)

Un administrateur auquel quelques applications ont été attribuées peut voir tous les serveurs virtuels sous Web Insight > Applications mais ne peut pas y accéder, car le RBAC n’est pas pris en charge au niveau des applications.

-

StyleBooks – Le RBAC n’est pas entièrement pris en charge pour les StyleBooks.

-

Dans NetScaler ADM, les StyleBooks et les packs de configuration sont considérés comme des ressources distinctes. Des autorisations d’accès, soit d’affichage, de modification, ou les deux, peuvent être fournies pour les StyleBooks et les packs de configuration séparément ou simultanément. Une autorisation d’affichage ou de modification sur les packs de configuration permet implicitement à l’utilisateur d’afficher les StyleBooks, ce qui est essentiel pour obtenir les détails du pack de configuration et créer des packs de configuration.

-

L’autorisation d’accès pour des StyleBooks ou des packs de configuration spécifiques n’est pas prise en charge. Exemple : S’il existe déjà un pack de configuration sur l’instance, les utilisateurs peuvent modifier la configuration sur une instance NetScaler cible même s’ils n’ont pas accès à cette instance.

-

-

Orchestration - Le RBAC n’est pas pris en charge pour l’orchestration.

Partager

Partager

Dans cet article

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.