-

Afficher les recommandations et gérer efficacement vos ADC et applications

-

-

-

Comment rechercher des instances à l'aide des valeurs des balises et des propriétés

-

Gérer les partitions d'administration des instances NetScaler

-

Forcer une instance NetScaler secondaire à rester secondaire

-

Provisionner des instances NetScaler VPX™ sur SDX à l'aide d'ADM

-

Répliquer les configurations d'une instance NetScaler à une autre

-

-

-

Comparer le volume de données utilisé par les vidéos ABR optimisées et non optimisées

-

Afficher le type de vidéos diffusées et le volume de données consommées depuis votre réseau

-

Comparer le temps de lecture optimisé et non optimisé des vidéos ABR

-

Comparer la consommation de bande passante des vidéos ABR optimisées et non optimisées

-

Comparer le nombre de lectures optimisées et non optimisées des vidéos ABR

-

Afficher le débit de données maximal pour une période spécifique

-

Utiliser les messages de journal ADM pour gérer et surveiller votre infrastructure

-

-

-

Configurer un serveur ADM uniquement comme serveur de licences mutualisées

-

Mettre à niveau une licence perpétuelle dans NetScaler VPX vers la capacité mutualisée ADC

-

Mise à niveau d'une licence perpétuelle dans NetScaler MPX™ vers la capacité mutualisée ADC

-

Mettre à niveau une licence perpétuelle dans NetScaler SDX™ vers la capacité mutualisée ADC

-

Capacité mutualisée NetScaler sur les instances ADC en mode cluster

-

Configurer les vérifications d'expiration pour les licences de capacité mutualisée

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Gérer la configuration Ingress de Kubernetes dans NetScaler® ADM

Kubernetes (K8s) est une plateforme d’orchestration de conteneurs open source qui automatise le déploiement, la mise à l’échelle et la gestion des applications cloud natives.

Kubernetes fournit la fonctionnalité Ingress qui permet au trafic client externe au cluster d’accéder aux microservices d’une application exécutée à l’intérieur du cluster Kubernetes. Les instances ADC peuvent agir comme Ingress pour les applications exécutées à l’intérieur d’un cluster Kubernetes. Les instances ADC peuvent équilibrer la charge et acheminer le contenu du trafic Nord-Sud des clients vers n’importe quel microservice à l’intérieur du cluster Kubernetes.

Remarque

- NetScaler ADM prend en charge la fonctionnalité Ingress sur les clusters avec Kubernetes version 1.14 à 1.21.

- NetScaler ADM prend en charge les appliances NetScaler VPX et MPX en tant que périphériques Ingress.

- Dans l’environnement Kubernetes, l’instance NetScaler équilibre la charge uniquement pour le type de service « NodePort ».

Vous pouvez configurer plusieurs instances ADC pour qu’elles agissent comme des périphériques Ingress sur le même cluster ou sur différents clusters ou espaces de noms. Après avoir configuré les instances, vous pouvez attribuer chaque instance à différentes applications en fonction de la stratégie Ingress.

Vous pouvez créer et déployer une configuration Ingress à l’aide de kubectl ou des API Kubernetes. Vous pouvez également configurer et déployer un Ingress à partir de NetScaler ADM.

Vous pouvez spécifier les aspects suivants de l’intégration de Kubernetes dans ADM :

-

Cluster – Vous pouvez enregistrer ou désenregistrer les clusters Kubernetes pour lesquels ADM peut déployer des configurations Ingress. Lorsque vous enregistrez un cluster dans NetScaler ADM, spécifiez les informations du serveur API Kubernetes. Ensuite, sélectionnez un agent ADM qui peut atteindre le cluster Kubernetes et déployer des configurations Ingress.

-

Stratégies – Les stratégies Ingress sont utilisées pour sélectionner l’instance ADC en fonction du cluster ou de l’espace de noms afin de déployer une configuration Ingress. Spécifiez les informations de cluster, de site et d’instance lorsque vous ajoutez une stratégie.

Avant de commencer

Pour utiliser les instances NetScaler comme périphériques Ingress sur les clusters Kubernetes, assurez-vous de disposer des éléments suivants :

-

Un cluster Kubernetes en place.

-

Un cluster Kubernetes enregistré dans NetScaler ADM.

Configurer NetScaler ADM avec un jeton secret pour gérer un cluster Kubernetes

Pour que NetScaler ADM puisse recevoir des événements de Kubernetes, vous devez créer un compte de service dans Kubernetes pour NetScaler ADM. Et, configurez le compte de service avec les autorisations RBAC nécessaires dans le cluster.

-

Créez un compte de service pour NetScaler ADM. Par exemple, le nom du compte de service peut être

citrixadm-sa. Pour créer un compte de service, consultez Utiliser plusieurs comptes de service. -

Utilisez le rôle

cluster-adminpour lier le compte de service NetScaler ADM. Cette liaison accorde unClusterRoleà l’échelle du cluster à un compte de service. Voici un exemple de commande pour lier un rôlecluster-adminau compte de service.kubectl create clusterrolebinding citrixadm-sa-admin --clusterrole=cluster-admin --serviceaccount=default:citrixadm-sa <!--NeedCopy-->Après avoir lié le compte de service NetScaler ADM au rôle

cluster-admin, le compte de service dispose d’un accès à l’échelle du cluster. Pour plus d’informations, consultezkubectlcreateclusterrolebinding. -

Obtenez le jeton du compte de service créé.

Par exemple, exécutez la commande suivante pour afficher le jeton du compte de service

citrixadm-sa:kubectl describe sa citrixadm-sa <!--NeedCopy--> -

Exécutez la commande suivante pour obtenir la chaîne secrète du jeton :

kubectl describe secret <token-name> <!--NeedCopy-->

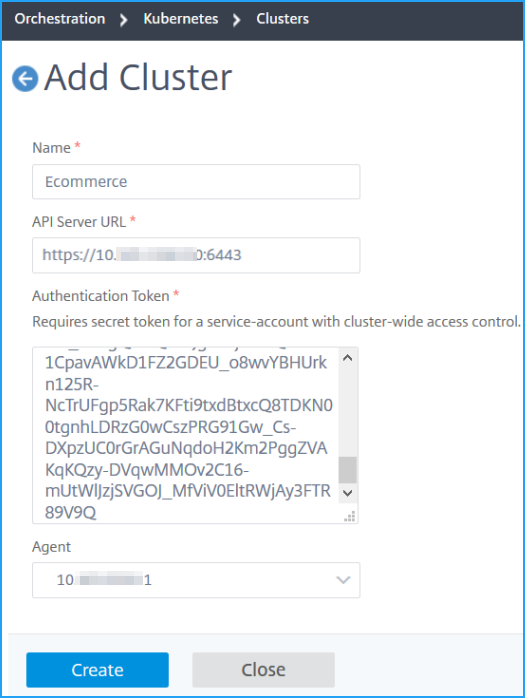

Ajouter le cluster Kubernetes dans NetScaler ADM

Après avoir configuré un agent NetScaler et configuré des routes statiques, vous devez enregistrer le cluster Kubernetes dans NetScaler ADM.

Pour enregistrer le cluster Kubernetes :

-

Connectez-vous à NetScaler ADM avec les informations d’identification d’administrateur.

-

Accédez à Orchestration > Kubernetes > Cluster. La page Clusters s’affiche.

-

Cliquez sur Ajouter.

-

Dans la page Ajouter un cluster, spécifiez les paramètres suivants :

-

Nom - Spécifiez un nom de votre choix.

-

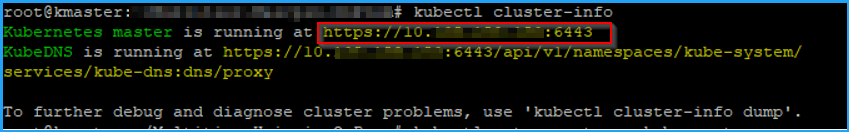

URL du serveur API - Vous pouvez obtenir les détails de l’URL du serveur API à partir du nœud principal Kubernetes.

-

Sur le nœud principal Kubernetes, exécutez la commande

kubectl cluster-info.

-

Saisissez l’URL qui s’affiche pour « Kubernetes master is running at. »

-

-

Jeton d’authentification - Spécifiez la chaîne du jeton d’authentification obtenue lorsque vous configurez NetScaler ADM pour gérer un cluster Kubernetes. Le jeton d’authentification est requis pour valider l’accès à la communication entre le cluster Kubernetes et NetScaler ADM. Pour générer un jeton d’authentification :

-

Sur le nœud principal Kubernetes, exécutez les commandes suivantes :

kubectl describe secret <token-name> <!--NeedCopy--> -

Copiez le jeton généré et collez-le comme jeton d’authentification.

Pour plus d’informations, consultez la documentation Kubernetes.

-

-

Sélectionnez l’agent dans la liste.

-

Cliquez sur Créer.

-

Partager

Partager

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.