-

Konfigurationshandbuch für Citrix Virtual Apps and Desktops s-Workloads

-

On-Premises-Konfiguration von Citrix SD-WAN Orchestrator auf Citrix SD-WAN Appliance

-

-

-

Konfigurieren von IPsec-Tunneln für virtuelle und dynamische Pfade

-

Konfigurieren des IPsec-Tunnels zwischen SD-WAN und Drittanbieter-Geräten

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Konfigurieren des IPsec-Tunnels zwischen SD-WAN und Drittanbieter-Geräten

So konfigurieren Sie den IPsec-Tunnel für Intranet- oder LAN-Dienst:

-

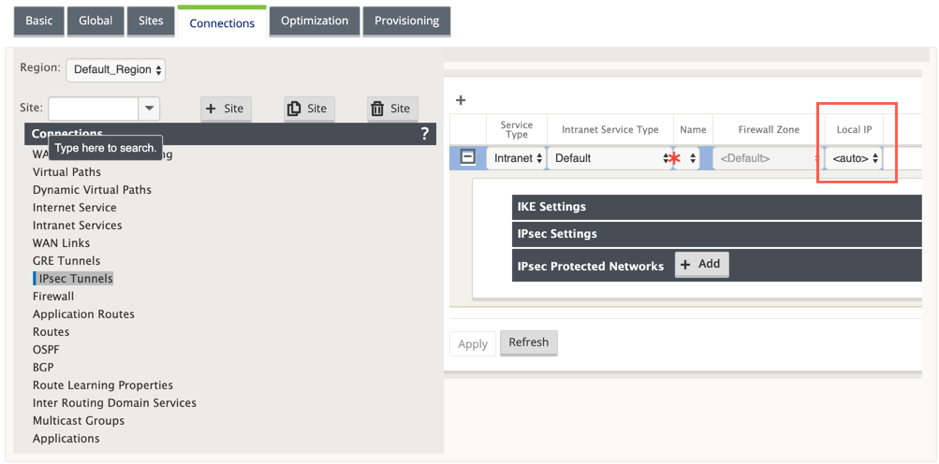

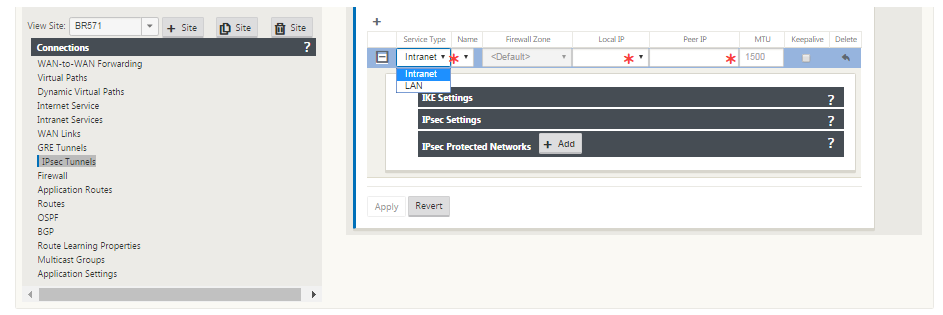

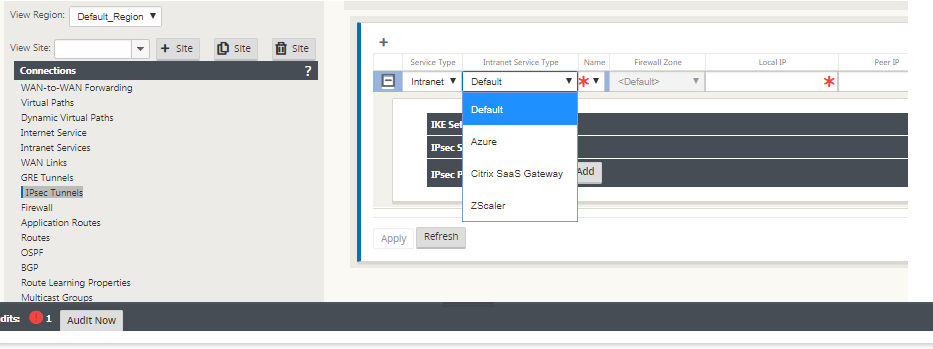

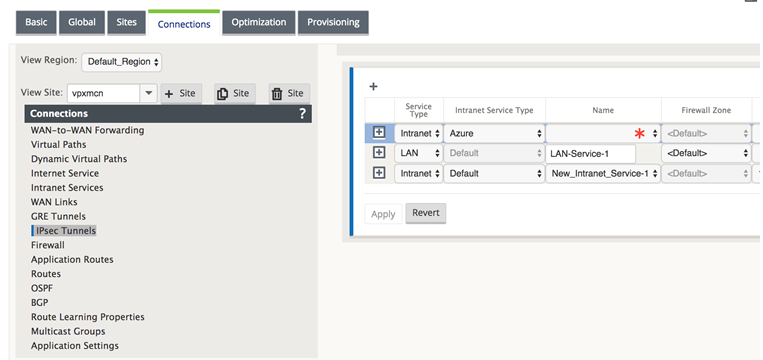

Navigieren Sie im Konfigurationseditorzu Verbindungen> Site anzeigen> [Standortname]> IPsec-Tunnel. Wählen Sie einen Servicetyp (LAN oder Intranet).

-

Geben Sie einen Namen für die Servicetyp ein. Für den Intranetdiensttyp bestimmt der konfigurierte Intranetserver, welche lokalen IP-Adressen verfügbar sind.

Citrix SD-WAN kann nun IPsec-Tunnel einrichten, wenn eine WAN-Verbindung direkt auf der Appliance beendet wird und der WAN-Verbindung eine dynamische IP zugewiesen wird.

Ab Version 11.1.0 müssen Intranet-IPsec-Tunnel konfigurierbar sein, wenn die lokale Tunnel-IP-Adresse nicht oder nicht bekannt ist. Dies hilft beim Erstellen von IPsec-Tunneln auf den Schnittstellen, deren Adresse über DHCP zugewiesen wird.

Bei der Konfiguration der Schnittstelle für den IPsec-Tunnel muss eine lokale Tunnel-IP erwähnt werden. Diese Schnittstelle wurde geändert, um die Auswahl einer leeren IP zu ermöglichen, wenn der Tunneltyp Intranetist.

Außerdem wird das Label für eine nicht festgelegte Adresse in Auto geändert, wenn der Tunneltyp Intranetist.

Wenn die lokale IP auf Autofestgelegt ist, kann sie die IP-Adresse übernehmen, die für die Zugriffsschnittstelle auf dieser WAN-Verbindung integriert ist. Diese WAN-Link-Zugriffsschnittstelle erhält möglicherweise die IP entweder statisch oder von DHCP. Der IPsec-Tunnel wird standardmäßig mit der primären WAN-Link-Zugriffs-Schnittstelle eingerichtet.

Früher können Sie IPsec-Tunnel über eine einzelne WAN-Verbindung einrichten. Dies macht die Zweigumgebung während Perioden von Verbindungsfehlern und wenn der Paketverlust auf einer Verbindung versehentlich hoch ist, um eine zuverlässige Konnektivität zu ermöglichen.

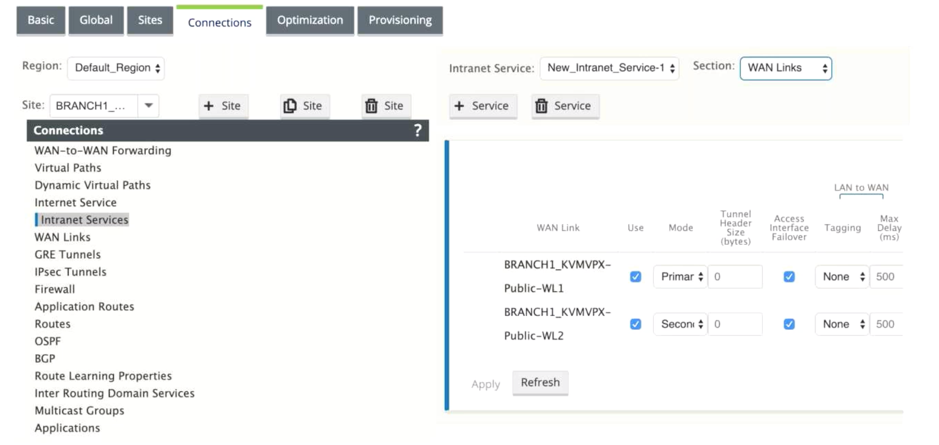

Ab Version 11.1.0 können Sie zwei WAN-Verbindungen verwenden, um IPsec-Tunnel einzurichten, um Zweigumgebungen vor Zeiten von Service-Unterbrechungen zu schützen. Wenn die primäre Verbindung heruntergeht, schaltet sich die sekundäre Verbindung innerhalb von Millisekunden aktiv/nach oben.

Hinweis

Wenn die Option <Auto> ausgewählt ist, wird der IPsec-Tunnel über die primäre WAN-Link-Zugriffsschnittstelle eingerichtet. Wenn die primäre WAN-Verbindung ausfällt, wird der IPsec-Tunnel über die sekundäre WAN-Link-Zugriffsschnittstelle eingerichtet.

-

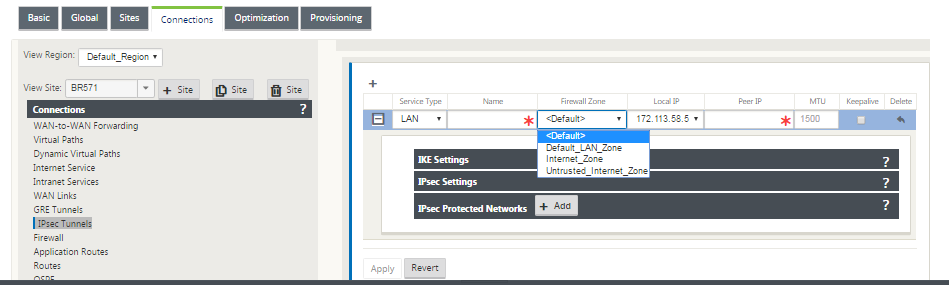

Wählen Sie die verfügbare lokale IP-Adresse aus und geben Sie die Peer-IP-Adresse des IPsec-Tunnels ein.

Hinweis

Wenn der Diensttyp Intranet ist, wird die IP-Adresse vom gewählten Intranetdienst vorab festgelegt.

-

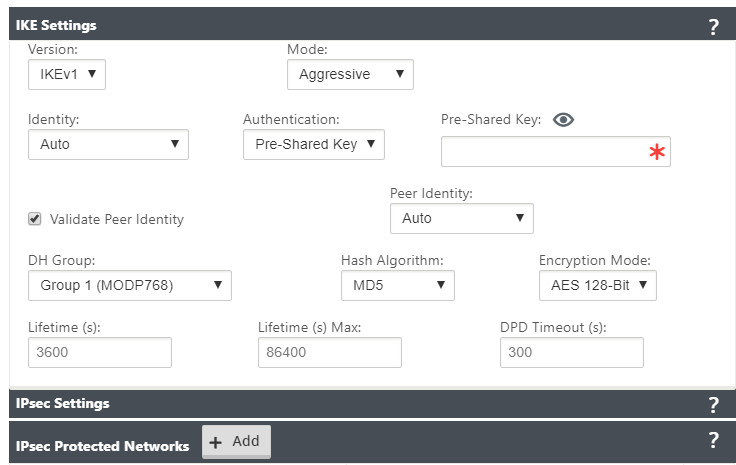

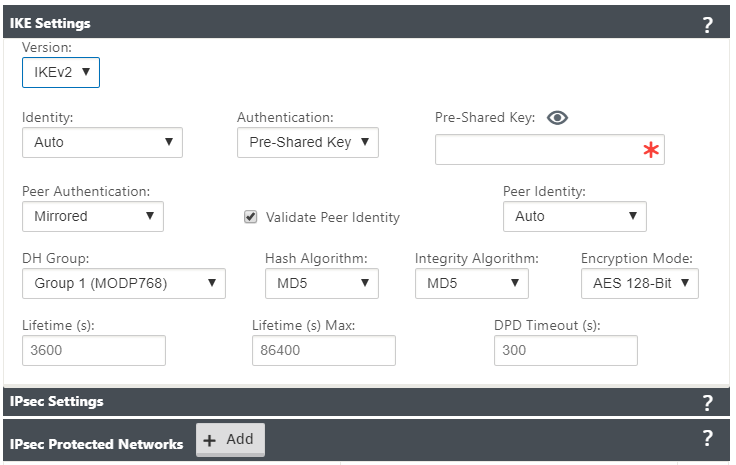

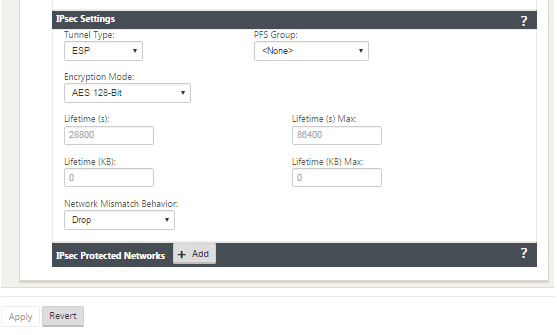

Konfigurieren Sie IPsec-Einstellungen, indem Sie die in den folgenden Tabellen beschriebenen Kriterien anwenden. Wenn Sie fertig sind, klicken Sie auf Übernehmen um Ihre Einstellungen zu speichern.

| Feld | Beschreibung | Wert |

|---|---|---|

| Servicetyp | Wählen Sie einen Servicetyp aus dem Dropdownmenü | Intranet, LAN |

| Name | Wenn der Diensttyp Intranet ist, wählen Sie aus der Liste der konfigurierten Intranetdienste im Dropdownmenü aus. Wenn der Diensttyp LAN ist, geben Sie einen eindeutigen Namen ein | Textzeichenfolge |

| Lokale IP | Wählen Sie die lokale IP-Adresse des IPsec-Tunnels aus dem Dropdownmenü der verfügbaren virtuellen IP-Adressen, die an diesem Standort konfiguriert sind. | IP-Adresse |

| Peer-IP | Geben Sie die Peer-IP-Adresse des IPsec-Tunnels ein | IP-Adresse |

| MTU | Geben Sie die MTU zum Fragmentieren von IKE- und IPsec-Fragmenten ein | Standard: 1500 |

| IKE-Einstellungen | Version: Wählen Sie eine IKE-Version aus dem Dropdownmenü | IKEv1 IKEv2 |

| Modus | Wählen Sie einen Modus aus dem Dropdownmenü | FIPS-konform: Main, nicht FIPS-konform: Aggressiv |

| Identität | Wählen Sie eine Identität aus dem Dropdownmenü | Automatische IP-Adresse Manuelle IP-Adresse Benutzer-FQDN |

| Authentifizierung | Wählen Sie den Authentifizierungstyp aus dem Dropdownmenü | Pre-Shared Key: Wenn Sie einen vorinstallierten Schlüssel verwenden, kopieren Sie ihn und fügen Sie ihn in dieses Feld ein. Klicken Sie auf das Symbol Eyeball (), um den vorinstallierten Schlüssel anzuzeigen. Zertifikat: Wenn Sie ein Identitätszertifikat verwenden, wählen Sie es aus dem Dropdownmenü aus. |

| Validieren der Peer-Identität | Aktivieren Sie dieses Kontrollkästchen, um den Peer des IKE zu validieren. Wenn der ID-Typ des Peers nicht unterstützt wird, aktivieren Sie diese Funktion nicht | – |

| DH-Gruppe | Wählen Sie die Diffie-Hellman-Gruppe für die IKE-Schlüsselgenerierung aus dem Dropdownmenü | FIPS-konform: Gruppe 1, FIPS-konform: Gruppe 2 Gruppe 5 Gruppe 14 Gruppe 15 Gruppe 16 Gruppe 19 Gruppe 20 Gruppe 21 |

| Hash-Algorithmus | Wählen Sie einen Algorithmus aus dem Dropdownmenü aus, um IKE-Nachrichten zu authentifizieren | Nicht FIPS-konform: MD5 FIPS-konform: SHA1 SHA-256 |

| Verschlüsselungsmodus | Wählen Sie den Verschlüsselungsmodus für IKE-Nachrichten aus dem Dropdownmenü | AES 128-Bit-AES 192-Bit-AES 256-Bit |

| Lebensdauer (s) | Geben Sie die bevorzugte Dauer in Sekunden ein, damit eine IKE-Sicherheitszuordnung existiert | 3600 Sekunden (Standard) |

| Lebenszeit (n) Max | Geben Sie die bevorzugte Höchstdauer in Sekunden ein, damit eine IKE-Sicherheitszuordnung existieren kann | 86400 Sekunden (Standard) |

| DPD Timeout (s) | Geben Sie das Dead Peer Detection-Timeoutfür VPN-Verbindungen in Sekunden ein | 300 Sekunden (Standard) |

| IKEv2 | Peer-Authentifizierung: Wählen Sie Peer-Authentifizierung aus dem Dropdownmenü | Gespiegeltes Pre-Shared-Key-Zertifikat |

| IKE2 - Vorab geteilter Schlüssel | Peer-Pre-Shared Key: Fügen Sie den vorab geteilten IKEv2-Peer-Schlüssel zur Authentifizierung in dieses Feld ein. Klicken Sie auf das Augensymbol (), um den Pre-Shared Key anzuzeigen | Textzeichenfolge |

| Integrität Algorithmus | Wählen Sie im Dropdownmenü einen Algorithmus als Hashing-Algorithmus aus, der für die HMAC-Überprüfung verwendet werden soll | Nicht FIPS-konform: MD5 FIPS-konform: SHA1 SHA-256 |

Hinweis:

Wenn der abschließende IPsec-Router Hash-basierten Message Authentication Code (HMAC) in der Konfiguration enthält, ändern Sie den IPsec-Modus in Exp+Auth mit einem Hashing-Algorithmus als SHA1.

IPsec- und IPsec-geschützte Netzwerkeinstellungen:

| Feld | Beschreibung | Wert (e) |

|---|---|---|

| Tunnel-Typ | Wählen Sie den Tunneltyp aus dem Drop-down-Menü | ESP ESP+Auth ESP+NULL AH |

| PFS Gruppe | Wählen Sie die Diffie-Hellman-Gruppe für die perfekte Vorwärtsgeheimnis aus dem Dropdownmenü | Keine Gruppe 1 Gruppe 2 Gruppe 5 Gruppe 14 Gruppe 15 Gruppe 16 Gruppe 19 Gruppe 20 Gruppe 21 |

| Verschlüsselungsmodus | Wählen Sie den Verschlüsselungsmodus für IPsec-Nachrichten aus dem Dropdownmenü | Wenn Sie ESP oder ESP+ Auth wählen, wählen Sie eine der folgenden Optionen: AES 128 Bit, AES 192 Bit, AES 256 Bit, AES 128-Bit GCM 64 Bit, AES 192-Bit GCM 64 Bit, AES 256-Bit GCM 64 Bit, AES 128-Bit GCM 96 Bit, AES 192-Bit GCM 96 Bit, AES 256-Bit GCM 96 Bit, AES 128-Bit GCM 128 Bit, AES 192-Bit GCM 128 Bit, AES 256-Bit GCM 128 Bit. AES 128/192/256-Bit werden CBC unterstützt. |

| Lebensdauer (s) | Geben Sie die Zeit in Sekunden ein, um eine IPsec-Sicherheitszuordnung zu ermöglichen. | 28800 Sekunden (Standard) |

| Lebenszeit Max (s) | Geben Sie die maximale Zeit in Sekunden ein, um eine IPsec-Sicherheitszuordnung zu ermöglichen. | 86400 Sekunden (Standard) |

| Lebenszeit (KB) | Geben Sie die Datenmenge in Kilobyte ein, für die eine IPsec-Sicherheitszuordnung vorhanden sein soll. | Kilobyte |

| Lebensdauer (KB) maximal | Geben Sie die maximale Datenmenge in Kilobyte ein, um eine IPsec-Sicherheitszuordnung zu ermöglichen. | Kilobyte |

| Verhalten bei Netzwerk-Nichtübereinstimmung | Wählen Sie aus dem Dropdownmenü die Aktion aus, die ausgeführt werden soll, wenn ein Paket nicht mit den geschützten Netzwerken des IPSec-Tunnels übereinstimmt | Löschen, unverschlüsselt senden, Nicht-IPsec-Route verwenden |

| IPsec-geschützte Netzwerke | Quell-IP/Präfix: Nachdem Sie auf die Schaltfläche Hinzufügen (+ Hinzufügen) geklickt haben, geben Sie die Quell-IP und das Präfix des Netzwerkverkehrs ein, den der IPsec-Tunnel schützt | IP-Adresse |

| IPsec-geschützte Netzwerke | Ziel-IP/Präfix: Geben Sie die Ziel-IP und das Präfix des Netzwerkverkehrs ein, den der IPsec-Tunnel schützen wird | IP-Adresse |

Hinweis

Citrix SD-WAN unterstützt die Konnektivität zu Oracle Cloud Infrastructure (OCI) über IPSec.

Überwachung von IPsec-Tunneln

Navigieren Sie zu Monitoring>IKE/IPsec in der Benutzeroberfläche der SD-WAN-Appliance, um die IPsec-Tunnelkonfiguration anzuzeigen und zu überwachen.

Teilen

Teilen

In diesem Artikel

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.