This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

静的NAT

スタティック NAT は、SD-WAN ネットワーク内のプライベート IP アドレスまたはサブネットを、SD-WAN ネットワーク外のパブリック IP アドレスまたはサブネットに 1 対 1 のマッピングです。スタティック NAT を設定するには、内部 IP アドレスと変換先の外部 IP アドレスを手動で入力します。スタティック NAT は、ローカル、仮想パス、インターネット、イントラネット、およびルーティング間ドメインサービスに対して構成できます。

インバウンドおよびアウトバウンド NAT

接続の方向は、内側から外側、または外側から内側にできます。NAT ルールが作成されると、方向一致タイプに応じて両方の方向に適用されます。

- Inbound: サービスで受信したパケットについて、送信元アドレスが変換されます。宛先アドレスは、サービス上で送信されるパケットに対して変換されます。たとえば、インターネットサービスから LAN サービスへ — 受信したパケット(インターネットから LAN へ)の場合、送信元 IP アドレスが変換されます。送信されたパケット(LANからインターネットへ)では、宛先 IP アドレスが変換されます。

- Outbound: サービスで受信したパケットについて、宛先アドレスが変換されます。送信元アドレスは、サービス上で送信されるパケットに対して変換されます。たとえば、LAN サービスからインターネットサービスへ — 送信されたパケット(LAN からインターネット)の場合、送信元 IP アドレスが変換されます。受信パケット(インターネットから LAN へ)の場合、宛先 IP アドレスが変換されます。

ゾーン派生

インバウンドまたはアウトバウンドトラフィックの送信元および宛先ファイアウォールゾーンは、同じであってはなりません。送信元と宛先の両方のファイアウォールゾーンが同じ場合、トラフィックに対して NAT は実行されません。

発信 NAT の場合、外部ゾーンはサービスから自動的に派生します。デフォルトでは、SD-WAN 上のすべてのサービスがゾーンに関連付けられます。たとえば、信頼できるインターネットリンク上のインターネットサービスは、信頼できるインターネットゾーンに関連付けられています。同様に、着信 NAT の場合、内部ゾーンはサービスから取得されます。

仮想パスサービスの場合、NAT ゾーンの導出が自動的に行われないため、内部ゾーンと外部ゾーンを手動で入力する必要があります。NAT は、これらのゾーンに属するトラフィックに対してのみ実行されます。仮想パスのサブネット内に複数のゾーンが存在する可能性があるため、仮想パスのゾーンは派生できません。

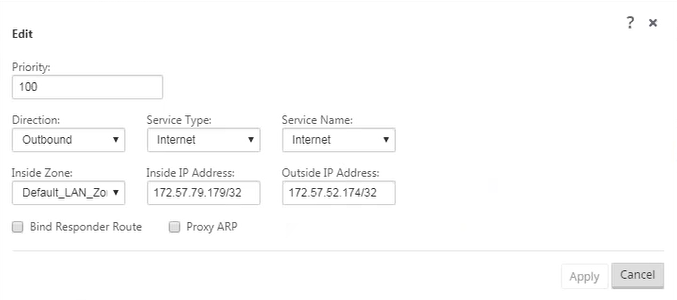

スタティック NAT ポリシーの設定

スタティック NAT ポリシーを設定するには、設定エディタで、[ 接続 ] > [ ファイアウォール ] > [ スタティック NAT ポリシー] に移動します。

- Priority: 定義されたすべてのポリシー内でポリシーが適用される順序。優先順位の低いポリシーは、優先順位の高いポリシーの前に適用されます。

- 方向:仮想インターフェイスまたはサービスから見たトラフィックが流れている方向。インバウンドトラフィックまたはアウトバウンドトラフィックのいずれかになります。

- サービスタイプ: NAT ポリシーが適用される SD-WAN サービスタイプ。スタティック NAT の場合、サポートされるサービスの種類は、ローカル、仮想パス、インターネット、イントラネット、およびインタールーティングドメインサービスです。

- サービス名: サービスタイプに対応する構成済みのサービス名を選択します。

- Inside Zone: 変換を許可するために、パケットの送信元となる必要がある内部ファイアウォールゾーンのマッチタイプ。

- Outside Zone: 変換を許可するために、パケットの送信元となる必要がある外部ファイアウォールゾーンのマッチタイプ。

- 内部 IP アドレス:一致基準が満たされた場合に変換する必要がある内部 IP アドレスおよびプレフィクス。

- 外部 IP アドレス:一致基準が満たされた場合に内部 IP アドレスが変換される外部 IP アドレスおよびプレフィクス。

- レスポンダールートのバインド:非対称ルーティングを回避するために、 応答トラフィックが受信されたのと同じサービスを介して送信されるようにします。

- プロキシ ARP: アプライアンスが外部 IP アドレスに対するローカル ARP 要求に応答することを保証します。

IPv6 インターネットサービスのスタティック NAT ポリシー

Citrix SD-WAN は、リリース11.4.0以降のIPv6インターネットサービスの静的NATポリシーをサポートします。IPv6 インターネットサービスのスタティック NAT ポリシーは、内部ネットワークプレフィクスと外部ネットワークプレフィクスのマッピングを指定します。必要なスタティック NAT ポリシーの数は、内部ネットワークの数と外部ネットワーク(WAN リンク)の数によって異なります。 M 個の内部ネットワークと N 個の WAN リンクがある場合、必要なスタティック NAT ポリシーの数は M x Nです。

Citrix SD-WAN リリース11.4.0以降では、静的NATポリシーの作成中に、外部IPアドレスを手動で入力するか、 PD経由で自動学習を有効にすることができます。 PDによる自動学習が有効になっている場合 、Citrix SD-WAN アプライアンスは、DHCPv6プレフィックス委任を介して上流の委任ルーターから委任されたプレフィックスを受信します。Citrix SD-WAN リリース11.4.0より前は、外部IPアドレスはサービスから自動的に取得され、外部IPアドレスを手動で入力するオプションはありませんでした。アプライアンスを 11.4.0 以降のリリースにアップグレードし、IPv6 インターネットサービス用にスタティック NAT ポリシーが設定されている場合は、ポリシーを手動で更新する必要があります。

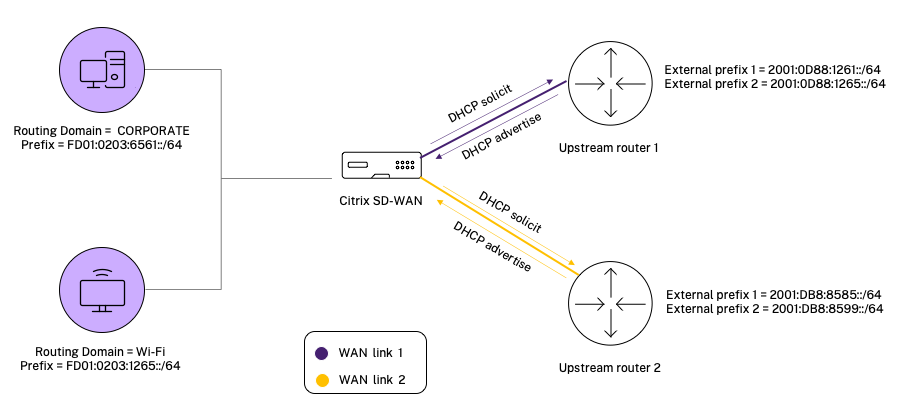

設定例

次のトポロジでは、Citrix SD-WAN アプライアンスは2つの内部ネットワークと2つのWANリンクで構成されます。

- 内部ネットワーク 1 は、ネットワークプレフィクス FD の企業ルーティングドメインに存在します 01:0203:6561። /64

- 内部ネットワーク 2 は、ネットワークプレフィックス FD を持つ Wi-Fi ルーティングドメインに存在します 01:0203:1265። /64

- SD-WAN アプライアンスは、WAN リンク 1 を介して DHCPv6 プレフィクス委任、2 つの委任プレフィックス 2001:0 D 88:1261። /64 および 2001:0 D 88:1265። /64 を介してアップストリーム委任ルータから受信します。これら 2 つの委任プレフィクスは、内部ネットワークからのトラフィックが WAN リンク 1 を通過するときに、外部ネットワークプレフィクスとして使用されます。

- WAN リンク 2 を介して、SD-WAN アプライアンスは DHCPv6 プレフィクス委任を介してアップストリーム委任ルータから、2 つの委任プレフィックス 2001: DB 8:8585። /64 および 2001: DB 8:8599። /64 を受信します。これら 2 つの委任プレフィクスは、内部ネットワークからのトラフィックが WAN リンク 2 を通過するときに、外部ネットワークプレフィクスとして使用されます。

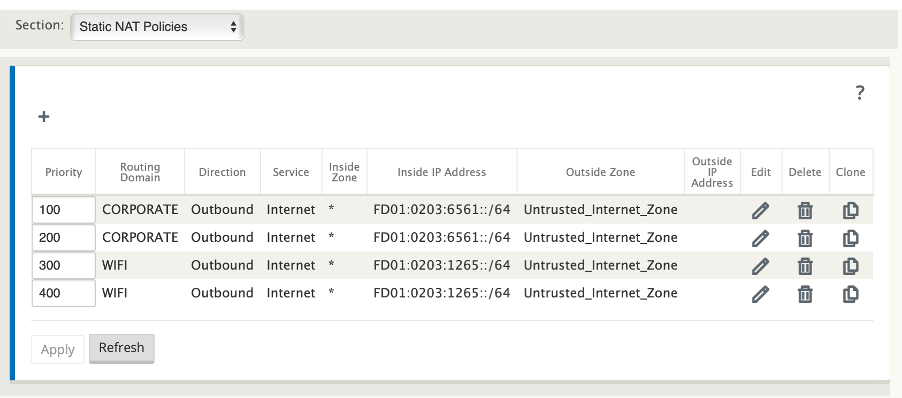

このシナリオでは、M=2 内部ネットワークと N=2 WAN リンクがあります。したがって、IPv6 インターネットサービスの適切な展開に必要なスタティック NAT ポリシーの数は 2 x 2 = 4 です。次の 4 つのスタティック NAT ポリシーは、次のアドレス変換を指定します。

- 内部ネットワーク 1 から WAN リンク 1 経由

- 内部ネットワーク 1 から WAN リンク 2

- 内部ネットワーク 2 から WAN リンク 1 経由

- 内部ネットワーク 2 から WAN リンク 2 経由

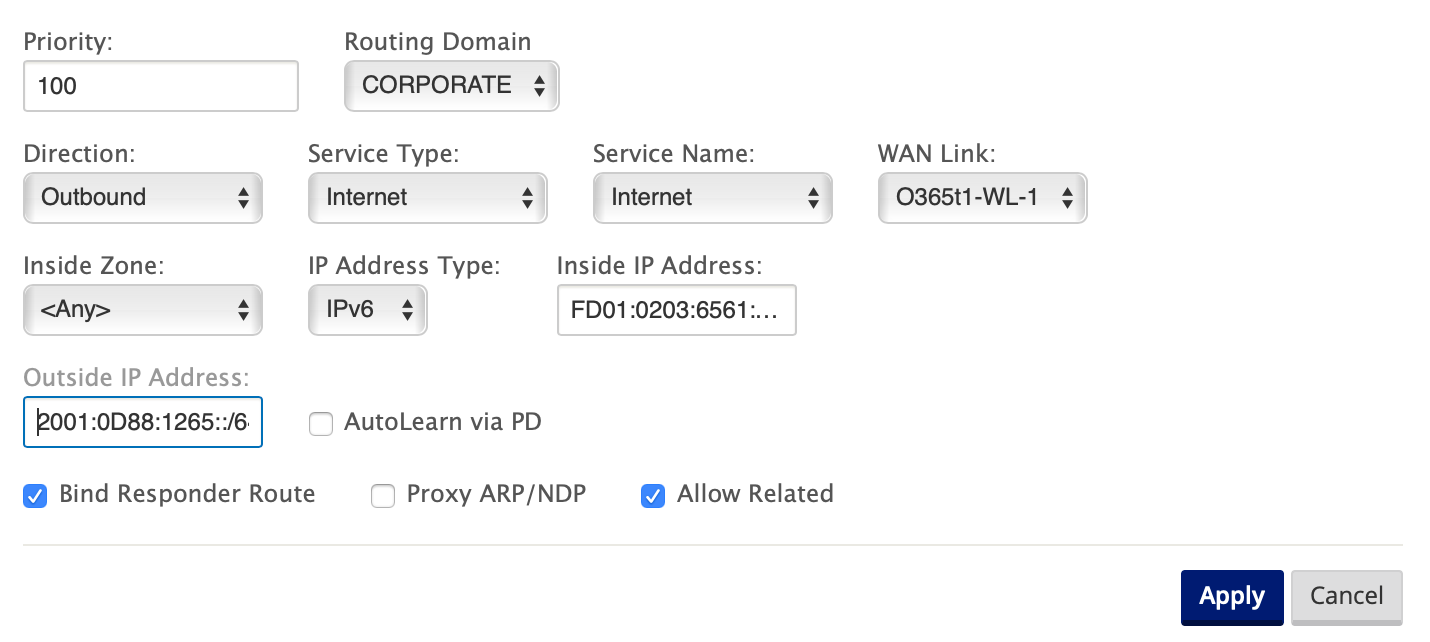

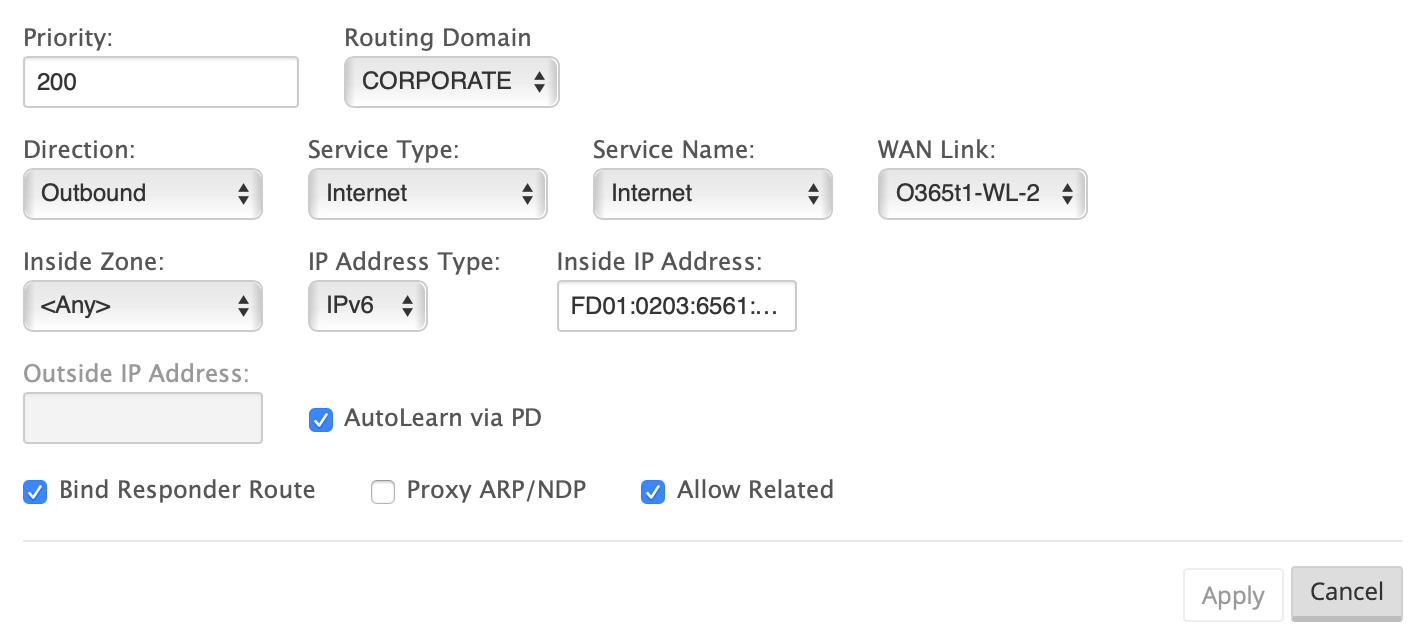

これらのスタティック NAT ポリシーを設定するには、設定エディタで、[ 接続] > [ファイアウォール] > [スタティック NAT ポリシー] に移動します。

NAT ポリシーを作成する際は、[ サービスタイプ] を [ **インターネット ]、[ IP アドレスタイプ** ] を [ IPv6] として選択してください。WAN リンクを選択し、[ 内部 IP Address ] フィールドに、内部ネットワークプレフィクスを入力します(/64 プレフィクスだけが許可されます)。[ 外部 IP アドレス (Outside IP Address)] フィールドには、外部ネットワークプレフィクスを手動で入力するか、[PD 経由で自動学ぶ( AutoLearn via PD )] チェックボックスをオンにします。

次に、外部 IP アドレスがスタティック NAT ポリシーに手動で入力される例を示します。

[PD 経由の自動学生( AutoLearn via PD )] チェックボックスをオンにする場合は、アップストリームルータが DHCPv6 プレフィクス委任をサポートしていることを確認します。Citrix SD-WAN はアップストリーム委任ルーターからプレフィックスを要求し、委任ルーターはCitrix SD-WAN にプレフィックスで応答します。Citrix SD-WAN は、この委任プレフィックスを使用して、内部IPアドレスを外部IPアドレスに変換します。

次に、 PD経由の自動学習が有効になっている例を示します 。これにより、DHCPv6 プレフィクス委任によって外部ネットワークプレフィクスが取得されます。

監視

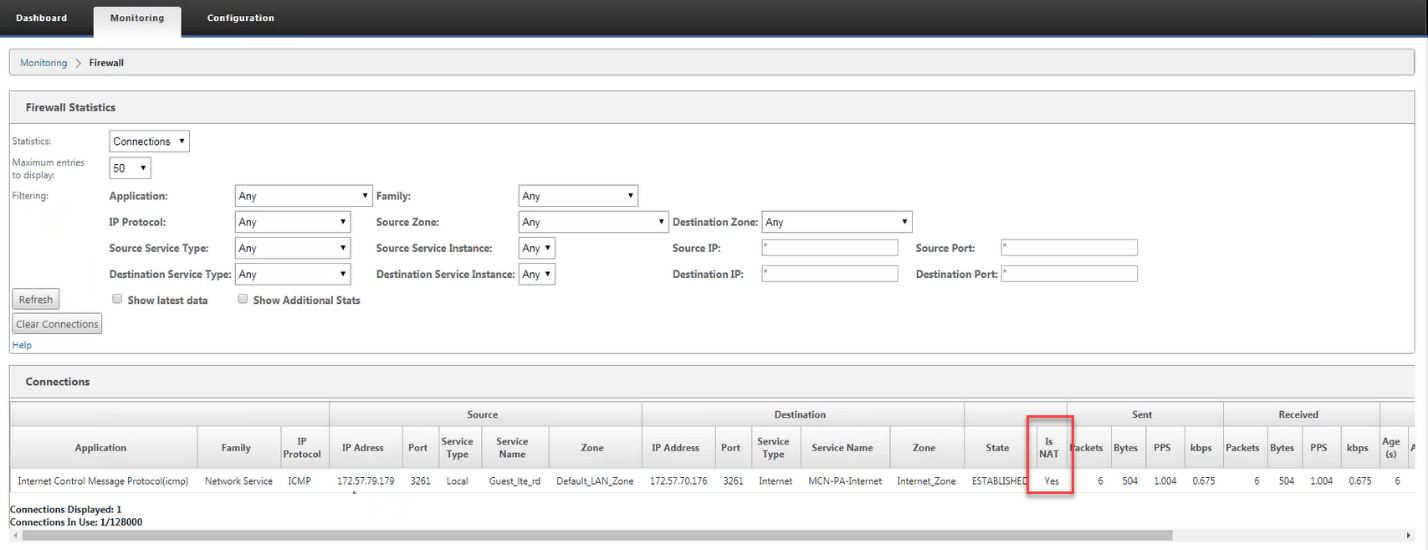

NAT を監視するには、[ 監視 ] > [ ファイアウォール統計 ] > [ 接続] に移動します。接続では、NAT が完了しているかどうかを確認できます。

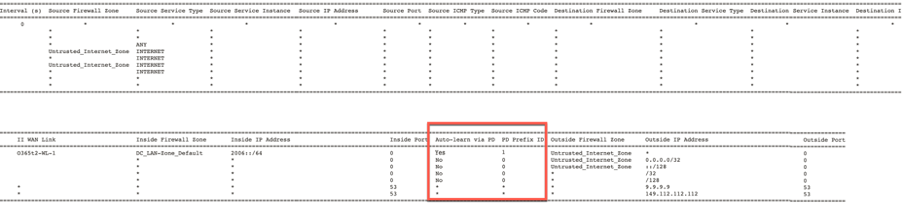

任意の NAT ルールに PD 経由の自動学習が設定されているかどうかを確認するには、[ 構成] > [仮想 WAN] > [設定の表示 ] に移動し、[ 表示 ] ドロップダウンリストから [ ファイアウォール ] を選択します。[PD による自動学習 ] および [ PD プレフィックス ID ] 列に詳細が表示されます。

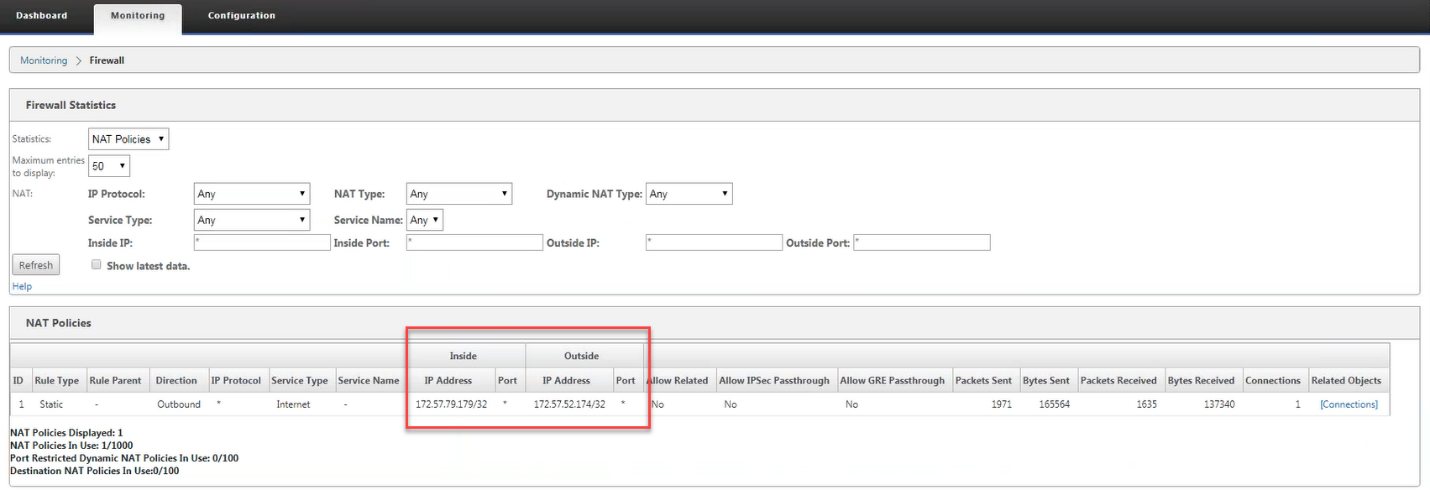

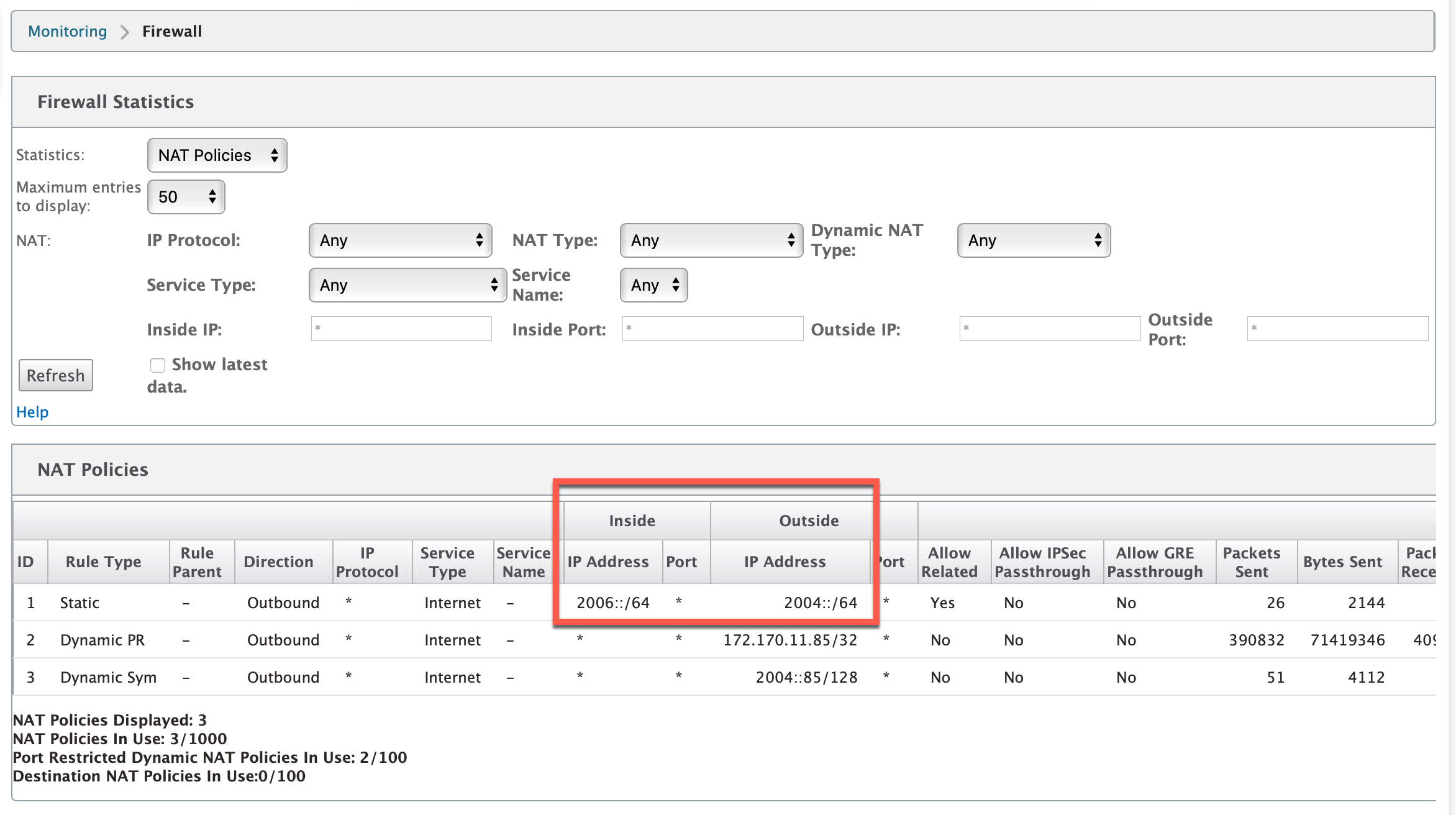

内部 IP アドレスと外部 IP アドレスのマッピングをさらに確認するには、[ 関連オブジェクト ] の [ ルート後 NAT ] をクリックするか、[ モニタリング ] > [ ファイアウォール統計 ] > [ NAT ポリシー] に移動します。

次のスクリーンショットは、IPv4 スタティック NAT ポリシーにおける内部アドレスと外部アドレスのマッピングを示しています。

次のスクリーンショットは、IPv6 スタティック NAT ポリシーにおける内部アドレスと外部アドレスのマッピングを示しています。

ログ

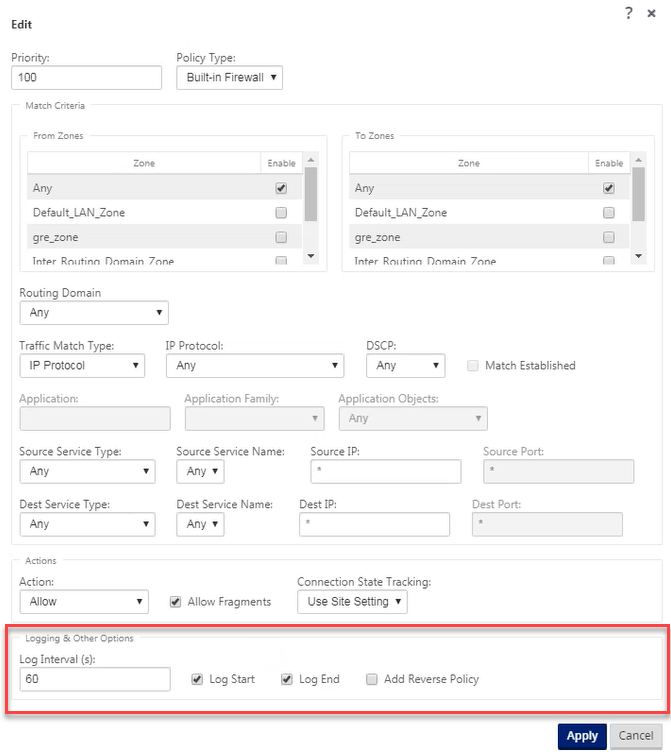

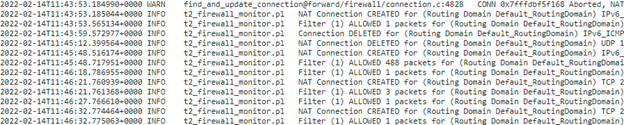

NAT に関連するログは、ファイアウォールログで表示できます。NAT のログを表示するには、NAT ポリシーに一致するファイアウォールポリシーを作成し、ファイアウォールフィルタでロギングが有効になっていることを確認します。NAT ログには次の情報が表示されます。

- 日付と時刻

- ルーティングドメイン

- IPプロトコル

- 送信元ポート

- 送信元 IP アドレス

- 翻訳された IP アドレス

- 翻訳されたポート

- 宛先 IP アドレス

- Destination port

NAT ログを生成するには、[ ログ/監視 ] > [ ログオプション] に移動し、[ SDWAN_firewall.log] を選択して [ ログの表示] をクリックします。

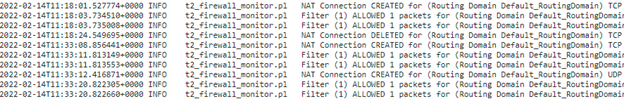

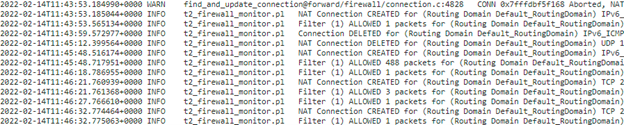

NAT 接続の詳細がログファイルに表示されます。

共有

共有

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.