-

-

Implementar una instancia de NetScaler VPX

-

Optimice el rendimiento de NetScaler VPX en VMware ESX, Linux KVM y Citrix Hypervisors

-

Mejore el rendimiento de SSL-TPS en plataformas de nube pública

-

Configurar subprocesos múltiples simultáneos para NetScaler VPX en nubes públicas

-

Instalar una instancia de NetScaler VPX en un servidor desnudo

-

Instalar una instancia de NetScaler VPX en Citrix Hypervisor

-

Instalación de una instancia de NetScaler VPX en VMware ESX

-

Configurar NetScaler VPX para usar la interfaz de red VMXNET3

-

Configurar NetScaler VPX para usar la interfaz de red SR-IOV

-

Configurar NetScaler VPX para usar Intel QAT para la aceleración de SSL en modo SR-IOV

-

Migración de NetScaler VPX de E1000 a interfaces de red SR-IOV o VMXNET3

-

Configurar NetScaler VPX para usar la interfaz de red de acceso directo PCI

-

-

Instalación de una instancia NetScaler VPX en la nube de VMware en AWS

-

Instalación de una instancia NetScaler VPX en servidores Microsoft Hyper-V

-

Instalar una instancia de NetScaler VPX en la plataforma Linux-KVM

-

Requisitos previos para instalar dispositivos virtuales NetScaler VPX en la plataforma Linux-KVM

-

Aprovisionamiento del dispositivo virtual NetScaler mediante OpenStack

-

Aprovisionamiento del dispositivo virtual NetScaler mediante Virtual Machine Manager

-

Configuración de dispositivos virtuales NetScaler para que usen la interfaz de red SR-IOV

-

Configuración de dispositivos virtuales NetScaler para que usen la interfaz de red PCI Passthrough

-

Aprovisionamiento del dispositivo virtual NetScaler mediante el programa virsh

-

Administración de las máquinas virtuales invitadas de NetScaler

-

Aprovisionamiento del dispositivo virtual NetScaler con SR-IOV en OpenStack

-

-

Implementar una instancia de NetScaler VPX en AWS

-

Configurar las funciones de IAM de AWS en la instancia de NetScaler VPX

-

Implementación de una instancia independiente NetScaler VPX en AWS

-

Servidores de equilibrio de carga en diferentes zonas de disponibilidad

-

Implementar un par de alta disponibilidad de VPX en la misma zona de disponibilidad de AWS

-

Alta disponibilidad en diferentes zonas de disponibilidad de AWS

-

Implementar un par de alta disponibilidad VPX con direcciones IP privadas en distintas zonas de AWS

-

Implementación de una instancia NetScaler VPX en AWS Outposts

-

Proteja AWS API Gateway mediante el firewall de aplicaciones web de Citrix

-

Configurar una instancia de NetScaler VPX para utilizar la interfaz de red SR-IOV

-

Configurar una instancia de NetScaler VPX para utilizar redes mejoradas con AWS ENA

-

Implementar una instancia de NetScaler VPX en Microsoft Azure

-

Arquitectura de red para instancias NetScaler VPX en Microsoft Azure

-

Configuración de varias direcciones IP para una instancia independiente NetScaler VPX

-

Configurar una configuración de alta disponibilidad con varias direcciones IP y NIC

-

Implemente la zona privada DNS de NetScaler para Azure

-

Configurar una instancia de NetScaler VPX para usar redes aceleradas de Azure

-

Configure los nodos HA-INC mediante la plantilla de alta disponibilidad de NetScaler con Azure ILB

-

Instalación de una instancia NetScaler VPX en la solución Azure VMware

-

Configurar una instancia independiente de NetScaler VPX en la solución Azure VMware

-

Configurar una instalación de alta disponibilidad de NetScaler VPX en la solución Azure VMware

-

Configurar el servidor de rutas de Azure con un par de alta disponibilidad de NetScaler VPX

-

Configurar GSLB en una configuración de alta disponibilidad activa en espera

-

Configuración de grupos de direcciones (IIP) para un dispositivo NetScaler Gateway

-

Scripts de PowerShell adicionales para la implementación de Azure

-

Implementación de una instancia NetScaler VPX en Google Cloud Platform

-

Implementar un par de VPX de alta disponibilidad en Google Cloud Platform

-

Implementar un par de alta disponibilidad VPX con direcciones IP privadas en Google Cloud Platform

-

Instalar una instancia de NetScaler VPX en VMware Engine de Google Cloud

-

Compatibilidad con escalado VIP para la instancia NetScaler VPX en GCP

-

-

Automatizar la implementación y las configuraciones de NetScaler

-

Actualización y degradación de un dispositivo NetScaler

-

Consideraciones de actualización para configuraciones con directivas clásicas

-

Consideraciones sobre la actualización de archivos de configuración personalizados

-

Consideraciones sobre la actualización: Configuración de SNMP

-

Compatibilidad con actualización de software en servicio para alta disponibilidad

-

Soluciones para proveedores de servicios de telecomunicaciones

-

Equilibrio de carga del tráfico de plano de control basado en protocolos de diámetro, SIP y SMPP

-

Utilización del ancho de banda mediante la funcionalidad de redirección de caché

-

-

-

Autenticación, autorización y auditoría del tráfico de aplicaciones

-

Cómo funciona la autenticación, la autorización y la auditoría

-

Componentes básicos de la configuración de autenticación, autorización y auditoría

-

Autorización del acceso de los usuarios a los recursos de aplicaciones

-

NetScaler como proxy del servicio de federación de Active Directory

-

NetScaler Gateway local como proveedor de identidad de Citrix Cloud

-

Compatibilidad de configuración para el atributo de cookie SameSite

-

Configuración de autenticación, autorización y auditoría para protocolos de uso común

-

Solución de problemas relacionados con la autenticación y la autorización

-

-

-

-

Configurar una expresión de directiva avanzada: Cómo empezar

-

Expresiones de directiva avanzadas: trabajar con fechas, horas y números

-

Expresiones de directiva avanzadas: Análisis de datos HTTP, TCP y UDP

-

Expresiones de directiva avanzadas: análisis de certificados SSL

-

Expresiones de directivas avanzadas: direcciones IP y MAC, rendimiento, ID de VLAN

-

Expresiones de directivas avanzadas: funciones de análisis de transmisiones

-

Ejemplos de tutoriales de directivas avanzadas para la reescritura

-

-

-

Protecciones de nivel superior

-

Protección basada en gramática SQL para cargas útiles HTML y JSON

-

Protección basada en gramática por inyección de comandos para carga útil HTML

-

Reglas de relajación y denegación para gestionar ataques de inyección HTML SQL

-

Compatibilidad con palabras clave personalizadas para la carga útil HTML

-

Compatibilidad con firewall de aplicaciones para Google Web Toolkit

-

Comprobaciones de protección XML

-

Caso de uso: Vincular la directiva de Web App Firewall a un servidor virtual VPN

-

-

-

Administrar un servidor virtual de redirección de caché

-

Ver estadísticas del servidor virtual de redirección de caché

-

Habilitar o inhabilitar un servidor virtual de redirección de caché

-

Resultados directos de directivas a la caché en lugar del origen

-

Realizar una copia de seguridad de un servidor virtual de redirección de caché

-

Habilitar la comprobación de estado TCP externa para servidores virtuales UDP

-

-

Traducir la dirección IP de destino de una solicitud a la dirección IP de origen

-

-

Descripción general del cluster

-

Administración del clúster de NetScaler

-

Grupos de nodos para configuraciones detectadas y parcialmente rayadas

-

Desactivación de la dirección en el plano posterior del clúster

-

Eliminar un nodo de un clúster implementado mediante la agregación de vínculos de clúster

-

Supervisión de la configuración del clúster mediante SNMP MIB con enlace SNMP

-

Supervisión de los errores de propagación de comandos en una implementación de clúster

-

Compatibilidad con logotipos preparados para IPv6 para clústeres

-

Enlace de interfaz VRRP en un clúster activo de un solo nodo

-

Casos de configuración y uso de clústeres

-

Migración de una configuración de HA a una configuración de clúster

-

Interfaces comunes para cliente y servidor e interfaces dedicadas para backplane

-

Conmutador común para cliente y servidor y conmutador dedicado para placa posterior

-

Supervisar servicios en un clúster mediante la supervisión de rutas

-

-

Configurar NetScaler como un solucionador de stubs con reconocimiento de seguridad no validante

-

Compatibilidad con tramas gigantes para DNS para gestionar respuestas de grandes tamaños

-

Configurar el almacenamiento en caché negativo de los registros DNS

-

Caso de uso: Configurar la función de administración automática de claves de DNSSEC

-

Caso de uso: Configurar la administración automática de claves DNSSEC en la implementación de GSLB

-

-

Estado de servicio y servidor virtual de equilibrio de carga

-

Insertar atributos de cookie a las cookies generadas por ADC

-

Proteja una configuración de equilibrio de carga contra fallos

-

Administrar el tráfico de clientes

-

Configurar servidores virtuales de equilibrio de carga sin sesión

-

Reescritura de puertos y protocolos para la redirección HTTP

-

Insertar la dirección IP y el puerto de un servidor virtual en el encabezado de solicitud

-

Utilizar una IP de origen especificada para la comunicación de back-end

-

Establecer un valor de tiempo de espera para las conexiones de cliente inactivas

-

Gestionar el tráfico de clientes en función de la velocidad de tráfico

-

Utilizar un puerto de origen de un rango de puertos especificado para la comunicación de back-end

-

Configurar la persistencia IP de origen para la comunicación back-end

-

-

Configuración avanzada de equilibrio de carga

-

Aumenta gradualmente la carga en un nuevo servicio con un inicio lento a nivel de servidor virtual

-

Proteger aplicaciones en servidores protegidos contra los picos de tráfico

-

Habilitar la limpieza de las conexiones de servicios y servidores virtuales

-

Habilitar o inhabilitar la sesión de persistencia en los servicios TROFS

-

Habilitar la comprobación de estado TCP externa para servidores virtuales UDP

-

Mantener la conexión de cliente para varias solicitudes de cliente

-

Insertar la dirección IP del cliente en el encabezado de solicitud

-

Utilizar la dirección IP de origen del cliente al conectarse al servidor

-

Configurar el puerto de origen para las conexiones del lado del servidor

-

Establecer un límite en el número de solicitudes por conexión al servidor

-

Establecer un valor de umbral para los monitores enlazados a un servicio

-

Establecer un valor de tiempo de espera para las conexiones de clientes inactivas

-

Establecer un valor de tiempo de espera para las conexiones de servidor inactivas

-

Establecer un límite en el uso del ancho de banda por parte de los clientes

-

Conservar el identificador de VLAN para la transparencia de VLAN

-

-

Configurar monitores en una configuración de equilibrio de carga

-

Configurar el equilibrio de carga para los protocolos de uso común

-

Caso de uso 3: Configurar el equilibrio de carga en modo de Direct Server Return

-

Caso de uso 6: Configurar el equilibrio de carga en modo DSR para redes IPv6 mediante el campo TOS

-

Caso de uso 7: Configurar el equilibrio de carga en modo DSR mediante IP sobre IP

-

Caso de uso 8: Configurar el equilibrio de carga en modo de un brazo

-

Caso de uso 9: Configurar el equilibrio de carga en modo en línea

-

Caso de uso 10: Equilibrio de carga de los servidores del sistema de detección de intrusiones

-

Caso de uso 11: Aislamiento del tráfico de red mediante directivas de escucha

-

Caso de uso 12: Configurar Citrix Virtual Desktops para el equilibrio de carga

-

Caso de uso 13: Configurar Citrix Virtual Apps and Desktops para equilibrar la carga

-

Caso de uso 14: Asistente de ShareFile para equilibrar la carga Citrix ShareFile

-

Caso práctico 15: Configurar el equilibrio de carga de capa 4 en el dispositivo NetScaler

-

-

Configurar para obtener el tráfico de datos NetScaler FreeBSD desde una dirección SNIP

-

-

-

Matriz de compatibilidad de certificados de servidor en el dispositivo ADC

-

Compatibilidad con plataformas basadas en chip SSL Intel Coleto

-

Compatibilidad con el módulo de seguridad de hardware Thales Luna Network

-

-

-

-

Configuración de un túnel de CloudBridge Connector entre dos centros de datos

-

Configuración de CloudBridge Connector entre el centro de datos y la nube de AWS

-

Configuración de un túnel de CloudBridge Connector entre un centro de datos y Azure Cloud

-

Configuración del túnel CloudBridge Connector entre Datacenter y SoftLayer Enterprise Cloud

-

Diagnóstico y solución de problemas de túnel CloudBridge Connector

-

-

Puntos a tener en cuenta para una configuración de alta disponibilidad

-

Sincronizar archivos de configuración en una configuración de alta disponibilidad

-

Restricción del tráfico de sincronización de alta disponibilidad a una VLAN

-

Configuración de nodos de alta disponibilidad en distintas subredes

-

Limitación de las conmutaciones por error causadas por monitores de ruta en modo no INC

-

Configuración del conjunto de interfaces de conmutación por error

-

Administración de mensajes de latido de alta disponibilidad en un dispositivo NetScaler

-

Quitar y reemplazar un NetScaler en una configuración de alta disponibilidad

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Implemente una zona privada de DNS de NetScaler para Azure

Azure DNS es un servicio de la infraestructura de Microsoft Azure para alojar dominios DNS y proporcionar resolución de nombres.

Las zonas privadas DNS de Azure son un servicio centrado en la resolución de nombres de dominio en una red privada. Con las zonas privadas, los clientes pueden usar sus propios nombres de dominio personalizados en lugar de los nombres proporcionados por Azure que están disponibles en la actualidad.

NetScaler, la solución líder de entrega de aplicaciones, es la más adecuada para proporcionar capacidades de equilibrio de carga y GSLB para una zona privada de DNS de Azure. Al suscribirse a la zona privada de DNS de Azure, la empresa puede confiar en la potencia y la inteligencia de NetScaler Global Server Load Balancing (GSLB) para distribuir el tráfico de la intranet entre las cargas de trabajo en varias geografías y centros de datos, conectados a través de túneles VPN seguros. Esta colaboración garantiza a las empresas un acceso sin problemas a parte de la carga de trabajo que desean trasladar a la nube pública de Azure.

Descripción general del DNS de Azure

El Sistema de nombres de dominio (DNS) es responsable de traducir o resolver el nombre de un servicio a su dirección IP. Azure DNS, un servicio de alojamiento para dominios DNS, proporciona resolución de nombres mediante la infraestructura de Microsoft Azure. Además de admitir dominios DNS con conexión a Internet, Azure DNS ahora también admite dominios DNS privados.

Azure DNS proporciona un servicio de DNS fiable y seguro para administrar y resolver nombres de dominio en una red virtual sin necesidad de una solución de DNS personalizada. Al usar zonas DNS privadas, puede usar sus propios nombres de dominio personalizados en lugar de los nombres proporcionados por Azure. El uso de nombres de dominio personalizados le ayuda a adaptar la arquitectura de red virtual para que se adapte mejor a las necesidades de su organización. Proporciona resolución de nombres para máquinas virtuales (VM) dentro de una red virtual y entre redes virtuales. Además, los clientes pueden configurar los nombres de las zonas con una vista de horizonte dividido, lo que permite que una zona DNS privada y una pública compartan un nombre.

¿Por qué elegir NetScaler GSLB para la zona privada DNS de Azure?

En el mundo actual, las empresas desean realizar la transición de sus cargas de trabajo de las instalaciones a la nube de Azure. La transición a la nube les permite aplicar el tiempo de comercialización, los gastos/precio de capital, la facilidad de implementación y la seguridad. El servicio de zona privada DNS de Azure ofrece una propuesta única para las empresas que están realizando la transición de parte de sus cargas de trabajo a la nube de Azure. Estas empresas pueden crear su nombre DNS privado, que tenían durante años en las implementaciones locales, cuando utilizan el servicio de zona privada. Dado que este modelo híbrido de servidores de aplicaciones de intranet se encuentran en las instalaciones y en la nube de Azure conectados a través de túneles VPN seguros, el único desafío es tener un acceso perfecto a estas aplicaciones de intranet. NetScaler resuelve este caso de uso único con su función de equilibrio de carga global, que enruta el tráfico de la aplicación a las cargas de trabajo o servidores distribuidos más óptimos, ya sea en las instalaciones o en la nube de Azure, y proporciona el estado del servidor de aplicaciones.

Caso de uso

Los usuarios de una red local y de diferentes redes virtuales de Azure pueden conectarse a los servidores más óptimos de una red interna para acceder al contenido requerido. Esto garantiza que la aplicación esté siempre disponible, que los costes estén optimizados y que la experiencia del usuario sea buena. La gestión del tráfico privado (PTM) de Azure es el requisito principal en este caso. Azure PTM garantiza que las consultas DNS de los usuarios se resuelvan en una dirección IP privada adecuada del servidor de aplicaciones.

Solución de casos de uso

NetScaler incluye la función de equilibrio de carga global de servidores (GSLB) para cumplir con el requisito de PTM de Azure. GSLB actúa como un servidor DNS, que recibe las solicitudes DNS y resuelve la solicitud DNS en una dirección IP adecuada para proporcionar:

- Conmutación por error perfecta basada en DNS.

- Migración gradual de las instalaciones a la nube.

- Prueba A/B de una nueva función.

Entre los muchos métodos de equilibrio de carga compatibles, los siguientes métodos pueden resultar útiles en esta solución:

- Round Robin

-

Proximidad estática (selección de servidor basada en la ubicación). Se puede implementar de dos maneras:

- GSLB basado en la subred de cliente EDNS (ECS) en NetScaler.

- Implemente un reenviador de DNS para cada red virtual.

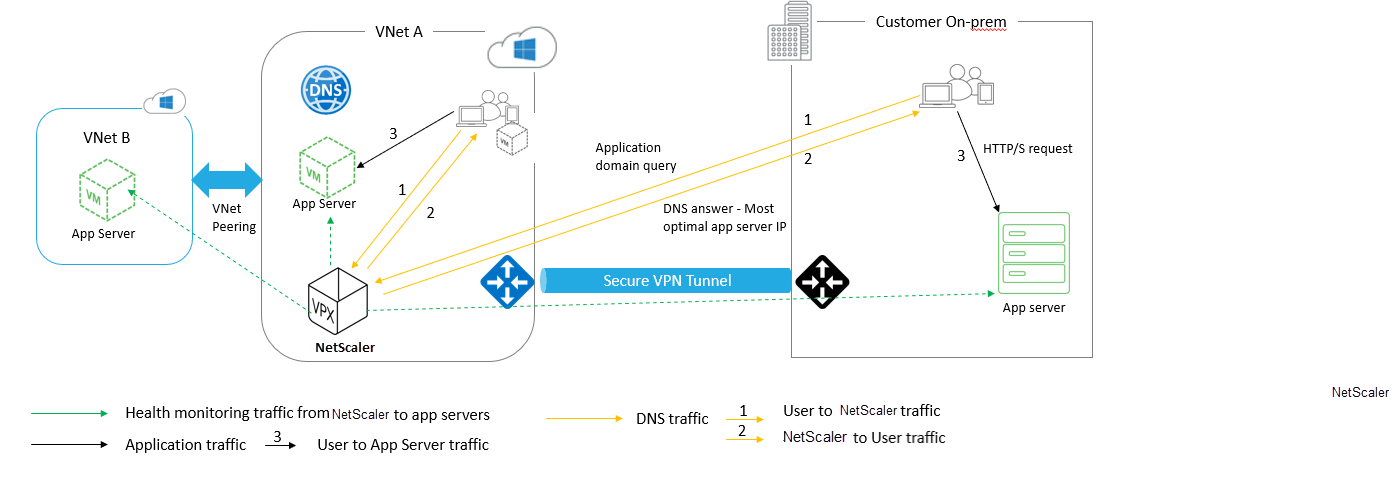

Topología

La siguiente figura muestra la implementación GSLB de NetScaler para una zona DNS privada de Azure.

Un usuario puede acceder a cualquier servidor de aplicaciones en Azure o local según el método GSLB de NetScaler en una zona DNS privada de Azure. Todo el tráfico entre la red virtual local y la de Azure se realiza únicamente a través de un túnel VPN seguro. El tráfico de aplicaciones, el tráfico DNS y el tráfico de supervisión se muestran en la topología anterior. Según la redundancia requerida, NetScaler y el reenviador de DNS se pueden implementar en las redes virtuales y los centros de datos. Para simplificar, aquí solo se muestra un NetScaler, pero recomendamos al menos un conjunto de NetScaler y reenviador de DNS para la región de Azure. Todas las consultas de DNS de los usuarios van primero al reenviador de DNS que tiene reglas definidas para reenviar las consultas a un servidor DNS adecuado.

Configuración de NetScaler para la zona privada DNS de Azure

Productos y versiones probados:

| Producto | Versión |

|---|---|

| Azure | Suscripción Cloud |

| NetScaler VPX | BYOL (traiga su propia licencia) |

Nota:

La implementación se ha probado y sigue siendo la misma con NetScaler versión 12.0 y versiones posteriores.

Requisitos previos

Los siguientes son requisitos previos generales.

- Cuenta de portal de Microsoft Azure con una suscripción válida.

- Garantice la conectividad (túnel VPN seguro) entre las instalaciones y la nube de Azure. Para configurar un túnel VPN seguro en Azure, consulte Paso a paso: configuración de una puerta de enlace VPN de sitio a sitio entre Azure yel entorno local.

Descripción de la solución

Si desea alojar una aplicación, la zona privada de DNS de Azure (rr.ptm.mysite.net) que se ejecuta en HTTPS y se implementa en Azure y en las instalaciones con acceso a la intranet basado en el método de equilibrio de carga GSLB por turnos. Para lograr esta implementación, habilite GSLB para la zona DNS privada de Azure con NetScaler, que consta de las siguientes configuraciones:

- Configure Azure y la configuración local.

- Dispositivo NetScaler en la red virtual Azure.

Configurar Azure y la configuración local

Como se muestra en la topología, configure la red virtual de Azure (vNet A, vNet B en este caso) y la configuración local.

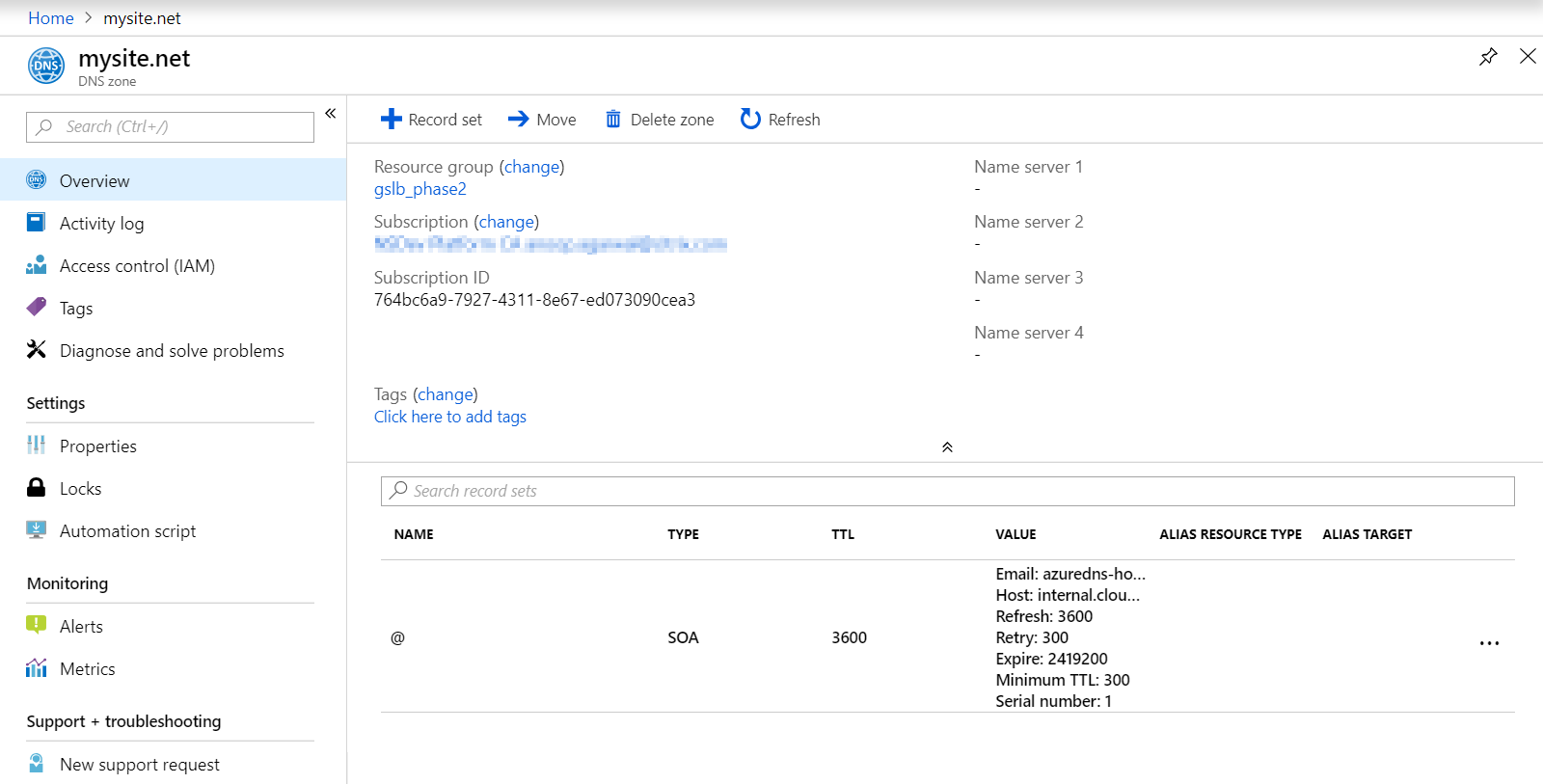

- Cree una zona DNS privada de Azure con un nombre de dominio (mysite.net).

- Cree dos redes virtuales (vNet A, vNet B) en un modelo Hub and Spoke en una región de Azure.

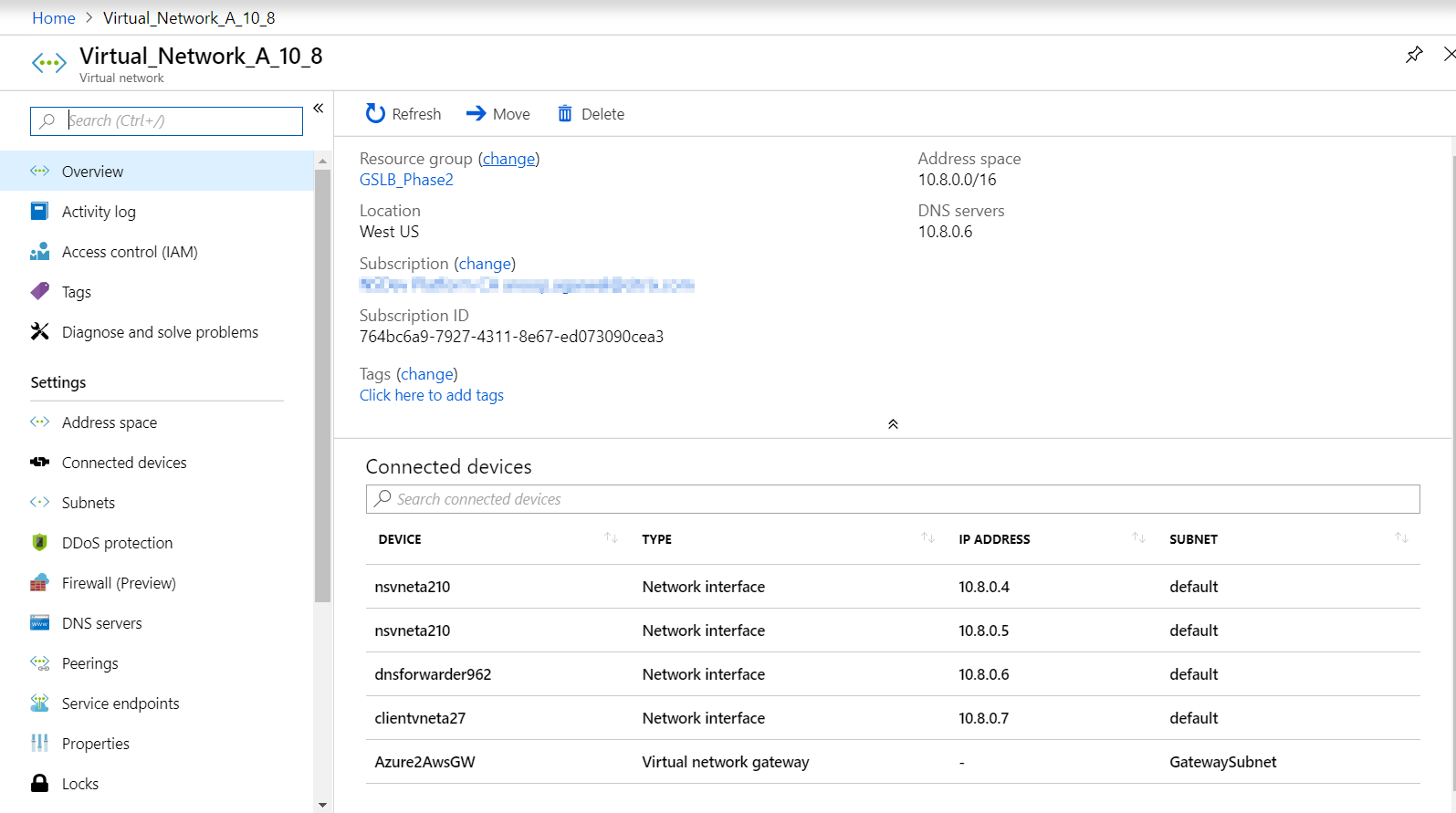

- Implemente App Server, reenviador de DNS, cliente Windows 10 Pro y NetScaler en VNet A.

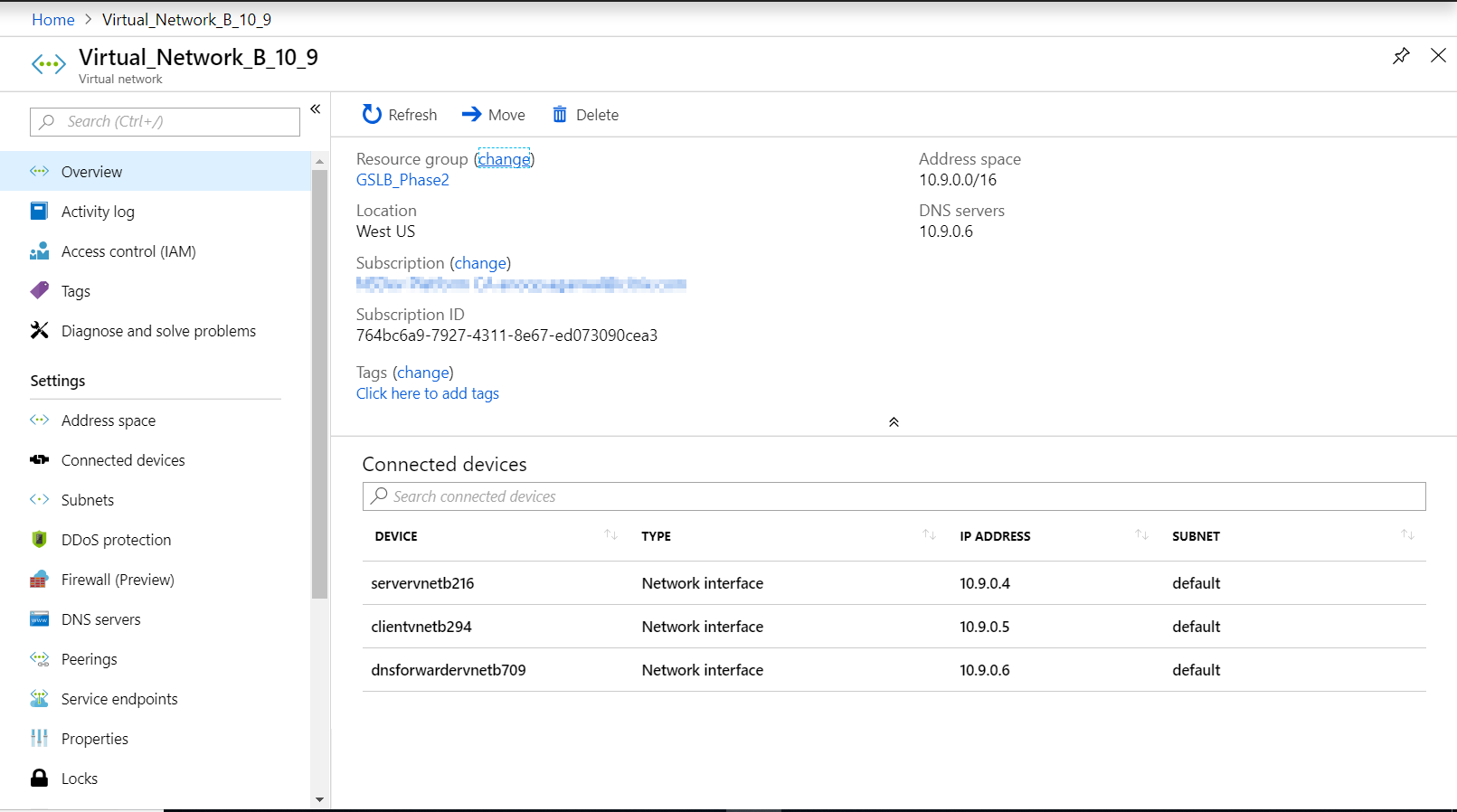

- Implemente un servidor de aplicaciones e implemente un reenviador de DNS si hay algún cliente en la VNet B.

- Implemente un servidor de aplicaciones, un reenviador de DNS y un cliente Windows 10 pro en las instalaciones.

Zona DNS privada de Azure

Cree una zona DNS privada de Azure con un nombre de dominio.

- Inicie sesión en el portal de Azure y seleccione o cree un panel.

- Haga clic en crear un recurso y busque la zona DNS para crear (mysite.net en este caso) una zona DNS privada de Azure con un nombre de dominio (mysite.net).

Redes virtuales de Azure (vNet A, vNet B) en el modelo Hub and spoke

Cree dos redes virtuales (vNet A, vNet B) en un modelo Hub and Spoke en una región de Azure.

- Cree dos redes virtuales.

-

Seleccione el mismo panel y haga clic en crear un recurso y busque redes virtuales para crear dos redes virtuales, a saber, VNet A y VNet B en la misma región y compararlas para formar un modelo Hub and Spoke, como se muestra en la siguiente imagen. Para obtener más información sobre cómo configurar una topología de concentrador y radio, consulte Implementación de una topología de red concentrador radialen Azure.

Peering de vNet A a vNet B

Para emparejar la VNet A y la VNet B:

-

Haga clic en Interconexiones en el menúConfiguración** de la VNet A y en la VNet B del mismo nivel.

-

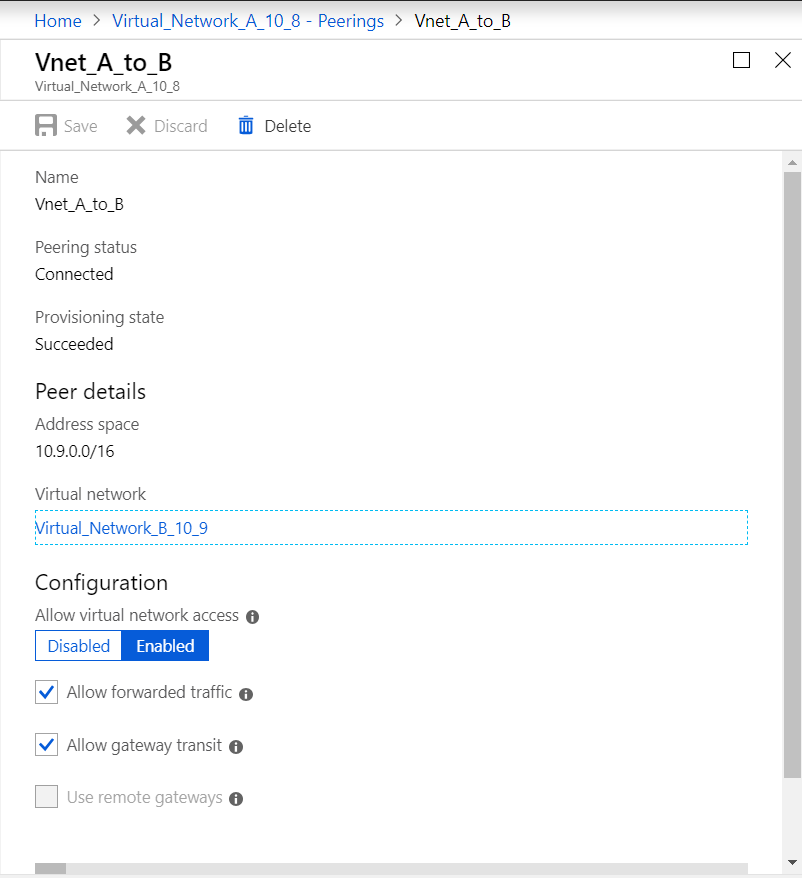

Habilite Permitir el tráfico reenviado y Permitir el tránsito de la puerta de enlace, como se muestra en la siguiente imagen.

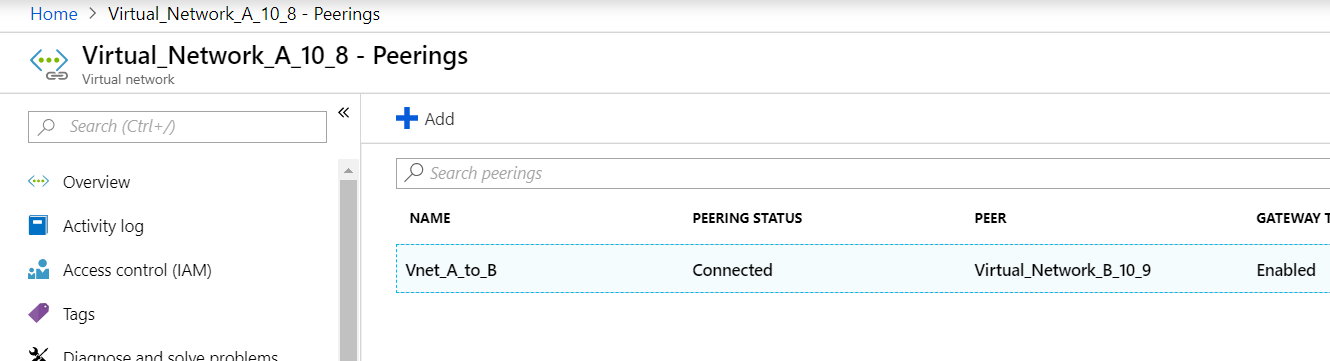

La siguiente imagen muestra el emparejamiento correcto de la vNet A a la vNet B.

Peering de vNet B a vNet A

Para emparejar la VNet B y la VNet A:

- Haga clic en Emparamientos en el menú Configuración de la VNet B y en la VNet A.

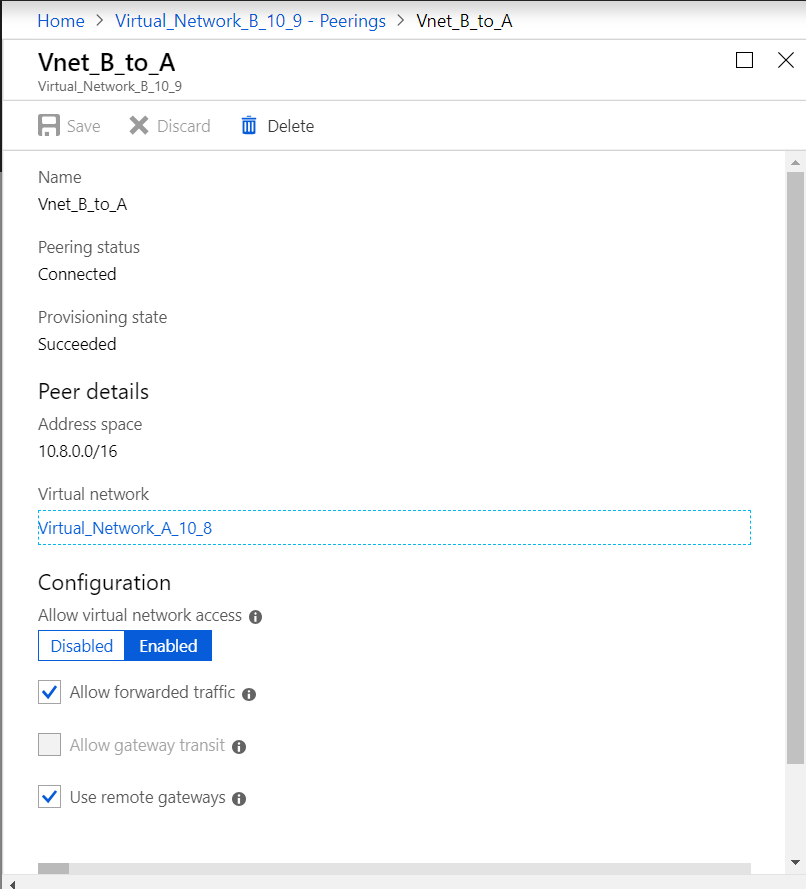

- Habilite Permitir tráfico reenviado y use puertas de enlace remotas como se muestra en la siguiente imagen.

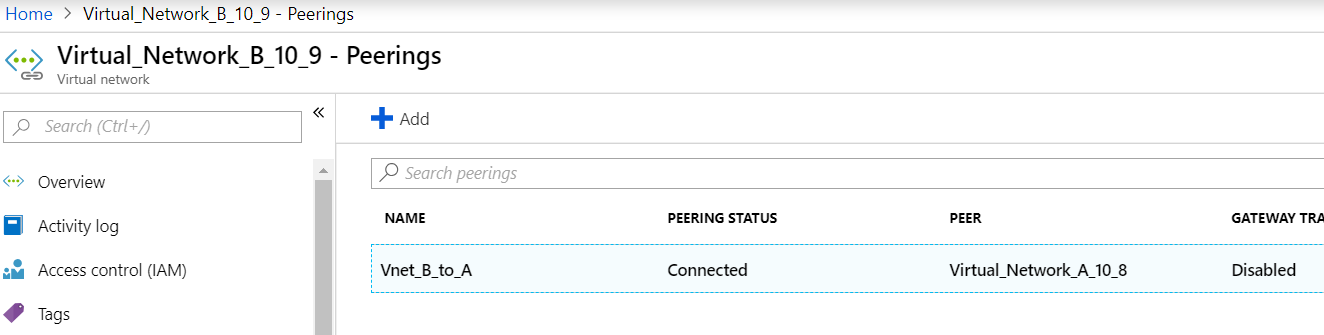

La siguiente imagen muestra el emparejamiento correcto de la VNet B a la VNet A.

Implemente el servidor de aplicaciones, el reenviador de DNS, el cliente Windows 10 Pro y NetScaler en la VNet A

Discutiremos brevemente sobre el servidor de aplicaciones, el reenviador de DNS, el cliente Windows 10 pro y NetScaler en la VNet A.

- Seleccione el mismo panel y haga clic en Crear un recurso.

- Busque las instancias respectivas y asigne una IP desde la subred A de la vNet.

Servidor de aplicaciones

El servidor de aplicaciones no es más que el servidor web (servidor HTTP) en el que se implementa un servidor Ubuntu 16.04 como instancia en la máquina virtual Azure o local. Para convertirlo en un servidor web, en la línea de comandos, escriba:

sudo apt install apache2

Cliente de Windows 10 Pro

Inicie la instancia de Windows 10 pro como máquina cliente en la vNet A y en las instalaciones.

NetScaler

NetScaler complementa la zona privada de Azure DNA con un chequeo de estado y análisis de NetScaler MAS. Inicie un dispositivo NetScaler desde Azure Marketplace según sus requisitos, aquí hemos utilizado NetScaler (BYOL) para esta implementación.

Para ver los pasos detallados sobre cómo implementar NetScaler en Microsoft Azure. Consulte Implementar una instancia de NetScaler VPXen Microsoft Azure.

Después de la implementación, use NetScaler IP para configurar NetScaler GSLB.

reenviador de DNS

Se utiliza para reenviar las solicitudes de los clientes de los dominios alojados enlazados a NetScaler GSLB (ADNS IP). Inicie un servidor Ubuntu 16.04 como instancia de Linux (servidor Ubuntu 16.04) y consulte la siguiente URL para saber cómo configurarlo como reenviador de DNS.

Nota:

Para el método de equilibrio de carga GSLB por turnos, basta con un reenviador de DNS para la región de Azure, pero para la proximidad estática, necesitamos un reenviador de DNS por red virtual.

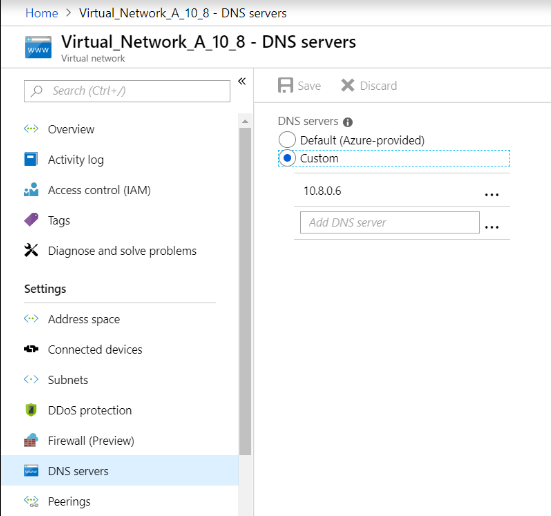

- Después de implementar el reenviador, cambie la configuración del servidor DNS de la red virtual A de predeterminada a personalizada con la IP del reenviador DNS de vNet A, como se muestra en la siguiente imagen.

- Modifique el

named.conf.optionsarchivo en el reenviador DNS de vNet A para añadir reglas de reenvío para el dominio (mysite.net) y el subdominio (ptm.mysite.net) a la IP ADNS de NetScaler GSLB. - Reinicie el reenviador de DNS para que refleje los cambios realizados en el archivo

named.conf.options.

Configuración del reenviador DNS VNet A

zone "mysite.net" {

type forward;

forwarders { 168.63.129.16; };

};

zone "ptm.mysite.net" {

type forward;

forwarders { 10.8.0.5; };

};

<!--NeedCopy-->

Nota:

Para la dirección IP de la zona de dominio («mysite.net»), utilice la dirección IP DNS de su región de Azure. Para la dirección IP de zona del subdominio (“ptm.mysite.net”), use todas las direcciones IP ADNS de sus instancias GSLB.

Implemente un servidor de aplicaciones y un reenviador de DNS si hay algún cliente en la VNet B

- Para la red virtual B, seleccione el mismo panel y haga clic en crear un recurso.

- Busque las instancias respectivas y asigne una IP desde la subred VNet B.

- Inicie el servidor de aplicaciones y el reenviador de DNS si hay un equilibrio de carga GSLB de proximidad estática similar al de la VNet A.

-

Edite la configuración del reenviador DNS de VNet B

named.conf.optionscomo se muestra en la siguiente configuración:Configuración del reenviador DNS de vNet B:

zone "ptm.mysite.net" {

type forward;

forwarders { 10.8.0.5; };

};

<!--NeedCopy-->

La siguiente imagen muestra la configuración del reenviador DNS de la VNet B: Servidores DNS de la

Implemente el servidor de aplicaciones, el reenviador de DNS y el cliente Windows 10 pro en las instalaciones

-

En el caso de las instalaciones, inicie las máquinas virtuales de forma remota e incorpore el servidor de aplicaciones, el reenviador de DNS y el cliente Windows 10 pro de forma similar a la vNet A.

-

Edite la configuración del reenviador de DNS local

named.conf.optionscomo se muestra en el siguiente ejemplo.

Configuración del reenviador de DNS local

zone "mysite.net" {

type forward;

forwarders { 10.8.0.6; };

};

zone "ptm.mysite.net" {

type forward;

forwarders { 10.8.0.5; };

};

<!--NeedCopy-->

Para ello mysite.net, hemos asignado la IP del reenviador de DNS de la vNet A en lugar de la IP del servidor de zona DNS privada de Azure porque es una dirección IP especial a la que no se puede acceder desde las instalaciones locales. Por lo tanto, este cambio es necesario en la configuración del reenviador de DNS de On-premise.

Configurar NetScaler en la red virtual de Azure

Como se muestra en la topología, implemente NetScaler en la red virtual de Azure (VNet A en este caso) y acceda a él a través de la GUI de NetScaler.

Configuración de NetScaler GSLB

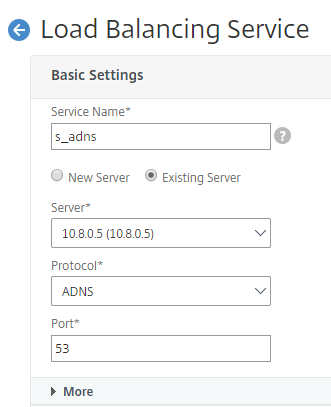

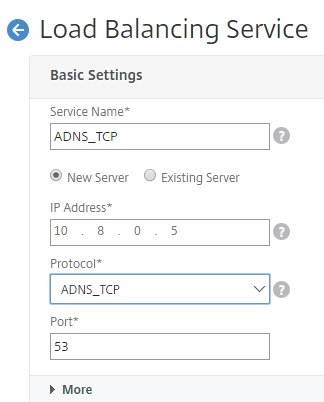

- Cree el servicio ADNS.

- Cree sitios locales y remotos.

- Cree servicios para los servidores virtuales locales.

- Cree servidores virtuales para los servicios GSLB.

Añadir servicio ADNS

- Inicie sesión en la GUI de NetScaler.

- En la pestaña Configuración, vaya a Administración del tráfico > Equilibrio de carga > Servicios.

- Añada un servicio. Le recomendamos que configure el servicio ADNS tanto en TCP como en UDP, como se muestra en la siguiente imagen:

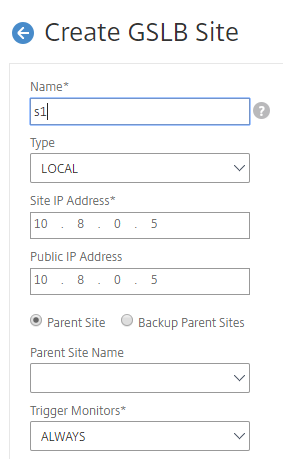

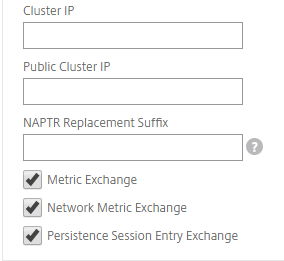

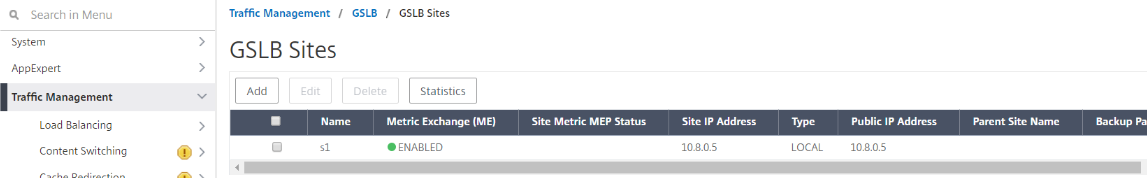

Añadir sitios GSLB

- Agregue sitios locales y remotos entre los que se configurará GSLB.

-

En la ficha Configuración, vaya a Administración del tráfico > GSLB > Sitios GSLB. Agregue un sitio como se muestra en el siguiente ejemplo y repita el mismo procedimiento para otros sitios.

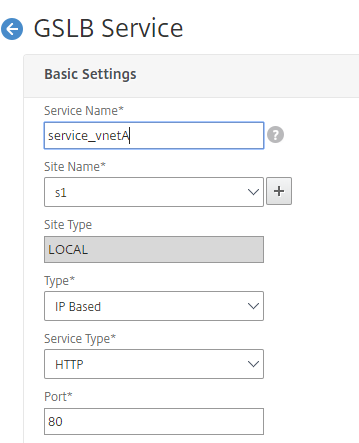

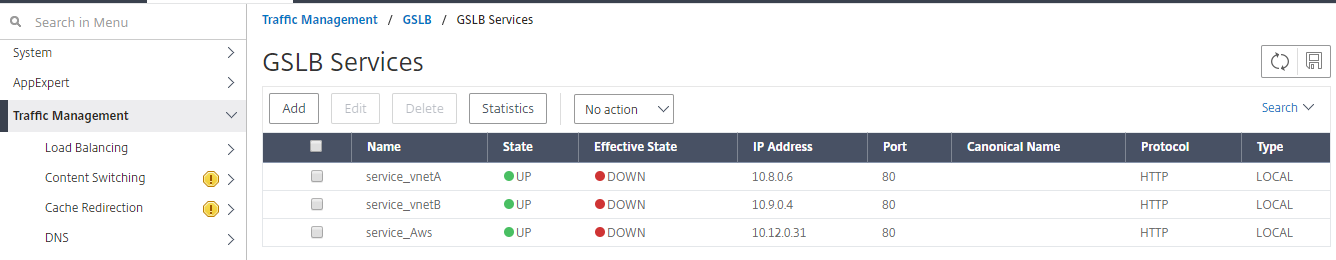

Añadir servicios GSLB

- Agregue servicios GSLB para los servidores virtuales locales y remotos que equilibran la carga de los servidores de aplicaciones.

- En la pestaña Configuración, vaya a Administración del tráfico > GSLB > Servicios GSLB.

- Agregue los servicios como se muestra en los siguientes ejemplos.

-

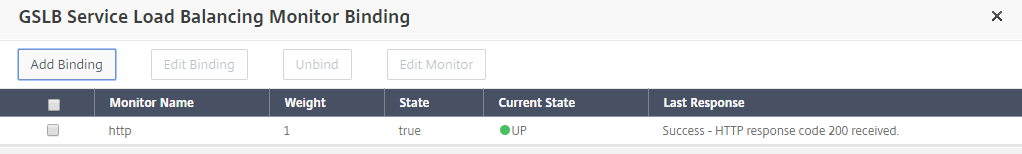

Enlace el monitor HTTP para comprobar el estado del servidor.

- Después de crear el servicio, vaya a la pestaña Configuración avanzada dentro del servicio GSLB.

-

Haga clic en Agregar monitor para vincular el servicio GSLB con un monitor HTTP y mostrar el estado del servicio.

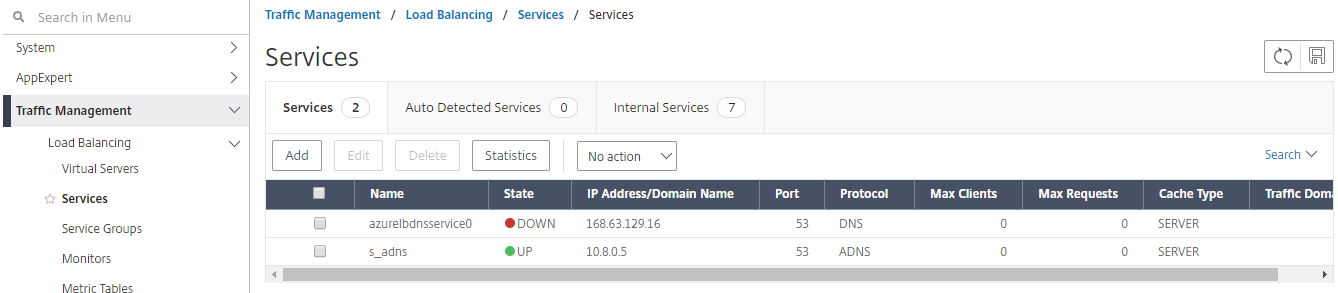

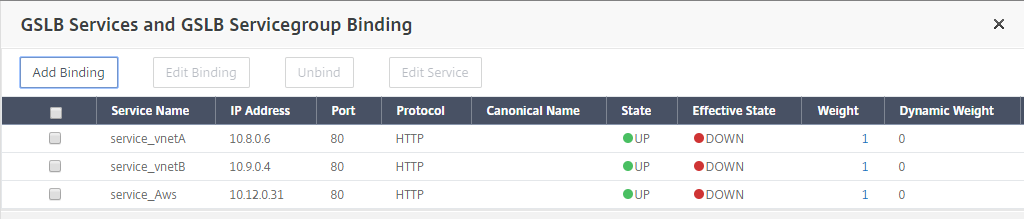

- Una vez enlazado con el monitor HTTP, el estado de los servicios se marca como UP, como se muestra en la siguiente imagen: Servicios

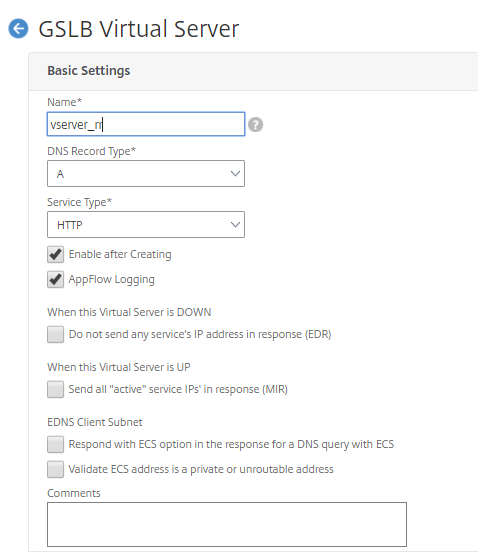

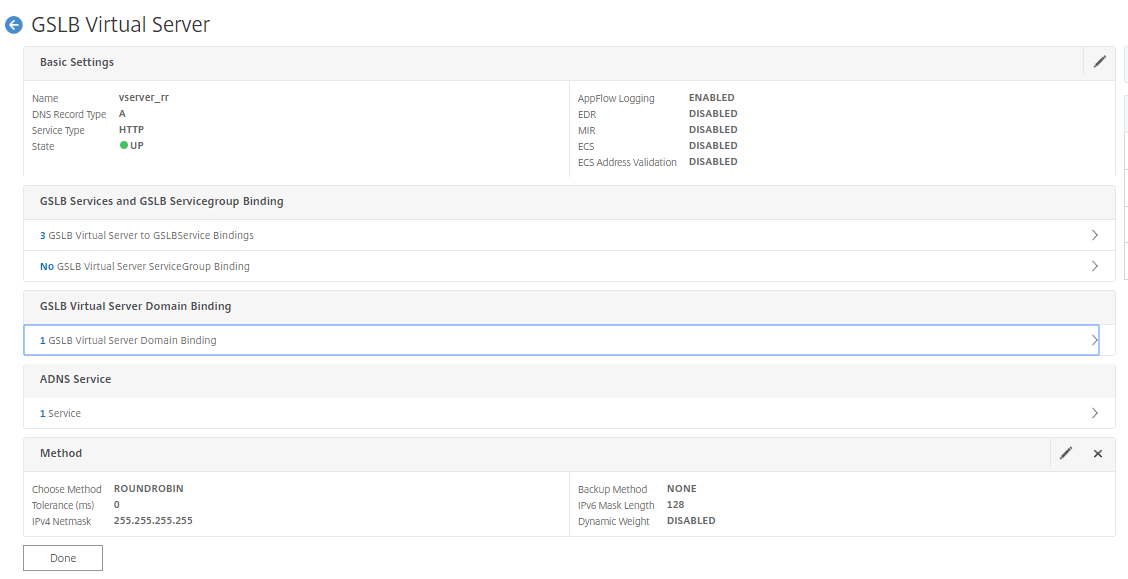

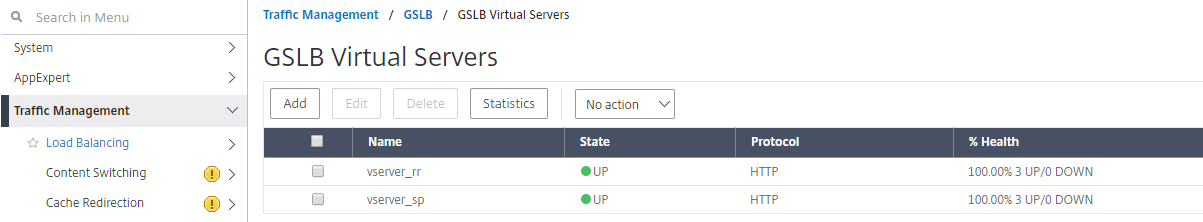

Agregar servidor virtual GSLB

Agregue un servidor virtual GSLB a través del cual se pueda acceder a los servicios GSLB de alias de los servidores de aplicaciones.

- En la pestaña Configuración, vaya a Administración del tráfico > GSLB > Servidores virtuales GSLB.

- Agregue los servidores virtuales como se muestra en el siguiente ejemplo.

-

Enlazar los servicios GSLB y el nombre de dominio a él.

-

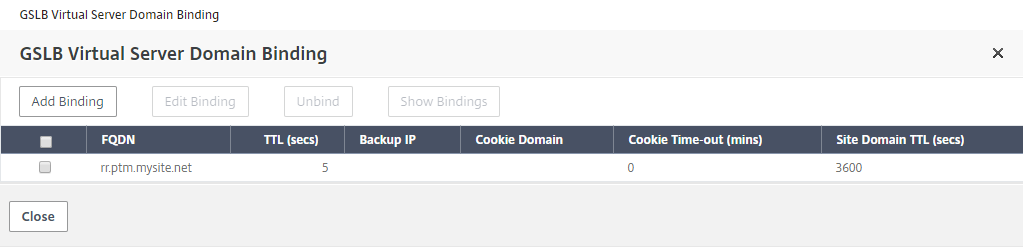

Tras crear el servidor virtual GSLB y seleccionar el método de equilibrio de carga adecuado (Round Robin en este caso), vincule los servicios y dominios de GSLB para completar el paso.

-

Vaya a la pestaña Configuración avanzada del servidor virtual y haga clic en la pestaña Agregar dominios para vincular un dominio.

-

Vaya a Avanzado > Servicios y haga clic en la flecha para vincular un servicio GSLB y vincular los tres servicios (vNet A, vNet B, local) al servidor virtual.

Después de vincular los servicios y el dominio de GSLB al servidor virtual, aparece como se muestra en la siguiente imagen:

Compruebe si el servidor virtual GSLB está funcionando y en buen estado al 100%. Cuando el monitor muestra que el servidor está activo y en buen estado, significa que los sitios están sincronizados y que los servicios de back-end están disponibles.

Para probar la implementación, acceda a la URL del dominio rr.ptm.mysite.net desde una máquina cliente en la nube o una máquina cliente local. Si accede a él desde una máquina cliente Windows en la nube, asegúrese de acceder al servidor de aplicaciones local en una zona DNS privada sin necesidad de soluciones de DNS personalizadas o de terceros.

Compartir

Compartir

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.