-

-

Implementar una instancia de NetScaler VPX

-

Optimice el rendimiento de NetScaler VPX en VMware ESX, Linux KVM y Citrix Hypervisors

-

Mejore el rendimiento de SSL-TPS en plataformas de nube pública

-

Configurar subprocesos múltiples simultáneos para NetScaler VPX en nubes públicas

-

Instalar una instancia de NetScaler VPX en un servidor desnudo

-

Instalar una instancia de NetScaler VPX en Citrix Hypervisor

-

Instalación de una instancia de NetScaler VPX en VMware ESX

-

Configurar NetScaler VPX para usar la interfaz de red VMXNET3

-

Configurar NetScaler VPX para usar la interfaz de red SR-IOV

-

Configurar NetScaler VPX para usar Intel QAT para la aceleración de SSL en modo SR-IOV

-

Migración de NetScaler VPX de E1000 a interfaces de red SR-IOV o VMXNET3

-

Configurar NetScaler VPX para usar la interfaz de red de acceso directo PCI

-

-

Instalación de una instancia NetScaler VPX en la nube de VMware en AWS

-

Instalación de una instancia NetScaler VPX en servidores Microsoft Hyper-V

-

Instalar una instancia de NetScaler VPX en la plataforma Linux-KVM

-

Requisitos previos para instalar dispositivos virtuales NetScaler VPX en la plataforma Linux-KVM

-

Aprovisionamiento del dispositivo virtual NetScaler mediante OpenStack

-

Aprovisionamiento del dispositivo virtual NetScaler mediante Virtual Machine Manager

-

Configuración de dispositivos virtuales NetScaler para que usen la interfaz de red SR-IOV

-

Configuración de dispositivos virtuales NetScaler para que usen la interfaz de red PCI Passthrough

-

Aprovisionamiento del dispositivo virtual NetScaler mediante el programa virsh

-

Administración de las máquinas virtuales invitadas de NetScaler

-

Aprovisionamiento del dispositivo virtual NetScaler con SR-IOV en OpenStack

-

-

Implementar una instancia de NetScaler VPX en AWS

-

Configurar las funciones de IAM de AWS en la instancia de NetScaler VPX

-

Implementación de una instancia independiente NetScaler VPX en AWS

-

Servidores de equilibrio de carga en diferentes zonas de disponibilidad

-

Implementar un par de alta disponibilidad de VPX en la misma zona de disponibilidad de AWS

-

Alta disponibilidad en diferentes zonas de disponibilidad de AWS

-

Implementar un par de alta disponibilidad VPX con direcciones IP privadas en distintas zonas de AWS

-

Implementación de una instancia NetScaler VPX en AWS Outposts

-

Proteja AWS API Gateway mediante el firewall de aplicaciones web de Citrix

-

Configurar una instancia de NetScaler VPX para utilizar la interfaz de red SR-IOV

-

Configurar una instancia de NetScaler VPX para utilizar redes mejoradas con AWS ENA

-

Implementar una instancia de NetScaler VPX en Microsoft Azure

-

Arquitectura de red para instancias NetScaler VPX en Microsoft Azure

-

Configuración de varias direcciones IP para una instancia independiente NetScaler VPX

-

Configurar una configuración de alta disponibilidad con varias direcciones IP y NIC

-

Configurar una instancia de NetScaler VPX para usar redes aceleradas de Azure

-

Configure los nodos HA-INC mediante la plantilla de alta disponibilidad de NetScaler con Azure ILB

-

Instalación de una instancia NetScaler VPX en la solución Azure VMware

-

Configurar una instancia independiente de NetScaler VPX en la solución Azure VMware

-

Configurar una instalación de alta disponibilidad de NetScaler VPX en la solución Azure VMware

-

Configurar el servidor de rutas de Azure con un par de alta disponibilidad de NetScaler VPX

-

Configurar GSLB en una configuración de alta disponibilidad activa en espera

-

Configuración de grupos de direcciones (IIP) para un dispositivo NetScaler Gateway

-

Scripts de PowerShell adicionales para la implementación de Azure

-

Implementación de una instancia NetScaler VPX en Google Cloud Platform

-

Implementar un par de VPX de alta disponibilidad en Google Cloud Platform

-

Implementar un par de alta disponibilidad VPX con direcciones IP privadas en Google Cloud Platform

-

Instalar una instancia de NetScaler VPX en VMware Engine de Google Cloud

-

Compatibilidad con escalado VIP para la instancia NetScaler VPX en GCP

-

-

Automatizar la implementación y las configuraciones de NetScaler

-

Actualización y degradación de un dispositivo NetScaler

-

Consideraciones de actualización para configuraciones con directivas clásicas

-

Consideraciones sobre la actualización de archivos de configuración personalizados

-

Consideraciones sobre la actualización: Configuración de SNMP

-

Compatibilidad con actualización de software en servicio para alta disponibilidad

-

Soluciones para proveedores de servicios de telecomunicaciones

-

Equilibrio de carga del tráfico de plano de control basado en protocolos de diámetro, SIP y SMPP

-

Utilización del ancho de banda mediante la funcionalidad de redirección de caché

-

-

-

Autenticación, autorización y auditoría del tráfico de aplicaciones

-

Cómo funciona la autenticación, la autorización y la auditoría

-

Componentes básicos de la configuración de autenticación, autorización y auditoría

-

Autorización del acceso de los usuarios a los recursos de aplicaciones

-

NetScaler como proxy del servicio de federación de Active Directory

-

NetScaler Gateway local como proveedor de identidad de Citrix Cloud

-

Compatibilidad de configuración para el atributo de cookie SameSite

-

Configuración de autenticación, autorización y auditoría para protocolos de uso común

-

Solución de problemas relacionados con la autenticación y la autorización

-

-

-

-

Configurar una expresión de directiva avanzada: Cómo empezar

-

Expresiones de directiva avanzadas: trabajar con fechas, horas y números

-

Expresiones de directiva avanzadas: Análisis de datos HTTP, TCP y UDP

-

Expresiones de directiva avanzadas: análisis de certificados SSL

-

Expresiones de directivas avanzadas: direcciones IP y MAC, rendimiento, ID de VLAN

-

Expresiones de directivas avanzadas: funciones de análisis de transmisiones

-

Ejemplos de tutoriales de directivas avanzadas para la reescritura

-

-

-

Protecciones de nivel superior

-

Protección basada en gramática SQL para cargas útiles HTML y JSON

-

Protección basada en gramática por inyección de comandos para carga útil HTML

-

Reglas de relajación y denegación para gestionar ataques de inyección HTML SQL

-

Compatibilidad con palabras clave personalizadas para la carga útil HTML

-

Compatibilidad con firewall de aplicaciones para Google Web Toolkit

-

Comprobaciones de protección XML

-

Caso de uso: Vincular la directiva de Web App Firewall a un servidor virtual VPN

-

-

-

Administrar un servidor virtual de redirección de caché

-

Ver estadísticas del servidor virtual de redirección de caché

-

Habilitar o inhabilitar un servidor virtual de redirección de caché

-

Resultados directos de directivas a la caché en lugar del origen

-

Realizar una copia de seguridad de un servidor virtual de redirección de caché

-

Habilitar la comprobación de estado TCP externa para servidores virtuales UDP

-

-

Traducir la dirección IP de destino de una solicitud a la dirección IP de origen

-

-

Descripción general del cluster

-

Administración del clúster de NetScaler

-

Grupos de nodos para configuraciones detectadas y parcialmente rayadas

-

Desactivación de la dirección en el plano posterior del clúster

-

Eliminar un nodo de un clúster implementado mediante la agregación de vínculos de clúster

-

Supervisión de la configuración del clúster mediante SNMP MIB con enlace SNMP

-

Supervisión de los errores de propagación de comandos en una implementación de clúster

-

Compatibilidad con logotipos preparados para IPv6 para clústeres

-

Enlace de interfaz VRRP en un clúster activo de un solo nodo

-

Casos de configuración y uso de clústeres

-

Migración de una configuración de HA a una configuración de clúster

-

Interfaces comunes para cliente y servidor e interfaces dedicadas para backplane

-

Conmutador común para cliente y servidor y conmutador dedicado para placa posterior

-

Supervisar servicios en un clúster mediante la supervisión de rutas

-

-

Configurar NetScaler como un solucionador de stubs con reconocimiento de seguridad no validante

-

Compatibilidad con tramas gigantes para DNS para gestionar respuestas de grandes tamaños

-

Configurar el almacenamiento en caché negativo de los registros DNS

-

Caso de uso: Configurar la función de administración automática de claves de DNSSEC

-

Caso de uso: Configurar la administración automática de claves DNSSEC en la implementación de GSLB

-

-

Estado de servicio y servidor virtual de equilibrio de carga

-

Insertar atributos de cookie a las cookies generadas por ADC

-

Proteja una configuración de equilibrio de carga contra fallos

-

Administrar el tráfico de clientes

-

Configurar servidores virtuales de equilibrio de carga sin sesión

-

Reescritura de puertos y protocolos para la redirección HTTP

-

Insertar la dirección IP y el puerto de un servidor virtual en el encabezado de solicitud

-

Utilizar una IP de origen especificada para la comunicación de back-end

-

Establecer un valor de tiempo de espera para las conexiones de cliente inactivas

-

Gestionar el tráfico de clientes en función de la velocidad de tráfico

-

Utilizar un puerto de origen de un rango de puertos especificado para la comunicación de back-end

-

Configurar la persistencia IP de origen para la comunicación back-end

-

-

Configuración avanzada de equilibrio de carga

-

Aumenta gradualmente la carga en un nuevo servicio con un inicio lento a nivel de servidor virtual

-

Proteger aplicaciones en servidores protegidos contra los picos de tráfico

-

Habilitar la limpieza de las conexiones de servicios y servidores virtuales

-

Habilitar o inhabilitar la sesión de persistencia en los servicios TROFS

-

Habilitar la comprobación de estado TCP externa para servidores virtuales UDP

-

Mantener la conexión de cliente para varias solicitudes de cliente

-

Insertar la dirección IP del cliente en el encabezado de solicitud

-

Utilizar la dirección IP de origen del cliente al conectarse al servidor

-

Configurar el puerto de origen para las conexiones del lado del servidor

-

Establecer un límite en el número de solicitudes por conexión al servidor

-

Establecer un valor de umbral para los monitores enlazados a un servicio

-

Establecer un valor de tiempo de espera para las conexiones de clientes inactivas

-

Establecer un valor de tiempo de espera para las conexiones de servidor inactivas

-

Establecer un límite en el uso del ancho de banda por parte de los clientes

-

Conservar el identificador de VLAN para la transparencia de VLAN

-

-

Configurar monitores en una configuración de equilibrio de carga

-

Configurar el equilibrio de carga para los protocolos de uso común

-

Caso de uso 3: Configurar el equilibrio de carga en modo de Direct Server Return

-

Caso de uso 6: Configurar el equilibrio de carga en modo DSR para redes IPv6 mediante el campo TOS

-

Caso de uso 7: Configurar el equilibrio de carga en modo DSR mediante IP sobre IP

-

Caso de uso 8: Configurar el equilibrio de carga en modo de un brazo

-

Caso de uso 9: Configurar el equilibrio de carga en modo en línea

-

Caso de uso 10: Equilibrio de carga de los servidores del sistema de detección de intrusiones

-

Caso de uso 11: Aislamiento del tráfico de red mediante directivas de escucha

-

Caso de uso 12: Configurar Citrix Virtual Desktops para el equilibrio de carga

-

Caso de uso 13: Configurar Citrix Virtual Apps and Desktops para equilibrar la carga

-

Caso de uso 14: Asistente de ShareFile para equilibrar la carga Citrix ShareFile

-

Caso práctico 15: Configurar el equilibrio de carga de capa 4 en el dispositivo NetScaler

-

-

Configurar para obtener el tráfico de datos NetScaler FreeBSD desde una dirección SNIP

-

-

-

Matriz de compatibilidad de certificados de servidor en el dispositivo ADC

-

Compatibilidad con plataformas basadas en chip SSL Intel Coleto

-

Compatibilidad con el módulo de seguridad de hardware Thales Luna Network

-

-

-

-

Configuración de un túnel de CloudBridge Connector entre dos centros de datos

-

Configuración de CloudBridge Connector entre el centro de datos y la nube de AWS

-

Configuración de un túnel de CloudBridge Connector entre un centro de datos y Azure Cloud

-

Configuración del túnel CloudBridge Connector entre Datacenter y SoftLayer Enterprise Cloud

-

Diagnóstico y solución de problemas de túnel CloudBridge Connector

-

-

Puntos a tener en cuenta para una configuración de alta disponibilidad

-

Sincronizar archivos de configuración en una configuración de alta disponibilidad

-

Restricción del tráfico de sincronización de alta disponibilidad a una VLAN

-

Configuración de nodos de alta disponibilidad en distintas subredes

-

Limitación de las conmutaciones por error causadas por monitores de ruta en modo no INC

-

Configuración del conjunto de interfaces de conmutación por error

-

Administración de mensajes de latido de alta disponibilidad en un dispositivo NetScaler

-

Quitar y reemplazar un NetScaler en una configuración de alta disponibilidad

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Configuración de CloudBridge Connector entre el centro de datos y la nube de AWS

Puede configurar un túnel de CloudBridge Connector entre un centro de datos y la nube de AWS para aprovechar la infraestructura y las capacidades informáticas del centro de datos y la nube de AWS. Con AWS, puede ampliar su red sin una inversión inicial de capital ni el coste de mantenimiento de la infraestructura de red ampliada. Puede escalar su infraestructura hacia arriba o hacia abajo, según sea necesario. Por ejemplo, puede arrendar más capacidades de servidor cuando la demanda aumente.

Para conectar un centro de datos a la nube de AWS, debe configurar un túnel de CloudBridge Connector entre un dispositivo NetScaler que reside en el centro de datos y un dispositivo virtual NetScaler (VPX) que reside en la nube de AWS.

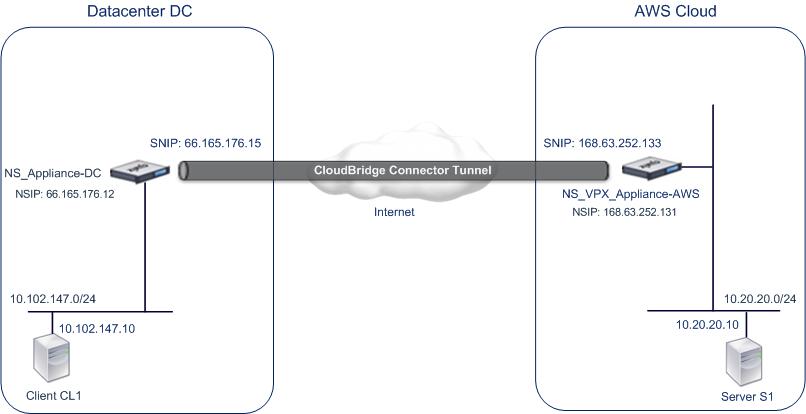

Como ilustración de un túnel de CloudBridge Connector entre un centro de datos y la nube de Amazon AWS, considere un ejemplo en el que se configura un túnel de CloudBridge Connector entre el dispositivo NetScaler NS_Appliance-DC, en el centro de datos DC, y el dispositivo virtual NetScaler (VPX) NS_VPX_Appliance-AWS.

Tanto NS_Appliance-DC como NS_VPX_Appliance-AWS funcionan en modo L3. Permiten la comunicación entre las redes privadas del centro de datos DC y la nube de AWS. NS_Appliance-DC y NS_VPX_Appliance-AWS permiten la comunicación entre el cliente CL1 del centro de datos DC y el servidor S1 de la nube de AWS a través del túnel CloudBridge Connector. El cliente CL1 y el servidor S1 están en diferentes redes privadas.

Nota:

AWS no admite el modo L2, por lo que es necesario tener habilitado solo el modo L3 en ambos extremos.

Para una comunicación adecuada entre CL1 y S1, el modo L3 está habilitado en NS_Appliance-DC y NS_VPX_Appliance-AWS y las rutas se actualizan de la siguiente manera:

- CL1 tiene una ruta a NS_Appliance-DC para llegar a S1.

- NS_Appliance-dc tiene una ruta a NS_VPX_Appliance-AWS para llegar al S1.

- El S1 debe tener una ruta a NS_VPX_Appliance-AWS para llegar a la CL1.

- NS_VPX_Appliance-AWS tiene una ruta a NS_Appliance-DC para llegar a CL1.

La siguiente tabla muestra la configuración del dispositivo NetScaler NS_Appliance-DC en el centro de datos DC.

| Entidad | Name | Detalles |

|---|---|---|

| La dirección NSIP | 66.165.176.12 | |

| Dirección SNIP | 66.165.176.15 | |

| Túnel CloudBridge Connector | CC_Tunnel_DC-AWS | Dirección IP de punto final local del túnel de CloudBridge Connector: 66.165.176.15, dirección IP de punto final remoto del túnel de CloudBridge Connector: 168.63.252.133, detalles del túnel GRE: Name= CC_Tunnel_DC-AWS |

La siguiente tabla muestra la configuración de NetScaler VPX NS_VPX_Appliance-AWS en la nube de AWS.

| Entidad | Name | Detalles |

|---|---|---|

| Dirección NSIP | 10.102.25.30 | |

| Dirección EIP pública asignada a la dirección NSIP | 168.63.252.131 | |

| Dirección SNIP | 10.102.29.30 | |

| Dirección EIP pública asignada a la dirección SNIP | 168.63.252.133 | |

| Túnel CloudBridge Connector | CC_Tunnel_DC-AWS | Dirección IP de punto final local del túnel de CloudBridge Connector: 168.63.252.133, dirección IP de punto final remoto del túnel de CloudBridge Connector: 66.165.176.15; detalles del túnel GRE Nombre = CC_Tunnel_DC-AWS, detalles del perfil IPSec, nombre= CC_Tunnel_DC-AWS, algoritmo de cifrado = AES, algoritmo de hash = HMAC SHA1 |

Requisitos previos

Antes de configurar un túnel de CloudBridge Connector, compruebe que se hayan completado las siguientes tareas:

-

Instale, configure e inicie una instancia de NetScaler Virtual Appliance (VPX) en la nube de AWS. Para obtener instrucciones sobre la instalación de NetScaler VPX en AWS, consulte Implementación de una instancia NetScaler VPX en AWS.

-

Implementar y configurar un dispositivo físico NetScaler, o Provisioning y configurar un dispositivo virtual NetScaler (VPX) en una plataforma de virtualización en el centro de datos.

-

Asegúrese de que las direcciones IP de los extremos del túnel de CloudBridge Connector estén accesibles entre sí.

Licencia de NetScaler VPX

Después del lanzamiento inicial de la instancia, NetScaler VPX for AWS requiere una licencia. Si va a traer su propia licencia (BYOL), consulte la Guía de licencias de VPX en: http://support.citrix.com/article/CTX122426.

Es necesario que:

- Utilice el portal de licencias del sitio web de Citrix para generar una licencia válida.

- Cargue la licencia en la instancia.

Si se trata de una instancia de mercado de pago, no es necesario instalar licencia. El conjunto de funciones y el rendimiento correctos se activarán automáticamente.

Pasos de configuración

Para configurar un túnel de CloudBridge Connector entre un dispositivo NetScaler que reside en un centro de datos y un dispositivo virtual NetScaler (VPX) que reside en la nube de AWS, utilice la GUI del dispositivo NetScaler.

Al utilizar la GUI, la configuración del túnel de CloudBridge Connector creada en el dispositivo NetScaler se envía automáticamente al otro punto final o par (el NetScaler VPX en AWS) del túnel de CloudBridge Connector. Por lo tanto, no tiene que acceder a la GUI (GUI) del NetScaler VPX en AWS para crear la configuración de túnel de CloudBridge Connector correspondiente en él.

La configuración del túnel de CloudBridge Connector en ambos pares (el dispositivo NetScaler que reside en el centro de datos y el dispositivo virtual NetScaler (VPX) que reside en la nube de AWS) consta de las siguientes entidades:

- Perfil IPSec: una entidad de perfil IPSec especifica los parámetros del protocolo IPSec, como la versión IKE, el algoritmo de cifrado, el algoritmo de hash y el PSK, que utilizará el protocolo IPSec en los dos pares del túnel CloudBridge Connector.

- Túnel GRE: un túnel IP especifica una dirección IP local (una dirección SNIP pública configurada en el par local), una dirección IP remota (una dirección SNIP pública configurada en el par remoto), el protocolo (GRE) que se utiliza para configurar el túnel CloudBridge Connector y una entidad de perfil IPSec.

- Cree una regla PBR y asocie el túnel IP a ella: una entidad PBR especifica un conjunto de condiciones y una entidad de túnel IP. El intervalo de direcciones IP de origen y el intervalo IP de destino son las condiciones para la entidad PBR. Debe configurar el rango de direcciones IP de origen y el rango de direcciones IP de destino para especificar la subred cuyo tráfico atravesará el túnel de CloudBridge Connector. Por ejemplo, considere un paquete de solicitud que se origina en un cliente de la subred del centro de datos y está destinado a un servidor de la subred en la nube de AWS. Si este paquete coincide con el rango de direcciones IP de origen y destino de la entidad PBR del dispositivo NetScaler del centro de datos, se envía a través del túnel de CloudBridge Connector asociado a la entidad PBR.

Para crear un perfil IPSEC mediante la interfaz de línea de comandos

En la línea de comandos, escriba:

add ipsec profile <name> [-**ikeVersion** ( V1 | V2 )] [-**encAlgo** ( AES | 3DES ) ...] [-**hashAlgo** <hashAlgo> ...] [-**lifetime** <positive_integer>] (-**psk** | (-**publickey** <string> -**privatekey** <string> -**peerPublicKey** <string>)) [-**livenessCheckInterval** <positive_integer>] [-**replayWindowSize** <positive_integer>] [-**ikeRetryInterval** <positive_integer>] [-**retransmissiontime** <positive_integer>]**show ipsec profile** <name>

Para crear un túnel IP y vincular el perfil IPSEC a él mediante la interfaz de línea de comandos

En la línea de comandos, escriba:

add ipTunnel <name> <remote><remoteSubnetMask> <local> [-protocol <protocol>] [-ipsecProfileName <string>]show ipTunnel <name>

Para crear una regla PBR y vincular el túnel IPSEC a ella mediante la interfaz de línea de comandos

En la línea de comandos, escriba:

add ns pbr <pbr_name> ALLOW -srcIP = <local_subnet_range> -destIP = <remote_subnet_range> -ipTunnel <tunnel_name>apply ns pbrsshow ns pbr <pbr_name>

Ejemplo

> add ipsec profile CC_Tunnel_DC-AWS -encAlgo AES -hashAlgo HMAC_SHA1

Done

> add ipTunnel CC_Tunnel_DC-AWS 168.63.252.133 255.255.255.0 66.165.176.15 –protocol GRE -ipsecProfileName CC_Tunnel_DC-AWS

Done

> add ns pbr PBR-DC-AWS ALLOW –srcIP 66.165.176.15 –destIP 168.63.252.133 ipTunnel CC_Tunnel_DC-AWS

Done

> apply ns pbrs

Done

<!--NeedCopy-->

Para configurar un túnel de CloudBridge Connector en un dispositivo NetScaler mediante la interfaz gráfica de usuario

-

Escriba la dirección NSIP de un dispositivo NetScaler en la línea de direcciones de un navegador web.

-

Inicie sesión en la GUI del dispositivo NetScaler con las credenciales de su cuenta para el dispositivo.

-

Vaya a Sistema > CloudBridge Connector.

-

En el panel derecho, en Introducción, haga clic en Crear/monitorearCloudBridge.

-

La primera vez que configure un túnel de CloudBridge Connector en el dispositivo, aparecerá una pantalla de bienvenida .

-

En la pantalla de bienvenida, haz clic en Comenzar.

Nota:

Si ya tiene un túnel de CloudBridge Connector configurado en el dispositivo NetScaler, la pantalla de bienvenida no aparece, por lo que no debe hacer clic en Comenzar.

- En el panel de configuración de CloudBridge Connector, haga clic en amazon web services

- En el panel de Amazon, proporcione las credenciales de su cuenta de AWS: ID de clave de acceso de AWS y clave de acceso secreta de AWS. Puede obtener estas claves de acceso desde la consola GUI de AWS. Haga clic en Continuar.

Nota

Anteriormente, el asistente de configuración siempre se conectaba a la misma región de AWS, incluso cuando se seleccionaba otra región. Como resultado, solía fallar la configuración del túnel de CloudBridge Connector para un NetScaler VPX que se ejecutaba en la región de AWS seleccionada. Este problema ya se ha solucionado.

-

En el panel NetScaler, seleccione la dirección NSIP del dispositivo virtual NetScaler que se ejecuta en AWS. A continuación, proporcione las credenciales de su cuenta para el dispositivo virtual NetScaler. Haga clic en Continuar.

-

En el panel de configuración CloudBridge Connector, defina el siguiente parámetro:

- Nombre del conector de CloudBridge: nombre de la configuración de CloudBridge Connector en el dispositivo local. Debe comenzar con un carácter alfabético ASCII o de subrayado (_) y debe contener solo caracteres alfanuméricos ASCII, guión bajo, hash (#), punto (.), espacio, dos puntos (:), en (@), igual (=) y guión (-). No se puede cambiar una vez creada la configuración de CloudBridge Connector.

-

En Configuración local, defina el siguiente parámetro:

- IP desubred: dirección IPdel punto final local del túnel de CloudBridge Connector. Debe ser una dirección IP pública de tipo SNIP.

-

En Configuración remota, defina el siguiente parámetro:

-

IP desubred: dirección IPdel punto final del túnel de CloudBridge Connector en el lado de AWS. Debe ser una dirección IP de tipo SNIP en la instancia de NetScaler VPX en AWS.

-

NAT: dirección IP pública (EIP) de AWS que se asigna al SNIP configurado en la instancia de NetScaler VPX en AWS.

-

-

En Configuración de PBR, establezca los siguientes parámetros:

- Operación—O es igual a (=) o no es igual a (! =) operador lógico.

- IP de origen baja: dirección IP de origen más baja que coincide con la dirección IP de origen de un paquete IPv4 saliente.

- IP de origen alta: dirección IP de origen más alta que coincide con la dirección IP de origen de un paquete IPv4 saliente.

- Operación—O es igual a (=) o no es igual a (! =) operador lógico.

- IP de destino baja: la dirección IP de destino más baja que coincide con la dirección IP de destino de un paquete IPv4 saliente.

- IP de destino alta: dirección IP de destino más alta que coincide con la dirección IP de destino de un paquete IPv4 saliente.

-

(Opcional) En Configuración de seguridad, defina los siguientes parámetros del protocolo IPSec para el túnel CloudBridge Connector:

- Algoritmode cifrado: algoritmo de cifrado que utilizará el protocolo IPSec en el túnel de CloudBridge.

- Algoritmode hash: algoritmo de hash que utilizará el protocolo IPSec en el túnel de CloudBridge.

-

Clave: seleccione uno de los siguientes métodos de autenticación IPSec para que los dos pares lo utilicen para autenticarse mutuamente.

- Generación automática de clave: autenticación basada en una cadena de texto, denominada clave precompartida (PSK), generada automáticamente por el dispositivo local. Las claves PSK de los pares se comparan entre sí para la autenticación.

-

Clave específica: autenticación basada en un PSK introducido manualmente. Los PSK de los pares se comparan entre sí para la autenticación.

- Clave de seguridad precompartida: cadena de texto introducida para la autenticación basada en claves previamente compartidas.

-

Cargar certificados: autenticación basada en certificados digitales.

- Clave pública: un certificado digital local que se utiliza para autenticar el par local ante el par remoto antes de establecer asociaciones de seguridad de IPSec. El mismo certificado debe estar presente y estar configurado para el parámetro Peer Public Key en el par.

- Clave privada: clave privada del certificado digital local.

- Clave pública del par: certificado digital del par. Se utiliza para autenticar el par en el punto final local antes de establecer asociaciones de seguridad de IPSec. El mismo certificado debe estar presente y configurado para el parámetro de clave pública en el par.

-

Haga clic en Listo.

La nueva configuración del túnel de CloudBridge Connector en el dispositivo NetScaler del centro de datos aparece en la ficha Inicio de la GUI. La nueva configuración del túnel de CloudBridge Connector correspondiente en el dispositivo NetScaler VPX de la nube de AWS aparece en la GUI. El estado actual del túnel de conectores de CloudBridge se indica en el panel CloudBridge configurado. Un punto verde indica que el túnel está arriba. Un punto rojo indica que el túnel está caído.

Supervisión del túnel de CloudBridge Connector

Puede supervisar el rendimiento de los túneles de CloudBridge Connector en un dispositivo NetScaler mediante contadores estadísticos del túnel de CloudBridge Connector. Para obtener más información sobre cómo mostrar estadísticas de túnel de CloudBridge Connector en un dispositivo NetScaler, consulte Supervisión de túneles de CloudBridge Connector.

Compartir

Compartir

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.