-

-

-

-

安全通报

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

安全通报

安全、可靠且具有弹性的基础架构是任何组织的生命线。组织必须跟踪新的常见漏洞和披露 (CVE),并评估 CVE 对其基础架构的影响。他们还必须了解并规划补救措施以解决这些漏洞。NetScaler Console 中的“安全通报”功能可帮助您识别使 NetScaler 实例面临风险的 CVE,并推荐补救措施。NetScaler Console 安全通报的亮点包括:

-

常见漏洞和披露 (CVE) 检测和补救 - 使您能够识别使 NetScaler 实例面临风险的 CVE,并推荐补救措施。

-

文件完整性监控 - 使您能够识别 NetScaler 构建文件是否已发生任何更改或添加。

作为管理员,您必须确保:

-

跟踪任何新的常见漏洞和披露 (CVE),评估 CVE 的影响,了解补救措施,并解决这些漏洞。

-

检查 NetScaler 构建文件的完整性。

在 NetScaler Console 本地部署 25.x 及更高版本中,“安全通报”默认自动启用。

注意事项:

-

文件完整性从 14.1-34.x 及更高版本开始支持。文件完整性监控通过 NetScaler 遥测自动化模式启用,并满足所有先决条件。有关详细信息,请参阅自动化遥测收集模式。如果未满足任何先决条件,则“文件完整性监控”选项卡不会显示在“安全通报”中。

-

新的 CVE 更新通过自动启用通道自动同步。

-

当您启用“安全通报”时,将收集可选遥测数据。建议启用“安全通报”以查看最新的 CVE 更新。但是,您也可以禁用可选参数。要禁用,您必须首先在 NetScaler® 遥测页面中禁用“安全通报”,然后导航到“设置”>“管理”>“启用或禁用 Console 功能数据共享”,并清除“我同意共享 Console 功能使用数据”复选框。

-

如果您在“安全通报”页面中看到横幅,提及新的 CVE 更新未同步,请在 Console 本地部署 GUI 的 NetScaler 遥测中检查以下问题:

- “安全通报”已禁用

- 遥测收集的手动模式已启用

- 端点 URL 无法访问

- 通过自动启用通道上传失败

下表提供了不同 NetScaler Console 本地部署版本中“安全通报”功能的可用性详细信息:

| Build | Security Advisory feature availability | Action required | Data collection |

|---|---|---|---|

| 14.1-25.x 或更高版本 | “安全通报”默认启用 | 确保遥测收集模式处于自动化模式,并且“安全通报”已启用,且先决条件 URL 可访问。 | 是。所需和可选参数均通过 NetScaler 遥测程序收集。 |

| 14.1-8.x 到 14.1-21.x 之间 | “安全通报”通过 Cloud Connect 启用。 | 配置 Cloud Connect 并启用安全通报。 | 是。配置 Cloud Connect 后。 |

| 14.1-4.x 或更早版本 | “安全通报”仅在预览模式下可用。 | 无需操作 | 否 |

安全通报功能

以下安全通报功能可帮助您保护基础架构:

CVE:

| Features | Description |

|---|---|

| 系统扫描 | 默认情况下,每周扫描所有托管实例一次。NetScaler Console 决定系统扫描的日期和时间,您无法更改它们。 |

| 按需扫描 | 您可以在需要时手动扫描实例。如果上次系统扫描后经过的时间很长,您可以运行按需扫描来评估当前的安全状况。或者在应用补救措施后进行扫描,以评估修订后的状况。 |

| CVE 影响分析 | 显示影响您基础架构的所有 CVE 以及所有受影响的 NetScaler 实例的结果,并建议补救措施。使用此信息应用补救措施以修复安全风险。 |

| 扫描日志 | 存储最近五次扫描的副本。您可以下载 CSV 和 PDF 格式的这些报告,并进行分析。 |

| CVE 存储库 | 详细显示了 Citrix 自 2019 年 12 月以来发布的所有可能影响您的 NetScaler 基础架构的 NetScaler 相关 CVE。您可以使用此视图了解安全通报范围内的 CVE,并了解有关 CVE 的更多信息。有关不支持的 CVE 的信息,请参阅安全通报中不支持的 CVE。 |

文件完整性监控:

| Features | Description |

|---|---|

| 按需扫描 | 您必须运行按需扫描才能获取 NetScaler 构建文件中检测到的任何文件更改的结果。 |

| 文件完整性监控扫描 | 将您当前 NetScaler 构建文件的二进制哈希值与原始二进制哈希值进行比较,并突出显示是否存在任何文件更改或文件添加。您可以在“文件完整性监控”选项卡下查看扫描结果。 |

注意事项

-

“安全通报”不支持已达到生命周期结束 (EOL) 的 NetScaler 版本。我们建议您升级到 NetScaler 支持的版本。

-

支持 CVE 检测的实例:所有 NetScaler (SDX、MPX、VPX) 和 Gateway。

-

支持文件完整性监控的实例:MPX、VPX 实例和 Gateway。

-

支持的 CVE:2019 年 12 月之后的所有 CVE。

注意:

NetScaler Console 安全通报不支持检测和修复影响适用于 Windows 的 NetScaler Gateway 插件的漏洞。有关不支持的 CVE 的信息,请参阅安全通报中不支持的 CVE。

-

NetScaler Console 安全通报在识别漏洞时不会考虑任何类型的功能配置错误。

-

NetScaler Console 安全通报仅支持识别和修复 CVE。它不支持识别和修复安全文章中强调的安全问题。

- NetScaler、Gateway 版本的范围:此功能仅限于主要版本。安全通报不包括任何特殊版本。

- Admin 分区不支持安全通报。

- 以下扫描类型适用于 CVE:

- 版本扫描:此扫描需要 NetScaler Console 将 NetScaler 实例的版本与提供修复的版本进行比较。此版本比较有助于 NetScaler Console 安全通报识别 NetScaler 是否容易受到 CVE 攻击。例如,如果某个 CVE 在 NetScaler 版本 xx.yy 上得到修复,则安全通报会将所有低于 xx.yy 版本的 NetScaler 实例视为易受攻击。版本扫描目前在安全通报中受支持。

- 配置扫描:此扫描需要 NetScaler Console 将特定于 CVE 扫描的模式与 NetScaler 配置文件 (nsconf) 进行匹配。如果 NetScaler ns.conf 文件中存在特定的配置模式,则该实例被视为容易受到该 CVE 攻击。此扫描通常与版本扫描一起使用。配置扫描目前在安全通报中受支持。

- 自定义扫描:此扫描需要 NetScaler Console 连接到托管的 NetScaler 实例,向其推送脚本并运行该脚本。脚本输出有助于 NetScaler Console 识别 NetScaler 是否容易受到 CVE 攻击。示例包括特定的 shell 命令输出、特定的 CLI 命令输出、某些日志以及某些目录或文件的存在或内容。如果配置扫描无法提供帮助,安全通报还会使用自定义扫描进行多个配置模式匹配。对于需要自定义扫描的 CVE,脚本会在每次计划扫描或按需扫描运行时运行。有关该 CVE 的安全通报文档中收集的数据和特定自定义扫描选项的更多信息。

- 以下扫描可用于文件完整性监控:

- 文件完整性监控扫描:此扫描需要 NetScaler Console 连接到托管的 NetScaler 实例。NetScaler Console 通过在 NetScaler 中运行脚本并收集 NetScaler 构建文件的当前二进制哈希值来比较哈希值。比较后,NetScaler Console 会提供结果,其中包含已修改的现有文件总数和新添加的文件总数。作为管理员,您可以联系您组织的数字取证部门,对扫描结果进行进一步调查。

-

扫描不会影响 NetScaler 上的生产流量,也不会更改 NetScaler 上的任何 NetScaler 配置。

-

NetScaler Console 安全通报不支持 CVE 缓解。如果您已对 NetScaler 实例应用了缓解措施(临时解决方案),NetScaler Console 仍会将该 NetScaler 识别为易受攻击的 NetScaler,直到您完成补救。

-

对于 FIPS 实例,不支持 CVE 扫描,但支持文件完整性监控扫描。

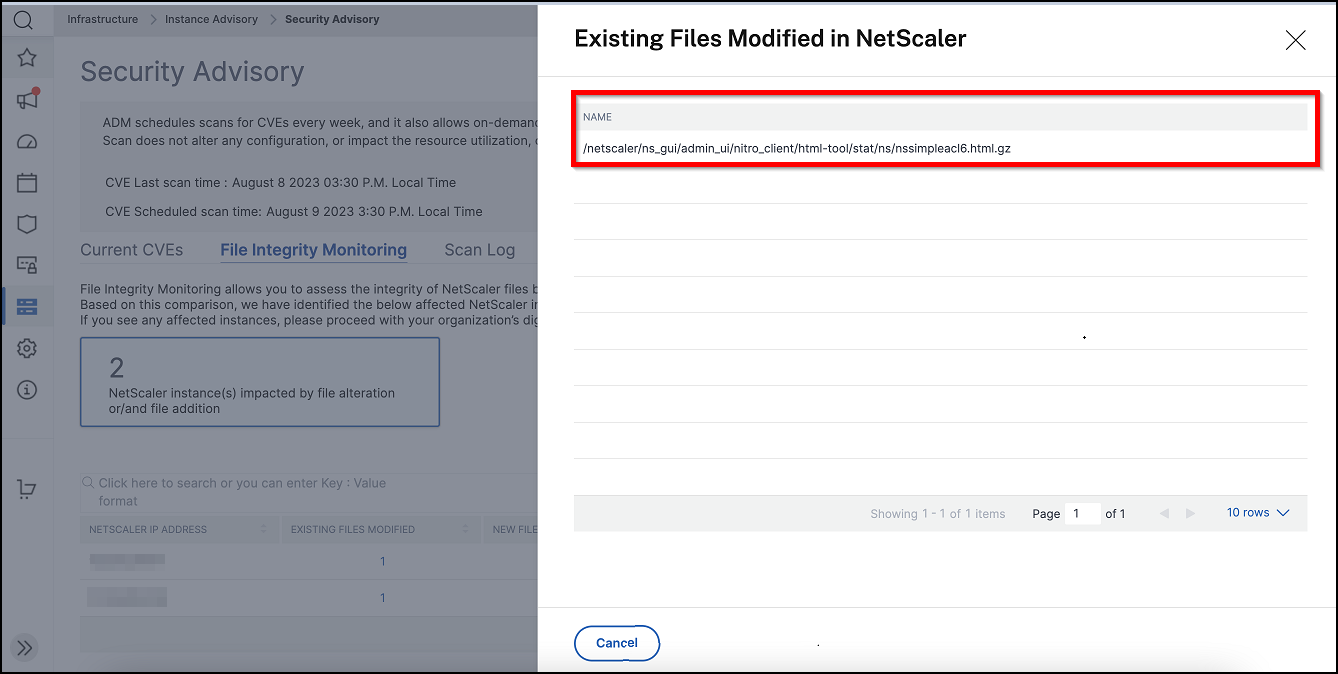

- 某些文件更改可能是设备正常运行的一部分,而另一些则可能需要进一步调查。在审查文件更改时,以下内容可能会有所帮助:

-

/netscaler目录中的更改(在 .html 和 .js 文件中)可能源于脚本或插件的使用。 -

/etc目录包含的配置文件可能在系统启动后因意外干预而发生更改。 - 如果出现以下情况,则不寻常:

-

/bin、/sbin或/lib目录中的报告 -

/netscaler目录中的新 .php 文件

-

-

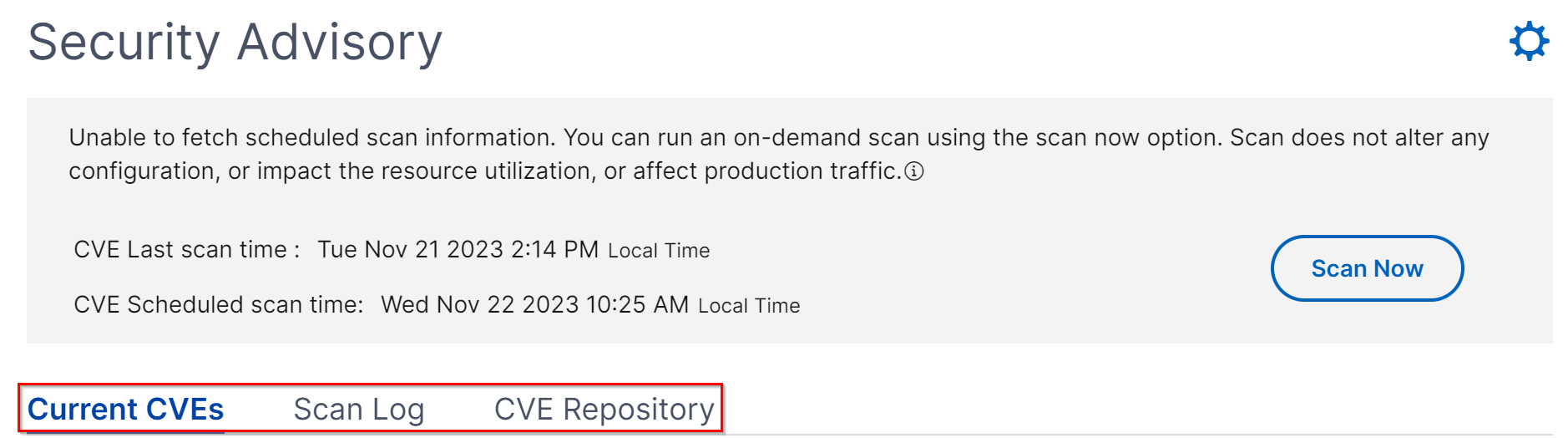

如何使用安全通报仪表板

要访问“安全通报”仪表板,请从 NetScaler Console GUI 导航到“基础架构”>“实例通报”>“安全通报”。

仪表板包括三个选项卡:

- “当前 CVE”

- “文件完整性监控”

- “扫描日志”

- “CVE 存储库”

重要提示:

在“安全通报”GUI 或报告中,并非所有 CVE 都可能显示,您可能只看到一个 CVE。作为一种变通方法,请单击“立即扫描”以运行按需扫描。扫描完成后,范围内的所有 CVE(大约 15 个)将显示在 UI 或报告中。

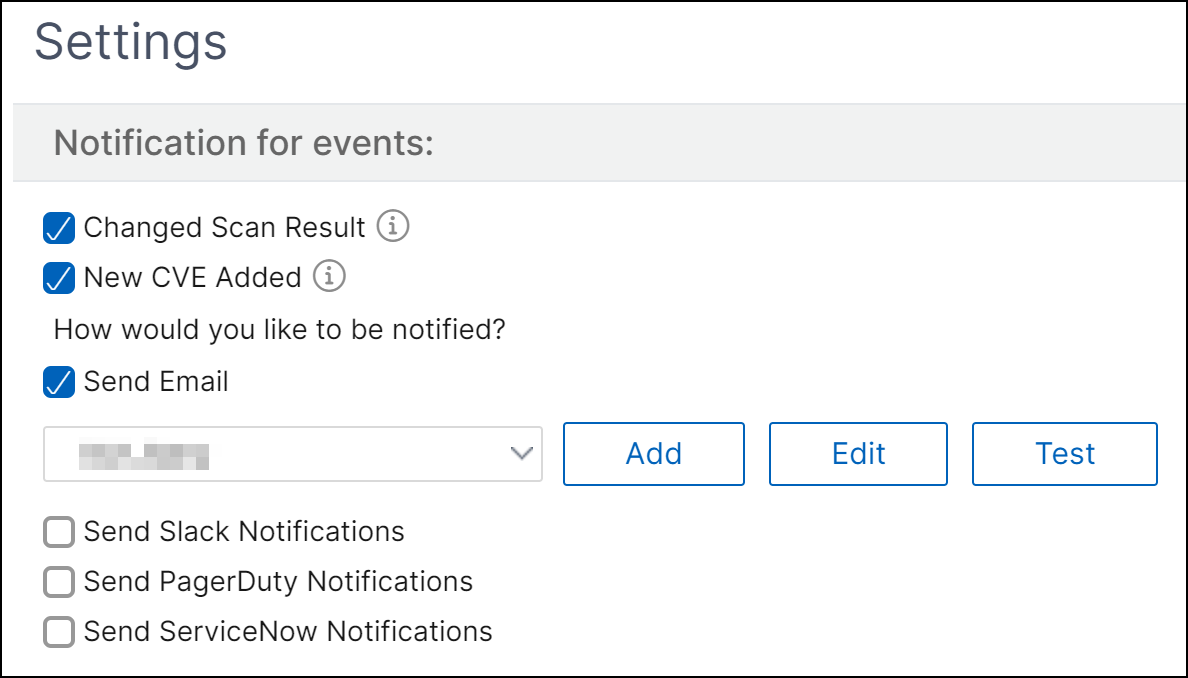

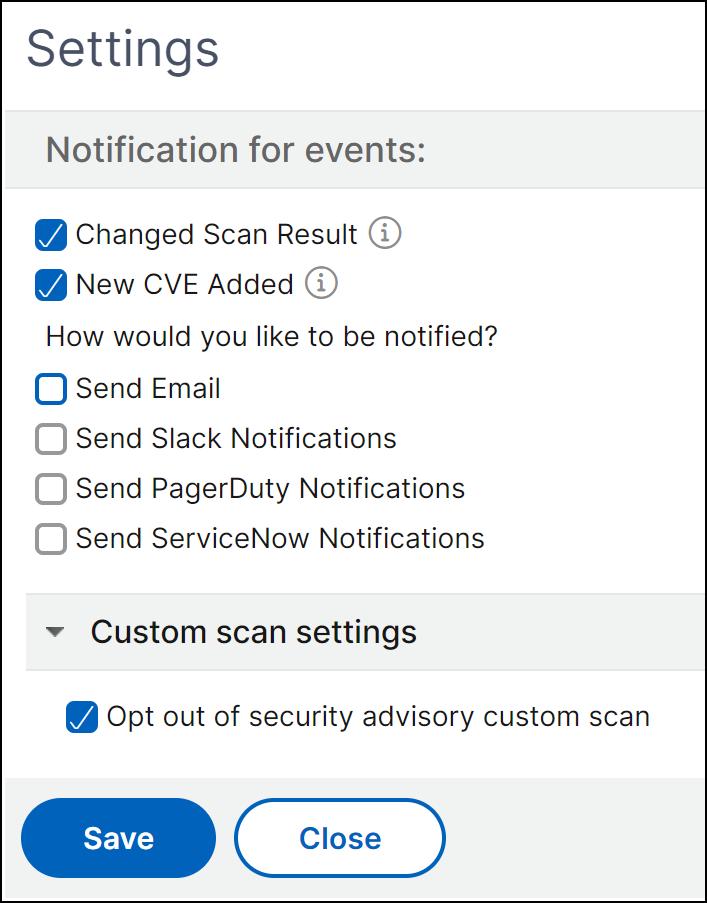

仪表板的右上角是设置图标,它允许您:

- 启用和禁用通知(仅适用于 CVE)。

您可以收到以下有关 CVE 影响的通知。

- CVE 扫描结果更改和 CVE 存储库中添加的新 CVE 的电子邮件、Slack、PagerDuty 和 ServiceNow 通知。

- CVE 影响扫描结果更改的云通知。

- 配置自定义扫描设置(仅适用于 CVE)

您可以单击“自定义扫描设置”列表以查看附加设置复选框。您可以选择该复选框并选择退出这些 CVE 自定义扫描。在安全通报中,需要自定义扫描的 CVE 的影响将不会针对您的 NetScaler 实例进行评估。

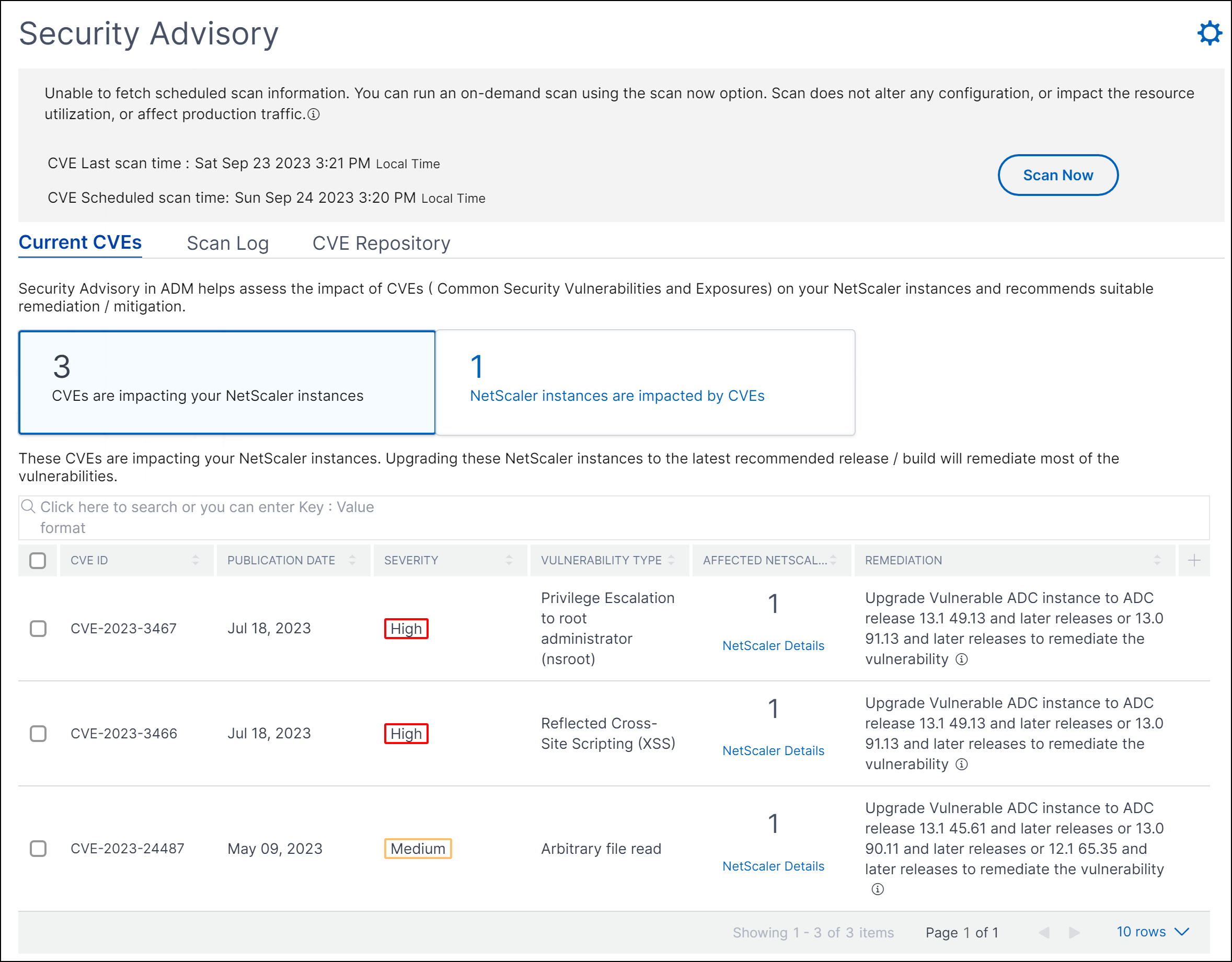

当前 CVE

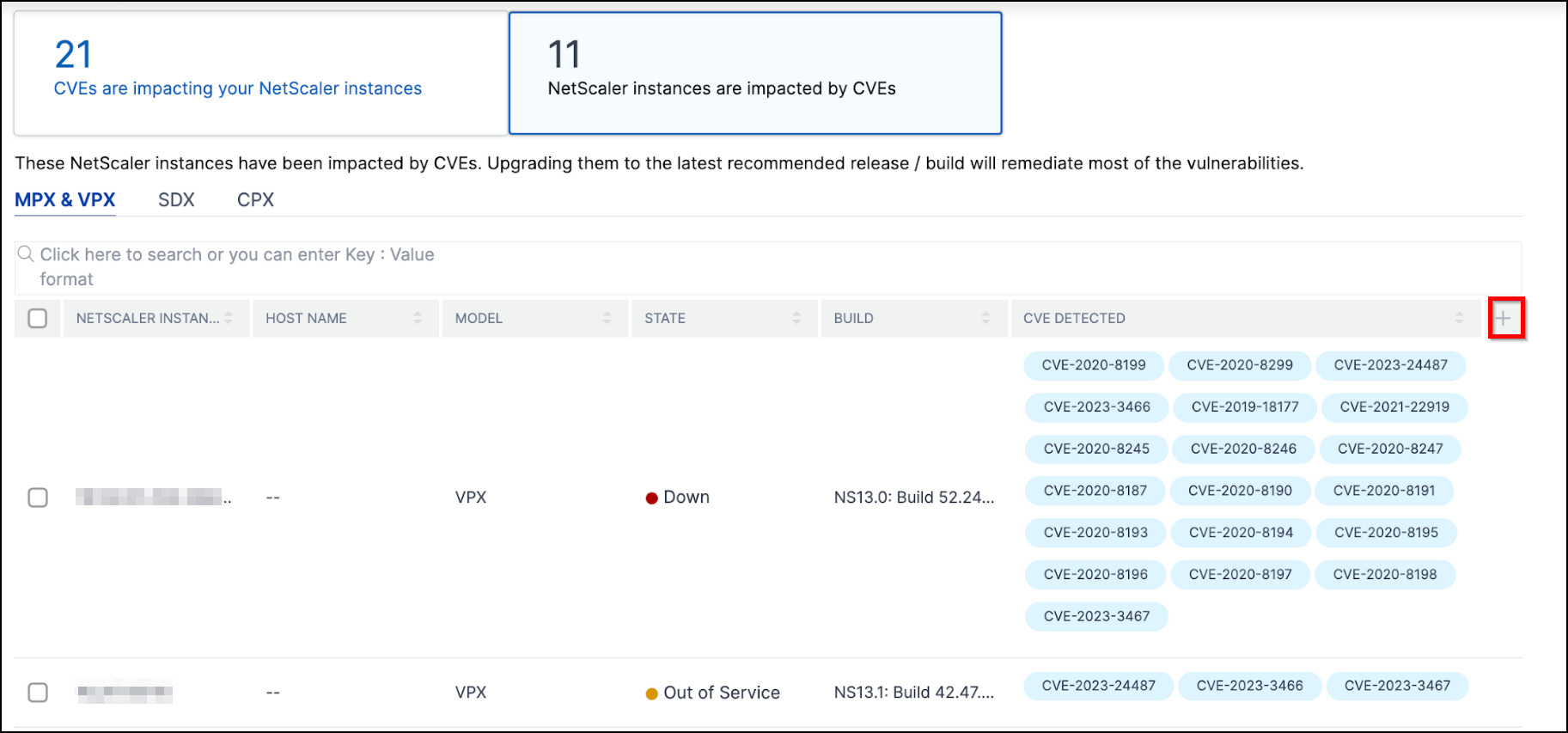

此选项卡显示影响您实例的 CVE 数量以及受 CVE 影响的实例。这些选项卡不是按顺序排列的,作为管理员,您可以根据您的用例在这些选项卡之间切换。

显示影响 NetScaler 实例的 CVE 数量的表包含以下详细信息。

CVE ID:影响实例的 CVE ID。

发布日期:该 CVE 的安全公告发布日期。

严重性评分:严重性类型(高/中/危急)和评分。要查看评分,请将鼠标悬停在严重性类型上。

漏洞类型:此 CVE 的漏洞类型。

受影响的 NetScaler 实例:受 CVE ID 影响的实例数量。将鼠标悬停在其上时,将显示 NetScaler 实例列表。

补救措施:可用的补救措施,通常是升级实例或应用配置包。

同一个实例可能受到多个 CVE 的影响。此表可帮助您查看一个特定 CVE 或多个选定 CVE 影响了多少个实例。要检查受影响实例的 IP 地址,请将鼠标悬停在“受影响的 NetScaler 实例”下的 NetScaler 详细信息上。要检查受影响实例的详细信息,请单击表底部的“查看受影响的实例”。您还可以通过单击加号来添加或删除表中的列。

在此屏幕中,影响您实例的 CVE 数量为 3 个 CVE,受这些 CVE 影响的实例数量为 1 个。

“**<数量> 个 NetScaler 实例受 CVE 影响**”选项卡显示所有受影响的 NetScaler Console NetScaler 实例。该表显示以下详细信息:数量>

- NetScaler IP 地址

- 主机名

- NetScaler 型号

- NetScaler 状态

- 软件版本和构建

- 影响 NetScaler 的 CVE 列表。

您可以根据需要通过单击 + 号来添加或删除这些列中的任何一个。

要修复漏洞问题,请选择 NetScaler 实例并应用推荐的补救措施。大多数 CVE 需要升级作为补救措施,而其他 CVE 则需要升级和额外的步骤作为补救措施。

-

有关 CVE-2020-8300 的补救措施,请参阅修复 CVE-2020-8300 的漏洞。

-

有关 CVE-2021-22927 和 CVE-2021-22920 的补救措施,请参阅修复 CVE-2021-22927 和 CVE-2021-22920 的漏洞。

-

有关 CVE CVE-2021-22956,请参阅识别和修复 CVE-2021-22956 的漏洞

-

有关 CVE CVE-2022-27509,请参阅修复 CVE-2022-27509 的漏洞

注意

如果您的 NetScaler 实例有自定义设置,请在规划 NetScaler 升级之前参阅自定义 NetScaler 配置的升级注意事项。

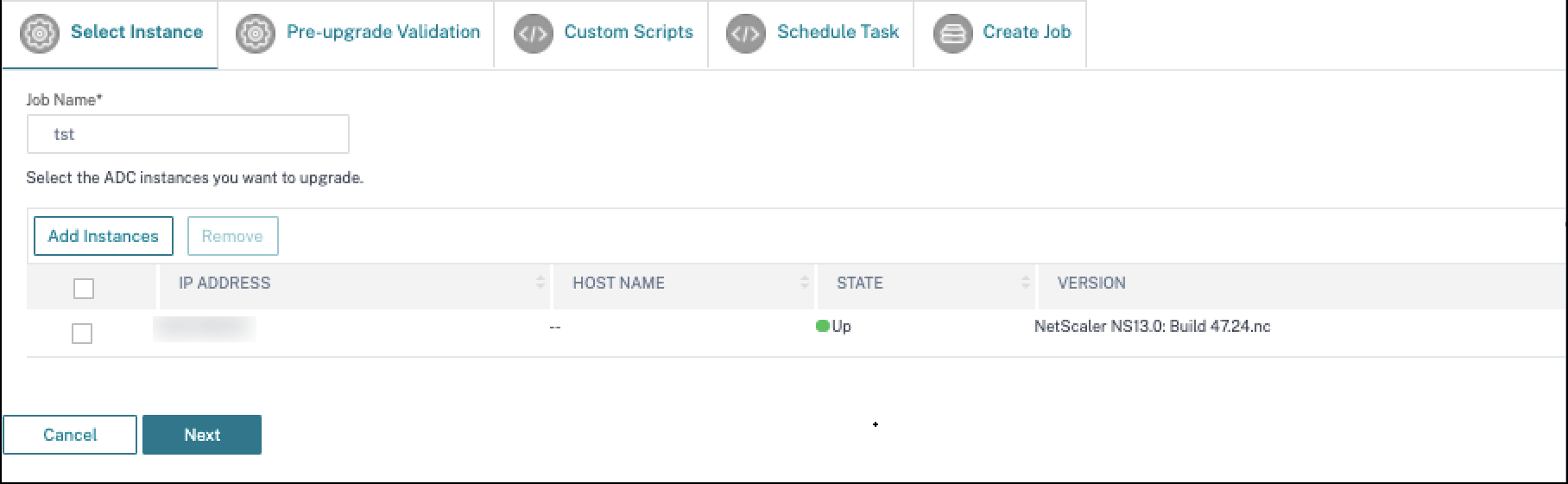

升级:您可以将易受攻击的 NetScaler 实例升级到包含修复程序的版本和构建。此详细信息可在补救措施列中查看。要升级,请选择实例,然后单击“继续升级工作流”。在升级工作流中,易受攻击的 NetScaler 会自动填充为目标 NetScaler。

注意

12.0、11.0、10.5 及更低版本已达到生命周期结束 (EOL)。如果您的 NetScaler 实例运行在这些版本中的任何一个上,请升级到受支持的版本。

升级工作流开始。有关如何使用 NetScaler Console 升级 NetScaler 实例的更多信息,请参阅使用作业升级 NetScaler 实例。

注意

您要升级到的版本和构建由您自行决定。请参阅补救措施列下的建议,了解哪些版本和构建具有安全修复程序。并相应地选择一个尚未达到生命周期结束的受支持版本和构建。

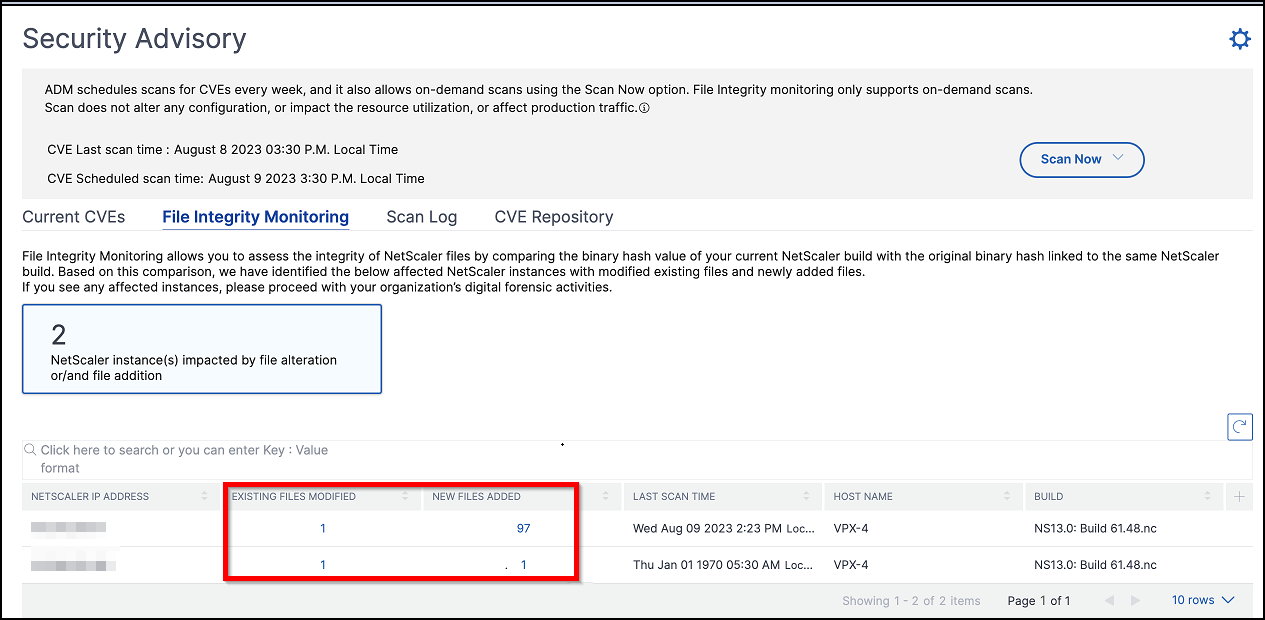

文件完整性监控

此选项卡显示文件完整性监控扫描结果,其中包含对原始 NetScaler 构建文件进行任何更改或添加的 NetScaler 实例。

以下示例显示了两个受影响的 NetScaler 实例的扫描结果,其中现有文件已修改,并且已将新文件添加到原始构建文件中。

单击“已修改的现有文件”和“新添加的文件”下的数字以查看详细信息。

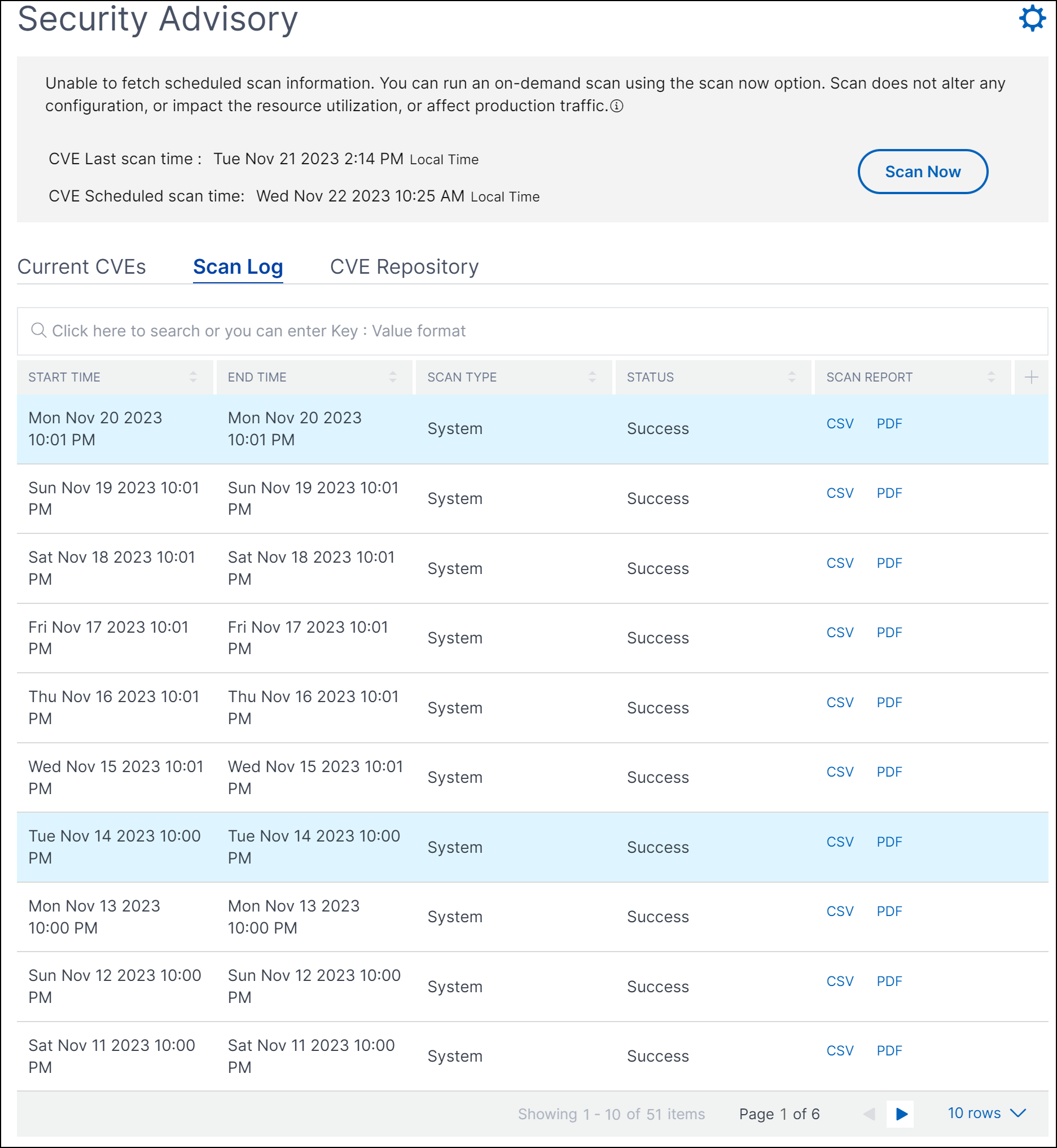

扫描日志(仅适用于 CVE)

此选项卡显示最近五次 CVE 扫描的报告,其中包括默认系统扫描和用户发起的按需扫描。您可以下载 CSV 和 PDF 格式的每次扫描报告。如果按需扫描正在进行中,您还可以查看完成状态。

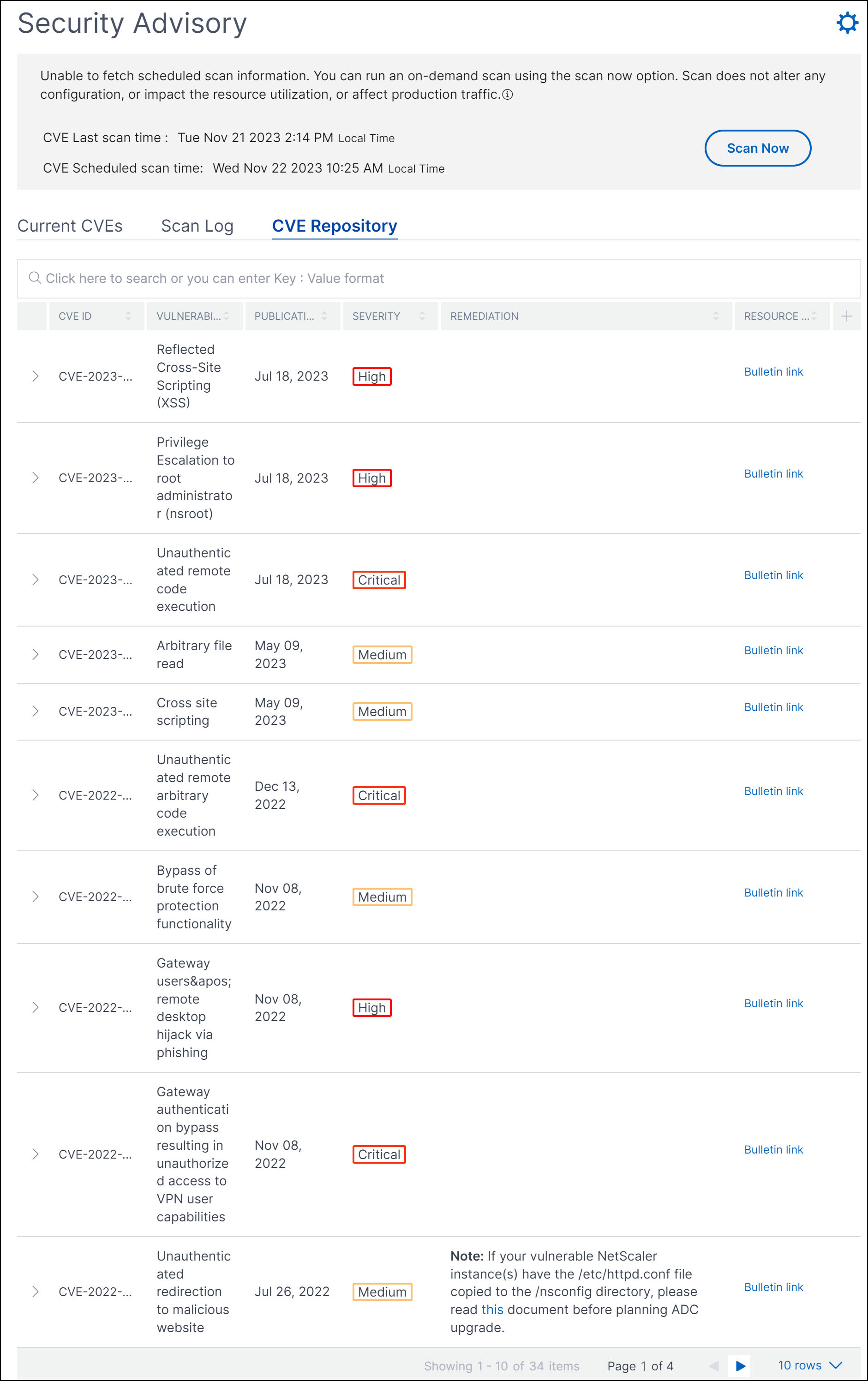

CVE 存储库

此选项卡包含自 2019 年 12 月以来所有 CVE 的最新信息,以及以下详细信息:

- CVE ID

- 漏洞类型

- 发布日期

- 严重性级别

- 补救措施

- 安全公告链接

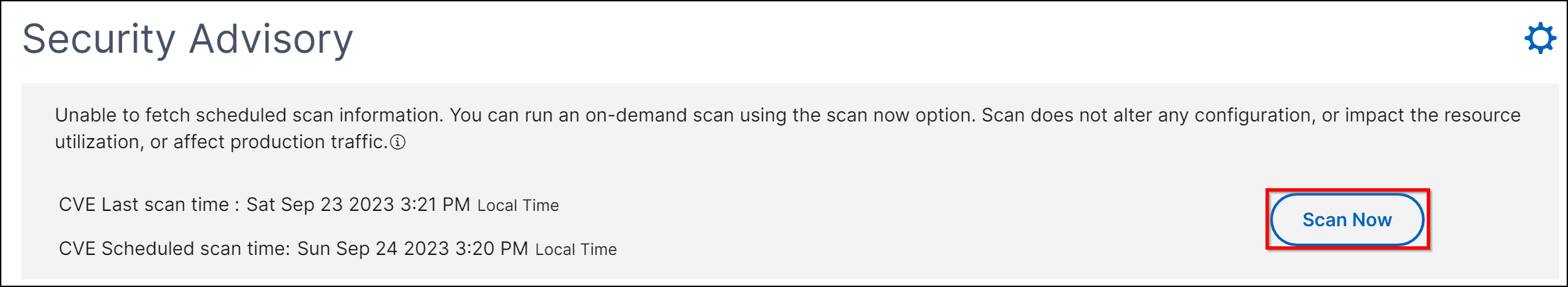

立即扫描

您可以根据需要随时扫描实例。

单击“立即扫描”以扫描影响您的 NetScaler 实例的 CVE。扫描完成后,修订后的安全详细信息将显示在安全通报 GUI 中。

NetScaler Console 需要几分钟才能完成扫描。

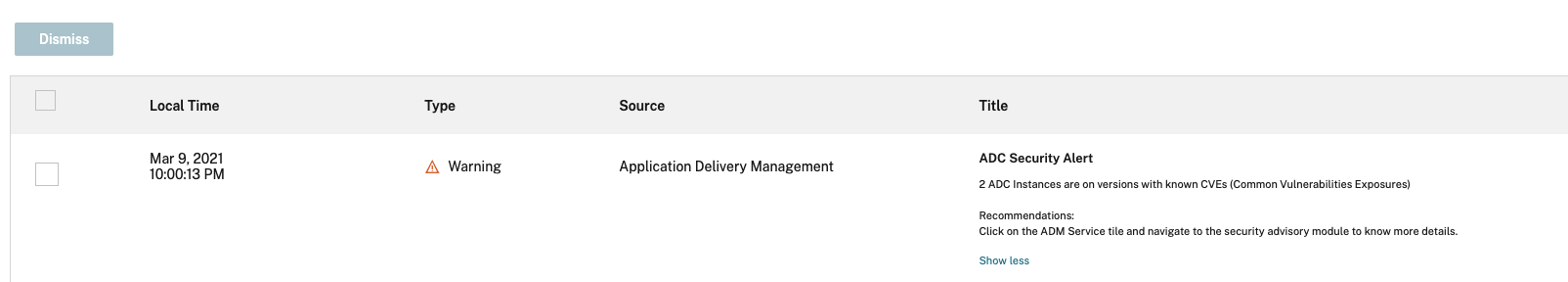

通知(仅适用于 CVE)

作为管理员,您会收到 Citrix Cloud 通知,其中告知有多少 NetScaler 实例容易受到 CVE 攻击。要查看通知,请单击 NetScaler Console GUI 右上角的铃铛图标。

免责声明:

请注意,NetScaler 文件完整性监控(“此功能”)无法检测威胁行为者在针对相关环境时可能使用的所有技术、策略或程序 (TTP)。威胁行为者频繁更改 TTP 和基础架构,因此此功能对于某些威胁可能具有有限或没有取证价值。强烈建议您聘请经验丰富的取证调查员来评估您的环境,以应对任何可能的威胁。

本文档及其包含的信息按“原样”提供。Cloud Software Group, Inc. 对本文档或其内容不作任何明示或暗示的保证或陈述,包括但不限于本文档或其中包含的信息没有错误或符合任何适销性或特定用途适用性条件。

共享

共享

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.