-

-

Quelle est la place d'une appliance NetScaler dans le réseau ?

-

Comment un NetScaler communique avec les clients et les serveurs

-

Accélérez le trafic équilibré de charge en utilisant la compression

-

-

Déployer une instance NetScaler VPX

-

Optimisez les performances de NetScaler VPX sur VMware ESX, Linux KVM et Citrix Hypervisors

-

Améliorez les performances SSL-TPS sur les plateformes de cloud public

-

Configurer le multithreading simultané pour NetScaler VPX sur les clouds publics

-

Installation d'une instance NetScaler VPX sur un serveur bare metal

-

Installation d'une instance NetScaler VPX sur Citrix Hypervisor

-

Installation d'une instance NetScaler VPX sur le cloud VMware sur AWS

-

Installation d'une instance NetScaler VPX sur des serveurs Microsoft Hyper-V

-

Installation d'une instance NetScaler VPX sur la plateforme Linux-KVM

-

Provisioning de l'appliance virtuelle NetScaler à l'aide d'OpenStack

-

Provisioning de l'appliance virtuelle NetScaler à l'aide du Virtual Machine Manager

-

Configuration des appliances virtuelles NetScaler pour utiliser l'interface réseau SR-IOV

-

Configuration des appliances virtuelles NetScaler pour utiliser l'interface réseau PCI Passthrough

-

Provisioning de l'appliance virtuelle NetScaler à l'aide du programme virsh

-

Provisioning de l'appliance virtuelle NetScaler avec SR-IOV sur OpenStack

-

Déployer une instance NetScaler VPX sur AWS

-

Serveurs d'équilibrage de charge dans différentes zones de disponibilité

-

Déployer une paire HA VPX dans la même zone de disponibilité AWS

-

Haute disponibilité dans différentes zones de disponibilité AWS

-

Déployez une paire VPX haute disponibilité avec des adresses IP privées dans différentes zones AWS

-

Protégez AWS API Gateway à l'aide du pare-feu d'applications Web NetScaler

-

Configurer une instance NetScaler VPX pour utiliser l'interface réseau SR-IOV

-

Configurer une instance NetScaler VPX pour utiliser la mise en réseau améliorée avec AWS ENA

-

Déployer une instance NetScaler VPX sur Microsoft Azure

-

Architecture réseau pour les instances NetScaler VPX sur Microsoft Azure

-

Configurer plusieurs adresses IP pour une instance autonome NetScaler VPX

-

Configurer une configuration haute disponibilité avec plusieurs adresses IP et cartes réseau

-

Déployez une paire de haute disponibilité NetScaler sur Azure avec ALB en mode IP flottant désactivé

-

Configurer une instance NetScaler VPX pour utiliser le réseau accéléré Azure

-

Configurez les nœuds HA-INC à l'aide du modèle de haute disponibilité NetScaler avec Azure ILB

-

Installation d'une instance NetScaler VPX sur la solution Azure VMware

-

Configurer une instance autonome NetScaler VPX sur la solution Azure VMware

-

Configurer une configuration de haute disponibilité NetScaler VPX sur la solution Azure VMware

-

Configurer le serveur de routage Azure avec la paire NetScaler VPX HA

-

Ajouter des paramètres de mise à l'échelle automatique Azure

-

Configurer GSLB sur une configuration haute disponibilité active en veille

-

Configurer des pools d'adresses (IIP) pour un dispositif NetScaler Gateway

-

Scripts PowerShell supplémentaires pour le déploiement Azure

-

Déployer une instance NetScaler VPX sur Google Cloud Platform

-

Déployer une paire haute disponibilité VPX sur Google Cloud Platform

-

Déployer une paire VPX haute disponibilité avec des adresses IP privées sur Google Cloud Platform

-

Installation d'une instance NetScaler VPX sur Google Cloud VMware Engine

-

Support de dimensionnement VIP pour l'instance NetScaler VPX sur GCP

-

-

Automatisez le déploiement et les configurations de NetScaler

-

Solutions pour les fournisseurs de services de télécommunication

-

Trafic du plan de contrôle de l'équilibrage de charge basé sur les protocoles Diameter, SIP et SMPP

-

Utilisation de la bande passante avec la fonctionnalité de redirection du cache

-

Optimisation du protocole TCP avec NetScaler

-

-

Authentification, autorisation et audit du trafic des applications

-

Fonctionnement de l'authentification, de l'autorisation et de l'audit

-

Composants de base de la configuration de l'authentification, de l'autorisation et de l'audit

-

-

Autorisation de l'accès des utilisateurs aux ressources de l'application

-

NetScaler en tant que proxy du service de fédération Active Directory

-

NetScaler Gateway sur site en tant que fournisseur d'identité pour Citrix Cloud

-

Prise en charge de la configuration de l'attribut de cookie SameSite

-

Résoudre les problèmes liés à l'authentification et à l'autorisation

-

-

-

-

Configuration de l'expression de stratégie avancée : mise en route

-

Expressions de stratégie avancées : utilisation des dates, des heures et des nombres

-

Expressions de stratégie avancées : analyse des données HTTP, TCP et UDP

-

Expressions de stratégie avancées : analyse des certificats SSL

-

Expressions de stratégie avancées : adresses IP et MAC, débit, ID VLAN

-

Expressions de stratégie avancées : fonctions d'analyse de flux

-

-

-

-

Protection basée sur la grammaire SQL pour les charges utiles HTML et JSON

-

Protection basée sur la grammaire par injection de commandes pour la charge utile HTML

-

Règles de relaxation et de refus pour la gestion des attaques par injection HTML SQL

-

Prise en charge du pare-feu d'application pour Google Web Toolkit

-

Vérifications de protection XML

-

Articles sur les alertes de signatures

-

-

Traduire l'adresse IP de destination d'une requête vers l'adresse IP d'origine

-

-

Prise en charge de la configuration de NetScaler dans un cluster

-

-

-

Groupes de nœuds pour les configurations repérées et partiellement entrelacées

-

Désactivation de la direction sur le fond de panier du cluster

-

Suppression d'un nœud d'un cluster déployé à l'aide de l'agrégation de liens de cluster

-

Surveillance de la configuration du cluster à l'aide de la MIB SNMP avec lien SNMP

-

Surveillance des échecs de propagation des commandes dans un déploiement de cluster

-

Liaison d'interface VRRP dans un cluster actif à nœud unique

-

Scénarios de configuration et d'utilisation du cluster

-

Migration d'une configuration HA vers une configuration de cluster

-

Interfaces communes pour le client et le serveur et interfaces dédiées pour le fond de panier

-

Commutateur commun pour le client, le serveur et le fond de panier

-

Commutateur commun pour client et serveur et commutateur dédié pour fond de panier

-

Services de surveillance dans un cluster à l'aide de la surveillance des chemins

-

Opérations prises en charge sur des nœuds de cluster individuels

-

-

-

Configurer les enregistrements de ressources DNS

-

Créer des enregistrements MX pour un serveur d'échange de messagerie

-

Créer des enregistrements NS pour un serveur faisant autorité

-

Créer des enregistrements NAPTR pour le domaine des télécommunications

-

Créer des enregistrements PTR pour les adresses IPv4 et IPv6

-

Créer des enregistrements SOA pour les informations faisant autorité

-

Créer des enregistrements TXT pour contenir du texte descriptif

-

Configurer NetScaler en tant que résolveur de stubs non validant et sensible à la sécurité

-

Prise en charge des trames Jumbo pour le DNS pour gérer les réponses de grande taille

-

Configurer la mise en cache négative des enregistrements DNS

-

-

Équilibrage de charge de serveur global

-

Configurez les entités GSLB individuellement

-

Synchronisation de la configuration dans une configuration GSLB

-

Cas d'utilisation : déploiement d'un groupe de services Autoscale basé sur l'adresse IP

-

-

Remplacer le comportement de proximité statique en configurant les emplacements préférés

-

Configuration de la sélection des services GSLB à l'aide du changement de contenu

-

Configurer GSLB pour les requêtes DNS avec des enregistrements NAPTR

-

Exemple de configuration parent-enfant complète à l'aide du protocole d'échange de métriques

-

-

Équilibrer la charge du serveur virtuel et des états de service

-

Protection d'une configuration d'équilibrage de charge contre les défaillances

-

-

Configuration des serveurs virtuels d'équilibrage de charge sans session

-

Réécriture des ports et des protocoles pour la redirection HTTP

-

Insérer l'adresse IP et le port d'un serveur virtuel dans l'en-tête de requête

-

Utiliser une adresse IP source spécifiée pour la communication principale

-

Définir une valeur de délai d'expiration pour les connexions client inactives

-

Utiliser un port source d'une plage de ports spécifiée pour les communications en arrière-plan

-

Configurer la persistance de l'adresse IP source pour la communication principale

-

-

Paramètres d'équilibrage de charge avancés

-

Protégez les applications sur les serveurs protégés contre les pics de trafic

-

Activer le nettoyage des connexions de serveur virtuel et de service

-

Activer ou désactiver la session de persistance sur les services TROFS

-

Activer la vérification de l'état TCP externe pour les serveurs virtuels UDP

-

Maintenir la connexion client pour plusieurs demandes client

-

Utiliser l'adresse IP source du client lors de la connexion au serveur

-

Définissez une limite sur le nombre de demandes par connexion au serveur

-

Définir une valeur de seuil pour les moniteurs liés à un service

-

Définir une valeur de délai d'attente pour les connexions client inactives

-

Définir une valeur de délai d'attente pour les connexions de serveur inactives

-

Définir une limite sur l'utilisation de la bande passante par les clients

-

Conserver l'identificateur VLAN pour la transparence du VLAN

-

Configurer les moniteurs dans une configuration d'équilibrage de charge

-

Configurer l'équilibrage de charge pour les protocoles couramment utilisés

-

Cas d'utilisation 3 : configurer l'équilibrage de charge en mode de retour direct du serveur

-

Cas d'utilisation 4 : Configuration des serveurs LINUX en mode DSR

-

Cas d'utilisation 5 : configurer le mode DSR lors de l'utilisation de TOS

-

Cas d'utilisation 7 : Configurer l'équilibrage de charge en mode DSR à l'aide d'IP sur IP

-

Cas d'utilisation 8 : Configurer l'équilibrage de charge en mode à un bras

-

Cas d'utilisation 9 : Configurer l'équilibrage de charge en mode en ligne

-

Cas d'utilisation 10 : Équilibrage de charge des serveurs de systèmes de détection d'intrusion

-

Cas d'utilisation 11 : Isolation du trafic réseau à l'aide de stratégies d'écoute

-

Cas d'utilisation 12 : configurer Citrix Virtual Desktops pour l'équilibrage de charge

-

Cas d'utilisation 14 : Assistant ShareFile pour l'équilibrage de charge Citrix ShareFile

-

Cas d'utilisation 15 : configurer l'équilibrage de charge de couche 4 sur l'appliance NetScaler

-

-

-

Configuration pour générer le trafic de données NetScaler FreeBSD à partir d'une adresse SNIP

-

-

Déchargement et accélération SSL

-

Prise en charge du protocole TLSv1.3 tel que défini dans la RFC 8446

-

Matrice de prise en charge des certificats de serveur sur l'appliance ADC

-

Prise en charge du module de sécurité matérielle Thales Luna Network

-

-

-

Authentification et autorisation pour les utilisateurs système

-

Configuration des utilisateurs, des groupes d'utilisateurs et des stratégies de commande

-

Réinitialisation du mot de passe administrateur par défaut (nsroot)

-

Configuration de l'authentification des utilisateurs externes

-

Authentification basée sur une clé SSH pour les administrateurs NetScaler

-

Authentification à deux facteurs pour les utilisateurs système

-

-

-

Points à prendre en compte pour une configuration haute disponibilité

-

Synchronisation des fichiers de configuration dans une configuration haute disponibilité

-

Restriction du trafic de synchronisation haute disponibilité vers un VLAN

-

Configuration de nœuds haute disponibilité dans différents sous-réseaux

-

Limitation des basculements causés par les moniteurs de routage en mode non INC

-

Gestion des messages Heartbeat à haute disponibilité sur une appliance NetScaler

-

Supprimer et remplacer un NetScaler dans une configuration de haute disponibilité

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Utilisateurs, groupes d’utilisateurs et stratégies de commande

Vous devez d’abord définir un utilisateur avec un compte, puis organiser tous les utilisateurs en groupes. Vous pouvez créer des stratégies de commande ou utiliser des stratégies de commande intégrées pour réguler l’accès des utilisateurs aux commandes.

Remarque :

Si vous préférez en savoir plus sur la configuration des utilisateurs et des groupes d’utilisateurs dans le cadre de la configuration de l’authentification et des autorisations NetScaler pour la gestion du trafic, consultez la rubrique Configurer les utilisateurs et les groupes .

Vous pouvez également personnaliser l’invite de ligne de commande pour un utilisateur. Les invites peuvent être définies dans la configuration d’un utilisateur, dans la configuration d’un groupe d’utilisateurs et dans les paramètres de configuration globale du système. L’invite qui s’affiche pour un utilisateur est présentée dans l’ordre de priorité suivant :

- Affichez l’invite telle que définie dans la configuration de l’utilisateur.

- Affichez l’invite telle que définie dans la configuration du groupe de l’utilisateur.

- Affichez l’invite telle que définie dans les paramètres de configuration globale du système.

Vous pouvez désormais spécifier une valeur de délai pour les sessions CLI inactives pour un utilisateur du système. Si la session CLI d’un utilisateur est inactive pendant une durée supérieure à la valeur du délai d’expiration, l’appliance NetScaler met fin à la connexion. Le délai d’expiration peut être défini dans une configuration utilisateur, dans une configuration de groupe d’utilisateurs ou dans les paramètres de configuration système globaux. Le délai d’expiration des sessions CLI inactives pour un utilisateur est déterminé dans l’ordre de priorité suivant :

- Configuration utilisateur.

- Configuration du groupe pour le groupe de l’utilisateur.

- Paramètres de configuration système globaux.

Un administrateur root NetScaler peut configurer la limite maximale de sessions simultanées pour les utilisateurs du système. En limitant cette limite, vous pouvez réduire le nombre de connexions ouvertes et améliorer les performances du serveur. Tant que le nombre de CLI se situe dans la limite configurée, les utilisateurs simultanés peuvent se connecter à l’interface graphique autant de fois que nécessaire. Toutefois, si le nombre de sessions CLI atteint la limite configurée, les utilisateurs ne peuvent plus se connecter à l’interface graphique. Par exemple, si le nombre de sessions simultanées est configuré sur 20, les utilisateurs simultanés peuvent se connecter à 19 sessions CLI. Mais si l’utilisateur est connecté à la session CLI 20<sup>th</sup>, toute tentative de connexion à l’interface graphique, à la CLI ou à NITRO entraîne un message d’erreur (ERREUR : limite de connexion au CFE dépassée).

Remarque :

Par défaut, le nombre de sessions simultanées est configuré sur 20 et le nombre maximum de sessions simultanées est configuré sur 40.

Configurer les comptes utilisateur

Pour configurer les comptes utilisateur, il vous suffit de spécifier des noms d’utilisateur et des mots de passe. Vous pouvez modifier les mots de passe et supprimer des comptes utilisateur à tout moment.

Remarque :

Tous les caractères d’un mot de passe ne sont pas acceptés. Toutefois, cela fonctionne si vous tapez les caractères entre guillemets.

De plus, la chaîne ne doit pas dépasser une longueur maximale de 127 caractères.

Pour créer un compte utilisateur à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez les commandes suivantes pour créer un compte utilisateur et vérifier la configuration :

add system user <username> [-externalAuth ( ENABLED | DISABLED )] [-promptString <string>] [-timeout \<secs>] [-logging ( ENABLED | DISABLED )] [-maxsession <positive_integer>]show system user <userName>

Les utilisateurs externes peuvent configurer le paramètre « journalisation » pour collecter des journaux externes à l’aide d’un mécanisme de journalisation Web ou d’audit. Si le paramètre est activé, le client d’audit s’authentifie auprès de l’appliance NetScaler pour collecter des journaux.

Exemple :

> add system user johnd -promptString user-%u-at-%T

Enter password:

Confirm password:

> show system user johnd

user name: john

Timeout:900 Timeout Inherited From: Global

External Authentication: ENABLED

Logging: DISABLED

Maximum Client Sessions: 20

<!--NeedCopy-->

Pour la description des paramètres, reportez-vous à la rubrique Référence de la commande utilisateur Authentification et autorisation .

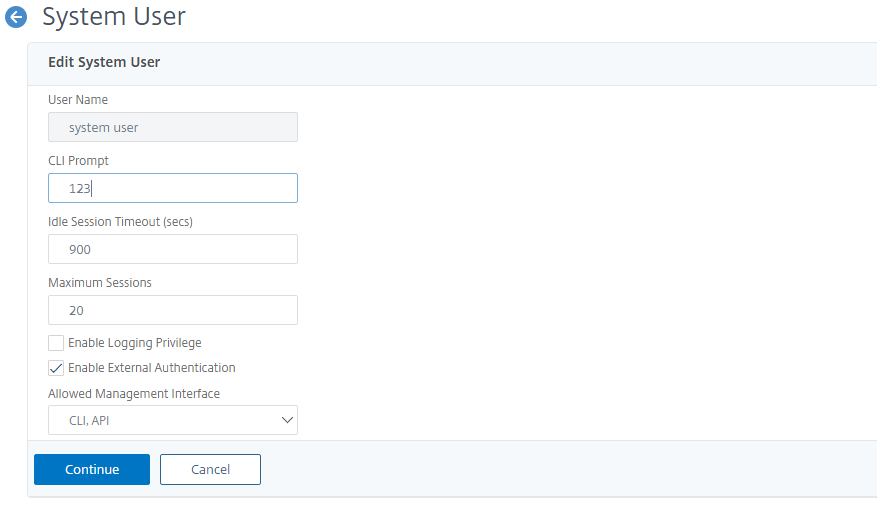

Configurer un compte utilisateur à l’aide de l’interface graphique NetScaler

- Accédez à Système > Administration des utilisateurs > Utilisateurs, puis créez l’utilisateur.

- Dans le volet d’informations, cliquez sur Ajouter pour créer un utilisateur système.

-

Sur la page Créer un groupe de systèmes, définissez les paramètres suivants :

- Nom d’utilisateur. Nom du groupe d’utilisateurs.

- Invite CLI. L’invite que vous préférez définir pour l’accès à l’interface CLI.

- Délai d’expiration de la session inactive (secondes). Définissez la durée pendant laquelle un utilisateur peut rester inactif avant l’expiration et la fermeture de la session.

- Nombre maximum de sessions. Définissez le nombre maximum de sessions qu’un utilisateur peut essayer. Pour un utilisateur nsroot, le paramètre de session max ne peut pas être modifié.

- Activez le privilège de journalisation. Activez le privilège de journalisation pour l’utilisateur.

- Activez l’authentification externe. Sélectionnez cette option si vous souhaitez utiliser un serveur d’authentification externe pour authentifier l’utilisateur.

- Interface de gestion autorisée. Sélectionnez les interfaces NetScaler auxquelles le groupe d’utilisateurs est autorisé à accéder.

- Stratégies de commande. Liez les stratégies de commande au groupe d’utilisateurs.

- Partitions. Liez les partitions au groupe d’utilisateurs.

- Cliquez sur Créer et Fermer.

Configuration de groupes d’utilisateurs

Après avoir configuré un groupe d’utilisateurs, vous pouvez facilement accorder les mêmes droits d’accès à tous les membres du groupe. Pour configurer un groupe, vous devez le créer et y lier des utilisateurs. Vous pouvez associer chaque compte utilisateur à plusieurs groupes. La liaison de comptes utilisateur à plusieurs groupes peut permettre une plus grande flexibilité lors de l’application des stratégies de commande.

Pour créer un groupe d’utilisateurs à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez les commandes suivantes pour créer un groupe d’utilisateurs et vérifier la configuration :

add system group <groupName> [-promptString <string>] [-timeout <secs>]show system group <groupName>

Exemple :

> add system group Managers -promptString Group-Managers-at-%h

Lier un compte utilisateur à un groupe à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez les commandes suivantes pour lier un compte utilisateur à un groupe et vérifier la configuration :

bind system group <groupName> -userName <userName>show system group <groupName>

Exemple :

> bind system group Managers -userName user1

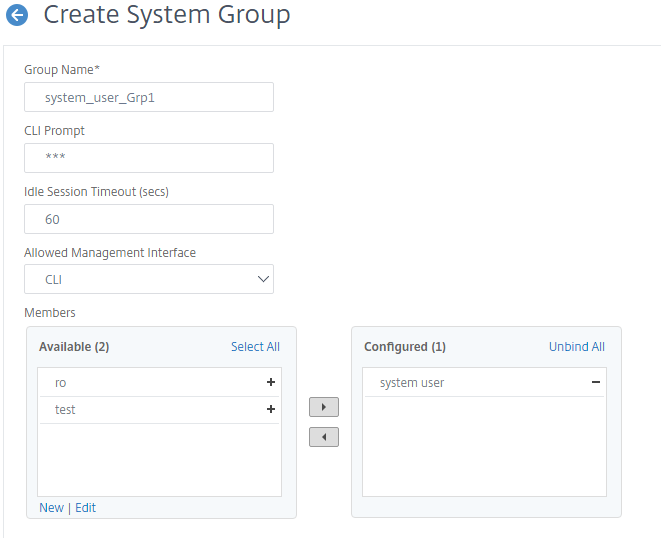

Configurer un groupe d’utilisateurs à l’aide de l’interface graphique NetScaler

- Accédez à Système > Administration des utilisateurs > Groupes, puis créez le groupe d’utilisateurs.

- Dans le volet d’informations, cliquez sur Ajouter pour créer un groupe d’utilisateurs système.

-

Sur la page Créer un groupe de systèmes, définissez les paramètres suivants :

- Nom du groupe. Nom du groupe d’utilisateurs.

- Invite CLI. L’invite que vous préférez définir pour l’accès à l’interface CLI.

- Délai d’expiration de la session inactive (secondes). Définissez la durée pendant laquelle un utilisateur peut rester inactif avant l’expiration et la fermeture de la session.

- Interface de gestion autorisée. Sélectionnez les interfaces NetScaler auxquelles le groupe d’utilisateurs est autorisé à accéder.

- Membres. Ajoutez des comptes d’utilisateurs au groupe.

- Stratégies de commande. Liez les stratégies de commande au groupe d’utilisateurs.

- Partitions. Liez les partitions au groupe d’utilisateurs.

- Cliquez sur Créer et Fermer.

Remarque :

Pour ajouter des membres au groupe, dans la section Membres, cliquez sur Ajouter. Sélectionnez les utilisateurs dans la liste Disponible et ajoutez-les à la liste des utilisateurs configurés.

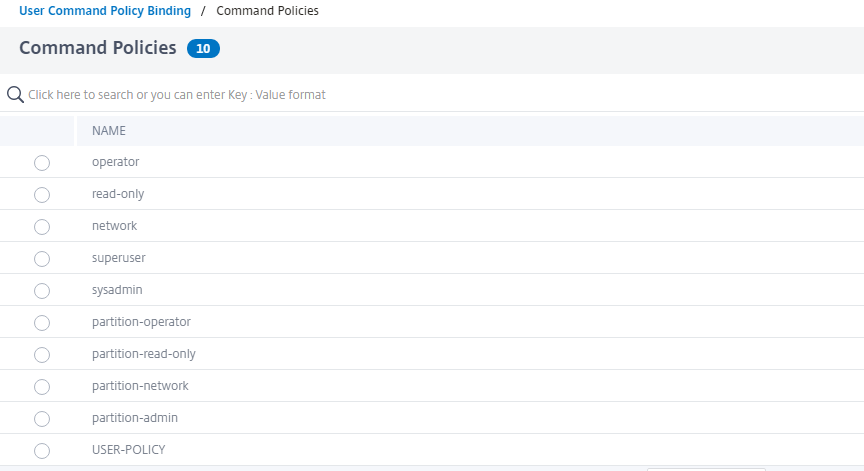

Configuration des stratégies de commande

Les stratégies de commande réglementent les commandes, les groupes de commandes, les serveurs virtuels et les autres entités que les utilisateurs et les groupes d’utilisateurs sont autorisés à utiliser.

L’appliance fournit un ensemble de stratégies de commande intégrées et vous pouvez configurer des stratégies personnalisées. Pour appliquer les stratégies, vous devez les lier à des utilisateurs ou à des groupes.

Voici les points clés à garder à l’esprit lors de la définition et de l’application des stratégies de commande.

- Vous ne pouvez pas créer de stratégies de commande globales. Les stratégies de commande doivent être directement liées aux utilisateurs et aux groupes de l’appliance.

- Les utilisateurs ou les groupes auxquels aucune stratégie de commande n’est associée sont soumis à la stratégie de commande par défaut (DENY-ALL) et ne peuvent donc exécuter aucune commande de configuration tant que les stratégies de commande appropriées ne sont pas liées à leurs comptes.

- Tous les utilisateurs héritent des stratégies des groupes auxquels ils appartiennent.

- Vous devez attribuer une priorité à une stratégie de commande lorsque vous la liez à un compte utilisateur ou à un compte de groupe. Cela permet à l’appliance de déterminer quelle stratégie est prioritaire lorsque deux stratégies contradictoires ou plus s’appliquent au même utilisateur ou au même groupe.

- Si deux stratégies de commande différentes ayant la même priorité sont liées à un compte utilisateur ou à un compte de groupe, la première stratégie liée a la priorité la plus élevée.

- Les commandes suivantes sont disponibles par défaut pour tous les utilisateurs et ne sont pas affectées par les commandes que vous spécifiez :

- aide, affiche l’attribut CLI, définit l’invite CLI, efface l’invite CLI, affiche l’invite CLI, alias, unalias, historique, quit, exit, whoami, config, définit le mode CLI, désactive le mode CLI et affiche le mode CLI.

Le tableau suivant décrit les stratégies intégrées.

| Nom de la stratégie | Autorise |

|---|---|

| lecture seule | Accès en lecture seule à toutes les commandes show, à l’exception des commandes show ns RunningConfig, show ns ns.conf et des commandes show pour le groupe de commandes NetScaler. |

| opérateur | Accès en lecture seule et accès aux commandes pour activer et désactiver les services et les serveurs. |

| network | Accès complet, à l’exception des commandes SSL set et unset, show ns ns.conf, show ns runningConfig et show gslb runningConfig. |

| sysadmin | [Inclus dans NetScaler 12.0 et versions ultérieures] Un administrateur système est inférieur à un superutilisateur en termes d’accès autorisé sur l’appliance. Un utilisateur sysadmin peut effectuer toutes les opérations NetScaler avec les exceptions suivantes : pas d’accès au shell NetScaler, ne peut pas effectuer de configurations utilisateur, ne peut pas effectuer de configurations de partition et certaines autres configurations conformément à la stratégie de commande sysadmin. |

| superutilisateur | Accès complet. Mêmes privilèges que l’utilisateur nsroot. |

Création de stratégies de commande personnalisées

La prise en charge des expressions régulières est proposée aux utilisateurs disposant des ressources nécessaires pour gérer davantage d’expressions personnalisées, ainsi qu’aux déploiements qui nécessitent la flexibilité offerte par les expressions régulières. Pour la plupart des utilisateurs, les stratégies de commande intégrées sont suffisantes. Les utilisateurs qui ont besoin de niveaux de contrôle supplémentaires mais qui ne sont pas familiarisés avec les expressions régulières souhaiteront peut-être n’utiliser que des expressions simples, telles que celles présentées dans les exemples fournis dans cette section, afin de garantir la lisibilité des stratégies.

Lorsque vous utilisez une expression régulière pour créer une stratégie de commande, tenez compte des points suivants.

- Lorsque vous utilisez des expressions régulières pour définir des commandes qui sont affectées par une stratégie de commande, vous devez placer les commandes entre guillemets doubles. Par exemple, pour créer une stratégie de commande qui inclut toutes les commandes commençant par show, tapez ce qui suit :

- “^show .*$”

- Pour créer une stratégie de commande qui inclut toutes les commandes commençant par rm, tapez ce qui suit :

- “^rm .*$”

- Les expressions régulières utilisées dans les stratégies de commande ne distinguent pas les majuscules des minuscules.

Le tableau suivant répertorie des exemples d’expressions régulières pour les stratégies de commande :

| Spécification de la commande | Correspond à ces commandes |

|---|---|

| “^rm\s+.*$” | Toutes les actions de suppression, car toutes les actions de suppression commencent par la chaîne rm, suivie d’un espace et d’autres paramètres tels que des groupes de commandes, des types d’objets de commande et des arguments. |

| “^show\s+.*$” | Toutes les commandes d’affichage, car toutes les actions d’affichage commencent par la chaîne show, suivie d’un espace et d’autres paramètres tels que des groupes de commandes, des types d’objets de commande et des arguments. |

| “^shell$” | La commande shell seule, mais non combinée à des paramètres supplémentaires tels que des groupes de commandes, des types d’objets de commande et des arguments. |

| “^add\s+vserver\s+.*$” | Toutes créent des actions de serveur virtuel, qui consistent à ajouter une commande de serveur virtuel suivie d’un espace et de paramètres supplémentaires tels que des groupes de commandes, des types d’objets de commande et des arguments. |

| “^add\s+(lb\s+vserver)\s+.*” | Toutes créent des actions de serveur virtuel lb, qui consistent en la commande add lb virtual server suivie d’un espace et d’autres paramètres tels que des groupes de commandes, des types d’objets de commande et des arguments. |

Pour plus d’informations sur les stratégies de commande intégrées, reportez-vous au tableau Tableau des stratégies de commandes intégrées .

Pour créer une stratégie de commande à l’aide de l’interface de ligne de commande

À l’invite de commande, tapez les commandes suivantes pour créer une stratégie de commande et vérifier la configuration :

add system cmdPolicy <policyname> <action> <cmdspec>show system cmdPolicy <policyName>

Exemple :

add system cmdPolicy USER-POLICY ALLOW (\ server\ )|(\ service(Group)*\ )|(\ vserver\ )|(\ policy\ )|(\ policylabel\ )|(\ limitIdentifier\ )|(^show\ (?!(system|ns\ (ns.conf|runningConfig))))|(save)|(stat\ .*serv)

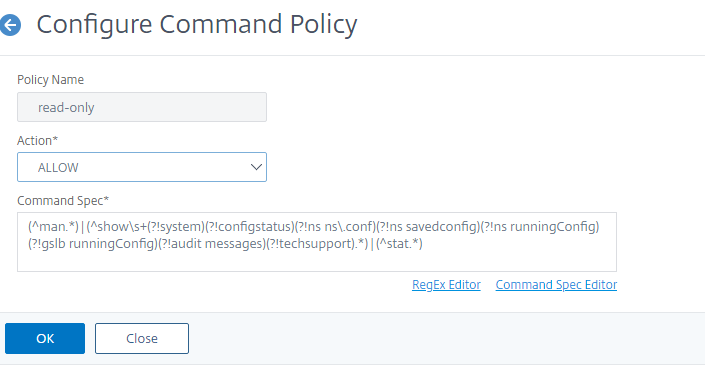

Configurer une stratégie de commande à l’aide de l’interface graphique NetScaler

- Accédez à Système > Administration des utilisateurs > Stratégies de commande.

- Dans le volet d’informations, cliquez sur Ajouter pour créer une stratégie de commande.

-

Sur la page Configurer la stratégie de commande, définissez les paramètres suivants :

- Nom de la stratégie

- Action

- Spécification de commande.

- Cliquez sur OK.

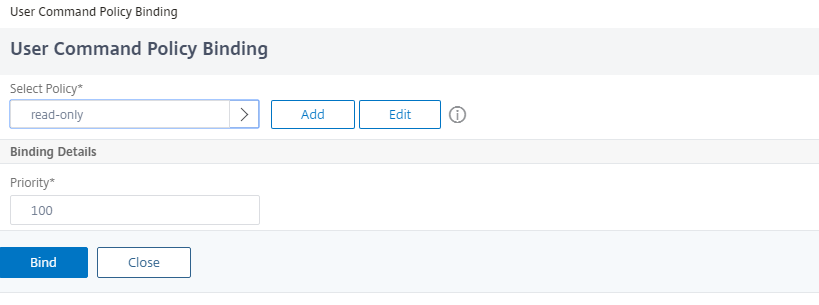

Liez les stratégies de commande aux comptes d’utilisateurs et aux groupes d’utilisateurs

Une fois que vous avez défini vos stratégies de commande, vous devez les lier aux comptes d’utilisateurs et aux groupes appropriés. Lorsque vous liez une stratégie, vous devez lui attribuer une priorité afin que l’appliance puisse déterminer la stratégie de commande à suivre en cas de conflit entre deux stratégies de commande applicables ou plus.

Les stratégies de commande sont évaluées dans l’ordre suivant :

- Les stratégies de commande directement liées aux utilisateurs et aux groupes correspondants sont évaluées en fonction d’un numéro de priorité. Une stratégie de commande avec un numéro de priorité inférieur est évaluée avant une stratégie avec un numéro de priorité plus élevé. Par conséquent, les privilèges que la stratégie de commande à numéro inférieur accorde ou refuse explicitement ne sont pas annulés par une stratégie de commande à numéro plus élevé.

- Lorsque deux stratégies de commande, l’une liée à un compte utilisateur et l’autre à un groupe, ont le même numéro de priorité, la stratégie de commande directement liée au compte utilisateur est évaluée en premier.

Pour lier des stratégies de commande à un utilisateur à l’aide de l’interface de ligne de commande

À l’invite de commande, tapez les commandes suivantes pour lier une stratégie de commande à un utilisateur et vérifier la configuration :

bind system user <userName> -policyName <policyName> <priority>show system user <userName>

Exemple :

> bind system user user1 -policyName read_all 1

Liez les stratégies de commande à un compte utilisateur à l’aide de l’interface graphique NetScaler

Accédez à Système > Administration des utilisateurs > Utilisateurs, sélectionnez l’utilisateur et liez les stratégies de commande.

Vous pouvez éventuellement modifier la priorité par défaut pour vous assurer que la stratégie est évaluée dans le bon ordre.

Pour lier des stratégies de commande à un groupe à l’aide de l’interface de ligne de commande

À l’invite de commandes, tapez les commandes suivantes pour lier une stratégie de commande à un groupe d’utilisateurs et vérifier la configuration :

bind system group <groupName> -policyName <policyName> <priority>show system group <groupName>

Exemple :

> bind system group Managers -policyName read_all 1

Liez les stratégies de commande à un groupe d’utilisateurs à l’aide de l’interface graphique NetScaler

Accédez à Système > Administration des utilisateurs > Groupes, sélectionnez le groupe et liez les stratégies de commande.

Vous pouvez éventuellement modifier la priorité par défaut pour vous assurer que la stratégie est évaluée dans le bon ordre.

Exemple d’utilisation : gestion des comptes utilisateurs, des groupes d’utilisateurs et des stratégies de commande dans une entreprise de fabrication

L’exemple suivant montre comment créer un ensemble complet de comptes d’utilisateurs, de groupes et de stratégies de commande et lier chaque stratégie aux groupes et utilisateurs appropriés. La société Example Manufacturing, Inc., compte trois utilisateurs qui peuvent accéder à l’appliance NetScaler :

-

John Doe. Le responsable informatique. John doit être en mesure de voir toutes les parties de la configuration de NetScaler mais n’a rien à modifier.

-

María Ramiez. L’administrateur informatique principal. Maria doit être en mesure de voir et de modifier toutes les parties de la configuration de NetScaler à l’exception des commandes NetScaler (qui, selon la stratégie locale, doivent être exécutées lorsque vous êtes connecté en tant que nsroot).

-

Michael Baldrock. L’administrateur informatique chargé de l’équilibrage de charge. Michael doit pouvoir voir toutes les parties de la configuration de NetScaler, mais doit uniquement modifier les fonctions d’équilibrage de charge.

Le tableau suivant présente la répartition des informations réseau, des noms de compte utilisateur, des noms de groupes et des stratégies de commande pour l’entreprise témoin.

| Champ | Valeur | Remarque |

|---|---|---|

| Nom d’hôte NetScaler | ns01.example.net | S/O |

| Comptes utilisateur | johnd, mariar et michaelb | John Doe, responsable informatique, Maria Ramirez, administratrice informatique et Michael Baldrock, administrateur informatique. |

| Groups | Managers et SysOps | Tous les responsables et tous les administrateurs informatiques. |

| Stratégies de commande | read_all, modify_lb et modify_all | Autorisez l’accès complet en lecture seule, autorisez l’accès de modification à l’équilibrage de charge et autorisez l’accès complet aux modifications. |

La description suivante explique le processus de création d’un ensemble complet de comptes d’utilisateurs, de groupes et de stratégies de commande sur l’appliance NetScaler nommée ns01.example.net.

La description inclut des procédures pour lier les comptes d’utilisateurs et les groupes appropriés les uns aux autres, et pour lier les stratégies de commande appropriées aux comptes d’utilisateurs et aux groupes.

Cet exemple montre comment vous pouvez utiliser la priorisation pour accorder un accès et des privilèges précis à chaque utilisateur du service informatique.

L’exemple suppose que l’installation et la configuration initiales ont déjà été effectuées sur NetScaler.

Configuration des comptes utilisateurs, des groupes et des stratégies de commande pour un exemple d’organisation

- Utilisez la procédure décrite dans la section Configuration des comptes utilisateurs pour créer les comptes utilisateur johnd, mariaret michaelb.

- Utilisez la procédure décrite dans Configuration des groupes d’utilisateurs pour créer des groupes d’utilisateurs Managers et SysOps, puis liez les utilisateurs mariar et michaelb au groupe SysOps et l’utilisateur johnd au groupe Managers .

-

Utilisez la procédure décrite dans Création de stratégies de commande personnalisées pour créer les stratégies de commande suivantes :

-

read_all avec l’action Autoriser et la spécification de la commande

"(^show\s+(?!system)(?!ns ns.conf)(?!ns runningConfig).*)|(^stat.*)" -

modify_lb avec l’action Autoriser et la spécification de la commande

"^set\s+lb\s+.*$" - modify_all avec l’action Autoriser et la spécification

"^\S+\s+(?!system).*"de commande

-

read_all avec l’action Autoriser et la spécification de la commande

- Utilisez la procédure décrite dans « Liaison des stratégies de commande aux utilisateurs et aux groupes » pour lier la stratégie de commande read_all au groupe SysOps, avec la valeur de priorité 1.

- Utilisez la procédure décrite dans « Liaison des stratégies de commande aux utilisateurs et aux groupes » pour lier la stratégie de commande modify_lb à l’utilisateur michaelb, avec la valeur de priorité 5.

La configuration que vous venez de créer donne les résultats suivants :

- John Doe, le responsable informatique, dispose d’un accès en lecture seule à l’ensemble de la configuration de NetScaler, mais il ne peut pas y apporter de modifications.

- Maria Ramirez, la responsable informatique, dispose d’un accès quasi complet à toutes les zones de la configuration de NetScaler. Elle doit se connecter uniquement pour exécuter des commandes au niveau NetScaler.

- Michael Baldrock, l’administrateur informatique responsable de l’équilibrage de charge, dispose d’un accès en lecture seule à la configuration de NetScaler et peut modifier les options de configuration pour l’équilibrage de charge.

L’ensemble de stratégies de commande qui s’applique à un utilisateur spécifique est une combinaison de stratégies de commande appliquées directement au compte de l’utilisateur et de stratégies de commande appliquées à un ou plusieurs groupes dont l’utilisateur est membre.

Chaque fois qu’un utilisateur entre une commande, le système d’exploitation recherche les stratégies de commande correspondant à cet utilisateur jusqu’à ce qu’il trouve une stratégie comportant une action ALLOW ou DENY correspondant à la commande. Lorsqu’il trouve une correspondance, le système d’exploitation arrête sa recherche de stratégie de commande et autorise ou refuse l’accès à la commande.

Si le système d’exploitation ne trouve aucune stratégie de commande correspondante, il refuse à l’utilisateur l’accès à la commande, conformément à la stratégie de refus par défaut de l’appliance NetScaler.

Remarque :

Lorsque vous placez un utilisateur dans plusieurs groupes, veillez à ne pas créer de restrictions ou de privilèges involontaires en matière de commandes utilisateur. Pour éviter ces conflits, lorsque vous organisez vos utilisateurs en groupes, tenez compte de la procédure de recherche et des règles de classement des stratégies de NetScaler.

Partager

Partager

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.