-

Incorporación simplificada de instancias de NetScaler mediante Console Advisory Connect

-

Conectar SAML como proveedor de identidades a NetScaler Console

-

-

-

Cómo buscar instancias usando valores de etiquetas y propiedades

-

Actualizaciones centralizadas de la base de datos GeoIP a través de NetScaler Console

-

Administrar particiones de administrador de instancias de NetScaler

-

Copia de seguridad y restauración de instancias de NetScaler

-

Forzar una conmutación por error a la instancia secundaria de NetScaler

-

Forzar que una instancia secundaria de NetScaler permanezca secundaria

-

Crear administradores y usuarios SNMP para el agente de NetScaler

-

Cómo NetScaler Console sondea las instancias y entidades administradas

-

Cómo generar un paquete de asistencia técnica para una instancia de NetScaler

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

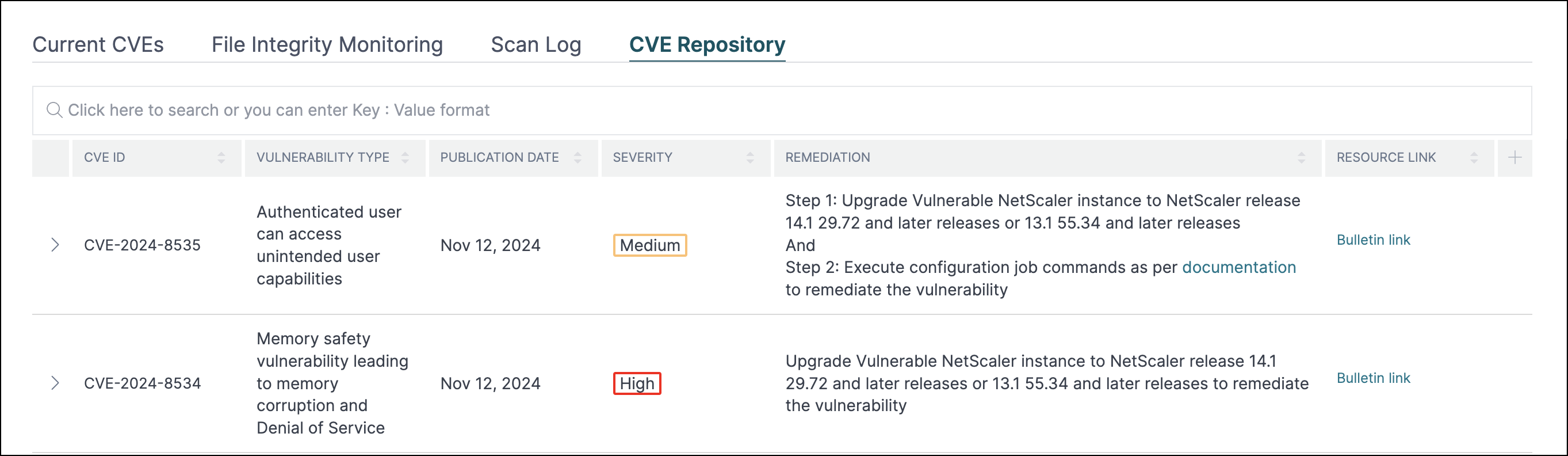

Remediación de vulnerabilidades para CVE-2024-8535

En el panel de avisos de seguridad de NetScaler Console, en CVE actuales > <número de> instancias de NetScaler afectadas por vulnerabilidades y exposiciones comunes (CVE), puedes ver todas las instancias vulnerables debido a esta CVE específica. Para comprobar los detalles de las instancias afectadas por CVE-2024-8535, selecciona CVE-2024-8535 y haz clic en Ver instancias afectadas.

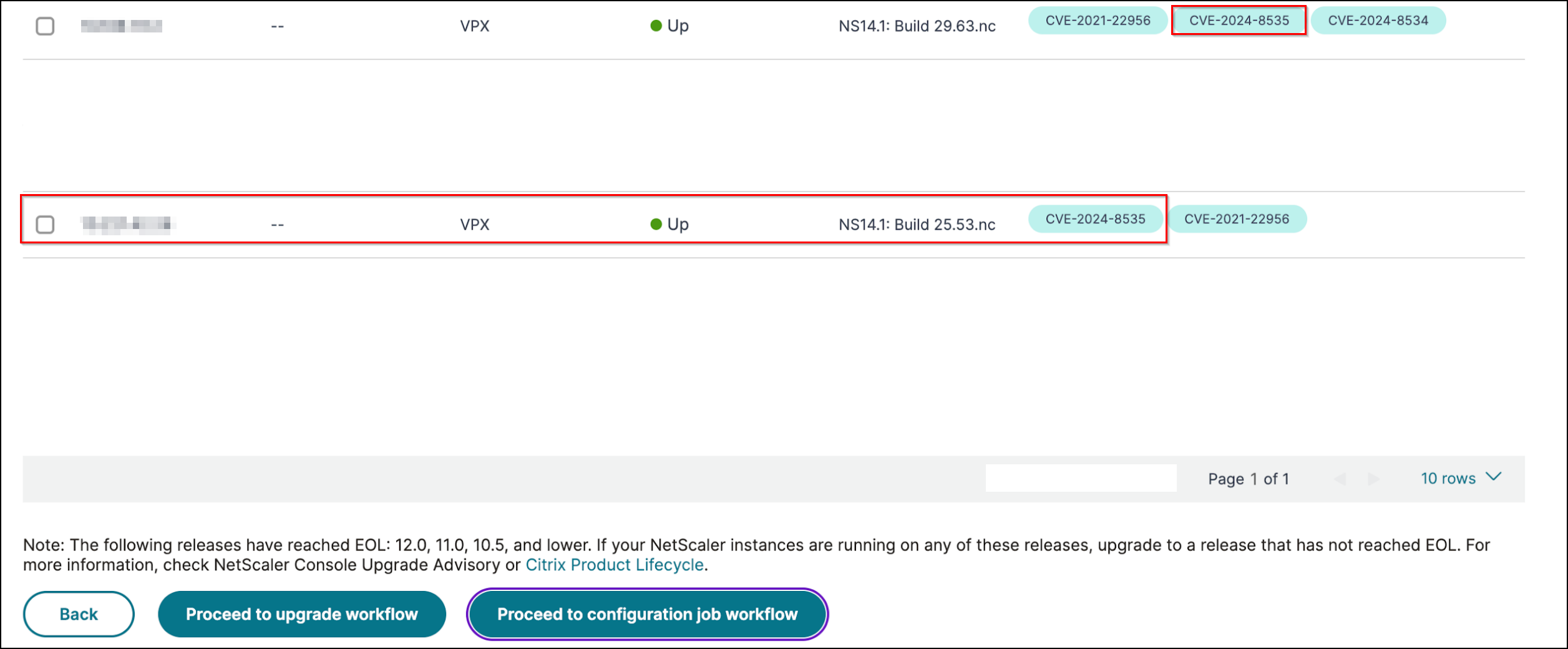

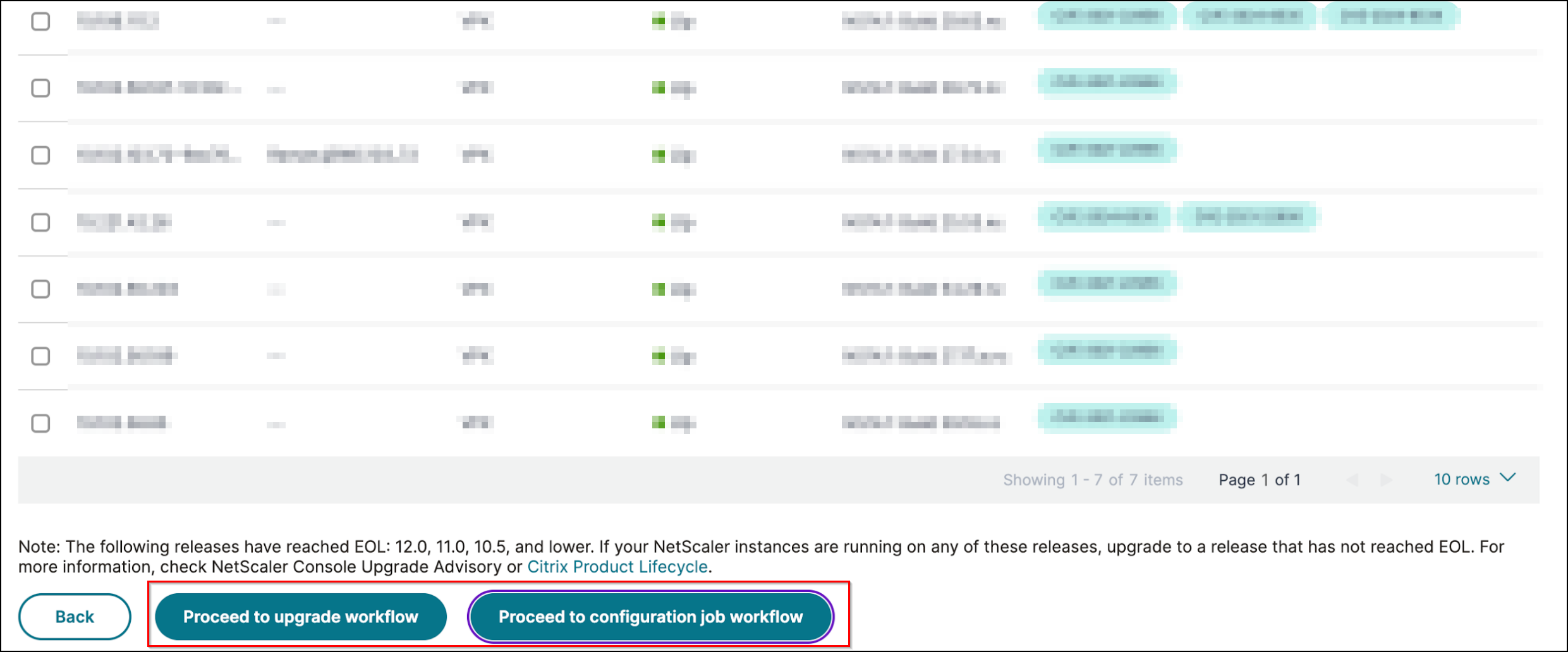

Aparece la ventana de <número de> instancias de NetScaler afectadas por CVE. Aquí ves el recuento y los detalles de las instancias de NetScaler afectadas por CVE-2024-8535.

Para obtener más información sobre el panel de avisos de seguridad, consulta Aviso de seguridad.

Nota

Puede que el análisis del sistema de avisos de seguridad tarde un tiempo en finalizar y reflejar el impacto de CVE-2024-8535 en el módulo de avisos de seguridad. Para ver el impacto antes, inicia un análisis a petición haciendo clic en Analizar ahora.

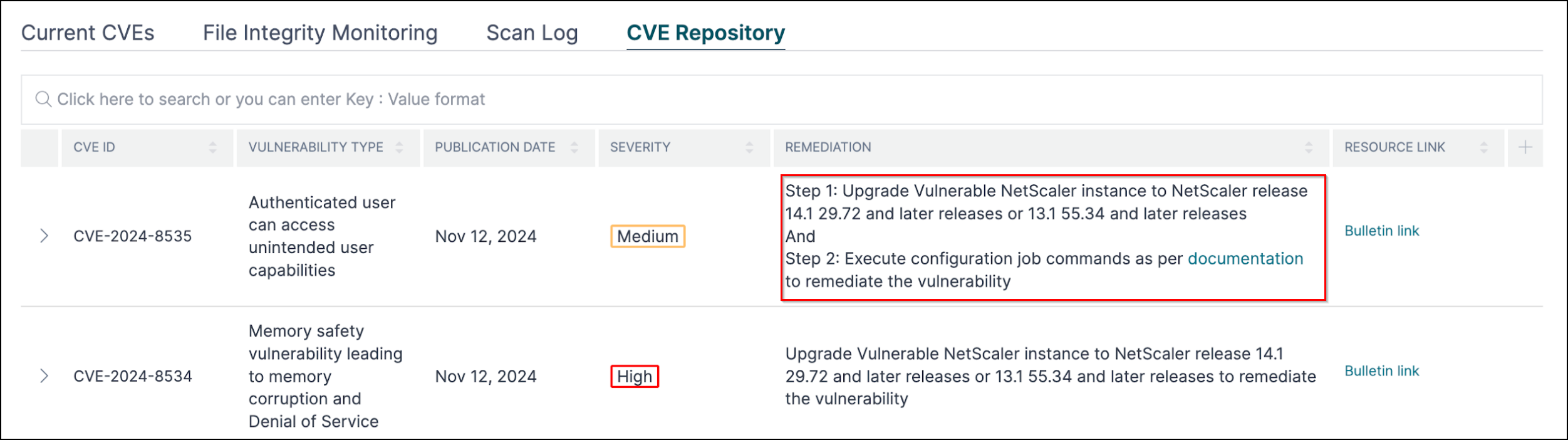

Remediación de CVE-2024-8535

Para las instancias de NetScaler afectadas por CVE-2024-8535, la remediación es un proceso de dos pasos. En la GUI, en CVE actuales > Instancias de NetScaler afectadas por CVE, puedes ver los pasos 1 y 2.

Los dos pasos incluyen:

-

Actualizar las instancias de NetScaler vulnerables a una versión y compilación que contenga la corrección.

-

Aplicar los comandos de configuración necesarios usando la plantilla de configuración integrada personalizable en los trabajos de configuración.

En CVE actuales > Instancias de NetScaler afectadas por CVE, verás dos flujos de trabajo separados para este proceso de remediación de 2 pasos: Continuar con el flujo de trabajo de actualización y Continuar con el flujo de trabajo de trabajos de configuración.

Paso 1: Actualizar las instancias de NetScaler vulnerables

Para actualizar las instancias vulnerables, selecciona las instancias y haz clic en Continuar con el flujo de trabajo de actualización. El flujo de trabajo de actualización se abre con las instancias de NetScaler vulnerables ya rellenadas.

Para obtener más información sobre cómo usar NetScaler Console para actualizar instancias de NetScaler, consulta Crear un trabajo de actualización de NetScaler.

Nota:

Este paso se puede realizar de una sola vez para todas las instancias de NetScaler vulnerables.

Paso 2: Aplicar comandos de configuración

Después de haber actualizado las instancias afectadas, en la ventana <número de> instancias de NetScaler afectadas por CVE, selecciona la instancia afectada por CVE-2024-8535 y haz clic en Continuar con el flujo de trabajo de trabajos de configuración.

Ten en cuenta los siguientes puntos antes de seleccionar una instancia y hacer clic en Continuar con el flujo de trabajo de trabajos de configuración:

-

Para una instancia de NetScaler afectada por varias CVE (como CVE-2020-8300, CVE-2021-22927, CVE-2021-22920 y CVE-2021-22956): cuando seleccionas la instancia y haces clic en Continuar con el flujo de trabajo de trabajos de configuración, la plantilla de configuración integrada no se rellena automáticamente en Seleccionar configuración. Arrastra y suelta la plantilla de trabajo de configuración adecuada en Plantilla de aviso de seguridad manualmente al panel de trabajos de configuración del lado derecho.

-

Para varias instancias de NetScaler que están afectadas solo por CVE-2024-8535, puedes ejecutar trabajos de configuración en todas las instancias de una sola vez. Por ejemplo, tienes NetScaler 1, NetScaler 2 y NetScaler 3, y todas ellas están afectadas solo por CVE-2024-8535. Selecciona todas estas instancias y haz clic en Continuar con el flujo de trabajo de trabajos de configuración, y la plantilla de configuración integrada se rellena automáticamente en Seleccionar configuración.

-

Para varias instancias de NetScaler afectadas por CVE-2024-8535 y una o más CVE adicionales (como CVE-2020-8300, CVE-2021-22927 y CVE-2021-22920), que requieren que la remediación se aplique a cada NetScaler de forma individual: cuando seleccionas estas instancias y haces clic en Continuar con el flujo de trabajo de trabajos de configuración, aparece un mensaje de error que te indica que ejecutes el trabajo de configuración en cada NetScaler de forma individual.

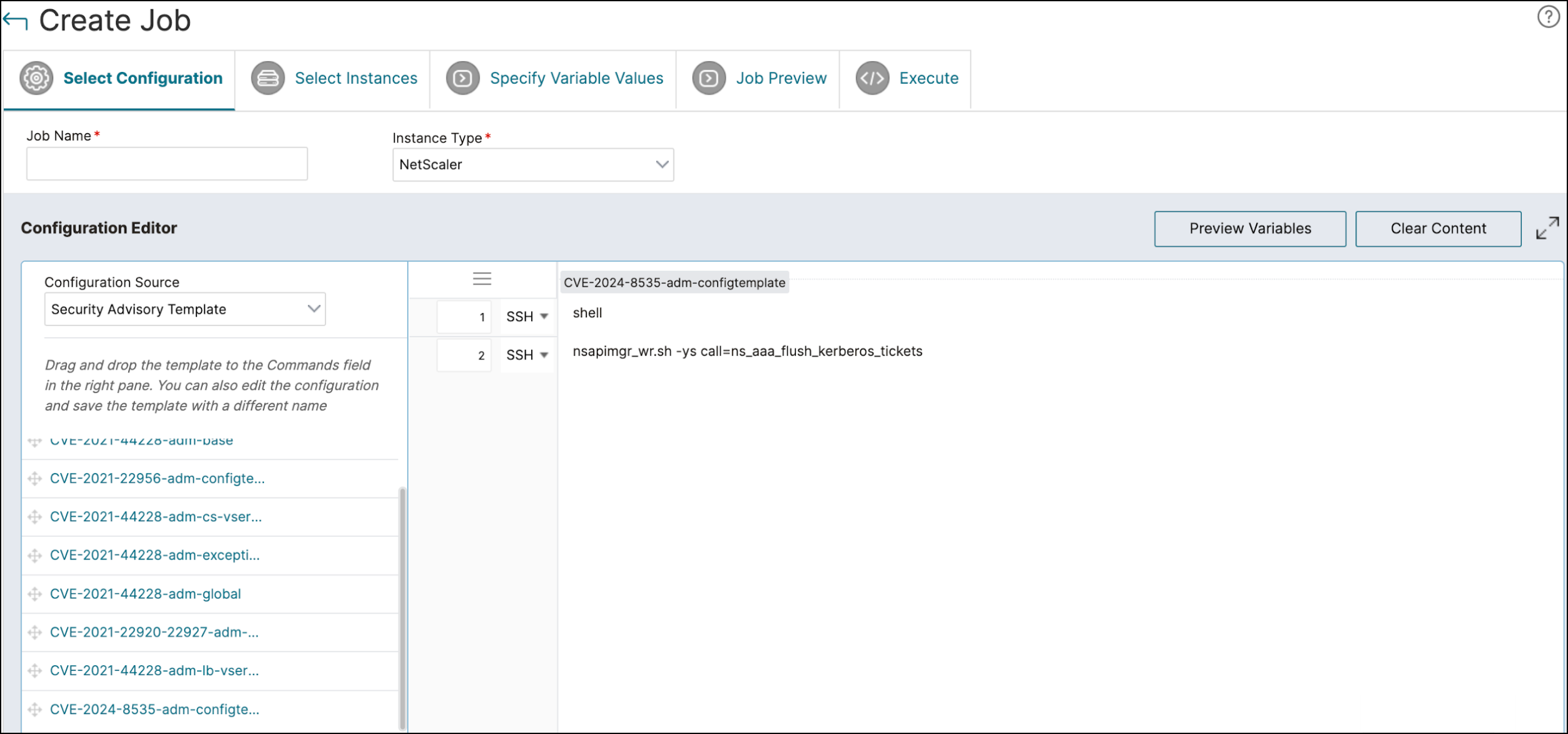

Paso 1: Seleccionar configuración

En el flujo de trabajo de trabajos de configuración, la plantilla base de configuración integrada se rellena automáticamente en Seleccionar configuración.

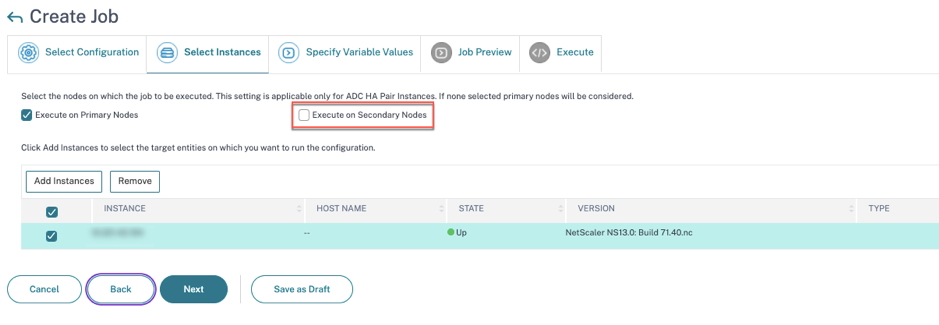

Paso 2: Seleccionar la instancia

La instancia afectada se rellena automáticamente en Seleccionar instancias. Selecciona la instancia. Si esta instancia forma parte de un par HA, selecciona Ejecutar en nodos secundarios. Haz clic en Siguiente.

Nota:

Para instancias de NetScaler en modo clúster, usando el aviso de seguridad, NetScaler Console solo admite la ejecución del trabajo de configuración en el nodo coordinador de configuración de clúster (CCO). Ejecuta los comandos en los nodos que no son CCO por separado.

Paso 3: Especificar valores de variables

No es necesario especificar ninguna variable en este paso. Selecciona Valores de variables comunes para todas las instancias y haz clic en Siguiente.

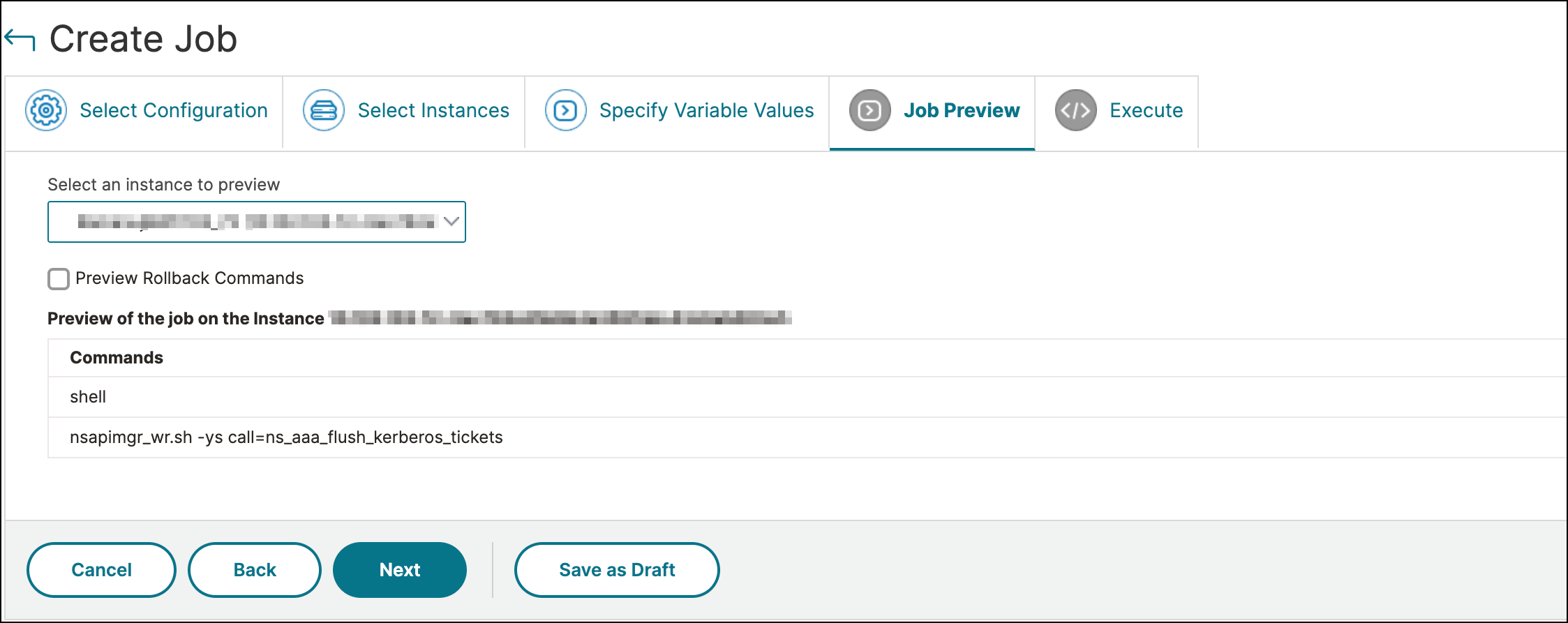

Paso 4: Previsualizar la configuración

Previsualiza los valores de las variables insertados en la configuración y haz clic en Siguiente.

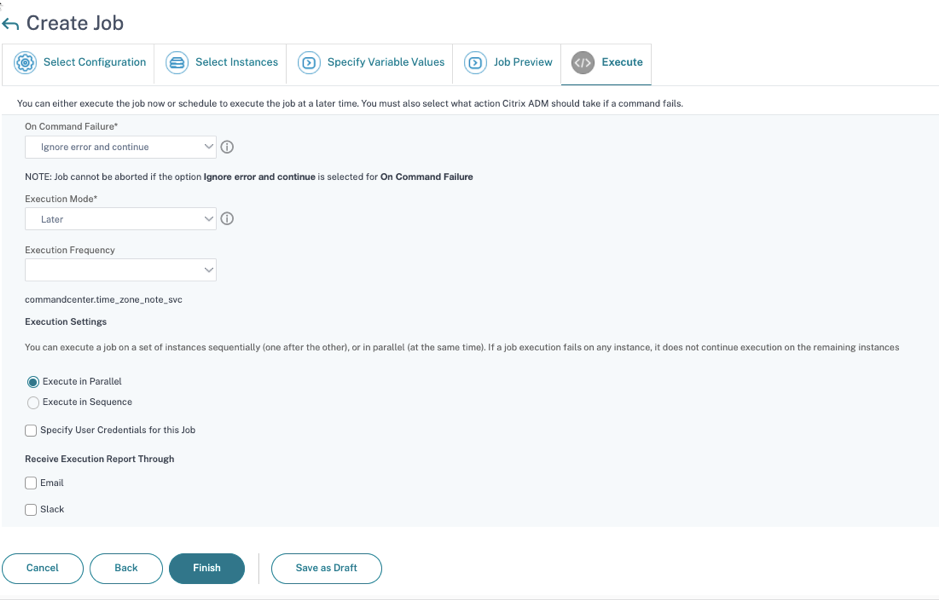

Paso 5: Ejecutar el trabajo

Haz clic en Finalizar para ejecutar el trabajo de configuración.

Después de ejecutar el trabajo, aparece en Infraestructura > Configuración > Trabajos de configuración.

Después de completar los dos pasos de remediación para todas las instancias de NetScaler vulnerables, puedes ejecutar un análisis a petición para ver la postura de seguridad revisada.

Compartir

Compartir

En este artículo

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.