-

-

Automatiser le déploiement de l'agent NetScaler sur VMware ESXi

-

Configurer la reprise après sinistre pour la haute disponibilité

-

Configurer les agents NetScaler pour un déploiement multisite

-

Migrer un déploiement NetScaler Console à serveur unique vers un déploiement haute disponibilité

-

Intégrer NetScaler Console à Citrix Virtual Desktop Director

-

-

-

Comment rechercher des instances à l'aide des valeurs des balises et des propriétés

-

Mises à jour centralisées de la base de données GeoIP via NetScaler Console

-

Gérer les partitions d'administration des instances NetScaler

-

Forcer une instance NetScaler secondaire à rester secondaire

-

Provisionner des instances NetScaler VPX™ sur SDX à l'aide de NetScaler Console

-

Répliquer les configurations d'une instance NetScaler à une autre

-

-

Remédier aux vulnérabilités pour CVE-2021-22927 et CVE-2021-22920

-

Identifier et remédier aux vulnérabilités pour CVE-2021-22956

-

Identifier et remédier aux vulnérabilités pour CVE-2022-27509

-

-

Configurer NetScaler Console en tant que serveur de licences Flexed ou Pooled

-

-

Mettre à niveau une licence perpétuelle dans NetScaler VPX vers la capacité NetScaler Pooled

-

Mise à niveau d'une licence perpétuelle dans NetScaler MPX vers la capacité NetScaler Pooled

-

Mettre à niveau une licence perpétuelle dans NetScaler SDX vers la capacité NetScaler Pooled

-

Capacité NetScaler Pooled sur les instances NetScaler en mode cluster

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

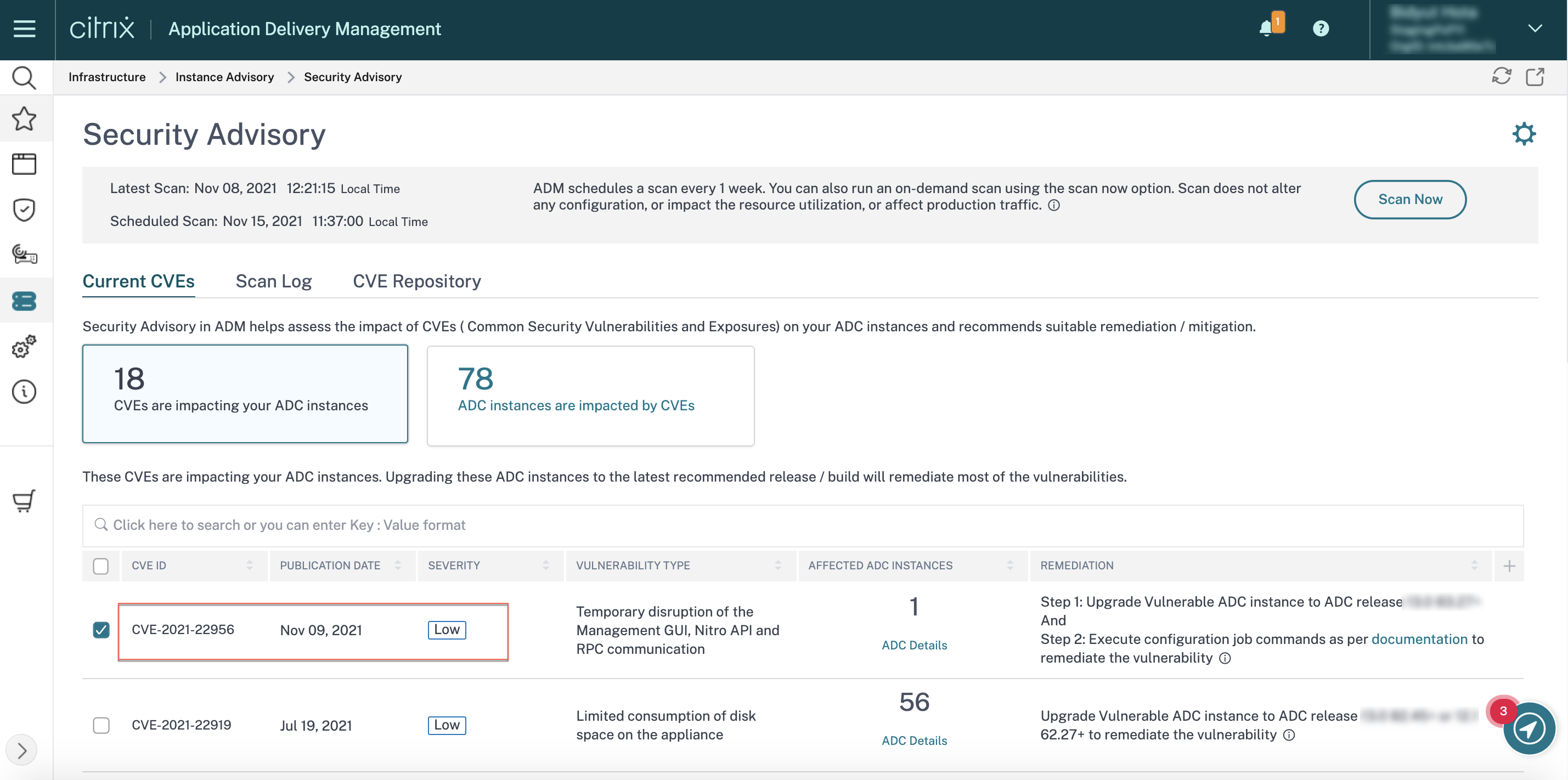

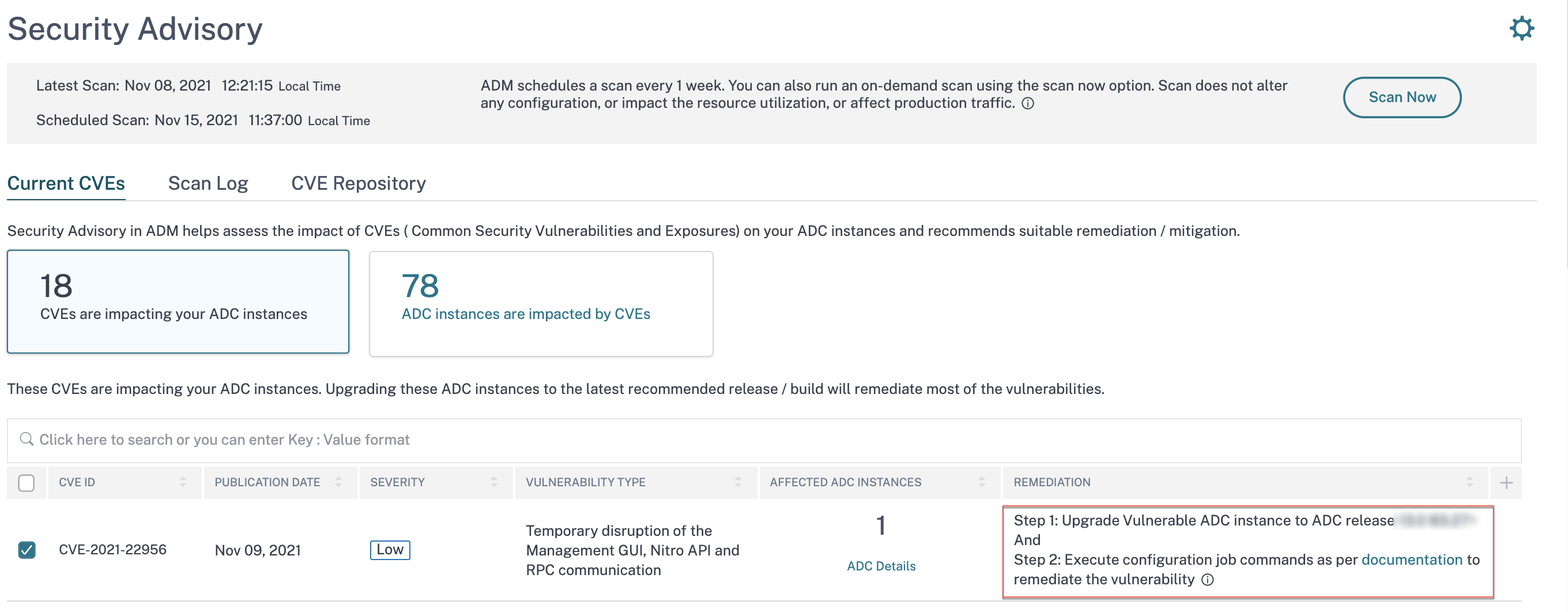

Identifier et corriger les vulnérabilités pour CVE-2021-22956

Dans le tableau de bord des avis de sécurité de NetScaler Console, sous CVE actuelles > <nombre de> instances NetScaler sont affectées par des vulnérabilités et expositions courantes (CVE), vous pouvez voir toutes les instances vulnérables en raison de cette CVE spécifique. Pour vérifier les détails des instances affectées par CVE-2021-22956, sélectionnez CVE-2021-22956 et cliquez sur Afficher les instances affectées.

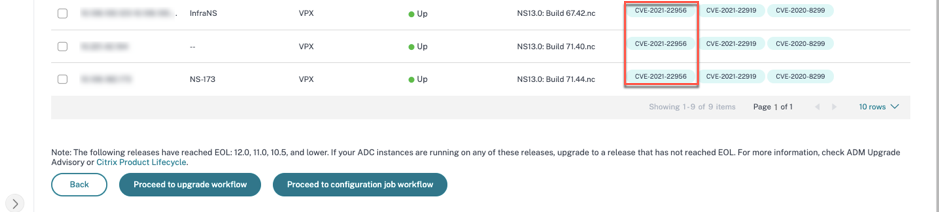

La fenêtre <nombre de> instances NetScaler affectées par des CVE apparaît. Vous y voyez le nombre et les détails des instances NetScaler affectées par CVE-2021-22956.

Pour plus d’informations sur le tableau de bord des avis de sécurité, consultez Avis de sécurité.

Remarque

Il peut falloir un certain temps pour que l’analyse du système d’avis de sécurité se termine et reflète l’impact de CVE-2021-22956 dans le module d’avis de sécurité. Pour voir l’impact plus tôt, lancez une analyse à la demande en cliquant sur Analyser maintenant.

Identifier les instances affectées par CVE-2021-22956

CVE-2021-22956 nécessite une analyse personnalisée, au cours de laquelle le service NetScaler Console se connecte à l’instance NetScaler gérée et y déploie un script. Le script s’exécute sur l’instance NetScaler et vérifie le fichier de configuration Apache (httpd.conf file) et les paramètres de connexions client maximales (maxclient) pour déterminer si une instance est vulnérable ou non. Les informations que le script partage avec le service NetScaler Console sont l’état de vulnérabilité en booléen (vrai ou faux). Le script renvoie également au service NetScaler Console une liste de décomptes pour max_clients pour différentes interfaces réseau, par exemple l’hôte local, NSIP et SNIP avec accès de gestion.

Ce script s’exécute chaque fois que vos analyses planifiées ou à la demande sont exécutées. Une fois l’analyse terminée, le script est supprimé de l’instance NetScaler.

Corriger CVE-2021-22956

Pour les instances NetScaler affectées par CVE-2021-22956, la correction est un processus en deux étapes. Dans l’interface graphique, sous CVE actuelles > Instances NetScaler affectées par des CVE, vous pouvez voir les étapes 1 et 2.

Les deux étapes incluent :

-

Mettre à niveau les instances NetScaler vulnérables vers une version et une build qui contiennent le correctif.

-

Appliquer les commandes de configuration requises à l’aide du modèle de configuration intégré personnalisable dans les tâches de configuration.

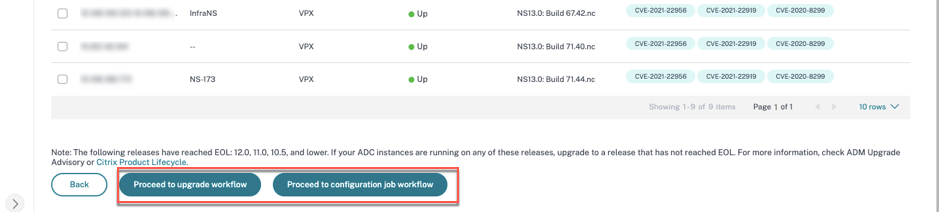

Sous CVE actuelles > Instances NetScaler affectées par des CVE, vous voyez deux workflows distincts pour ce processus de correction en 2 étapes : Passer au workflow de mise à niveau et Passer au workflow de tâche de configuration.

Étape 1 : Mettre à niveau les instances NetScaler vulnérables

Pour mettre à niveau les instances vulnérables, sélectionnez les instances et cliquez sur Passer au workflow de mise à niveau. Le workflow de mise à niveau s’ouvre avec les instances NetScaler vulnérables déjà renseignées.

Pour plus d’informations sur l’utilisation de NetScaler Console pour mettre à niveau les instances NetScaler, consultez Créer une tâche de mise à niveau NetScaler.

Remarque

Cette étape peut être effectuée en une seule fois pour toutes les instances NetScaler vulnérables.

Étape 2 : Appliquer les commandes de configuration

Après avoir mis à niveau les instances affectées, dans la fenêtre <nombre de> instances NetScaler affectées par des CVE, sélectionnez l’instance affectée par CVE-2021-22956 et cliquez sur Passer au workflow de tâche de configuration. Le workflow comprend les étapes suivantes.

- Personnalisation de la configuration.

- Examen des instances affectées pré-remplies.

- Spécification des entrées pour les variables de la tâche.

- Examen de la configuration finale avec les entrées de variables renseignées.

- Exécution de la tâche.

Gardez les points suivants à l’esprit avant de sélectionner une instance et de cliquer sur Passer au workflow de tâche de configuration :

-

Pour une instance NetScaler affectée par plusieurs CVE (telles que CVE-2020-8300, CVE-2021-22927, CVE-2021-22920 et CVE-2021-22956) : lorsque vous sélectionnez l’instance et cliquez sur Passer au workflow de tâche de configuration, le modèle de configuration intégré ne se remplit pas automatiquement sous Sélectionner la configuration. Faites glisser et déposez manuellement le modèle de tâche de configuration approprié sous Modèle d’avis de sécurité dans le volet des tâches de configuration sur le côté droit.

-

Pour plusieurs instances NetScaler qui sont affectées uniquement par CVE-2021-22956 : vous pouvez exécuter des tâches de configuration sur toutes les instances en une seule fois. Par exemple, si vous avez NetScaler 1, NetScaler 2 et NetScaler 3, et que toutes sont affectées uniquement par CVE-2021-22956. Sélectionnez toutes ces instances et cliquez sur Passer au workflow de tâche de configuration, et le modèle de configuration intégré se remplit automatiquement sous Sélectionner la configuration.

-

Pour plusieurs instances NetScaler affectées par CVE-2021-22956 et une ou plusieurs autres CVE (telles que CVE-2020-8300, CVE-2021-22927 et CVE-2021-22920), qui nécessitent que la correction soit appliquée à chaque NetScaler individuellement : lorsque vous sélectionnez ces instances et cliquez sur Passer au workflow de tâche de configuration, un message d’erreur apparaît vous indiquant d’exécuter la tâche de configuration sur chaque NetScaler individuellement.

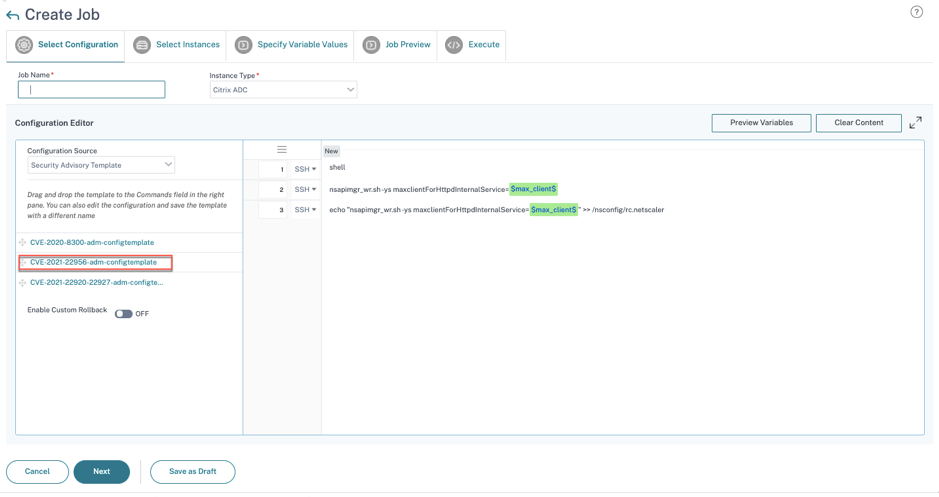

Étape 1 : Sélectionner la configuration

Dans le workflow de tâche de configuration, le modèle de base de configuration intégré se remplit automatiquement sous Sélectionner la configuration.

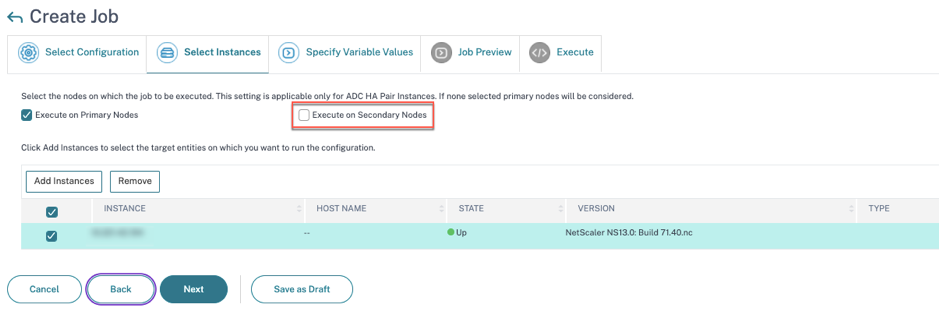

Étape 2 : Sélectionner l’instance

L’instance affectée est pré-remplie sous Sélectionner les instances. Sélectionnez l’instance. Si cette instance fait partie d’une paire HA, sélectionnez Exécuter sur les nœuds secondaires. Cliquez sur Suivant.

Remarque

Pour les instances NetScaler en mode cluster, en utilisant l’avis de sécurité de NetScaler Console, NetScaler Console prend en charge l’exécution de la tâche de configuration uniquement sur le nœud coordinateur de configuration de cluster (CCO). Exécutez les commandes sur les nœuds non-CCO séparément.

rc.netscaler est synchronisé sur tous les nœuds HA et de cluster, rendant la correction persistante après chaque redémarrage.

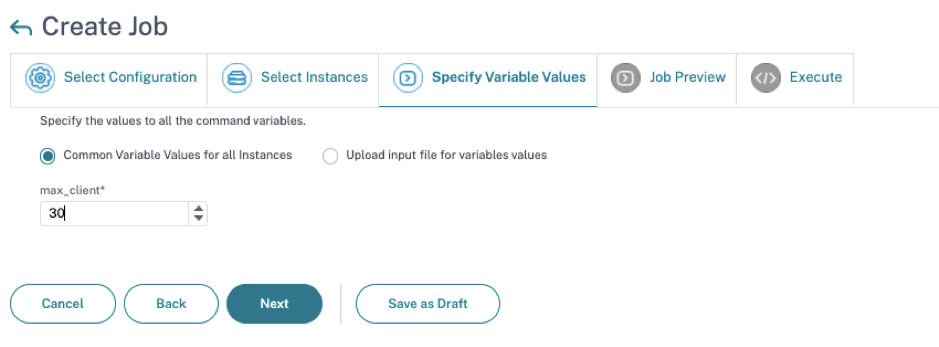

Étape 3 : Spécifier les valeurs des variables

Saisissez les valeurs des variables.

Sélectionnez l’une des options suivantes pour spécifier les variables de vos instances :

Valeurs de variables communes pour toutes les instances : Saisissez une valeur commune pour la variable max_client.

Télécharger le fichier d’entrée pour les valeurs des variables : Cliquez sur Télécharger le fichier de clés d’entrée pour télécharger un fichier d’entrée. Dans le fichier d’entrée, saisissez les valeurs de la variable max_client, puis téléchargez le fichier sur le serveur NetScaler Console.

Remarque

Pour les deux options mentionnées ci-dessus, la valeur recommandée de

max_clientest 30. Vous pouvez définir la valeur en fonction de votre valeur actuelle. Cependant, elle ne doit pas être nulle et doit être inférieure ou égale à la valeurmax_clientdéfinie dans le fichier/etc/httpd.conf. Vous pouvez vérifier la valeur actuelle définie dans le fichier de configuration du serveur HTTP Apache/etc/httpd.confen recherchant la chaîneMaxClientsdans l’instance NetScaler.

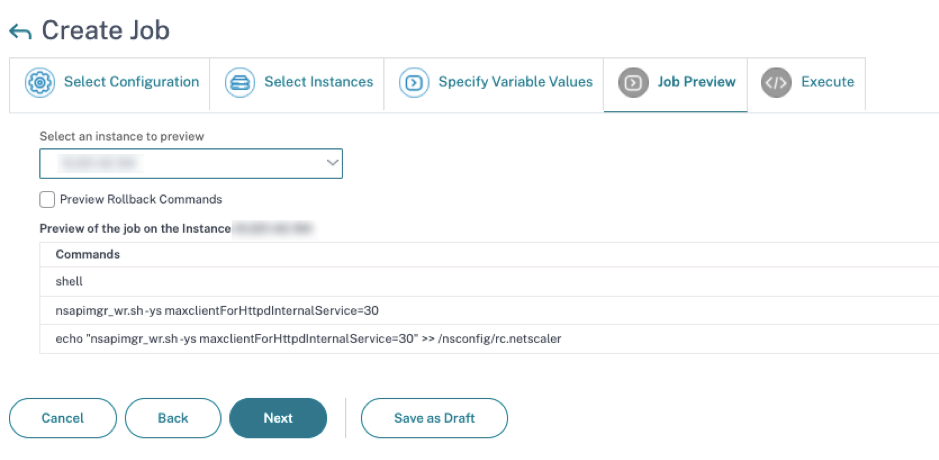

Étape 4 : Prévisualiser la configuration

Prévisualisez les valeurs des variables insérées dans la configuration et cliquez sur Suivant.

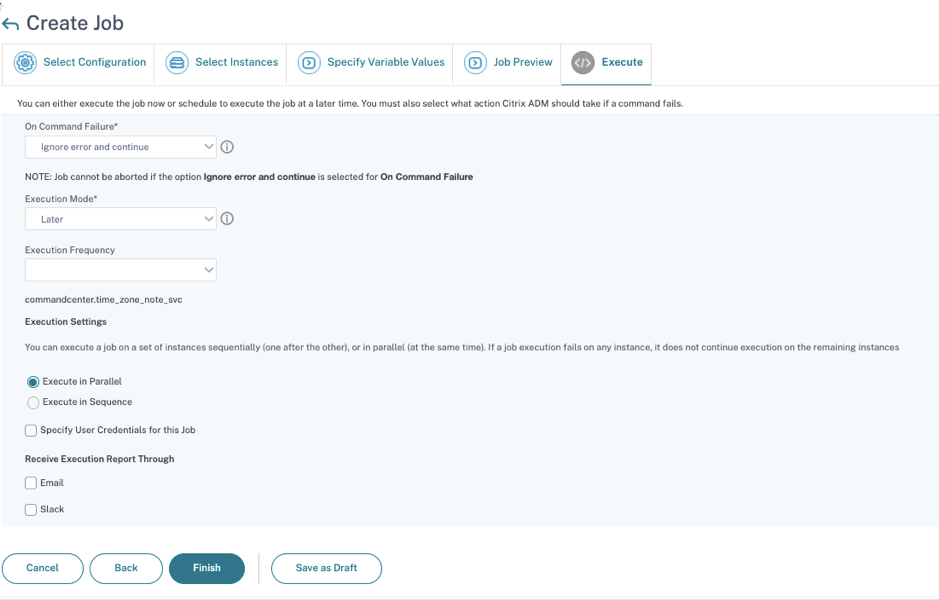

Étape 5 : Exécuter la tâche

Cliquez sur Terminer pour exécuter la tâche de configuration.

Une fois la tâche exécutée, elle apparaît sous Infrastructure > Configuration > Tâches de configuration.

Après avoir terminé les deux étapes de correction pour toutes les instances NetScaler vulnérables, vous pouvez exécuter une analyse à la demande pour voir la posture de sécurité révisée.

Partager

Partager

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.