-

-

Automatiser le déploiement de l'agent NetScaler sur VMware ESXi

-

Configurer la reprise après sinistre pour la haute disponibilité

-

Configurer les agents NetScaler pour un déploiement multisite

-

Migrer un déploiement NetScaler Console à serveur unique vers un déploiement haute disponibilité

-

Intégrer NetScaler Console à Citrix Virtual Desktop Director

-

-

-

Comment rechercher des instances à l'aide des valeurs des balises et des propriétés

-

Mises à jour centralisées de la base de données GeoIP via NetScaler Console

-

Gérer les partitions d'administration des instances NetScaler

-

Forcer une instance NetScaler secondaire à rester secondaire

-

Provisionner des instances NetScaler VPX™ sur SDX à l'aide de NetScaler Console

-

Répliquer les configurations d'une instance NetScaler à une autre

-

-

Remédier aux vulnérabilités pour CVE-2025-6543

-

Remédier aux vulnérabilités pour CVE-2021-22927 et CVE-2021-22920

-

Identifier et remédier aux vulnérabilités pour CVE-2021-22956

-

Identifier et remédier aux vulnérabilités pour CVE-2022-27509

-

-

Configurer NetScaler Console en tant que serveur de licences Flexed ou Pooled

-

-

Mettre à niveau une licence perpétuelle dans NetScaler VPX vers la capacité NetScaler Pooled

-

Mise à niveau d'une licence perpétuelle dans NetScaler MPX vers la capacité NetScaler Pooled

-

Mettre à niveau une licence perpétuelle dans NetScaler SDX vers la capacité NetScaler Pooled

-

Capacité NetScaler Pooled sur les instances NetScaler en mode cluster

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

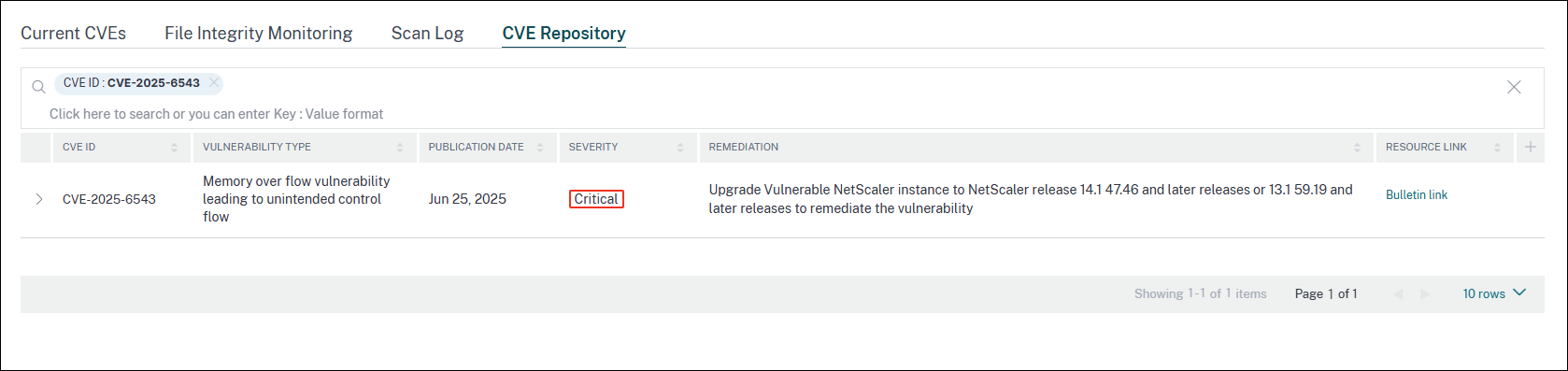

Identifier et corriger les vulnérabilités pour CVE-2025-6543

Dans le tableau de bord des avis de sécurité de NetScaler Console, sous CVE actuelles <nombre de> instances NetScaler sont impactées par des CVE, vous pouvez voir toutes les instances vulnérables en raison de CVE-2025-6543. Pour vérifier les détails des instances impactées par les CVE, sélectionnez CVE-2025-6543 et cliquez sur Afficher les instances affectées.

Remarque :

Pour comprendre la raison de la vulnérabilité de NetScaler, téléchargez le rapport CSV dans l’onglet Journaux d’analyse de l’avis de sécurité.

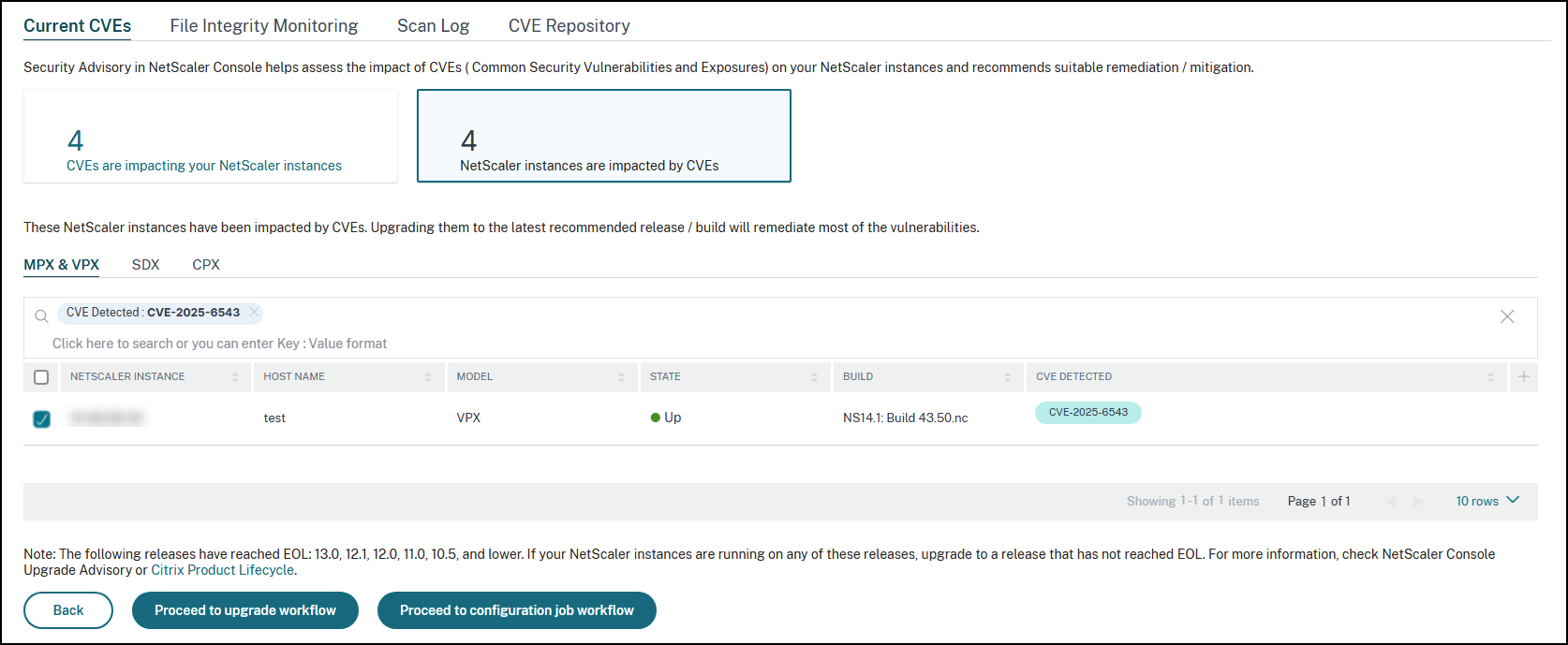

La fenêtre <nombre de> instances NetScaler impactées par des CVE apparaît. Dans la capture d’écran suivante, vous pouvez voir le nombre et les détails des instances NetScaler impactées par CVE-2025-6543.

Pour plus d’informations sur le tableau de bord des avis de sécurité, consultez Avis de sécurité.

Remarque :

Il peut falloir quelques heures pour que l’analyse du système d’avis de sécurité se termine et reflète l’impact de CVE-2025-6543 dans le module d’avis de sécurité. Pour voir l’impact plus tôt, lancez une analyse à la demande en cliquant sur Analyser maintenant.

Corriger CVE-2025-6543

Pour les instances NetScaler impactées par CVE-2025-6543, la correction est un processus en une seule étape et vous devez mettre à niveau les instances NetScaler vulnérables vers une version et une build qui contiennent le correctif. Dans l’interface graphique, sous CVE actuelles > Instances NetScaler impactées par des CVE, vous pouvez voir l’étape de correction.

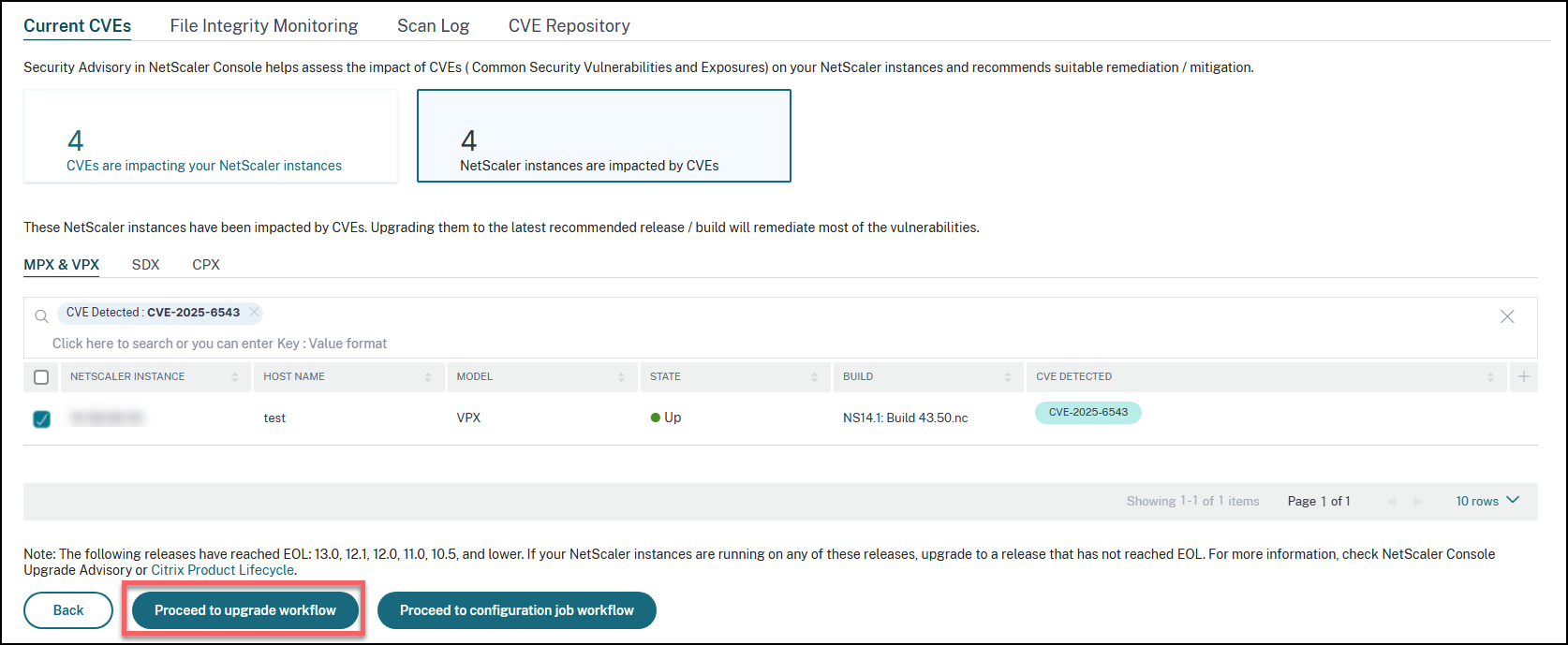

Sous CVE actuelles > Instances NetScaler impactées par des CVE, vous voyez le flux de travail suivant pour ce processus de correction en une seule étape, qui est Passer au flux de travail de mise à niveau.

Pour mettre à niveau les instances vulnérables, sélectionnez les instances et cliquez sur Passer au flux de travail de mise à niveau. Le flux de travail de mise à niveau s’ouvre avec les instances NetScaler vulnérables déjà renseignées.

IMPORTANT

Si vos instances NetScaler vulnérables ont le fichier /etc/httpd.conf copié dans le répertoire /nsconfig, consultez Considérations relatives à la mise à niveau pour les configurations NetScaler personnalisées avant de planifier la mise à niveau de NetScaler.

Pour plus d’informations sur l’utilisation de NetScaler Console pour mettre à niveau les instances NetScaler, consultez Créer une tâche de mise à niveau NetScaler.

Partager

Partager

Dans cet article

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.