-

-

-

VMware ESX、Linux KVM、およびCitrix HypervisorでNetScaler ADC VPXのパフォーマンスを最適化する

-

-

同じAWS可用性ゾーンにVPX HAペアを展開する

-

NetScalerアプライアンスのアップグレードとダウングレード

-

-

-

-

-

-

-

-

-

-

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

同じAWS可用性ゾーンにVPX HAペアを展開する

注:

NetScaler ADCリリース13.1ビルド27.x以降、同じAWSアベイラビリティーゾーン内のVPX HAペアはIPv6アドレスをサポートします。

両方のVPXインスタンスが同じサブネット上にある同じAWSゾーンで、AWS上の2つのNetScaler ADC VPXインスタンスをHAペアとして構成できます。HA は、フェイルオーバー後に、プライマリ HA ノードの NIC(クライアント側およびサーバ側 NIC)に接続されているセカンダリプライベート IP アドレスをセカンダリ HA ノードに移行することで実現されます。セカンダリプライベート IP アドレスに関連付けられているすべての Elastic IP アドレスも移行されます。

NetScaler VPX HAペアは、同じAWSアベイラビリティーゾーンでIPv4アドレスとIPv6アドレスの両方をサポートします。

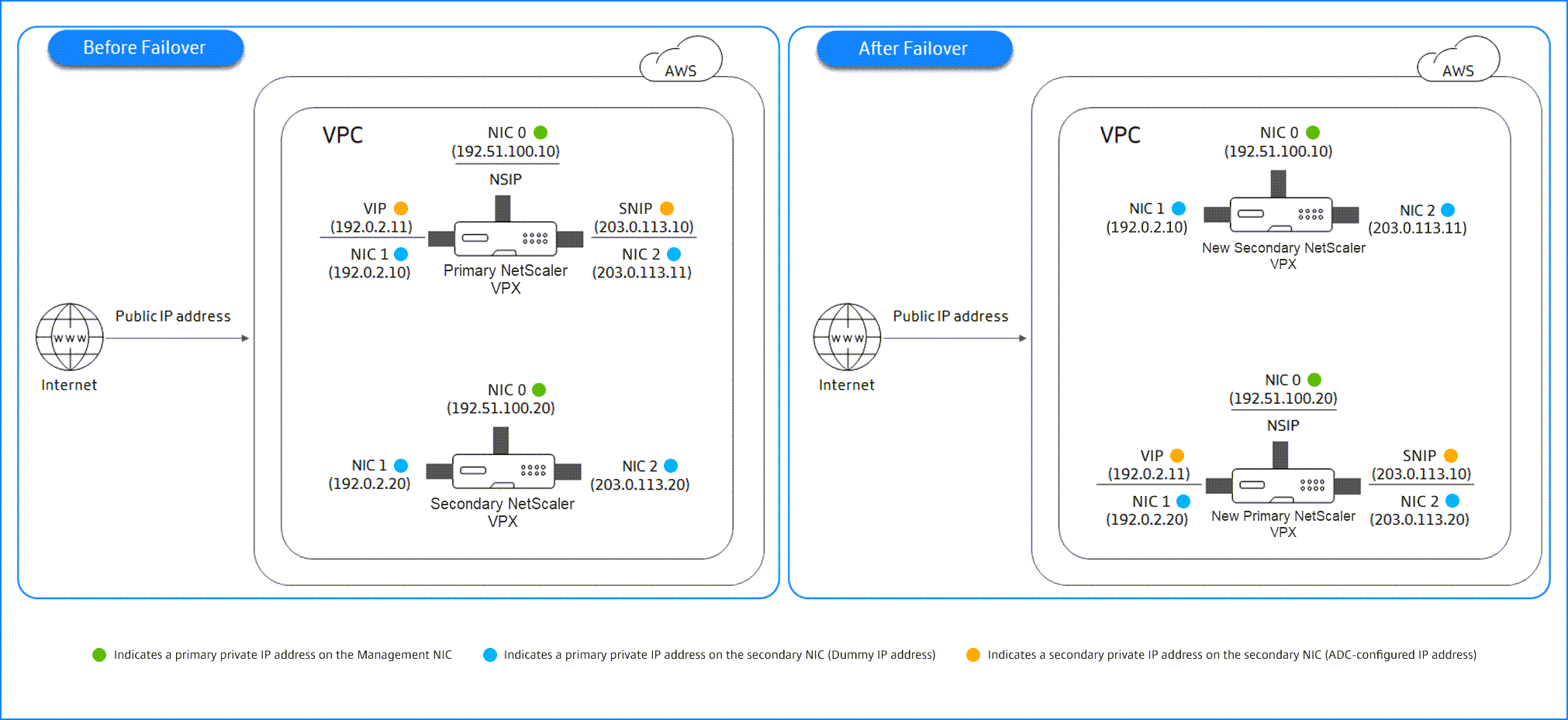

次の図は、セカンダリプライベート IP アドレスを移行する HA フェールオーバーのシナリオを示しています。

図1:プライベートIPマイグレーションを使用した、AWS上のNetScaler ADC VPX HAペア

ドキュメントを開始する前に、次のドキュメントをお読みください。

VPX HAペアを同じゾーンにデプロイする方法

VPX HAペアを同じゾーンにデプロイする手順の概要を次に示します。

- AWS で 2 つの VPX インスタンスを作成し、それぞれに NIC を 3 つ作成します。

- AWS セカンダリプライベート IP アドレスをプライマリノードの VIP および SNIP に割り当てる

- AWS セカンダリプライベート IP アドレスを使用してプライマリノードで VIP と SNIP を設定する

- 両方のノードで HA を構成する

手順1. 同じVPCを使用して、それぞれ3つのNIC(イーサネット0、イーサネット1、イーサネット2)を持つ2つのVPXインスタンス(プライマリノードとセカンダリノード)を作成します

AWSウェブコンソールを使用して、NetScaler VPXインスタンスをAWSにデプロイするに記載されている手順に従います。

手順2. プライマリノードで、イーサネット 1 (クライアント IP または VIP) とイーサネット 2 (バックエンドサーバー IP または SNIP) にプライベート IP アドレスを割り当てます

AWS コンソールは、設定された NIC にプライマリプライベート IP アドレスを自動的に割り当てます。VIP と SNIP には、セカンダリプライベート IP アドレスと呼ばれる、より多くのプライベート IP アドレスを割り当てます。

プライベート IP アドレスをネットワークインターフェイスに割り当てるには、次の手順に従います。

- https://console.aws.amazon.com/ec2/で Amazon EC2 コンソールを開きます。

- ナビゲーションペインで、[ Network Interfaces ] を選択し、インスタンスにアタッチされているネットワークインターフェイスを選択します。

- アクション > IP アドレスの管理を選択します。

- 要件に基づいて [ IPv4 アドレス ] または [ IPv6 アドレス ] を選択します。

- IPv4 アドレスの場合:

- [ 新しい IP を割り当てる] を選択します。

- インスタンスのサブネット範囲内にある特定の IPv4 アドレスを入力するか、フィールドを空白のままにして Amazon が IP アドレスを選択するようにします。

- (オプション)セカンダリプライベート IP アドレスが既に別のネットワークインターフェイスに割り当てられている場合に、そのアドレスを再割り当てできるようにするには、[Allow reassign] を選択します。

- IPv6アドレスの場合:

- [ 新しい IP を割り当てる] を選択します。

- インスタンスのサブネット範囲内にある特定の IPv6 アドレスを入力するか、フィールドを空白のままにして Amazon が IP アドレスを選択できるようにします。

- (オプション)プライマリまたはセカンダリプライベート IP アドレスが既に別のネットワークインターフェイスに割り当てられている場合に、そのアドレスを再割り当てできるようにするには、[Allow reassign] を選択します。

- はい > 更新を選択します。

インスタンスの説明の下に、割り当てられたプライベート IP アドレスが表示されます。

注:

IPv4 HA ペア展開では、インターフェイスにセカンダリ IPv4 アドレスのみを割り当て、それらを VIP アドレスおよび SNIP アドレスとして使用できます。ただし、IPv6 HA ペア展開では、インターフェイスでプライマリ IPv6 アドレスまたはセカンダリ IPv6 アドレスを割り当て、それらを VIP アドレスおよび SNIP アドレスとして使用できます。

手順3. セカンダリプライベート IP アドレスを使用して、プライマリノードで VIP と SNIP を構成します

SSH を使用してプライマリノードにアクセスします。ssh クライアントを開き、次のように入力します。

ssh -i <location of your private key> nsroot@<public DNS of the instance>

<!--NeedCopy-->

次に、VIP と SNIP を設定します。

VIP の場合は、次のように入力します。

add ns ip <IPAddress> <netmask> -type <type>

<!--NeedCopy-->

[SNIP] に、次のように入力します。

add ns ip <IPAddress> <netmask> -type SNIP

<!--NeedCopy-->

save configを入力して保存します。

設定された IP アドレスを表示するには、次のコマンドを入力します。

show ns ip

<!--NeedCopy-->

詳しくは、次のトピックを参照してください:

ステップ 4: 両方のインスタンスで HA を設定する

プライマリノードでシェルクライアントを開き、次のコマンドを入力します。

add ha node <id> <private IP address of the management NIC of the secondary node>

<!--NeedCopy-->

セカンダリノードで、次のコマンドを入力します。

add ha node <id> < private IP address of the management NIC of the primary node >

<!--NeedCopy-->

save config と入力して、設定を保存します。

構成された HA ノードを表示するには、show ha nodeと入力します 。

フェイルオーバー時に、前のプライマリノードで VIP および SNIP として構成されたセカンダリプライベート IP アドレスは、新しいプライマリノードに移行されます。

ノードでフェイルオーバーを強制するには、 force HAfailover と入力します。

VPX HA ペアをデプロイするレガシーメソッド

13.0 41.x より前のリリースでは、AWS Elastic Network Interface(ENI)の移行により、同じゾーン内の HA が実現されていました。ただし、このメソッドは徐々に非推奨になっています。

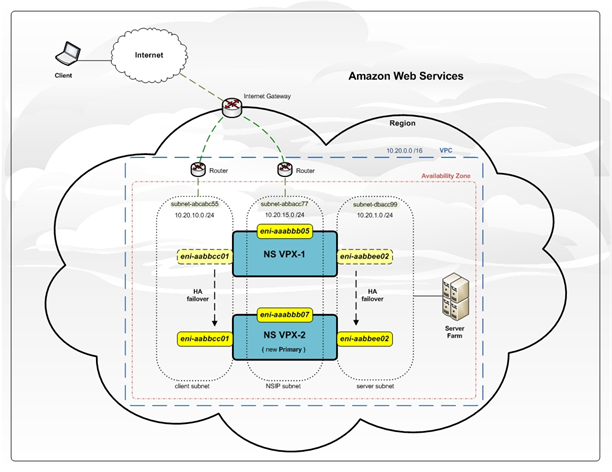

次の図は、AWS 上の NetScaler VPX インスタンスの HA デプロイメントアーキテクチャの例を示しています。

図1:AWS での NetScaler VPX HA ペア(ENI 移行を使用)

次のいずれかのオプションを使用して、2つのVPXインスタンスをHAペアとしてAWSにデプロイできます。

- AWS マネジメントコンソールを使用して IAM ロールを持つインスタンスを手動で作成し、そのインスタンスに HA を設定します。

- または、Citrix CloudFormation テンプレートを使用して高可用性展開を自動化することもできます。

CloudFormation テンプレートは、HA ペアの作成に必要なステップ数を大幅に減らし、IAM ロールを自動的に作成します。このセクションでは、Citrix CloudFormation テンプレートを使用してNetScaler ADC VPX HA(アクティブ-パッシブ)ペアをデプロイする方法を示します。

2つのNetScaler ADC VPXインスタンスをHAペアとして展開する場合は、次の点に注意してください。

注意事項

- AWS の HA では、プライマリノードに少なくとも 2 つの ENI(1 つは管理用、もう 1 つはデータトラフィック用)があり、セカンダリノードには管理 ENI が 1 つ必要です。ただし、セキュリティ上の理由から、プライマリノードに 3 つの ENI を作成します。この設定では、プライベートネットワークとパブリックネットワークを分離できるためです(推奨)。

- セカンダリノードのENIインターフェイスは常に1つで(管理用)、プライマリノードには最大4つのENIを設定できます。

- 高可用性ペアの各VPXインスタンスのNSIPアドレスは、インスタンスのデフォルトENIで構成する必要があります。

- Amazon では、AWS ではブロードキャスト/マルチキャストパケットは許可されていません。その結果、HAセットアップでは、プライマリVPXインスタンスに障害が発生すると、データプレーンENIがプライマリVPXインスタンスからセカンダリVPXインスタンスに移行されます。

- デフォルト (管理) ENI を別のVPXインスタンスに移動することはできないため、クライアントとサーバーのトラフィック (データプレーントラフィック) にはデフォルトのENIを使用しないでください。

- /var/log/ns.log の AWSCONFIG IOCTL NSAPI_HOTPLUG_INTF 成功出力 0 というメッセージは、2 つのデータ ENI がセカンダリインスタンス(新しいプライマリ)に正常にアタッチされたことを示しています。

- AWSのENIデタッチ/アタッチにより、フェールオーバーには最大20秒かかる場合があります。

- フェールオーバー後、障害が発生したインスタンスは必ず再起動します。

- ハートビートパケットは、管理インターフェイスでのみ受信されます。

- プライマリVPXインスタンスとセカンダリVPXインスタンスの設定ファイルは、

nsrootパスワードを含めて同期されます。セカンダリノードのnsrootパスワードは、HA 構成の同期後にプライマリノードのパスワードに設定されます。 - AWS API サーバーにアクセスするには、VPX インスタンスにパブリック IP アドレスが割り当てられているか、VPC のインターネットゲートウェイを指す VPC サブネットレベルでルーティングが正しく設定されている必要があります。

- ネームサーバー/DNSサーバーがVPCレベルのDHCPオプションにより構成されている必要があります。

- Citrix CloudFormation テンプレートでは、異なるアベイラビリティーゾーン間で HA セットアップは作成されません。

- Citrix CloudFormation テンプレートでは、INC モードは作成されません。

- AWS デバッグメッセージは、VPX インスタンスのログファイル /var/log/ns.log にあります。

Citrix CloudFormation テンプレートを使用して高可用性ペアをデプロイする

CloudFormation テンプレートを開始する前に、次の要件を満たしていることを確認してください。

- VPC

- VPC内の3つのサブネット

- UDP 3003、TCP 3009—3010、HTTP、SSH ポートが開いているセキュリティグループ

- キーペア

- インターネットゲートウェイを作成する

- クライアントネットワークと管理ネットワークのルートテーブルを編集して、インターネットゲートウェイを指すようにする

注

Citrix CloudFormation テンプレートは、IAM ロールを自動的に作成します。既存の IAM ロールはテンプレートには表示されません。

Citrix CloudFormation テンプレートを起動するには、次の手順に従います。

- AWS 認証情報を使用して AWS マーケットプレイスにログオンします 。

- 検索フィールドに「NetScaler VPX」と入力してNetScaler AMIを検索し、[Go]をクリックします。

- 検索結果ページで、目的のNetScaler ADC VPX製品をクリックします。

- 「 価格設定」 タブをクリックして、「 価格情報」 に移動します。

- リージョンとフルフィルメントオプションを 「 NetScaler VPX-カスタマーライセンス」として選択します。

- [続行] をクリックして購読します。

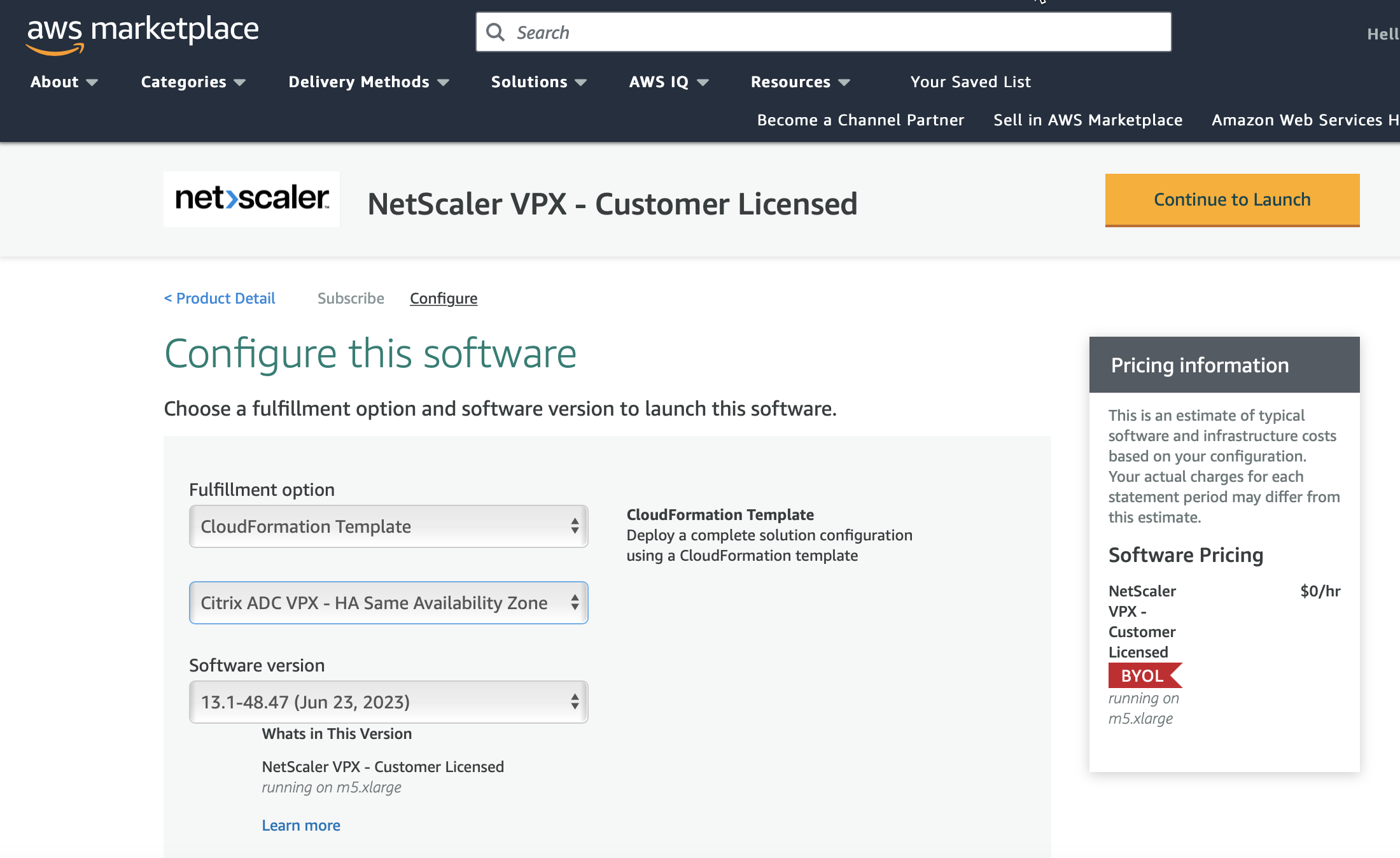

- [ 購読 ] ページで詳細を確認し、[ 構成に進む] をクリックします。

- CloudFormation テンプレートとして [ 配信方法] を選択します。

- 必要な CloudFormation テンプレートを選択します。

-

[ **ソフトウェアのバージョンとリージョン] を選択し、[ **続行] をクリックして起動します。

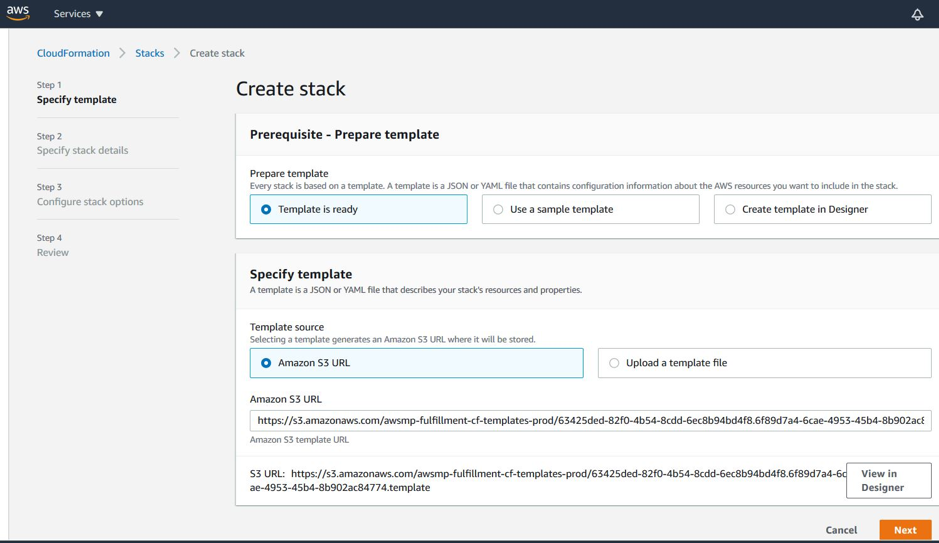

- [アクションの選択] で、[CloudFormation の起動] を選択し、[起動] をクリックします。 [ スタックの作成 ] ページが表示されます。

-

[次へ] をクリックします。

-

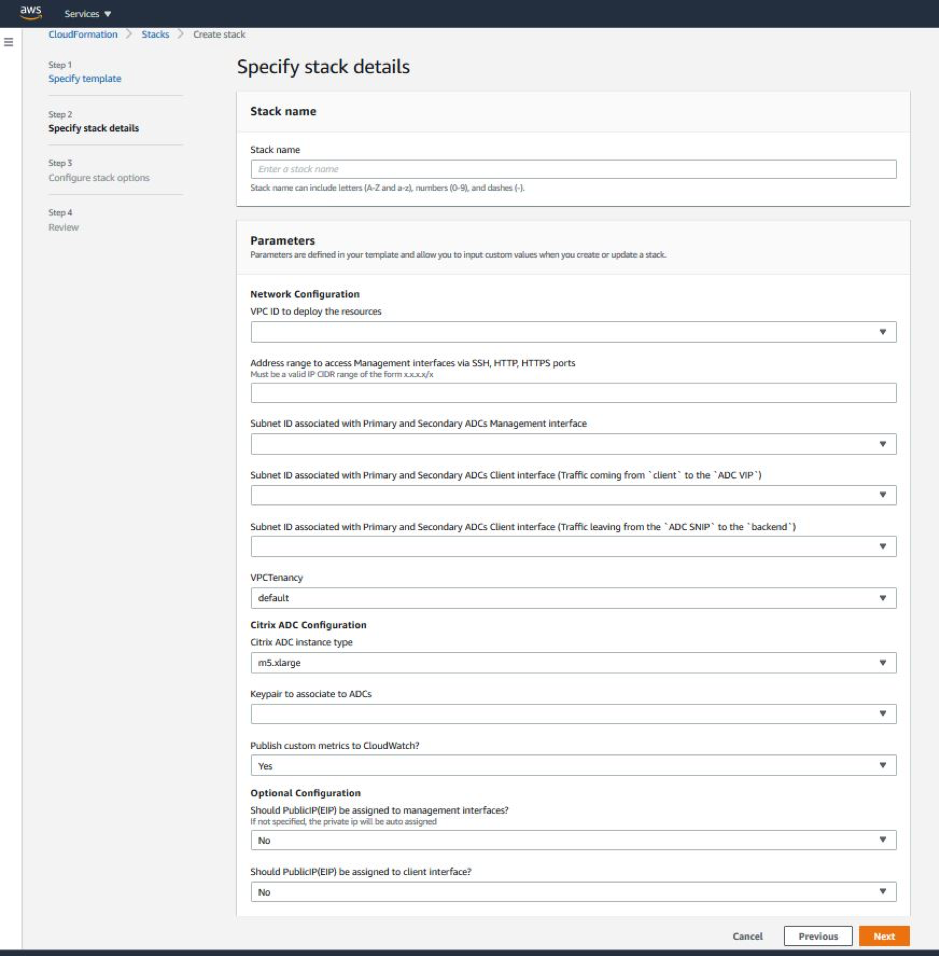

[スタックの詳細を指定 ] ページが表示されます。次の詳細を入力します。

- スタック名を入力します。名前は 25 文字以内である必要があります。

- [ ネットワーク構成] で、次の操作を実行します。

- [管理サブネットワーク]、[クライアントサブネットワーク]、および[サーバーサブネットワーク]を選択します。[VPC ID] で選択した VPC 内で作成した正しいサブネットワークを選択していることを確認します。

- プライマリ管理 IP、 セカンダリ管理 IP、 クライアント IP、 およびサーバ IPを追加します。IP アドレスは、それぞれのサブネットワークの同じサブネットに属している必要があります。または、テンプレートに IP アドレスが自動的に割り当てられるようにすることもできます。

- vpcTenancy で [ デフォルト] を選択します。

-

NetScaler 構成で、以下を実行します。

- [ インスタンスタイプ ] で [ m5.xlarge] を選択します。

- [Key Pair] のメニューから、 作成済みのキーペアを選択します。

-

デフォルトでは、 カスタムメトリクスをCloudWatch にパブリッシュしますか? オプションが [ はい]に設定されています。このオプションを無効にするには、[ いいえ] を選択します。

CloudWatch メトリクスの詳細については、「 Amazon CloudWatch を使用してインスタンスを監視する」を参照してください。

- [ オプション構成] で、次の操作を行います。

- デフォルトでは、 PublicIP(EIP)を管理インターフェイスに割り当てる必要がありますか オプションが [ いいえ] に設定されています。

- デフォルトでは、 PublicIP (EIP) をクライアントインターフェイスに割り当てる必要がありますか オプションが [ いいえ] に設定されています。

- [次へ] をクリックします。

-

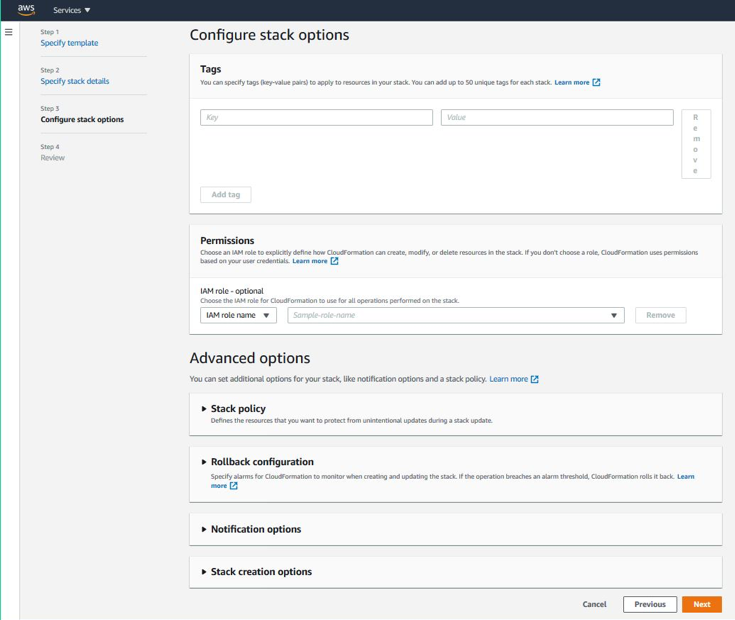

[スタックオプションの設定] ページが表示されます。これはオプションのページです。

-

[次へ] をクリックします。

-

[ オプション]ページが表示されます。(これはオプションのページです)。[次へ] をクリックします。

-

[Review] ページが表示されます。しばらくして、設定を確認し、必要に応じて変更を加えます。

-

[AWS CloudFormation が IAM リソースを作成する可能性があることを承認します] を選択します。 チェックボックスをオンにし、[ スタックを作成] をクリックします。

-

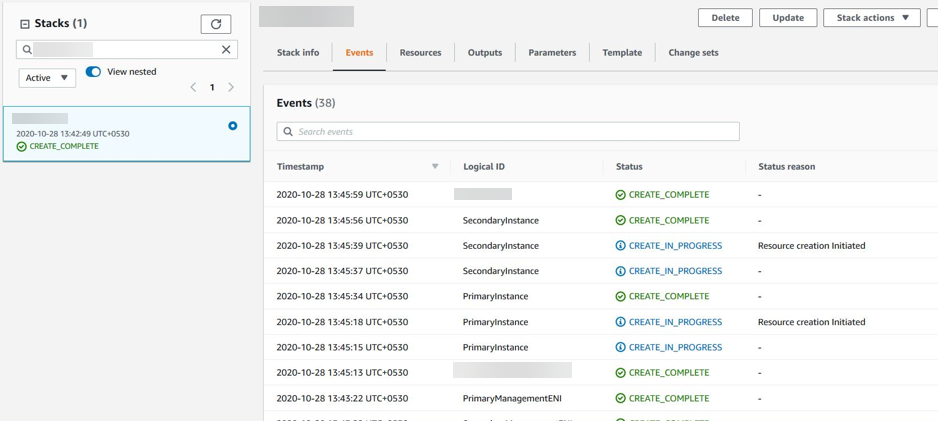

CREATE-IN-PROGRESS が表示されます。ステータスが CREATE-COMPLETEになるまで待ちます。ステータスが COMPLETEに変更されない場合は、[ Events ] タブで失敗の原因を確認し、適切な構成でインスタンスを再作成します。

- IAM リソースが作成されたら、[ EC2 マネジメントコンソール] > [インスタンス] に移動します。IAM ロールで作成された 2 つの VPX インスタンスがあります。プライマリノードとセカンダリノードは、それぞれ 3 つのプライベート IP アドレスと 3 つのネットワークインターフェイスを使用して作成されます。

-

ユーザー名

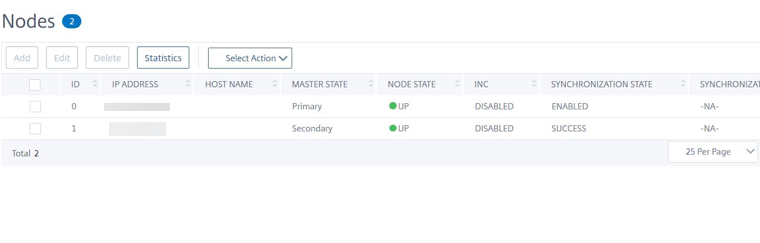

nsrootとインスタンス ID をパスワードとしてプライマリノードにログオンします。GUI から、[ システム] > [高可用性] > [ノード] に移動します。NetScaler VPXは、CloudFormationテンプレートによってHAペアで既に構成されています。 -

NetScaler VPX HAペアが表示されます。

Amazon CloudWatch を使用してインスタンスをモニタリングする

Amazon CloudWatch サービスを使用して、CPU とメモリの使用率、スループットなど、一連の NetScaler VPX メトリクスを監視できます。CloudWatch は AWS で実行されるリソースとアプリケーションをリアルタイムでモニタリングします。AWS マネジメントコンソールを使用して、Amazon CloudWatch ダッシュボードにアクセスできます。詳細については、「 Amazon CloudWatch」を参照してください。

注意事項

- AWS ウェブコンソールを使用して AWS に NetScaler VPX インスタンスをデプロイすると、CloudWatch サービスはデフォルトで有効になります。

- Citrix CloudFormation テンプレートを使用してNetScaler ADC VPXインスタンスをデプロイする場合、デフォルトのオプションは「はい」です。CloudWatch サービスを無効にする場合は、[いいえ] を選択します。

- メトリクスは、CPU (管理およびパケット CPU 使用率)、メモリ、およびスループット (インバウンドとアウトバウンド) で使用できます。

CloudWatch メトリクスの表示方法

インスタンスの CloudWatch メトリックスを表示するには、次の手順に従います。

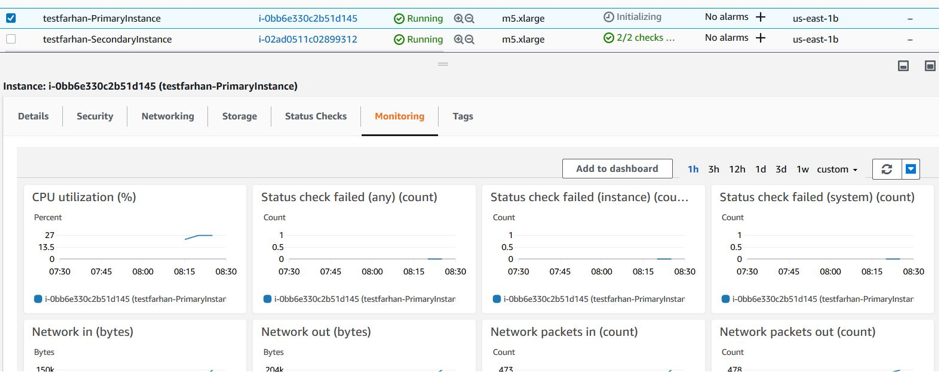

- AWS マネジメントコンソール > EC2 > インスタンスにログオンします。

- インスタンスを選択します。

- [ 監視] をクリックします。

-

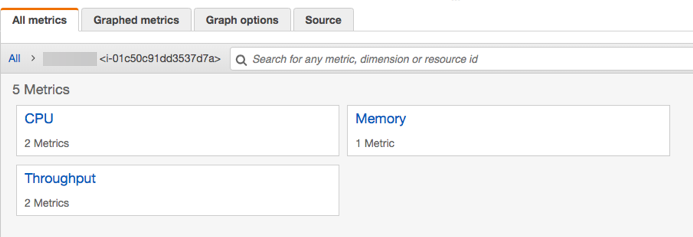

[ CloudWatch メトリックスをすべて表示] をクリックします。

-

[すべてのメトリックス] で、インスタンス ID をクリックします。

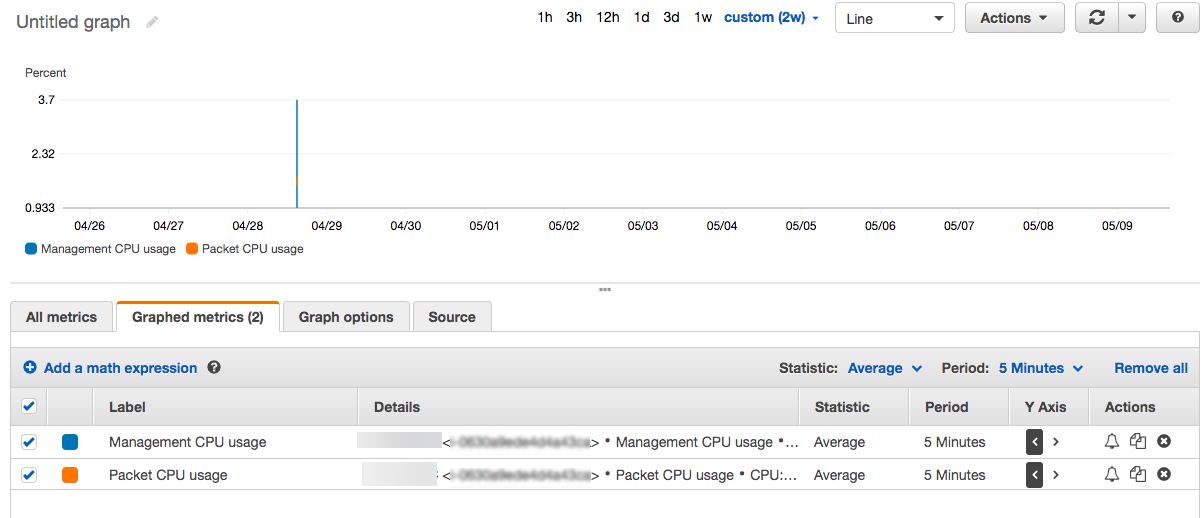

- 表示するメトリクスをクリックし、期間(分、時間、日、週、月)を設定します。

- グラフ化されたメトリクスをクリックして 、使用量の統計を表示します。 グラフをカスタマイズするには、[グラフ] オプションを使用します 。

フィギュア。CPU 使用率に関するグラフ化されたメトリック

高可用性セットアップでの SR-IOV の設定

高可用性セットアップでのSR-IOVインターフェイスのサポートは、NetScaler ADCリリース12.0 57.19以降から利用できます。SR-IOVを構成する方法の詳細については、「 SR-IOVネットワークインターフェイスを使用するようにNetScaler ADC VPXインスタンスを構成する」を参照してください。

関連情報

共有

共有

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.