WAF Insight

Web- und Webdienstanwendungen, die dem Internet ausgesetzt sind, sind zunehmend anfällig für Angriffe geworden. Um Anwendungen vor Angriffen zu schützen, benötigen Sie Einblick in Art und Ausmaß vergangener, gegenwärtiger und bevorstehender Bedrohungen, umsetzbare Echtzeitdaten zu Angriffen und Empfehlungen für Gegenmaßnahmen. WAF Insight bietet eine zentrale Lösung, die Ihnen hilft, den Sicherheitsstatus Ihrer Anwendungen zu bewerten und Korrekturmaßnahmen zur Sicherung Ihrer Anwendungen zu ergreifen.

Hinweis

WAF Insight wird auf NetScaler Console mit allen NetScaler Appliances, die Version 11.0 Build 65.31 und höher ausführen, unterstützt.

Funktionsweise von WAF Insight

WAF Insight ist eine intuitive, Dashboard-basierte Sicherheitsanalyse-Lösung, die Ihnen vollständigen Einblick in die Bedrohungsumgebung Ihrer Anwendungen bietet. Security Insight ist in NetScaler Console enthalten und generiert regelmäßig Berichte basierend auf Ihren Application Firewall- und NetScaler-Systemsicherheitskonfigurationen. Die Berichte enthalten die folgenden Informationen für jede Anwendung:

-

Bedrohungsindex. Ein einstelliges Bewertungssystem, das die Kritikalität von Angriffen auf die Anwendung angibt, unabhängig davon, ob die Anwendung durch eine NetScaler Appliance geschützt ist. Je kritischer die Angriffe auf eine Anwendung sind, desto höher ist der Bedrohungsindex für diese Anwendung. Die Werte reichen von 1 bis 7.

Der Bedrohungsindex basiert auf Angriffsinformationen. Die angriffsbezogenen Informationen, wie Verstoßtyp, Angriffskategorie, Standort und Clientdetails, geben Ihnen Einblick in die Angriffe auf die Anwendung. Verstoßinformationen werden nur dann an NetScaler Console gesendet, wenn ein Verstoß oder Angriff auftritt. Viele Sicherheitsverletzungen und Schwachstellen führen zu einem hohen Bedrohungsindexwert.

-

Sicherheitsindex. Ein einstelliges Bewertungssystem, das angibt, wie sicher Sie die NetScaler Instanzen konfiguriert haben, um Anwendungen vor externen Bedrohungen und Schwachstellen zu schützen. Je geringer die Sicherheitsrisiken für eine Anwendung sind, desto höher ist der Sicherheitsindex. Die Werte reichen von 1 bis 7.

Der Sicherheitsindex berücksichtigt sowohl die Application Firewall-Konfiguration als auch die NetScaler-Systemsicherheitskonfiguration. Für einen hohen Sicherheitsindexwert müssen beide Konfigurationen stark sein. Wenn beispielsweise strenge Application Firewall-Prüfungen vorhanden sind, aber NetScaler-Systemsicherheitsmaßnahmen, wie ein starkes Kennwort für den Benutzer

nsroot, nicht übernommen wurden, erhalten Anwendungen einen niedrigen Sicherheitsindexwert. -

Umsetzbare Informationen. Die Informationen, die Sie benötigen, um den Bedrohungsindex zu senken und den Sicherheitsindex zu erhöhen, was die Anwendungssicherheit erheblich verbessert. Sie können beispielsweise Informationen zu Verstößen, vorhandenen und fehlenden Sicherheitskonfigurationen für die Application Firewall und andere Sicherheitsfunktionen sowie die Rate, mit der die Anwendungen angegriffen werden, überprüfen.

WAF Insight konfigurieren

Hinweis:

Sie können mit der Konfiguration von Schutzmaßnahmen über das Dashboard Unified Security beginnen. Weitere Informationen finden Sie unter Unified Security-Dashboard

-

Navigieren Sie zu Infrastructure > Instances > NetScaler und wählen Sie den Instanztyp aus. Zum Beispiel VPX.

-

Wählen Sie die Instanz aus und wählen Sie aus der Liste Select Action die Option Configure Analytics.

-

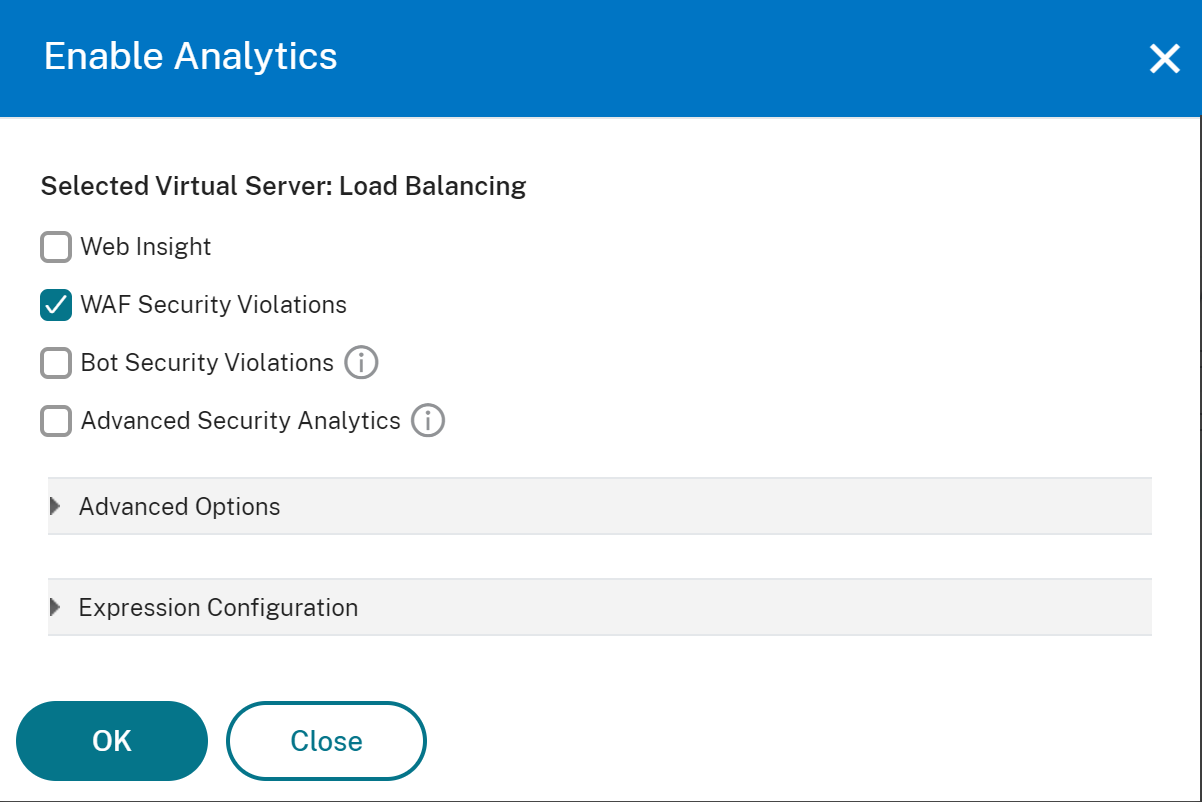

Im Fenster Configure Analytics on virtual server:

-

Wählen Sie die virtuellen Server aus, für die Sie Security Insight aktivieren möchten, und klicken Sie auf Enable Security & Analytics.

Das Fenster Enable Security & Analytics wird angezeigt.

-

Wählen Sie WAF Security Violations aus.

- Wählen Sie unter Advanced Options entweder Logstream oder IPFIX als Transportmodus aus.

Hinweis

Für NetScaler 12.0 oder früher ist IPFIX die Standardoption für den Transportmodus. Für NetScaler 12.0 oder höher können Sie entweder Logstream oder IPFIX als Transportmodus auswählen.

Weitere Informationen zu IPFIX und Logstream finden Sie unter Logstream-Übersicht.

-

Der Ausdruck ist standardmäßig wahr.

-

Klicken Sie auf OK.

Hinweis

- Wenn Sie keine Flexed-Lizenz besitzen und virtuelle Server auswählen, die nicht lizenziert sind, lizenziert NetScaler Console diese virtuellen Server zuerst und aktiviert dann die Analysefunktionen.

-

Nachdem Sie auf OK geklickt haben, aktiviert NetScaler Console die Analysefunktionen auf den ausgewählten virtuellen Servern.

Hinweis

Wenn Sie eine Gruppe erstellen, können Sie der Gruppe Rollen zuweisen, der Gruppe Zugriff auf Anwendungsebene gewähren und Benutzer der Gruppe zuweisen. NetScaler Console Analytics unterstützt jetzt die Autorisierung basierend auf virtuellen IP-Adressen. Ihre Benutzer können jetzt Berichte für alle Insights nur für die Anwendungen (virtuellen Server) sehen, für die sie autorisiert sind. Weitere Informationen zu Gruppen und der Zuweisung von Benutzern zu Gruppen finden Sie unter Konfigurieren von Gruppen in NetScaler Console.

Geostandorte für Security Insight-Berichte konfigurieren

Wenn Sie Geostandorte in NetScaler Console konfigurieren, enthalten WAF Insight-Berichte die genauen geografischen Standorte, von denen Clientanfragen stammen. Um Geostandorte zu aktivieren, geben Sie für jeden geografischen Standort in Ihrer Organisation einen privaten IP-Block oder einen Bereich von IP-Adressen an. Fügen Sie diese Informationen in die Geo-Datenbankdatei ein, zusammen mit dem Namen der Stadt/des Bundeslandes/des Landes und den Breiten- und Längengradkoordinaten jedes Standorts. Wenden Sie sich an Ihren NetScaler-Vertreter, um die Geo-Datenbankdatei zu erhalten, und laden Sie die Datei dann auf die NetScaler-Instanz hoch.

So konfigurieren Sie Geostandorte:

-

Kopieren Sie die Geo-Datenbankdatei, Citrix_Netscaler_InBuilt_GeoIP_DB.csv, an einen beliebigen Speicherort auf der NetScaler Appliance.

-

Öffnen Sie die Geo-Datenbankdatei mit einem Texteditor, z. B. dem vi-Editor, und fügen Sie einen Eintrag für jeden Standort in Ihrer Organisation hinzu.

Der Eintrag muss im folgenden Format vorliegen:

<start IP\>,<end IP\>,,<country\>,<state\>,,<city\>,,longitude,latitudeZum Beispiel:

4.17.142.224,4.17.142.239,,US,New York,,Harrison,,73.7304,41.0568 -

Führen Sie die folgenden Befehle aus, um die Geostandort-Protokollierung und die Protokollierung im CEF-Format zu aktivieren:

- add locationFile <Complete path with DB file>

- set appfw settings -geoLocationLogging ON

- set appfw settings -CEFLogging ON

IP-Reputation überwachen

Die IP-Reputationsfunktion bietet angriffsbezogene Informationen über bösartige IP-Adressen. Sie meldet beispielsweise den IP-Reputations-Score, die IP-Reputationskategorie, die IP-Reputations-Angriffszeit, die Geräte-IP und Details zur Client-IP-Adresse.

Der IP-Reputations-Score gibt das mit einer IP-Adresse verbundene Risiko an. Der Score hat die folgenden Bereiche:

| IP-Reputations-Score | Risikostufe |

|---|---|

| 1–20 | Hohes Risiko |

| 21–40 | Verdächtig |

| 41–60 | Moderates Risiko |

| 61–80 | Geringes Risiko |

| 81–100 | Vertrauenswürdig |

So überwachen Sie die IP-Reputation:

-

Navigieren Sie zu Security > Security Violations, und wählen Sie unter WAF die Anwendung aus, die Sie überwachen möchten.

-

Die Scores für Bedrohungsindex und Sicherheitsindex werden angezeigt. Klicken Sie auf View Details.

-

Unter Application Firewall Configuration können Sie den Sicherheitsindex-Score der IP-Reputation anzeigen.

Schwellenwerte

Sie können Schwellenwerte für den Sicherheitsindex und den Bedrohungsindex von Anwendungen in WAF Insight festlegen und anzeigen.

So legen Sie einen Schwellenwert fest:

-

Navigieren Sie zu Settings > Analytics Settings > Thresholds, und wählen Sie Add.

-

Wählen Sie im Feld Traffic Type den Datenverkehrstyp als Security aus und geben Sie die erforderlichen Informationen in die anderen entsprechenden Felder wie Name, Duration und Entity ein.

-

Verwenden Sie im Abschnitt Rule die Felder Metric, Comparator und Value, um einen Schwellenwert festzulegen.

Zum Beispiel: “Bedrohungsindex” “>” “5”

-

Klicken Sie auf Create.

WAF Insight-Anwendungsfälle

Die folgenden Anwendungsfälle beschreiben, wie Sie Security Insight verwenden können, um die Bedrohungsgefährdung von Anwendungen zu bewerten und Sicherheitsmaßnahmen zu verbessern.

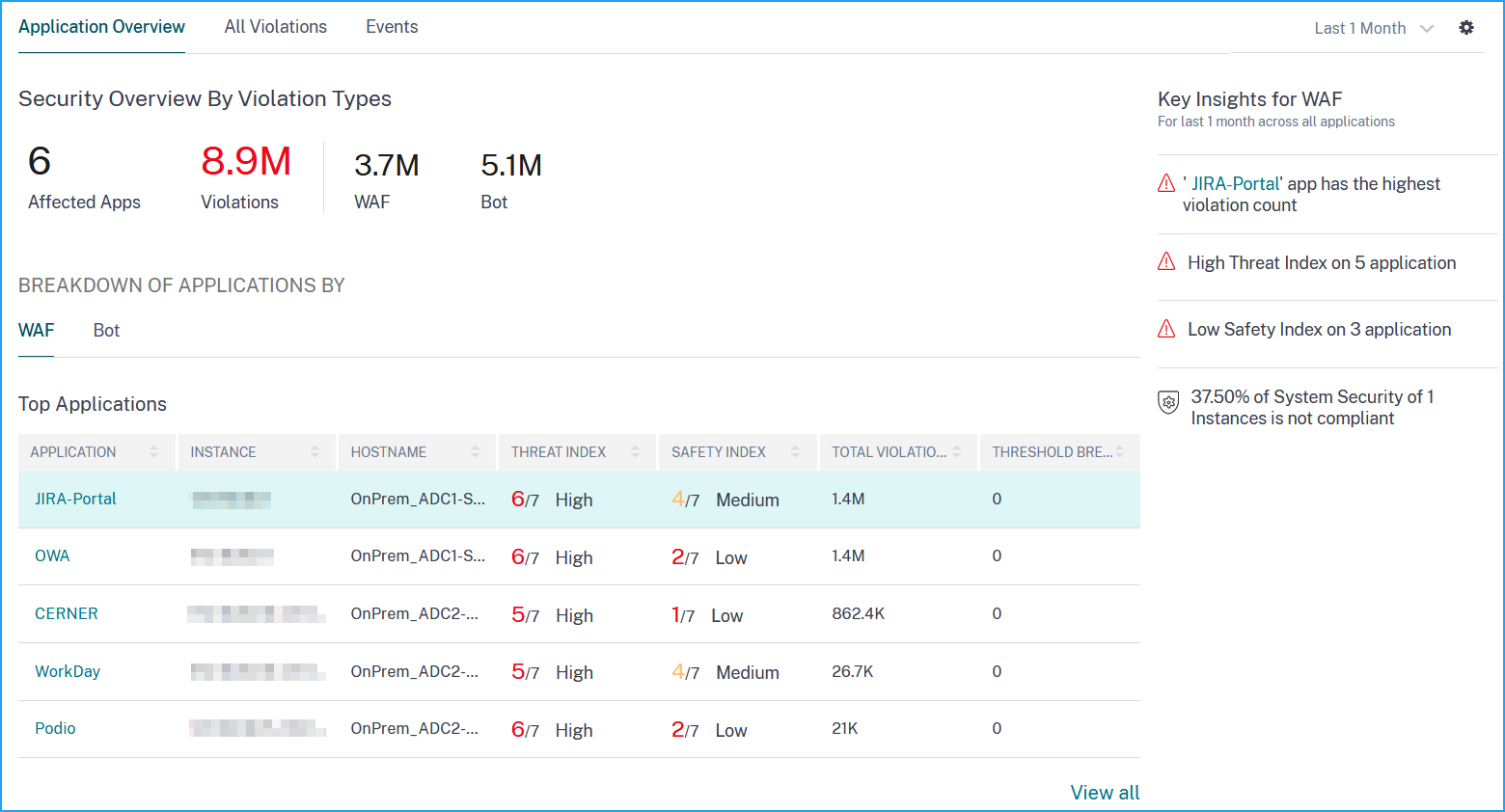

Übersicht über die Bedrohungsumgebung erhalten

In diesem Anwendungsfall verfügen Sie über eine Reihe von Anwendungen, die Angriffen ausgesetzt sind, und Sie haben NetScaler Console so konfiguriert, dass die Bedrohungsumgebung überwacht wird. Sie müssen den Bedrohungsindex, den Sicherheitsindex sowie Art und Schweregrad aller Angriffe überprüfen, die die Anwendungen möglicherweise erfahren haben, um sich zuerst auf die kritischen Anwendungen zu konzentrieren. Das Security Insight-Dashboard bietet eine Zusammenfassung der Bedrohungen, denen Ihre Anwendungen über einen von Ihnen gewählten Zeitraum und für ein ausgewähltes NetScaler-Gerät ausgesetzt waren. Es zeigt die Liste der Anwendungen, deren Bedrohungs- und Sicherheitsindizes sowie die Gesamtzahl der Angriffe für den gewählten Zeitraum an.

Um eine Zusammenfassung der Bedrohungsumgebung zu erhalten, melden Sie sich bei NetScaler Console an und navigieren Sie dann zu Security > Security Violation. Unter WAF werden die fünf wichtigsten Anwendungen basierend auf der Gesamtzahl der betroffenen Verstöße angezeigt. Um alle Anwendungen anzuzeigen, können Sie auf View All klicken.

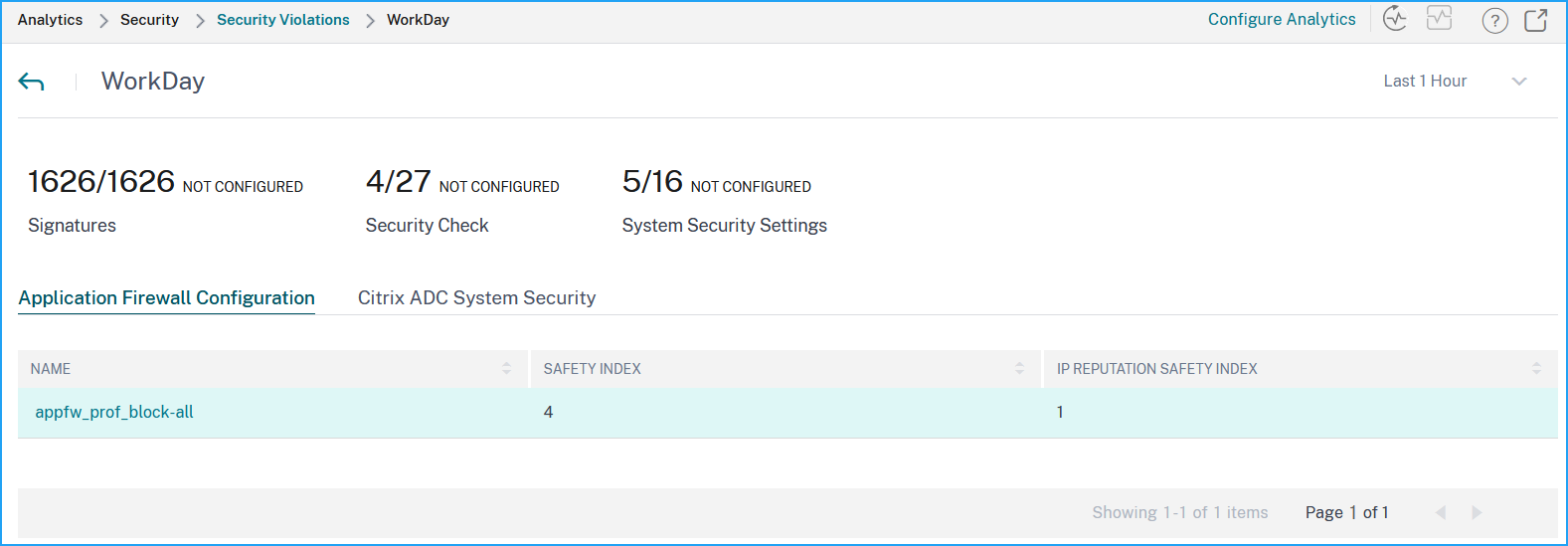

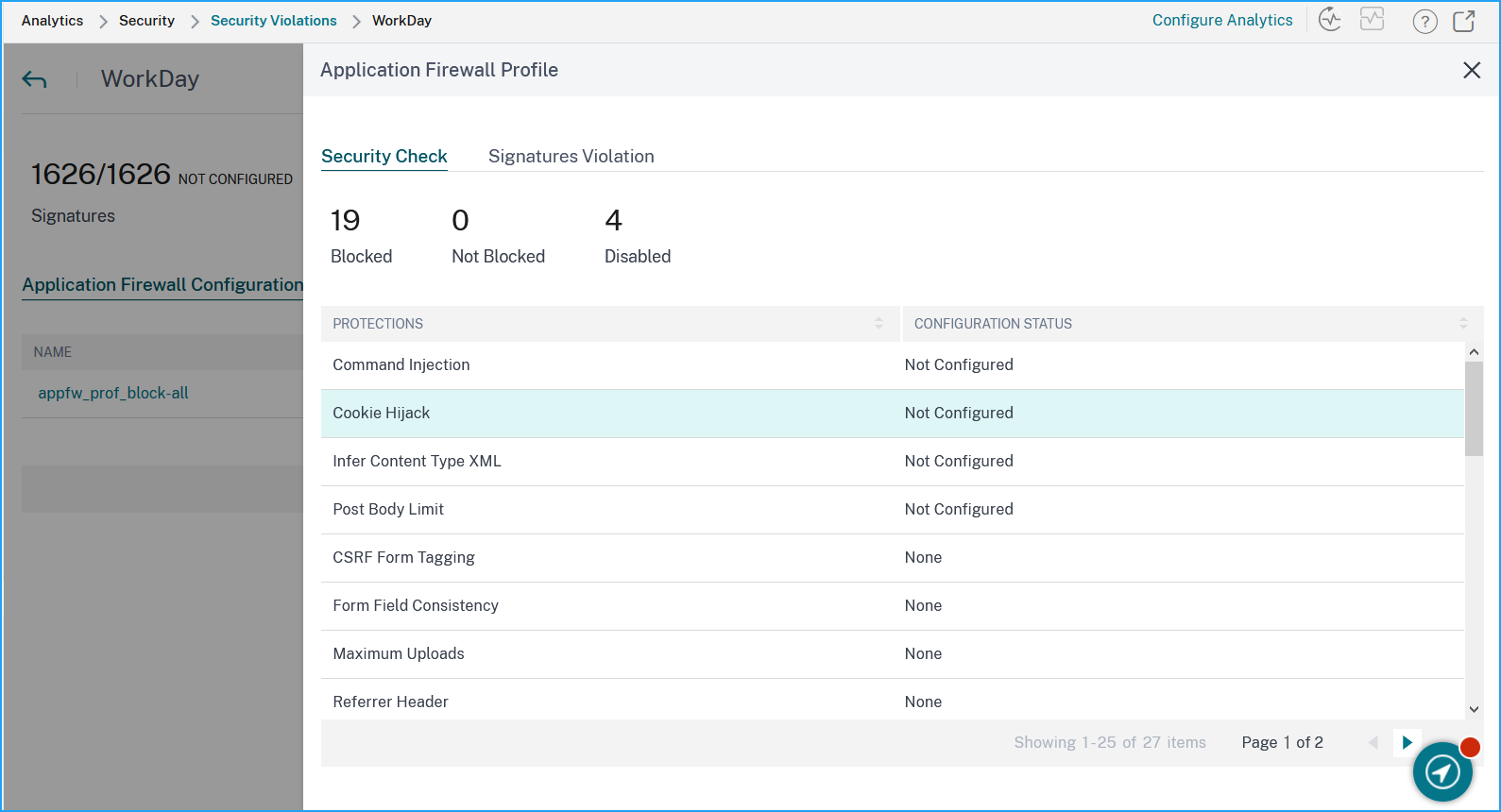

Vorhandene und fehlende Sicherheitskonfiguration für eine Anwendung ermitteln

Nachdem Sie die Bedrohungsgefährdung einer Anwendung überprüft haben, möchten Sie feststellen, welche Anwendungssicherheitskonfigurationen vorhanden sind und welche Konfigurationen für diese Anwendung fehlen. Sie können diese Informationen erhalten, indem Sie in die Anwendungszusammenfassung eintauchen.

Die Zusammenfassung gibt Ihnen Informationen über die Wirksamkeit der folgenden Sicherheitskonfigurationen:

- Application Firewall-Konfiguration. Zeigt an, wie viele Signatur- und Sicherheitsentitäten nicht konfiguriert sind.

- NetScaler Console-Systemsicherheit. Zeigt an, wie viele Systemsicherheitseinstellungen nicht konfiguriert sind.

Überprüfen Sie auf dem Knoten Application Firewall Configuration die Informationen zur Sicherheitsprüfung und zu Sicherheitsverletzungen.

Klicken Sie auf den Knoten NetScaler Console System Security und überprüfen Sie die Systemsicherheitseinstellungen und Citrix-Empfehlungen zur Verbesserung des Anwendungssicherheitsindex.

Anwendungen identifizieren, die sofortige Aufmerksamkeit erfordern

Anwendungen, die sofortige Aufmerksamkeit erfordern, sind Anwendungen mit einem hohen Bedrohungsindex und einem niedrigen Sicherheitsindex.

Anzahl der Angriffe in einem bestimmten Zeitraum ermitteln

Möglicherweise möchten Sie ermitteln, wie viele Angriffe auf eine bestimmte Anwendung zu einem bestimmten Zeitpunkt aufgetreten sind, oder Sie möchten die Angriffsrate für einen bestimmten Zeitraum untersuchen.

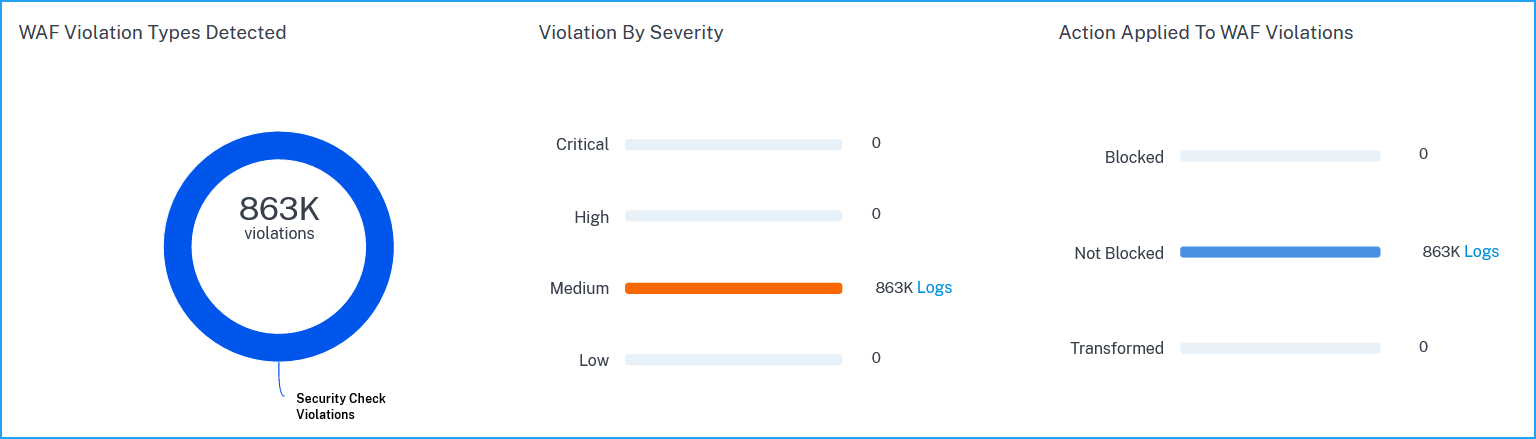

Klicken Sie unter WAF auf eine beliebige Anwendung, um die für die ausgewählte Dauer erkannten WAF-Verstöße anzuzeigen.

Klicken Sie auf Logs, um Details zu Angriffen basierend auf Schweregrad und ergriffener Maßnahme anzuzeigen. Die Protokollseite bietet die folgenden Details:

-

Angriffszeit

-

IP-Adresse des Clients, von dem der Angriff ausging

-

Schweregrad

-

Verstoßkategorie

-

URL, von der der Angriff ausging, und weitere Details.