Stellen Sie eine private NetScaler for Azure DNS-Zone bereit

Azure DNS ist ein Dienst in der Microsoft Azure-Infrastruktur zum Hosten von DNS-Domänen und zur Bereitstellung von Namensauflösung.

Private Azure DNS-Zonen sind ein Dienst, der sich auf die Auflösung von Domainnamen in einem privaten Netzwerk konzentriert. Mit privaten Zonen können Kunden ihre eigenen benutzerdefinierten Domainnamen anstelle der derzeit von Azure bereitgestellten Namen verwenden.

NetScaler, die führende Lösung für die Anwendungsbereitstellung, eignet sich am besten für die Bereitstellung von Lastenausgleichs- und GSLB-Funktionen für eine private Azure DNS-Zone. Durch das Abonnement der Azure DNS Private Zone kann sich das Unternehmen auf die Leistung und Intelligenz von NetScaler Global Server Load Balancing (GSLB) verlassen, um den Intranetverkehr auf Workloads in mehreren Regionen und über Rechenzentren zu verteilen, die über sichere VPN-Tunnel verbunden sind. Diese Zusammenarbeit garantiert Unternehmen den nahtlosen Zugriff auf einen Teil ihrer Arbeitslast, den sie in die Azure Public Cloud verlagern möchten.

Überblick über Azure DNS

Das Domain Name System (DNS) ist für die Übersetzung oder Auflösung eines Dienstnamens in seine IP-Adresse verantwortlich. Azure DNS ist ein Hosting-Service für DNS-Domänen und bietet Namensauflösung mithilfe der Microsoft Azure-Infrastruktur. Azure DNS unterstützt nicht nur mit dem Internet verbundene DNS-Domänen, sondern jetzt auch private DNS-Domänen.

Azure DNS bietet einen zuverlässigen, sicheren DNS-Dienst zur Verwaltung und Auflösung von Domainnamen in einem virtuellen Netzwerk, ohne dass eine benutzerdefinierte DNS-Lösung erforderlich ist. Durch die Verwendung von privaten DNS-Zonen können Sie anstelle der von Azure bereitgestellten Namen Ihre eigenen benutzerdefinierten Domainnamen verwenden. Mithilfe benutzerdefinierter Domainnamen können Sie Ihre virtuelle Netzwerkarchitektur optimal an die Bedürfnisse Ihres Unternehmens anpassen. Es bietet die Namensauflösung für virtuelle Maschinen (VMs) innerhalb eines virtuellen Netzwerks und zwischen virtuellen Netzwerken. Außerdem können Kunden Zonennamen mit einer Split-Horizon-Ansicht konfigurieren, sodass eine private und eine öffentliche DNS-Zone einen gemeinsamen Namen haben können.

Warum NetScaler GSLB für Azure DNS Private Zone?

In der heutigen Welt möchten Unternehmen ihre Workloads von lokalen Workloads auf die Azure-Cloud verlagern. Der Übergang zur Cloud ermöglicht es ihnen, die Markteinführungszeit, die Kapitalaufwand/den Preis, die einfache Implementierung und die Sicherheit zu nutzen. Der Azure DNS Private Zone Service bietet ein einzigartiges Angebot für Unternehmen, die einen Teil ihrer Workloads in die Azure Cloud verlagern. Diese Unternehmen können ihren privaten DNS-Namen, den sie jahrelang in lokalen Bereitstellungen hatten, erstellen, wenn sie den Private Zone Service nutzen. Bei diesem Hybridmodell von Intranet-Anwendungsservern, die sich lokal und in der Azure-Cloud befinden und über sichere VPN-Tunnel verbunden sind, besteht die einzige Herausforderung darin, einen nahtlosen Zugriff auf diese Intranetanwendungen zu haben. NetScaler löst diesen einzigartigen Anwendungsfall mit seiner globalen Lastenausgleichsfunktion, die den Anwendungsdatenverkehr an die optimalsten verteilten Workloads/Server entweder vor Ort oder in der Azure-Cloud weiterleitet und den Integritätsstatus des Anwendungsservers bereitstellt.

Anwendungsfall

Benutzer in einem lokalen Netzwerk und in verschiedenen Azure-VNets können eine Verbindung zu den optimalsten Servern in einem internen Netzwerk herstellen, um auf die erforderlichen Inhalte zuzugreifen. Dadurch wird sichergestellt, dass die Anwendung immer verfügbar ist, die Kosten optimiert werden und die Benutzererfahrung gut ist. Azure Private Traffic Management (PTM) ist hier die Hauptanforderung. Azure PTM stellt sicher, dass die DNS-Abfragen der Benutzer zu einer geeigneten privaten IP-Adresse des Anwendungsservers aufgelöst werden.

Lösung für Anwendungsfälle

NetScaler enthält die GSLB-Funktion (Global Server Load Balancing), um die Azure PTM-Anforderungen zu erfüllen. GSLB verhält sich wie ein DNS-Server, der die DNS-Anfragen empfängt und die DNS-Anfrage in eine geeignete IP-Adresse auflöst, um Folgendes bereitzustellen:

- Reibungsloser DNS-basierter Failover.

- Schrittweise Migration von On-Premise zur Cloud.

- A/B-Tests einer neuen Funktion.

Unter den vielen unterstützten Lastausgleichsmethoden können die folgenden Methoden in dieser Lösung nützlich sein:

- Runde Robin

-

Statische Nähe (standortbasierte Serverauswahl). Es kann auf zwei Arten eingesetzt werden:

- Auf EDNS Client Subnet (ECS) basierendes GSLB auf NetScaler.

- Stellen Sie für jedes virtuelle Netzwerk einen DNS-Forwarder bereit.

Topologie

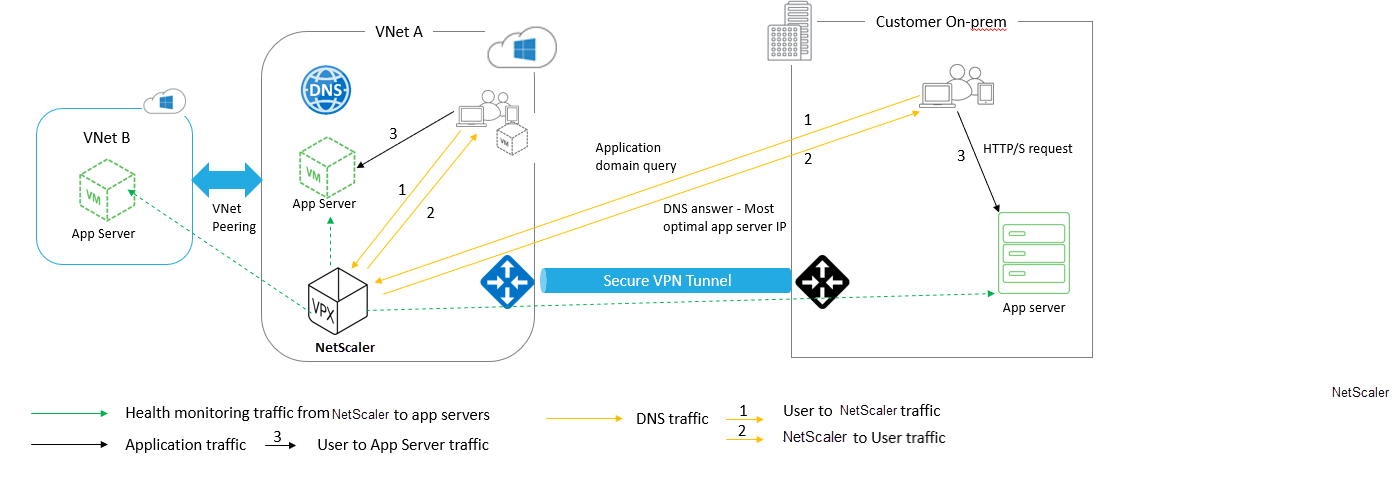

Die folgende Abbildung zeigt die NetScaler GSLB-Bereitstellung für eine private Azure-DNS-Zone.

Ein Benutzer kann auf jeden Anwendungsserver entweder in Azure oder vor Ort zugreifen, der auf der NetScaler GSLB-Methode in einer privaten Azure-DNS-Zone basiert. Der gesamte Datenverkehr zwischen dem lokalen und dem virtuellen Azure-Netzwerk erfolgt ausschließlich über einen sicheren VPN-Tunnel. Anwendungsverkehr, DNS-Verkehr und Überwachungsverkehr werden in der vorherigen Topologie angezeigt. Abhängig von der erforderlichen Redundanz können NetScaler und DNS-Forwarder in den virtuellen Netzwerken und Rechenzentren eingesetzt werden. Der Einfachheit halber wird hier nur ein NetScaler angezeigt, aber wir empfehlen mindestens einen Satz NetScaler und DNS-Forwarder für die Azure-Region. Alle Benutzer-DNS-Abfragen werden zunächst an den DNS-Forwarder weitergeleitet, für den Regeln für die Weiterleitung der Anfragen an einen geeigneten DNS-Server definiert sind.

Konfiguration von NetScaler für die private Azure DNS-Zone

Getestete Produkte und Versionen:

| Product | Version |

|---|---|

| Azure | Cloud-Abonnement |

| NetScaler VPX | BYOL (Bringen Sie Ihre eigene Lizenz mit) |

Hinweis:

Die Bereitstellung wurde getestet und bleibt mit NetScaler Version 12.0 und höher unverändert.

Voraussetzungen

Im Folgenden sind allgemeine Voraussetzungen aufgeführt.

- Microsoft Azure-Portalkonto mit einem gültigen Abonnement.

- Stellen Sie die Konnektivität (Secure VPN Tunnel) zwischen On-Prem und Azure Cloud sicher. Informationen zum Einrichten eines sicheren VPN-Tunnels in Azure finden Sie unter Schritt für Schritt: Konfiguration eines Site-to-Site-VPN-Gateways zwischen Azure und on-premises.

Lösungsbeschreibung

Wenn Sie eine Anwendung hosten möchten, die private Azure-DNS-Zone (rr.ptm.mysite.net), die auf HTTPs läuft und in Azure und lokal mit Intranetzugriff bereitgestellt wird, der auf der Round-Robin-GSLB-Lastenausgleichsmethode basiert. Um diese Bereitstellung zu erreichen, aktivieren Sie GSLB für die private Azure-DNS-Zone mit NetScaler, die aus den folgenden Konfigurationen besteht:

- Konfigurieren Sie das Azure- und On-Premises-Setup.

- NetScaler-Appliance im virtuellen Azure-Netzwerk.

Azure- und On-Premises-Setup konfigurieren

Richten Sie, wie in der Topologie gezeigt, das virtuelle Azure-Netzwerk (in diesem Fall VNet A, VNet B) und das lokale Setup ein.

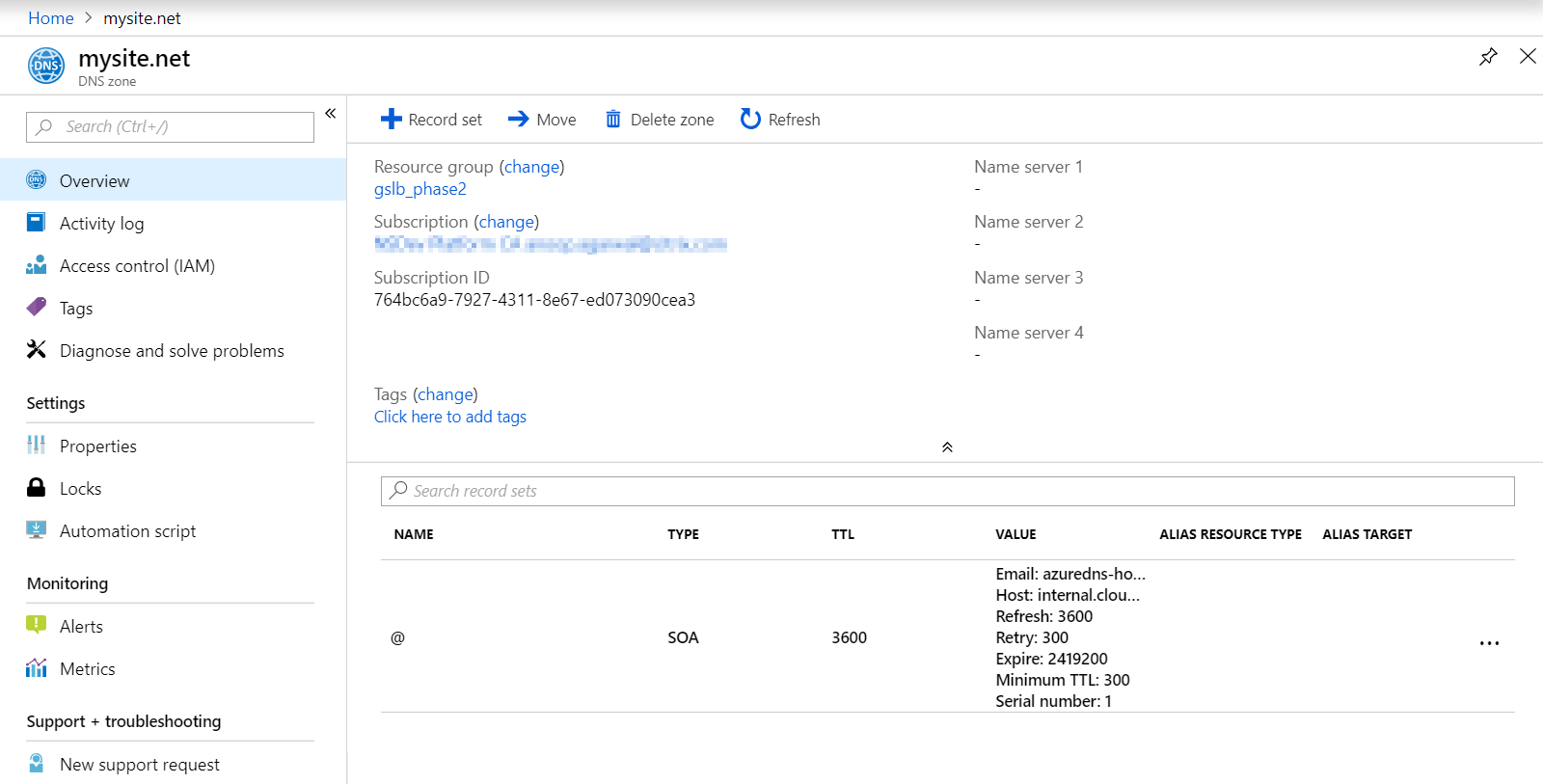

- Erstellen Sie eine private Azure-DNS-Zone mit dem Domainnamen (mysite.net).

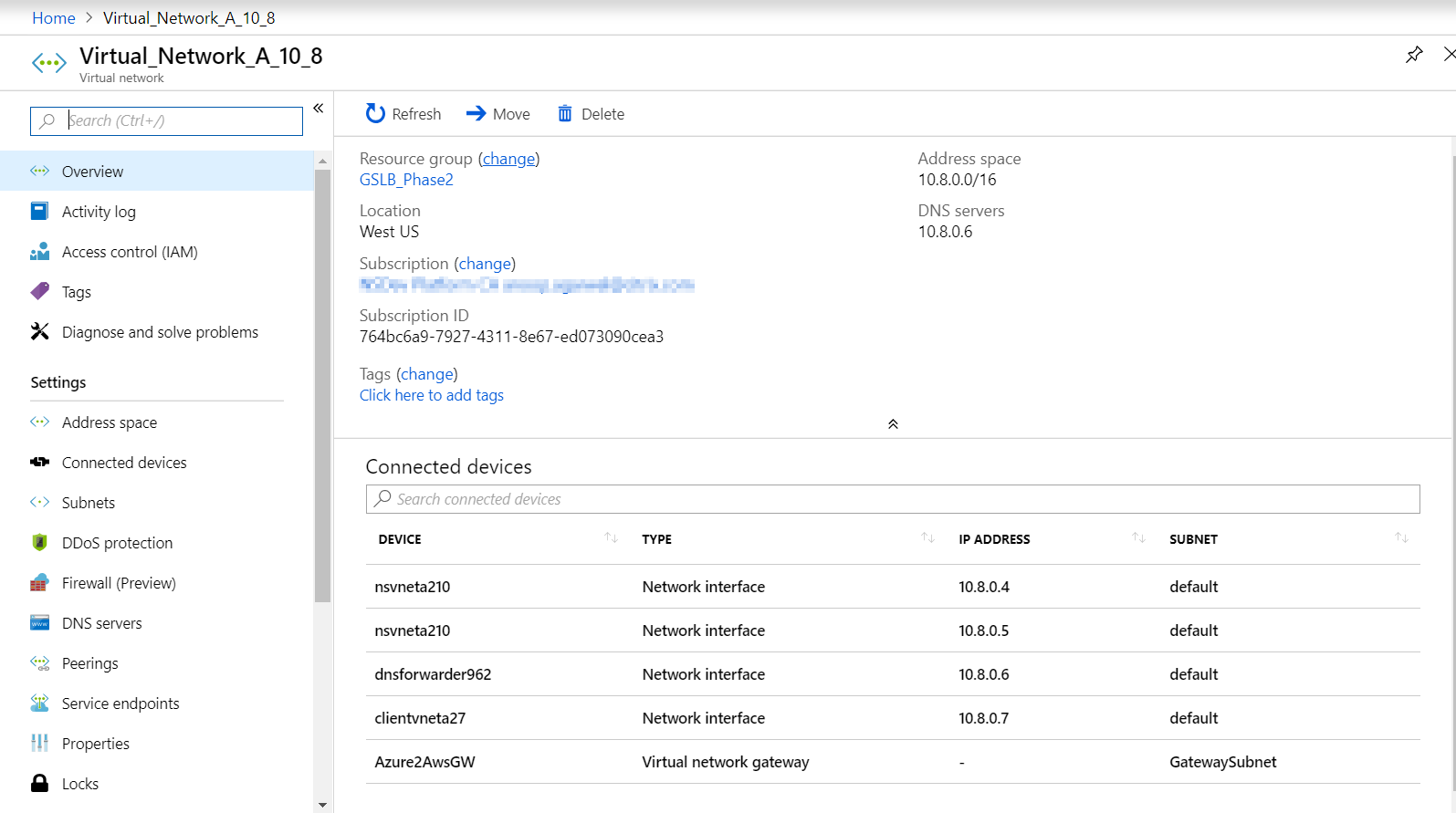

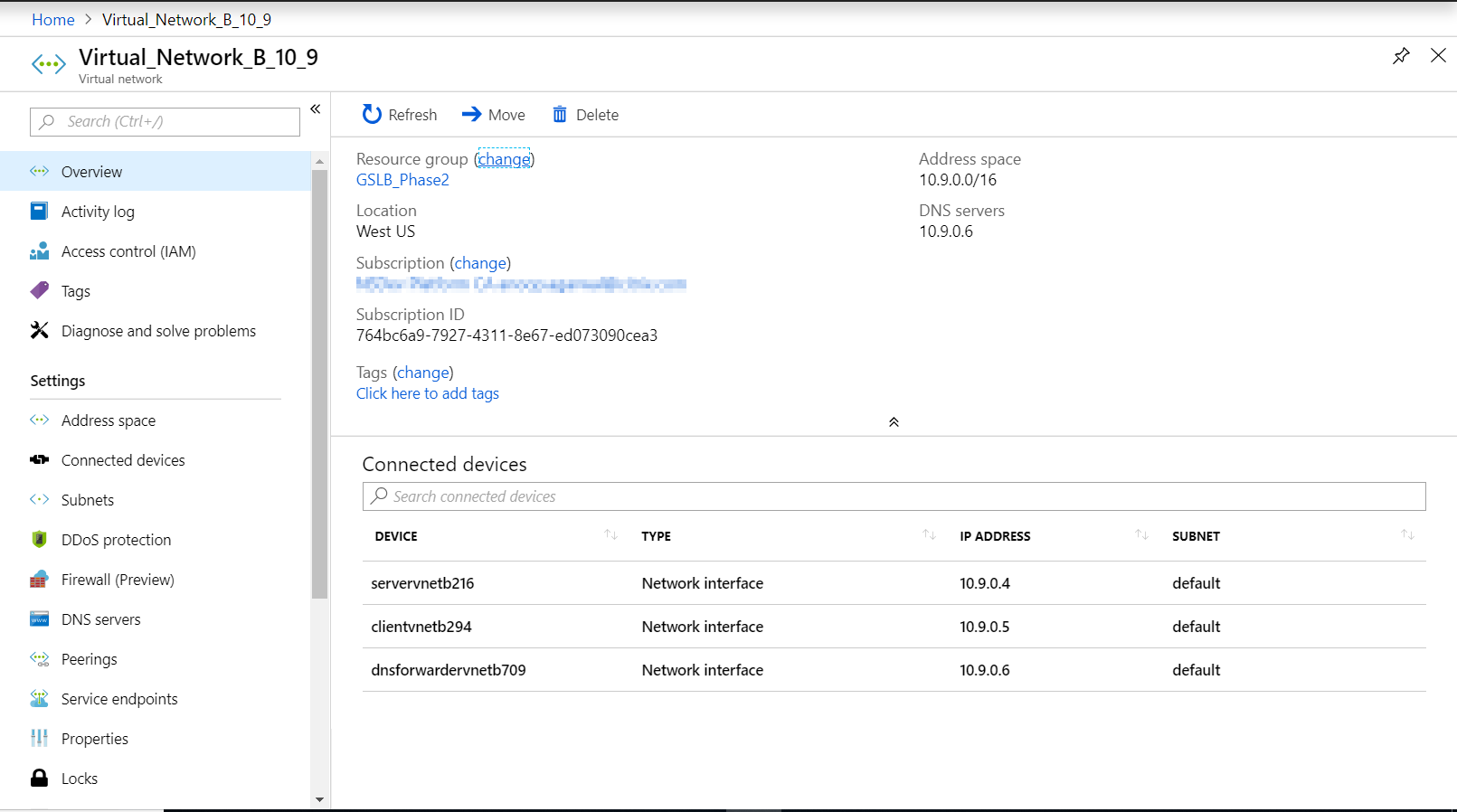

- Erstellen Sie zwei virtuelle Netzwerke (VNet A, VNet B) in einem Hub-and-Spoke-Modell in einer Azure-Region.

- Stellen Sie App Server, DNS-Forwarder, Windows 10 Pro-Client und NetScaler in VNet A bereit.

- Stellen Sie einen App Server bereit und stellen Sie einen DNS-Forwarder bereit, falls sich Clients in VNet B befinden.

- Stellen Sie einen App-Server, eine DNS-Weiterleitung und einen Windows 10 Pro-Client vor Ort bereit.

Private Azure-DNS-Zone

Erstellen Sie eine private Azure-DNS-Zone mit einem Domainnamen.

- Melden Sie sich im Azure-Portal an und wählen Sie ein Dashboard aus oder erstellen Sie es.

- Klicken Sie auf Ressource erstellen und suchen Sie nach der DNS-Zone, um eine private Azure-DNS-Zone mit dem Domänennamen (mysite.net) zu erstellen (in diesem Fall mysite.net).

Virtuelle Azure-Netzwerke (VNet A, VNet B) im Hub-and-Spoke-Modell

Erstellen Sie zwei virtuelle Netzwerke (VNet A, VNet B) in einem Hub-and-Spoke-Modell in einer Azure-Region.

- Erstellen Sie zwei virtuelle Netzwerke.

-

Wählen Sie dasselbe Dashboard aus, klicken Sie auf Ressource erstellen und suchen Sie nach virtuellen Netzwerken, um zwei virtuelle Netzwerke, nämlich VNet A und VNet B, in derselben Region zu erstellen und sie miteinander zu verbinden, um ein Hub-and-Spoke-Modell zu bilden, wie in der folgenden Abbildung gezeigt. Weitere Informationen zum Einrichten einer Hub-and-Spoke-Topologie finden Sie unter Implementieren einer Hub-Spoke-Netzwerktopologiein Azure.

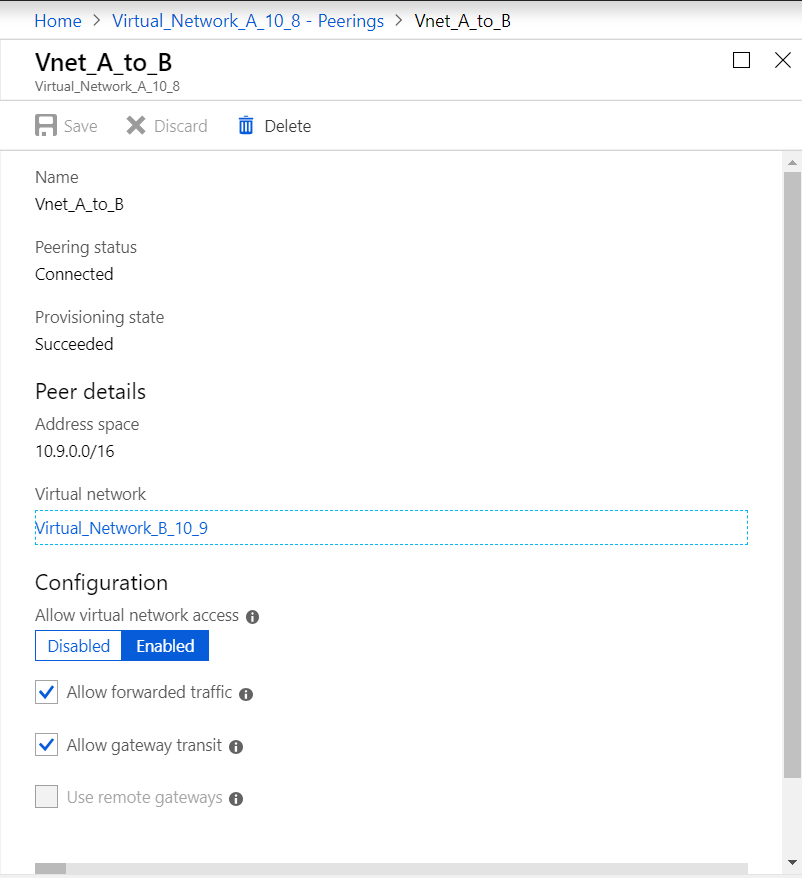

Peering von VNet A zu VNet B

Um VNet A und VNet B miteinander zu verbinden:

-

Klicken Sie im Einstellungsmenü von VNet A und Peer-VNet B auf Peerings .

-

Aktivieren Sie Weitergeleiteten Verkehrzulassen und Gateway-Transit zulassen, wie in der folgenden Abbildung gezeigt.

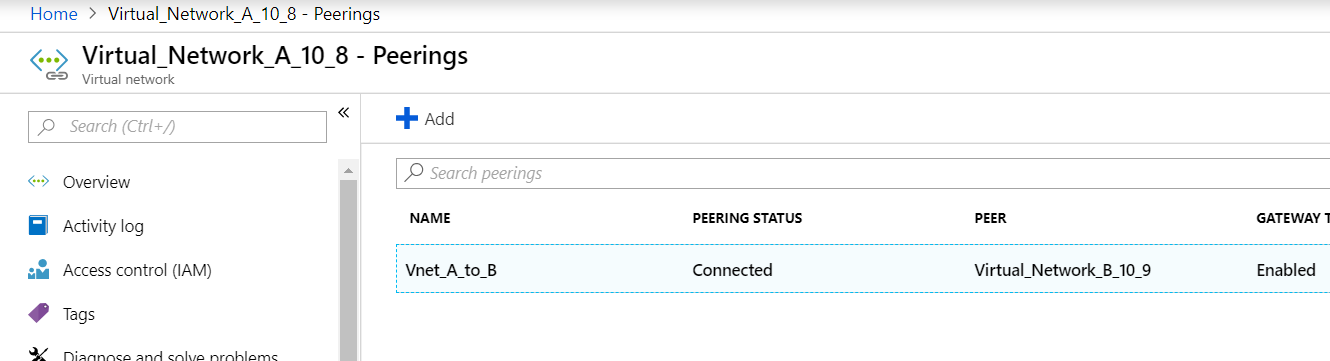

Die folgende Abbildung zeigt das erfolgreiche Peering von VNet A zu VNet B.

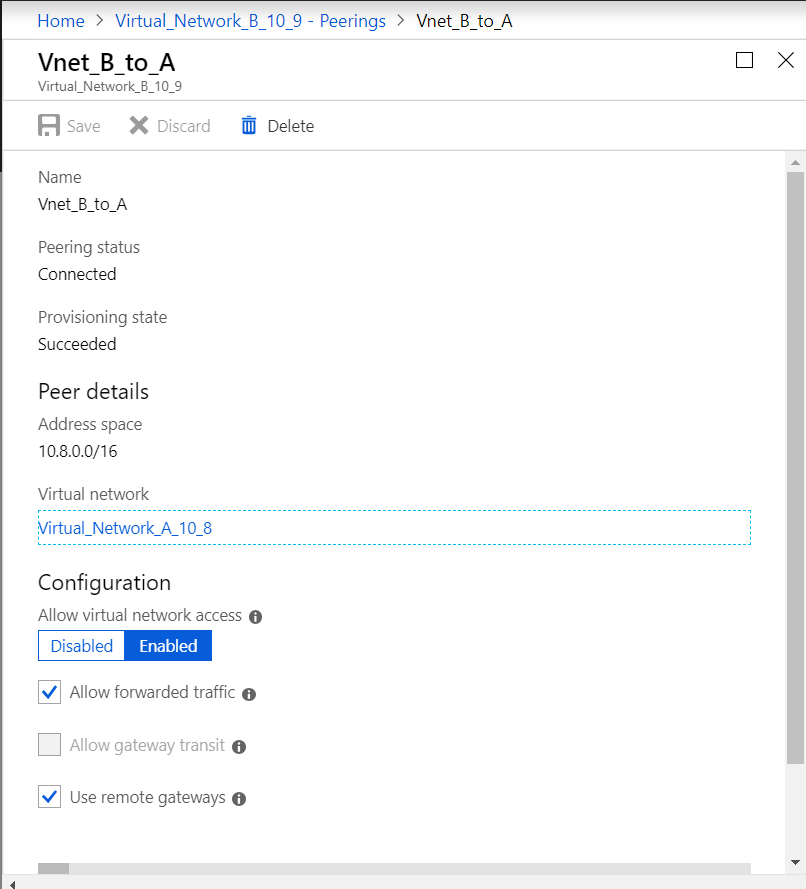

Peering von VNet B zu VNet A

Zum Peering von VNet B und VNet A:

- Klicken Sie im Einstellungsmenü von VNet B und Peer-VNet A auf Peerings .

- Aktivieren Sie Weitergeleiteten Verkehr zulassen und verwenden Sie Remote-Gateways, wie in der folgenden Abbildung gezeigt.

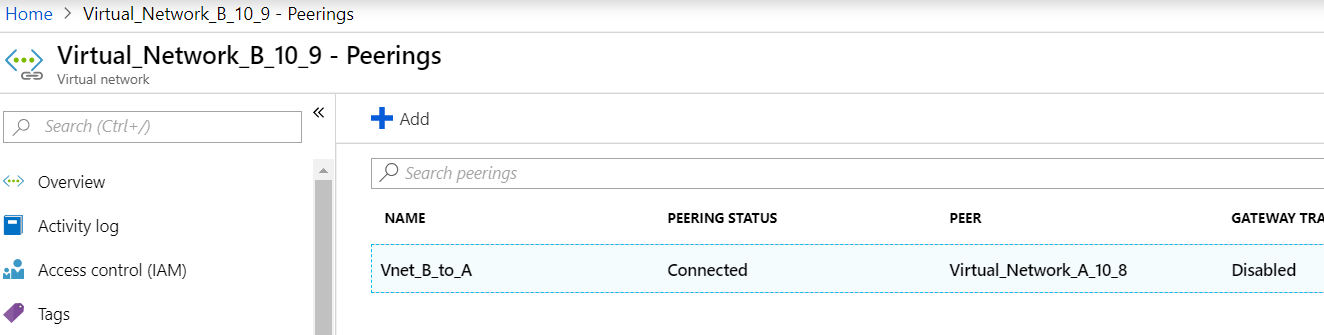

Die folgende Abbildung zeigt das erfolgreiche Peering von VNet B zu VNet A.

App-Server, DNS-Forwarder, Windows 10 Pro-Client und NetScaler in VNet A bereitstellen

Wir besprechen kurz den App-Server, den DNS-Forwarder, den Windows 10 Pro-Client und NetScaler auf VNet A.

- Wählen Sie dasselbe Dashboard aus und klicken Sie auf Ressource erstellen.

- Suchen Sie nach den entsprechenden Instanzen und weisen Sie eine IP aus dem VNet A-Subnetz zu.

App-Server

App-Server ist nichts anderes als der Webserver (HTTP-Server), auf dem ein Ubuntu-Server 16.04 als Instanz auf der Azure- oder lokalen VM bereitgestellt wird. Um ihn als Webserver einzurichten, geben Sie an der Befehlszeile Folgendes ein:

sudo apt install apache2

Windows 10 Pro-Client

Starten Sie die Windows 10 Pro-Instanz als Client-Computer auf VNet A und lokal.

NetScaler

NetScaler ergänzt die private Zone von Azure DNA durch Health Check und Analytics von NetScaler MAS. Starten Sie je nach Ihren Anforderungen einen NetScaler vom Azure Marketplace aus. Hier haben wir NetScaler (BYOL) für diese Bereitstellung verwendet.

Für die detaillierten Schritte zur Bereitstellung von NetScaler auf Microsoft Azure. Siehe Bereitstellen einer NetScaler VPX-Instanz auf Microsoft Azure.

Verwenden Sie nach der Bereitstellung NetScaler IP, um NetScaler GSLB zu konfigurieren.

DNS-Weiterleitung

Es wird verwendet, um die Client-Anfragen von gehosteten Domänen weiterzuleiten, die an NetScaler GSLB (ADNS IP) gebunden sind. Starten Sie einen Ubuntu-Server 16.04 als Linux-Instanz (Ubuntu-Server 16.04) und finden Sie unter der folgenden URL, wie Sie ihn als DNS-Forwarder einrichten.

Hinweis:

Für die Round Robin GSLB-Lastausgleichsmethode ist ein DNS-Forwarder für die Azure-Region ausreichend, aber für Static Proximity benötigen wir einen DNS-Forwarder pro virtuellem Netzwerk.

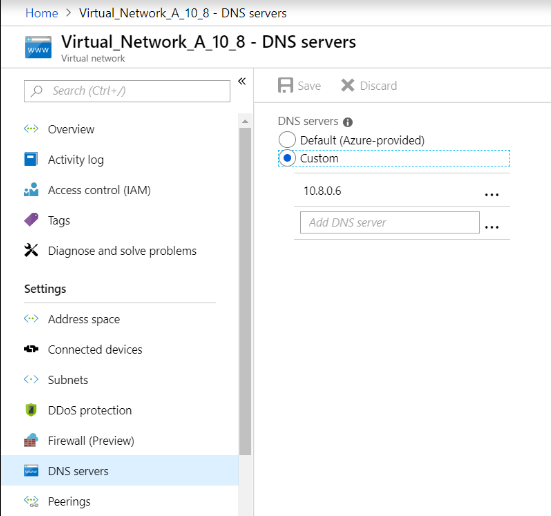

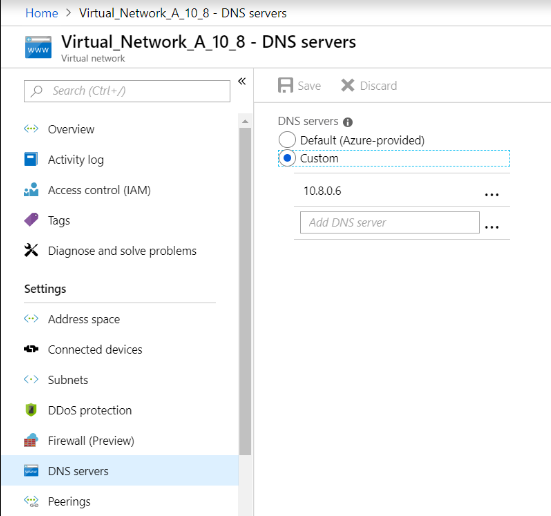

- Ändern Sie nach der Bereitstellung der Forwarder die DNS-Servereinstellungen des virtuellen Netzwerks A von Standard auf Benutzerdefiniert mit VNet A-DNS-Forwarder-IP, wie in der folgenden Abbildung gezeigt.

- Ändern Sie die

named.conf.optionsDatei in VNet A DNS-Forwarder, um Weiterleitungsregeln für Domain (mysite.net) und Subdomain (ptm.mysite.net) zur ADNS-IP von NetScaler GSLB hinzuzufügen. - Starten Sie den DNS-Forwarder neu, um die in der Datei

named.conf.optionsvorgenommenen Änderungen widerzuspiegeln.

DNS-Forwarder-Einstellungen für VNet A

zone "mysite.net" {

type forward;

forwarders { 168.63.129.16; };

};

zone "ptm.mysite.net" {

type forward;

forwarders { 10.8.0.5; };

};

<!--NeedCopy-->

Hinweis:

Verwenden Sie für die Zonen-IP-Adresse der Domäne („mysite.net“) die DNS-IP-Adresse Ihrer Azure-Region. Verwenden Sie für die IP-Adresse der Subdomain (“ptm.mysite.net”) Zone alle ADNS-IP-Adressen Ihrer GSLB-Instanzen.

Stellen Sie einen App-Server und einen DNS-Forwarder bereit, wenn sich Clients in VNet B befinden

- Wählen Sie für das virtuelle Netzwerk B dasselbe Dashboard aus und klicken Sie auf Ressource erstellen.

- Suchen Sie nach den entsprechenden Instanzen und weisen Sie eine IP aus dem VNet B-Subnetz zu.

- Starten Sie den App-Server und den DNS-Forwarder, wenn ein statischer Proximity-GSLB-Lastenausgleich ähnlich wie bei VNet A besteht.

-

Bearbeiten Sie die DNS-Forwarder-Einstellungen von VNet B

named.conf.optionswie in der folgenden Einstellung gezeigt:DNS-Forwarder-Einstellungen für VNet B:

zone "ptm.mysite.net" {

type forward;

forwarders { 10.8.0.5; };

};

<!--NeedCopy-->

Die folgende Abbildung zeigt die DNS-Forwarder-Einstellungen von VNet B:  A DNS-Server

A DNS-Server

App-Server, DNS-Forwarder und Windows 10 Pro-Client lokal bereitstellen

-

Starten Sie für lokale Umgebungen die VMs auf Bare Metal und verwenden Sie den App-Server, den DNS-Forwarder und den Windows 10 Pro-Client, der VNet A ähnelt.

-

Bearbeiten Sie die lokalen DNS-Forwarder-Einstellungen

named.conf.optionswie im folgenden Beispiel gezeigt.

Lokale DNS-Forwarder-Einstellungen

zone "mysite.net" {

type forward;

forwarders { 10.8.0.6; };

};

zone "ptm.mysite.net" {

type forward;

forwarders { 10.8.0.5; };

};

<!--NeedCopy-->

Denn mysite.netwir haben die DNS-Forwarder-IP von VNet A anstelle der IP des privaten DNS-Zonenservers von Azure angegeben, da es sich um eine spezielle IP-Adresse handelt, die von lokal aus nicht erreichbar ist. Daher ist diese Änderung in der DNS-Forwarder-Einstellung von On-premises erforderlich.

Konfigurieren Sie den NetScaler im virtuellen Azure-Netzwerk

Wie in der Topologie gezeigt, stellen Sie NetScaler im virtuellen Azure-Netzwerk (in diesem Fall VNet A) bereit und greifen Sie über die NetScaler-GUI darauf zu.

Konfiguration von NetScaler GSLB

- Erstellen Sie einen ADNS-Dienst.

- Erstellen Sie lokale und Remote-Sites.

- Erstellen Sie Dienste für die lokalen virtuellen Server.

- Erstellen Sie virtuelle Server für die GSLB-Dienste.

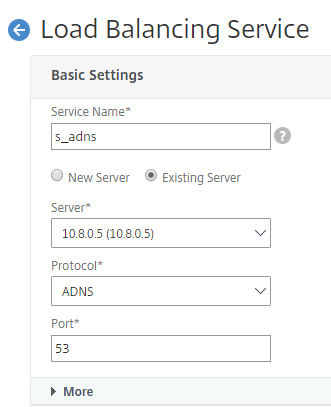

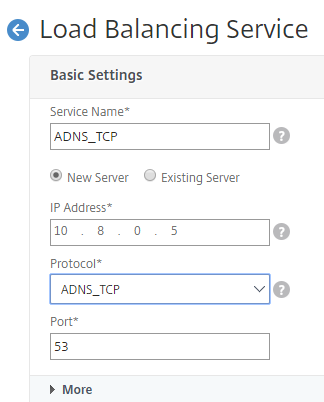

ADNS-Dienst hinzufügen

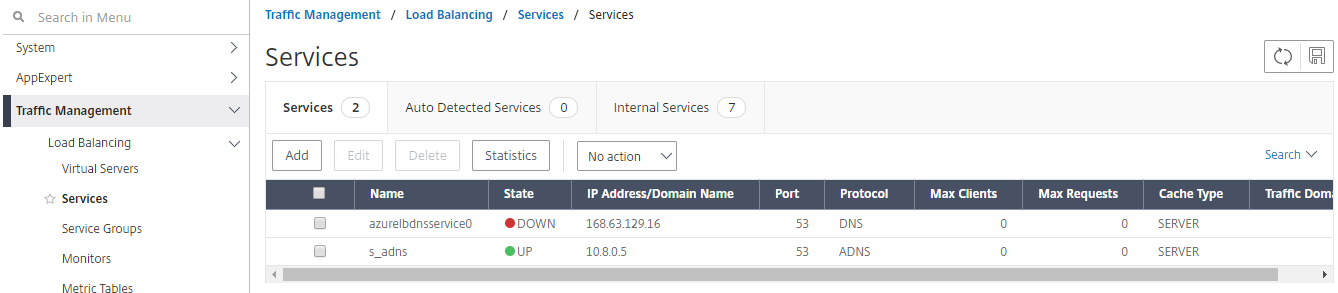

- Melden Sie sich bei der NetScaler-GUI an.

- Navigieren Sie auf der Registerkarte Konfiguration zu Traffic Management > Load Balancing > Services.

- Fügen Sie einen Dienst hinzu. Wir empfehlen Ihnen, den ADNS-Dienst sowohl in TCP als auch in UDP zu konfigurieren, wie in der folgenden Abbildung gezeigt:

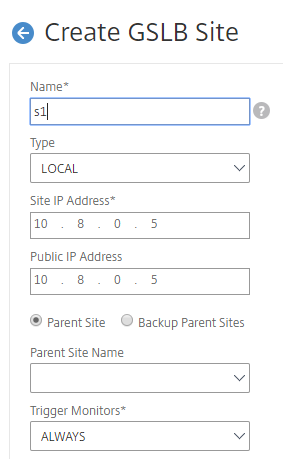

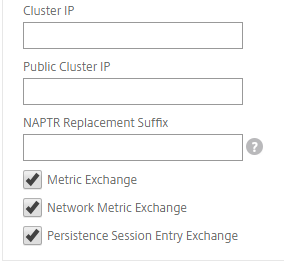

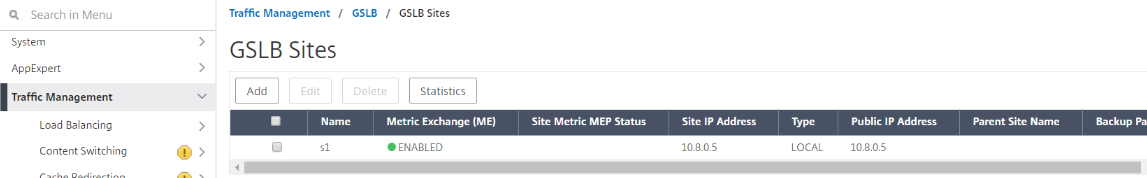

GSLB-Sites hinzufügen

- Fügen Sie lokale und Remote-Sites hinzu, zwischen denen GSLB konfiguriert wird.

-

Navigieren Sie auf der Registerkarte Konfiguration zu Datenverkehrsverwaltung > GSLB > GSLB-Sites . Fügen Sie eine Site hinzu, wie im folgenden Beispiel gezeigt, und wiederholen Sie das gleiche Verfahren für andere Sites. Fügen Sie eine Site wie im folgenden Beispiel gezeigt hinzu und wiederholen Sie den gleichen Vorgang für andere Sites.

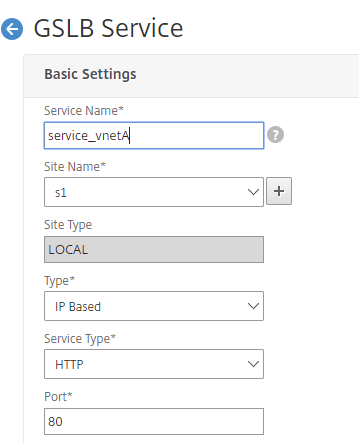

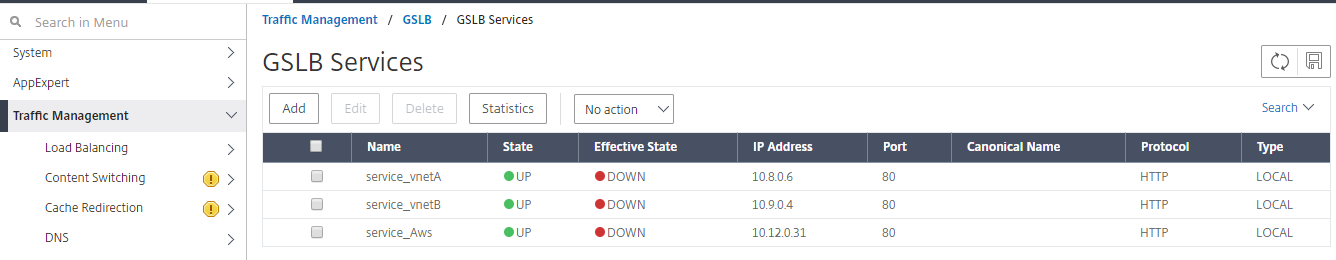

GSLB-Dienste hinzufügen

- Fügen Sie GSLB-Dienste für die lokalen und virtuellen Remote-Server hinzu, die den Lastenausgleich für App-Server ermöglichen.

- Navigieren Sie auf der Registerkarte Konfiguration zu Traffic Management > GSLB > GSLB Services.

- Fügen Sie die Dienste wie in den folgenden Beispielen gezeigt hinzu.

-

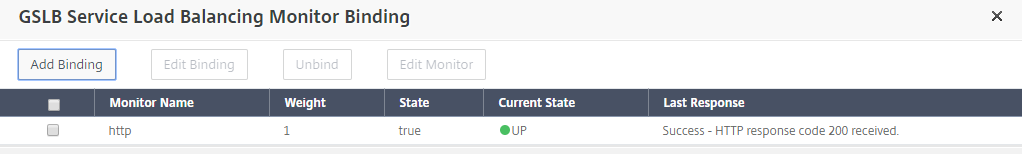

Binden Sie den HTTP-Monitor, um den Serverstatus zu überprüfen.

- Nachdem Sie den Dienst erstellt haben, wechseln Sie im GSLB-Dienst zur Registerkarte Erweiterte Einstellungen .

-

Klicken Sie auf Monitor hinzufügen, um den GSLB-Dienst mit einem HTTP-Monitor zu verbinden und den Dienststatus aufzurufen.

- Sobald Sie sich mit dem HTTP-Monitor verbinden, wird der Status der Dienste als UP markiert, wie in der folgenden Abbildung gezeigt:

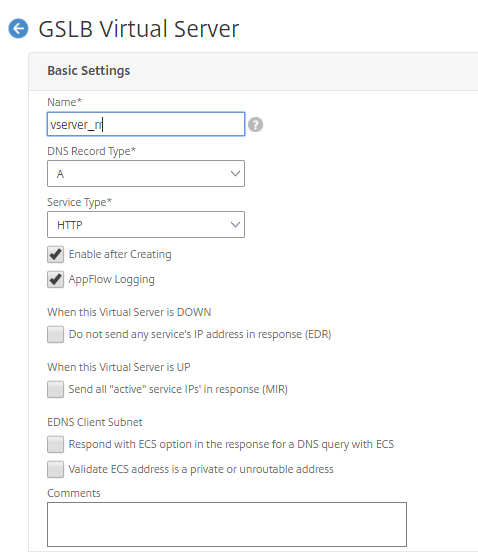

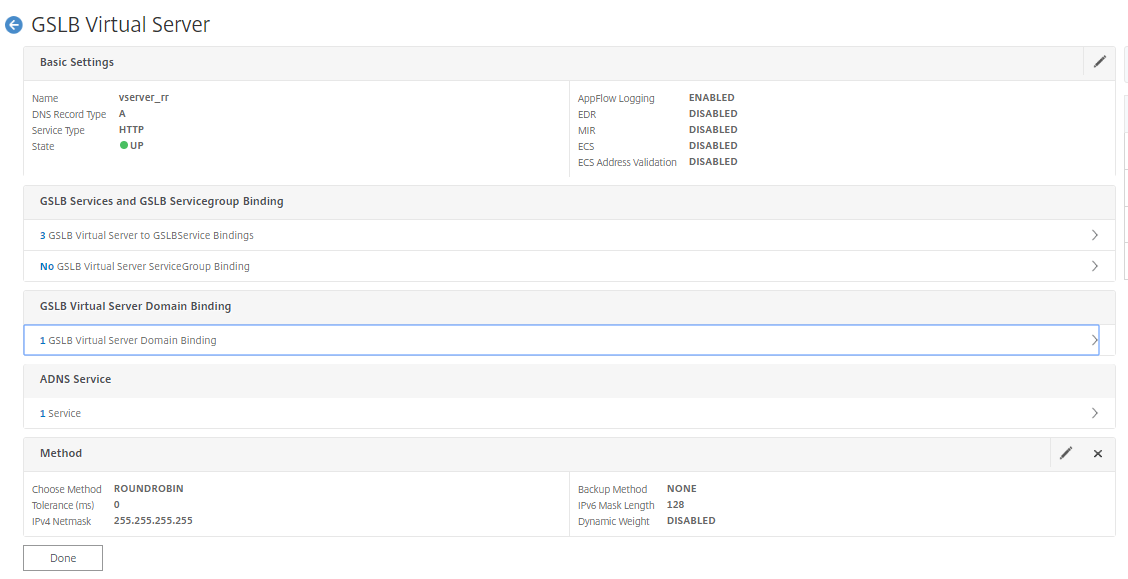

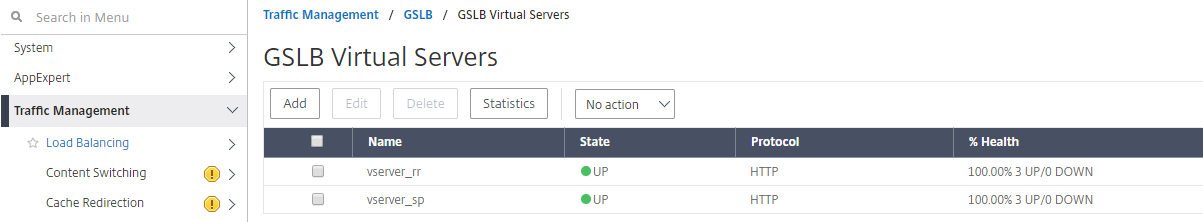

Virtuellen GSLB-Server hinzufügen

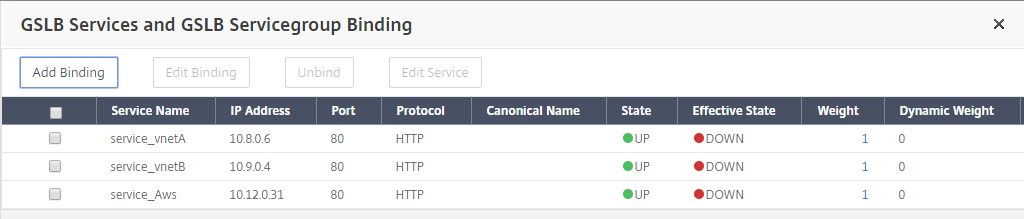

Fügen Sie einen virtuellen GSLB-Server hinzu, über den auf die Alias-GSLB-Dienste der App-Server zugegriffen werden kann.

- Navigieren Sie auf der Registerkarte Konfiguration zu Traffic Management > GSLB > GSLB Virtual Servers.

- Fügen Sie die virtuellen Server hinzu, wie im folgenden Beispiel gezeigt.

-

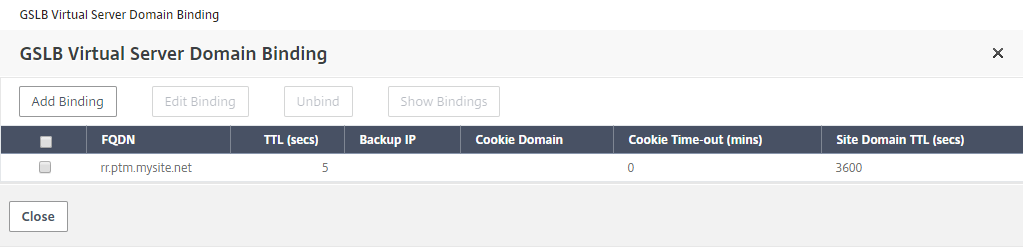

Binden Sie GSLB-Dienste und den Domainnamen daran.

-

Nachdem Sie den virtuellen GSLB-Server erstellt und die entsprechende Lastausgleichsmethode ausgewählt haben (in diesem Fall Round Robin), binden Sie GSLB-Dienste und -Domänen, um den Schritt abzuschließen.

-

Gehen Sie auf dem virtuellen Server zur Registerkarte Erweiterte Einstellungen und klicken Sie auf die Registerkarte Domänen hinzufügen, um eine Domain zu binden.

-

Gehen Sie zu Advanced > Services und klicken Sie auf den Pfeil, um einen GSLB-Dienst zu binden und alle drei Dienste (VNet A, VNet B, On-Premise) an den virtuellen Server zu binden.

Nach dem Binden der GSLB-Dienste und der Domäne an den virtuellen Server wird es wie in der folgenden Abbildung dargestellt angezeigt:

Überprüfen Sie, ob der virtuelle GSLB-Server aktiv und zu 100% fehlerfrei ist. Wenn der Monitor anzeigt, dass der Server aktiv und fehlerfrei ist, bedeutet dies, dass die Websites synchronisiert sind und Back-End-Dienste verfügbar sind.

Um die Bereitstellung zu testen, greifen Sie entweder rr.ptm.mysite.net vom Cloud-Client-Computer oder vom lokalen Client-Computer auf die Domain-URL zu. Wenn Sie über einen Cloud-Windows-Client-Computer darauf zugreifen, stellen Sie sicher, dass auf den on-premises App-Server in einer privaten DNS-Zone zugegriffen wird, ohne dass DNS-Lösungen von Drittanbietern oder benutzerdefinierte DNS-Lösungen erforderlich sind.