-

-

-

VMware ESX、Linux KVM、およびCitrix HypervisorでNetScaler ADC VPXのパフォーマンスを最適化する

-

AWSでNetScaler ADC VPXインスタンスを展開する

-

NetScaler ADC VPXインスタンスをGoogle Cloud Platformに展開する

-

-

-

-

-

-

-

-

-

-

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Google Cloud Platform へのNetScaler ADC VPXインスタンスのデプロイ

NetScaler ADC VPXインスタンスをGoogle Cloud Platform(GCP)にデプロイできます。GCPのVPXインスタンスを使用すると、GCPクラウドコンピューティング機能を活用し、ビジネスニーズに合わせてCitrix の負荷分散機能とトラフィック管理機能を使用できます。VPX インスタンスを GCP にスタンドアロンインスタンスとしてデプロイできます。シングル NIC 構成とマルチ NIC 構成の両方がサポートされています。

サポートされる機能

Premium、Advanced、Standard のすべての機能は、使用されているライセンス/バージョンタイプに基づいて GCP でサポートされます。

制限事項

- IPv6 はサポートされていません。

ハードウェア要件

GCP の VPX インスタンスには、最低 2 つの vCPU と 4 GB の RAM が必要です。

注意事項

デプロイを開始する前に、次の GCP 固有の点を考慮してください。

- インスタンスの作成後、ネットワークインターフェイスを追加または削除することはできません。

- マルチ NIC デプロイの場合は、NIC ごとに個別の VPC ネットワークを作成します。1 つの NIC を関連付けることができるネットワークは 1 つだけです。

- シングル NIC インスタンスの場合、GCP コンソールはデフォルトでネットワークを作成します。

- 2 つ以上のネットワークインターフェースを持つインスタンスには、最低 4 つの vCPU が必要です。

- IP 転送が必要な場合は、インスタンスの作成と NIC の設定中に IP 転送を有効にする必要があります。

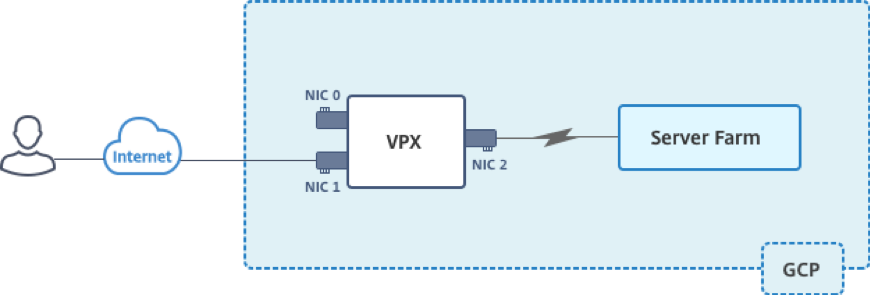

シナリオ:マルチ NIC、マルチ IP スタンドアロン VPX インスタンスをデプロイする

このシナリオでは、GCP にCitrix VPXスタンドアロンインスタンスを展開する方法について説明します。このシナリオでは、複数の NIC を持つスタンドアロン VPX インスタンスを作成します。インスタンスはバックエンドサーバー (サーバーファーム) と通信します。

次の目的に応える NIC を 3 つ作成します。

| NIC | 目的 | VPC ネットワークに関連付けられている |

|---|---|---|

| NIC 0 | 管理トラフィック(NetScaler ADC IP)にサービスを提供する | 管理ネットワーク |

| NIC 1 | クライアント側のトラフィック(VIP)をサービスする | クライアントネットワーク |

| NIC 2 | バックエンド・サーバ(SNIP)との通信 | バックエンドサーバーネットワーク |

また、インスタンスとバックエンドサーバー間、およびパブリックインターネット上のインスタンスと外部ホスト間の必要な通信ルートを設定します。

導入手順の概要

- 3 つの異なる NIC に対して 3 つの VPC ネットワークを作成します。

- ポート 22、80、443 のファイアウォールルールを作成します。

- 3 つの NIC でインスタンスを作成する

注:VPC ネットワークを作成したのと同じリージョンにインスタンスを作成します。

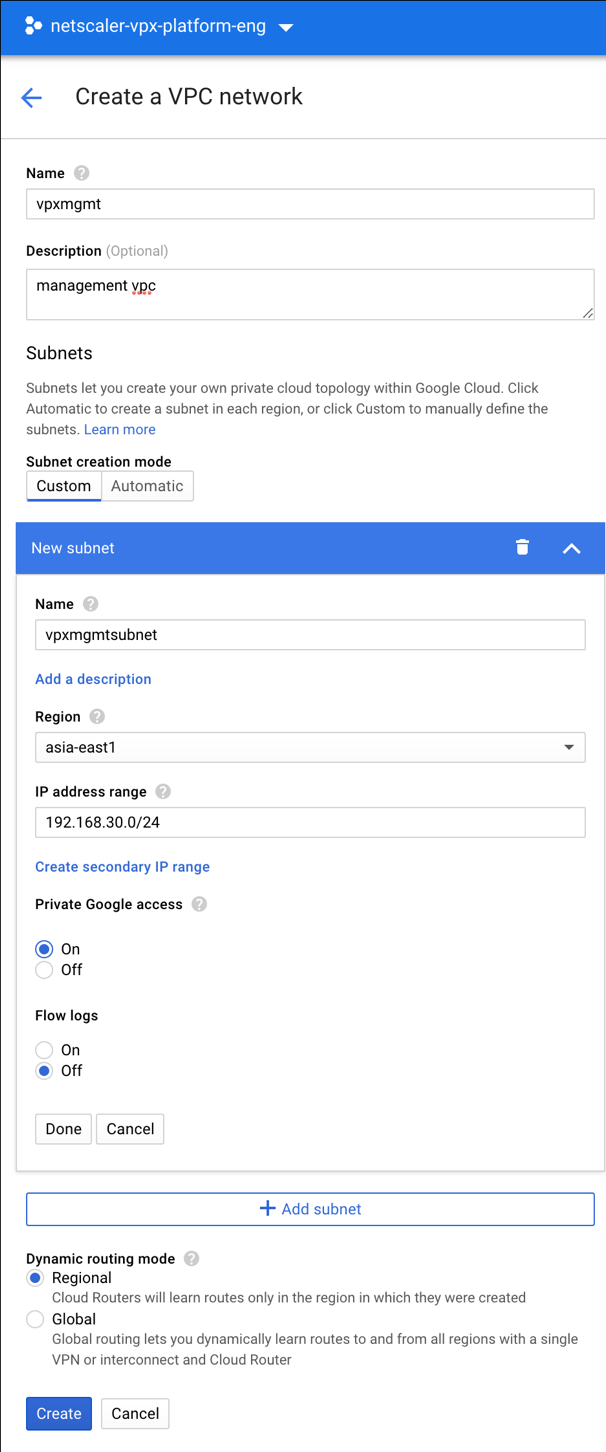

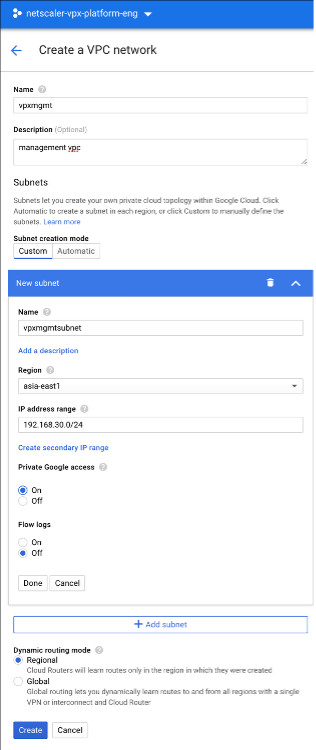

手順1:VPC ネットワークを作成します。

管理 NIC、クライアント NIC、およびサーバー NIC に関連付けられた 3 つの VPC ネットワークを作成します。VPC ネットワークを作成するには、 Google コンソール > ネットワーク > VPC ネットワーク > VPC ネットワークの作成にログオンします。スクリーン・キャプチャに示されている必須フィールドに入力し、「 作成」をクリックします。

同様に、クライアント側およびサーバー側 NIC 用の VPC ネットワークを作成します。

注:3 つの VPC ネットワークはすべて同じリージョンにある必要があります。このシナリオでは asia-east1 になります。

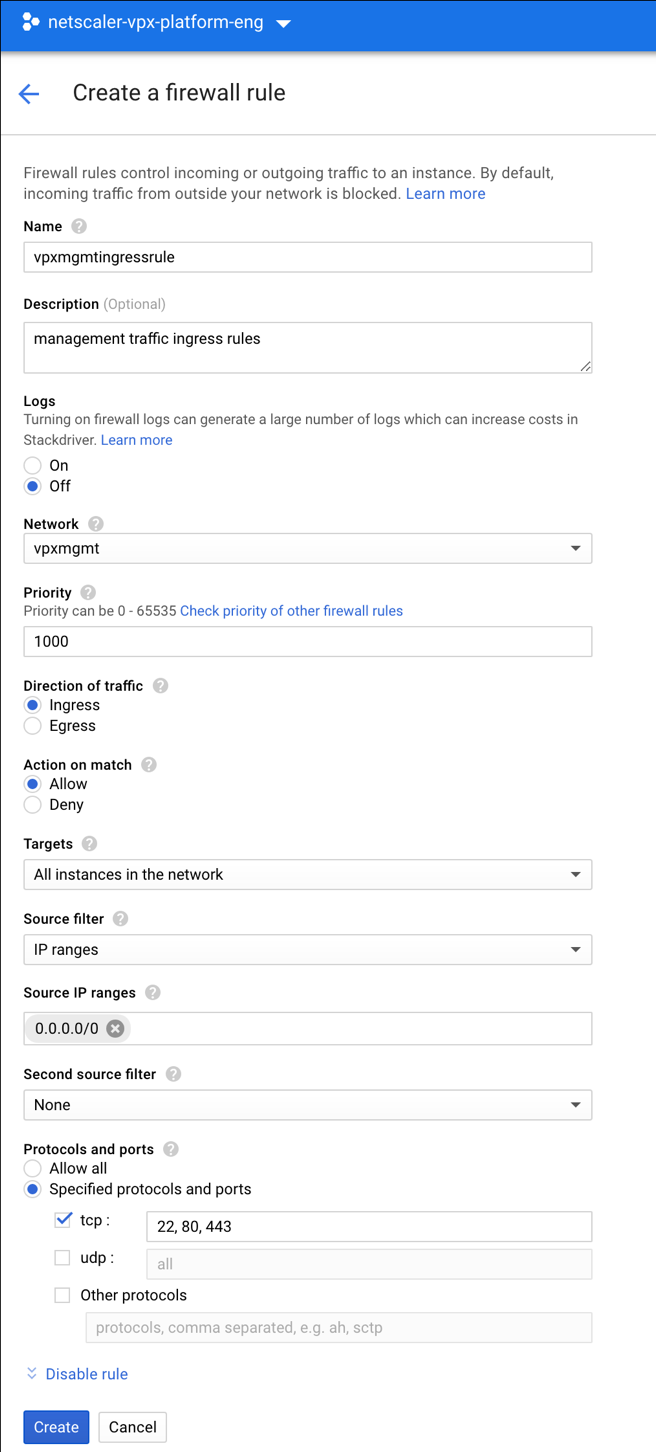

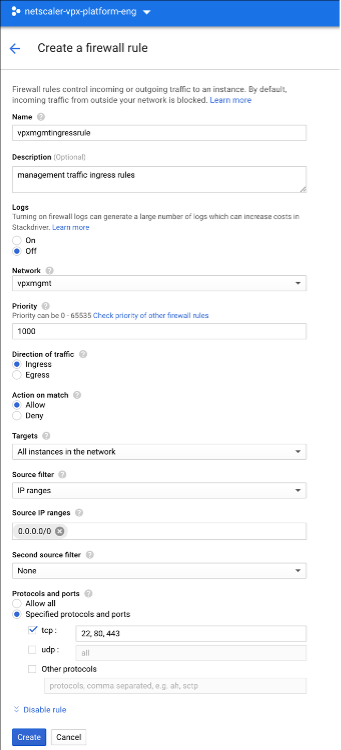

手順2:ポート 22、80、および 443 のファイアウォールルールを作成します。

VPC ネットワークごとに SSH(ポート 22)、HTTP(ポート 80)、HTTPS(ポート 443)のルールを作成します。ファイアウォールルールの詳細については、「 ファイアウォールルールの概要」を参照してください。

手順3:VPX インスタンスを作成します。

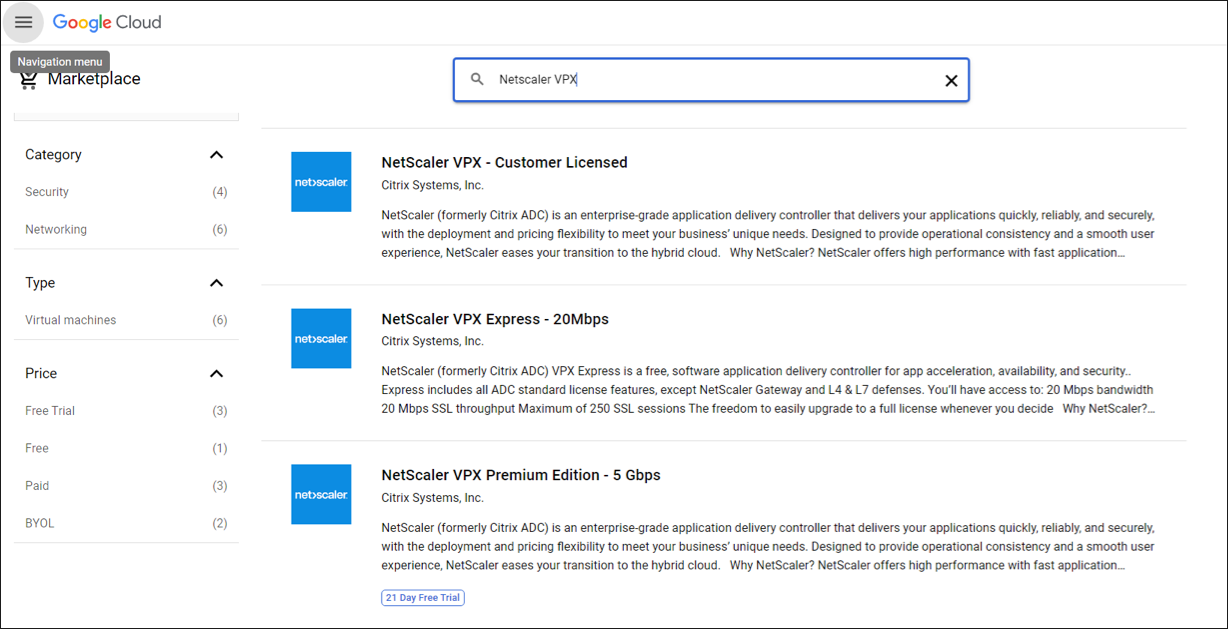

- GCP コンソールにログインします。

- GCP マーケットプレイスに移動します。

-

要件に基づいてサブスクリプションを選択してください。

-

選択したサブスクリプションで [ 起動 ] をクリックします。

-

デプロイフォームに必要事項を記入し、「 デプロイ」をクリックします。

注:ステップ 1で作成した VPC ネットワークを使用してください。

-

デプロイされたインスタンスは Compute Engine > VM インスタンスの下に表示されます。

GCP SSH またはシリアルコンソールを使用して VPX インスタンスを構成および管理します。

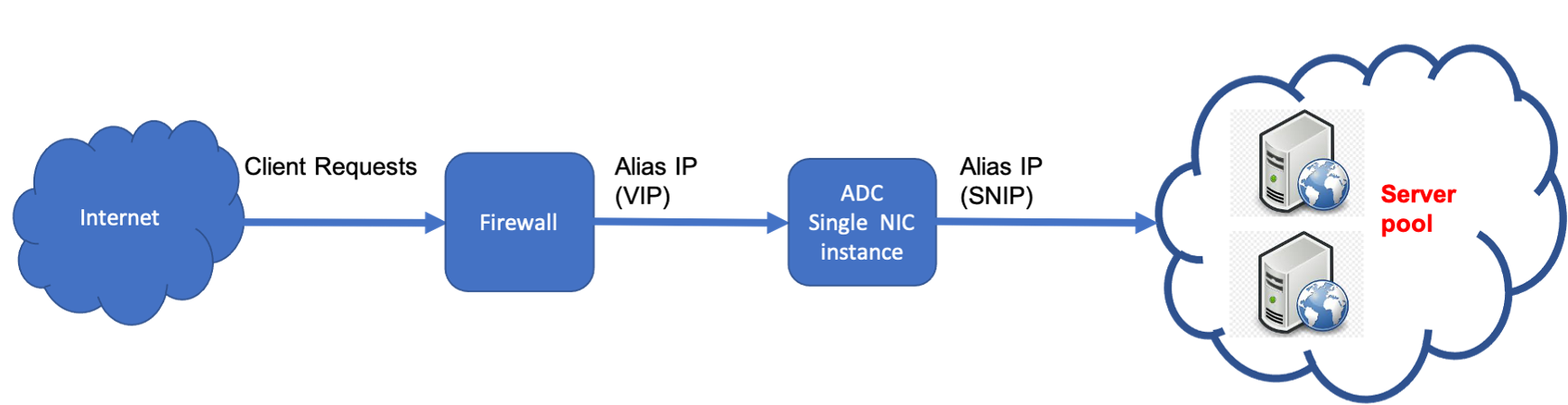

シナリオ:シングル NIC のスタンドアロン VPX インスタンスをデプロイする

このシナリオでは、GCP に単一のNICを使用してCitrix VPXスタンドアロンインスタンスを展開する方法について説明します。エイリアス IP アドレスは、この展開を実現するために使用されます。

1 つの NIC (NIC0) を作成して、次の目的を果たします。

- 管理ネットワーク内の管理トラフィック(NetScaler ADC IP)を処理します。

- クライアントネットワーク内のクライアント側トラフィック (VIP) を処理します。

- バックエンドサーバーネットワーク内のバックエンドサーバー (SNIP) と通信します。

次の間の必要な通信ルートを設定します。

- インスタンスとバックエンドサーバー。

- パブリックインターネット上のインスタンスと外部ホスト。

導入手順の概要

- NIC0 用の VPC ネットワークを作成します。

- ポート 22、80、および 443 のファイアウォールルールを作成します。

- 1 つの NIC でインスタンスを作成します。

- VPX にエイリアス IP アドレスを追加します。

- VPXにVIPとSNIPを追加します。

- 負荷分散仮想サーバーを追加します。

- インスタンスにサービスまたはサービスグループを追加します。

- サービスまたはサービスグループをインスタンス上の負荷分散仮想サーバーにバインドします。

注記:

VPC ネットワークを作成したのと同じリージョンにインスタンスを作成します。

手順1:1 つの VPC ネットワークを作成します。

NIC0 に関連付ける VPC ネットワークを 1 つ作成します。

VPC ネットワークを作成するには、次の手順を実行します。

- GCP コンソール > ネットワーク > VPC ネットワーク > VPC ネットワークの作成にログオンします。

- 必須フィールドに入力し、[Create] をクリックします。

手順2:ポート 22、80、および 443 のファイアウォールルールを作成します。

VPC ネットワークの SSH(ポート 22)、HTTP(ポート 80)、HTTPS(ポート 443)のルールを作成します。ファイアウォールルールの詳細については、「 ファイアウォールルールの概要」を参照してください。

手順3:1 つの NIC でインスタンスを作成します。

単一の NIC でインスタンスを作成するには、次の手順を実行します。

- GCP コンソールにログインします。

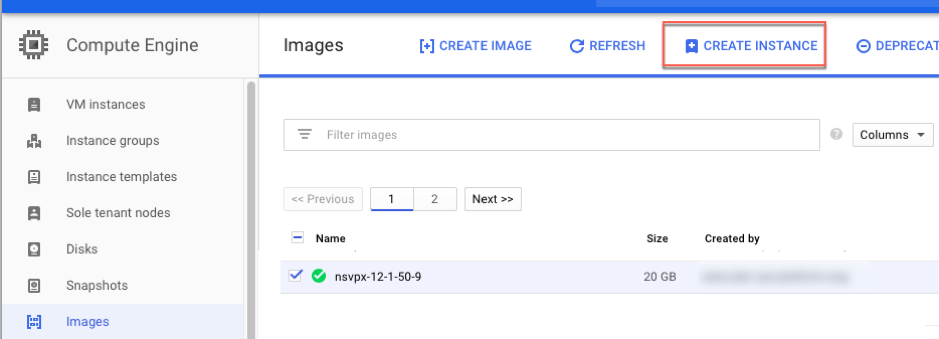

- [ コンピュート] で [ **コンピュートエンジン] にカーソルを合わせ、[ **イメージ] を選択します。

-

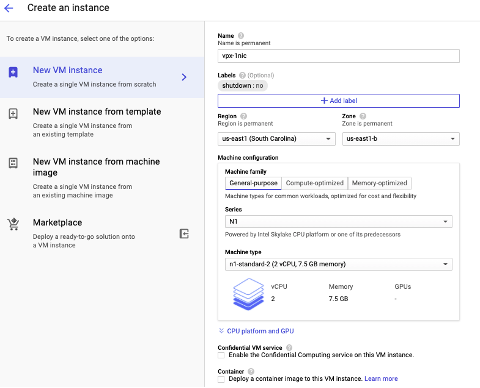

イメージを選択し、[ インスタンスの作成] をクリックします。

-

2 つの vCPU を持つインスタンスタイプを選択します(ADC の最小要件)。

- [ 管理、セキュリティ、ディスク、 **ネットワーク ] ウィンドウから [ネットワーク** ] タブをクリックします。

- [ ネットワークインターフェイス] で、[ 編集 ] アイコンをクリックして、デフォルトの NIC を編集します。

- [ ネットワークインターフェイス ] ウィンドウの [ ネットワーク] で、作成した VPC ネットワークを選択します。

- 静的外部 IP アドレスを作成できます。[ 外部 IP アドレス] で、[ **IP アドレスの作成**] をクリックします。

- [ 静的アドレスを予約 ] ウィンドウで、名前と説明を追加し、[ 予約] をクリックします。

- [ 作成 ] をクリックして VPX インスタンスを作成します。 新しいインスタンスが [VM インスタンス] の下に表示されます。

ステップ 4: VPX インスタンスにエイリアス IP アドレスを追加します。

VIP アドレスと SNIP アドレスとして使用する VPX インスタンスに 2 つのエイリアス IP アドレスを割り当てます。

注:

VPX インスタンスのプライマリ内部 IP アドレスを使用して VIP または SNIP を構成しないでください。

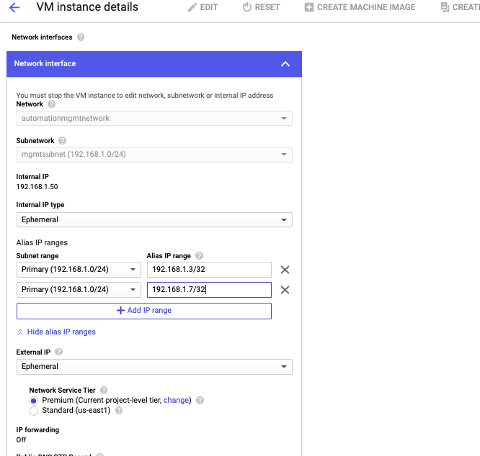

エイリアス IP アドレスを作成するには、次の手順を実行します。

- VM インスタンスに移動し、[ 編集] をクリックします。

- [ ネットワークインターフェイス ] ウィンドウで、NIC0 インターフェイスを編集します。

-

[ エイリアス IP 範囲 ] フィールドに、エイリアス IP アドレスを入力します。

- [ 完了]、[ 保存] の順にクリックします。

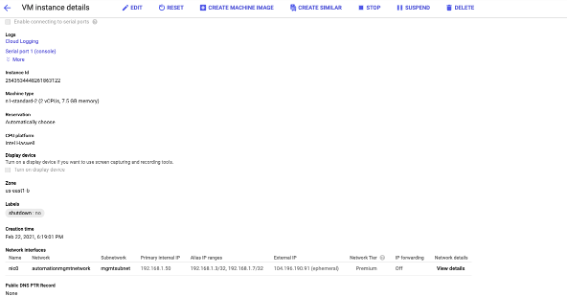

-

VM インスタンスの詳細ページでエイリアス IP アドレスを確認します。

手順5. VPX インスタンスに VIP と SNIP を追加します。

VPX インスタンスで、クライアントエイリアス IP アドレスとサーバーエイリアス IP アドレスを追加します。

-

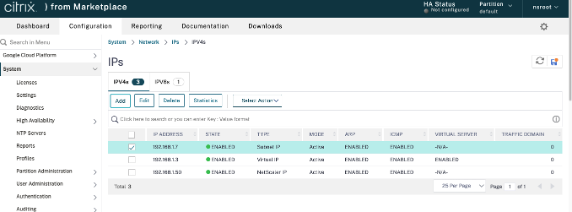

NetScaler ADC GUIで、[ システム]>[ネットワーク]>[IP]>[IPv4]に移動し、[ 追加]をクリックします。

-

クライアントエイリアス IP(VIP)アドレスを作成するには、次の手順を実行します。

- VM インスタンスで VPC サブネットに設定されたクライアントエイリアス IP アドレスとネットマスクを入力します。

- [IP Type] フィールドで、ドロップダウンメニューから [Virtual IP] を選択します。

- [Create] をクリックします。

-

サーバーエイリアス IP (SNIP) アドレスを作成するには、次の手順を実行します。

- VM インスタンスの VPC サブネットに設定されたサーバーエイリアス IP アドレスとネットマスクを入力します。

- [IP Type] フィールドで、ドロップダウンメニューから [Subnet IP] を選択します。

- [Create] をクリックします。

手順6:負荷分散仮想サーバーを追加します。

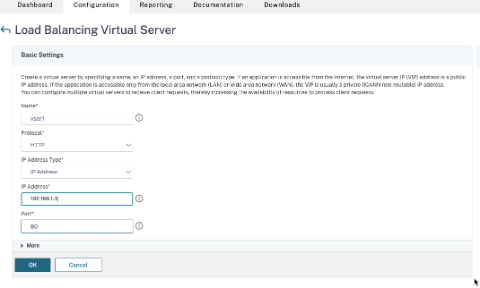

- NetScaler ADC GUIで、[ 構成]>[トラフィック管理]>[負荷分散]>[仮想サーバー]に移動し、[ 追加]をクリックします。

- [名前]、[プロトコル]、[IP アドレスタイプ (IP アドレス)]、[IP アドレス] (クライアントエイリアス IP)、および [ポート] に必要な値を追加します。

- OK をクリックして、負荷分散仮想サーバーを作成します。

手順7. VPX インスタンスにサービスまたはサービスグループを追加します。

- NetScaler ADC GUIから、[ 構成]>[トラフィック管理]>[負荷分散]>[サービス]に移動し、[ 追加]をクリックします。

- サービス名、IP アドレス、プロトコル、およびポートに必要な値を追加し、 「OK」をクリックします。

手順8. サービス/サービスグループをインスタンス上の負荷分散仮想サーバーにバインドします。

- GUI から、[ 設定] > [トラフィック管理] > [負荷分散] > [仮想サーバ] に移動します。

- 手順6で構成した負荷分散仮想サーバーを選択し、[ 編集]をクリックします。

- [ サービスとサービスグループ ] ウィンドウで、[ 負荷分散仮想サーバーサービスのバインドなし] をクリックします。

- ステップ 7で設定したサービスを選択し、[ バインド(Bind)] をクリックします。

VPX インスタンスを GCP にデプロイした後の注意点

-

ユーザー名

nsrootとインスタンス ID をパスワードとして VPX にログオンします。プロンプトで、パスワードを変更し、設定を保存します。 -

テクニカルサポートバンドルを収集するには、慣例

show techsupportではなくコマンドshell /netscaler/showtech_cloud.plを実行します 。 -

GCP コンソールからNetScaler ADC VMを削除した後、関連するNetScaler ADC内部ターゲットインスタンスも削除します。これを行うには、gcloud CLI に移動し、次のコマンドを入力します。

gcloud compute -q target-instances delete <instance-name>-adcinternal --zone <zone> <!--NeedCopy-->注:

<instance-name>-adcinternalは、削除する必要があるターゲットインスタンスの名前です。

NetScaler ADC VPXライセンス

GCP上のNetScaler ADC VPXインスタンスにはライセンスが必要です。GCPで実行されているNetScaler ADC VPXインスタンスでは、以下のライセンスオプションを使用できます。

-

サブスクリプションベースのライセンス:NetScaler ADC VPXアプライアンスは、GCP マーケットプレイスで有料インスタンスとして利用できます。サブスクリプションベースのライセンスは、従量課金制のオプションです。ユーザーは時間単位で課金されます。GCP マーケットプレイスでは、以下のVPXモデルとライセンスエディションが利用可能です。

VPXモデル ライセンスエディション VPX10、VPX200、VPX1000、VPX3000、VPX5000 スタンダード、アドバンス、プレミアム -

自分のライセンスを持参 (BYOL): 自分のライセンス (BYOL) を持ち込む場合は、http://support.citrix.com/article/CTX122426にあるVPXライセンスガイドを参照してください。次の操作を実行する必要があります:

- Citrix Webサイト内のライセンスポータルを使用して、有効なライセンスを生成します。

- ライセンスをインスタンスにアップロードします。

- NetScaler ADC VPXチェックイン/チェックアウトライセンス:詳細については、「 NetScaler ADC VPXチェックイン/チェックアウトライセンス」を参照してください。

オンプレミスおよびクラウド展開用のVPX Expressでは、ライセンスファイルは不要です。NetScaler ADC VPX Expressの詳細については、Citrix ADCライセンスの概要の「NetScaler ADC VPX Expressライセンス」セクションを参照してください。

NetScaler ADC VPXインスタンスを展開するためのGDMテンプレート

NetScaler ADC VPX Googleデプロイメントマネージャー(GDM)テンプレートを使用して、GCPにVPXインスタンスを展開できます。詳細については、 NetScaler ADC GDMテンプレートを参照してください。

NetScaler ADC マーケットプレイスのイメージ

GDMテンプレート内のイメージを使用して、NetScaler ADCアプライアンスを起動できます。

次の表は、GCP マーケットプレイスで利用可能な画像の一覧です。

| 解除 | イメージ名 | イメージの場所 |

|---|---|---|

| 13.0 | citrix-adc-vpx-10-enterprise-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-10-enterprise-13-0-83-29 |

| 13.0 | citrix-adc-vpx-10-platinum-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-10-platinum-13-0-83-29 |

| 13.0 | citrix-adc-vpx-10-standard-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-10-standard-13-0-83-29 |

| 13.0 | citrix-adc-vpx-200-enterprise-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-200-enterprise-13-0-83-29 |

| 13.0 | citrix-adc-vpx-200-platinum-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-200-platinum-13-0-83-29 |

| 13.0 | citrix-adc-vpx-200-standard-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-200-standard-13-0-83-29 |

| 13.0 | citrix-adc-vpx-1000-advanced-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-1000-advanced-13-0-83-29 |

| 13.0 | citrix-adc-vpx-1000-premium-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-1000-premium-13-0-83-29 |

| 13.0 | citrix-adc-vpx-1000-standard-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-1000-standard-13-0-83-29 |

| 13.0 | citrix-adc-vpx-3000-enterprise-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-3000-enterprise-13-0-83-29 |

| 13.0 | citrix-adc-vpx-3000-platinum-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-3000-platinum-13-0-83-29 |

| 13.0 | citrix-adc-vpx-3000-standard-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-3000-standard-13-0-83-29 |

| 13.0 | citrix-adc-vpx-5000-enterprise-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-5000-enterprise-13-0-83-29 |

| 13.0 | citrix-adc-vpx-5000-platinum-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-5000-platinum-13-0-83-29 |

| 13.0 | citrix-adc-vpx-5000-standard-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-5000-standard-13-0-83-29 |

| 13.0 | citrix-adc-vpx-byol-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-byol-13-0-83-29 |

| 13.0 | citrix-adc-vpx-express-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-express-13-0-83-29 |

| 13.0 | citrix-adc-vpx-waf-1000-13-0-83-29 | projects/citrix-master-project/global/images/citrix-adc-vpx-waf-1000-13-0-83-29 |

リソース

関連情報

共有

共有

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.