-

Bereitstellen einer NetScaler VPX- Instanz

-

Optimieren der Leistung von NetScaler VPX auf VMware ESX, Linux KVM und Citrix Hypervisors

-

Unterstützung für die Erhöhung des NetScaler VPX-Speicherplatzes

-

NetScaler VPX-Konfigurationen beim ersten Start der NetScaler-Appliance in der Cloud anwenden

-

Verbessern der SSL-TPS-Leistung auf Public-Cloud-Plattformen

-

Gleichzeitiges Multithreading für NetScaler VPX in öffentlichen Clouds konfigurieren

-

Installieren einer NetScaler VPX Instanz auf einem Bare-Metal-Server

-

Installieren einer NetScaler VPX-Instanz auf Citrix Hypervisor

-

Installieren einer NetScaler VPX-Instanz auf VMware ESX

-

NetScaler VPX für die Verwendung der VMXNET3-Netzwerkschnittstelle konfigurieren

-

NetScaler VPX für die Verwendung der SR-IOV-Netzwerkschnittstelle konfigurieren

-

Migration des NetScaler VPX von E1000 zu SR-IOV- oder VMXNET3-Netzwerkschnittstellen

-

NetScaler VPX für die Verwendung der PCI-Passthrough-Netzwerkschnittstelle konfigurieren

-

-

Installieren einer NetScaler VPX-Instanz in der VMware Cloud auf AWS

-

Installieren einer NetScaler VPX-Instanz auf Microsoft Hyper-V-Servern

-

Installieren einer NetScaler VPX-Instanz auf der Linux-KVM-Plattform

-

Voraussetzungen für die Installation virtueller NetScaler VPX-Appliances auf der Linux-KVM-Plattform

-

Provisioning der virtuellen NetScaler-Appliance mit OpenStack

-

Provisioning der virtuellen NetScaler-Appliance mit Virtual Machine Manager

-

Konfigurieren virtueller NetScaler-Appliances für die Verwendung der SR-IOV-Netzwerkschnittstelle

-

Provisioning der virtuellen NetScaler-Appliance mit dem virsh-Programm

-

Provisioning der virtuellen NetScaler-Appliance mit SR-IOV auf OpenStack

-

-

Bereitstellen einer NetScaler VPX-Instanz auf AWS

-

Bereitstellen einer eigenständigen NetScaler VPX-Instanz auf AWS

-

Bereitstellen eines VPX-HA-Paar in derselben AWS-Verfügbarkeitszone

-

Bereitstellen eines VPX Hochverfügbarkeitspaars mit privaten IP-Adressen in verschiedenen AWS-Zonen

-

Schützen von AWS API Gateway mit NetScaler Web Application Firewall

-

Konfigurieren einer NetScaler VPX-Instanz für die Verwendung der SR-IOV-Netzwerkschnittstelle

-

Konfigurieren einer NetScaler VPX-Instanz für die Verwendung von Enhanced Networking mit AWS ENA

-

Bereitstellen einer NetScaler VPX Instanz unter Microsoft Azure

-

Netzwerkarchitektur für NetScaler VPX-Instanzen auf Microsoft Azure

-

Mehrere IP-Adressen für eine eigenständige NetScaler VPX-Instanz konfigurieren

-

Hochverfügbarkeitssetup mit mehreren IP-Adressen und NICs konfigurieren

-

Hochverfügbarkeitssetup mit mehreren IP-Adressen und NICs über PowerShell-Befehle konfigurieren

-

NetScaler-Hochverfügbarkeitspaar auf Azure mit ALB im Floating IP-Deaktiviert-Modus bereitstellen

-

Konfigurieren Sie eine NetScaler VPX-Instanz für die Verwendung von Azure Accelerated Networking

-

Konfigurieren Sie HA-INC-Knoten mithilfe der NetScaler-Hochverfügbarkeitsvorlage mit Azure ILB

-

NetScaler VPX-Instanz auf der Azure VMware-Lösung installieren

-

Eigenständige NetScaler VPX-Instanz auf der Azure VMware-Lösung konfigurieren

-

NetScaler VPX-Hochverfügbarkeitssetups auf Azure VMware-Lösung konfigurieren

-

Konfigurieren von GSLB in einem Active-Standby-Hochverfügbarkeitssetup

-

Konfigurieren von Adresspools (IIP) für eine NetScaler Gateway Appliance

-

Erstellen Sie ein Support-Ticket für die VPX-Instanz in Azure

-

NetScaler VPX-Instanz auf der Google Cloud Platform bereitstellen

-

Bereitstellen eines VPX-Hochverfügbarkeitspaars auf der Google Cloud Platform

-

VPX-Hochverfügbarkeitspaars mit privaten IP-Adressen auf der Google Cloud Platform bereitstellen

-

NetScaler VPX-Instanz auf Google Cloud VMware Engine bereitstellen

-

Unterstützung für VIP-Skalierung für NetScaler VPX-Instanz auf GCP

-

-

Bereitstellung und Konfigurationen von NetScaler automatisieren

-

Lösungen für Telekommunikationsdienstleister

-

Authentifizierung, Autorisierung und Überwachung des Anwendungsverkehrs

-

Wie Authentifizierung, Autorisierung und Auditing funktionieren

-

Grundkomponenten der Authentifizierung, Autorisierung und Audit-Konfiguration

-

Web Application Firewall-Schutz für virtuelle VPN-Server und virtuelle Authentifizierungsserver

-

Lokales NetScaler Gateway als Identitätsanbieter für Citrix Cloud

-

Authentifizierungs-, Autorisierungs- und Überwachungskonfiguration für häufig verwendete Protokolle

-

-

-

-

Erweiterte Richtlinienausdrücke konfigurieren: Erste Schritte

-

Erweiterte Richtlinienausdrücke: Arbeiten mit Datum, Uhrzeit und Zahlen

-

Erweiterte Richtlinienausdrücke: Analysieren von HTTP-, TCP- und UDP-Daten

-

Erweiterte Richtlinienausdrücke: Analysieren von SSL-Zertifikaten

-

Erweiterte Richtlinienausdrücke: IP- und MAC-Adressen, Durchsatz, VLAN-IDs

-

Erweiterte Richtlinienausdrücke: Stream-Analytics-Funktionen

-

Zusammenfassende Beispiele für fortgeschrittene politische Ausdrücke

-

Tutorial-Beispiele für erweiterte Richtlinien für das Umschreiben

-

-

-

Anwendungsfall — Binden der Web App Firewall-Richtlinie an einen virtuellen VPN-Server

-

-

-

-

Verwalten eines virtuellen Cache-Umleitungsservers

-

Statistiken für virtuelle Server zur Cache-Umleitung anzeigen

-

Aktivieren oder Deaktivieren eines virtuellen Cache-Umleitungsservers

-

Direkte Richtlinieneinschläge auf den Cache anstelle des Ursprungs

-

Verwalten von Clientverbindungen für einen virtuellen Server

-

Externe TCP-Integritätsprüfung für virtuelle UDP-Server aktivieren

-

-

Übersetzen die Ziel-IP-Adresse einer Anfrage in die Ursprungs-IP-Adresse

-

-

Verwalten des NetScaler Clusters

-

Knotengruppen für gepunktete und teilweise gestreifte Konfigurationen

-

Entfernen eines Knotens aus einem Cluster, der mit Cluster-Link-Aggregation bereitgestellt wird

-

Überwachen von Fehlern bei der Befehlsausbreitung in einer Clusterbereitstellung

-

VRRP-Interface-Bindung in einem aktiven Cluster mit einem einzigen Knoten

-

-

Konfigurieren von NetScaler als nicht-validierenden sicherheitsbewussten Stub-Resolver

-

Jumbo-Frames Unterstützung für DNS zur Handhabung von Reaktionen großer Größen

-

Zwischenspeichern von EDNS0-Client-Subnetzdaten bei einer NetScaler-Appliance im Proxymodus

-

Anwendungsfall — Konfiguration der automatischen DNSSEC-Schlüsselverwaltungsfunktion

-

Anwendungsfall — wie man einen kompromittierten aktiven Schlüssel widerruft

-

-

GSLB-Entitäten einzeln konfigurieren

-

Anwendungsfall: Bereitstellung einer Domänennamen-basierten Autoscale-Dienstgruppe

-

Anwendungsfall: Bereitstellung einer IP-Adressbasierten Autoscale-Dienstgruppe

-

-

-

IP-Adresse und Port eines virtuellen Servers in den Request-Header einfügen

-

Angegebene Quell-IP für die Back-End-Kommunikation verwenden

-

Quellport aus einem bestimmten Portbereich für die Back-End-Kommunikation verwenden

-

Quell-IP-Persistenz für Back-End-Kommunikation konfigurieren

-

Lokale IPv6-Linkadressen auf der Serverseite eines Load Balancing-Setups

-

Erweiterte Load Balancing-Einstellungen

-

Allmählich die Belastung eines neuen Dienstes mit virtuellem Server-Level erhöhen

-

Anwendungen vor Verkehrsspitzen auf geschützten Servern schützen

-

Bereinigung von virtuellen Server- und Dienstverbindungen ermöglichen

-

Persistenzsitzung auf TROFS-Diensten aktivieren oder deaktivieren

-

Externe TCP-Integritätsprüfung für virtuelle UDP-Server aktivieren

-

Standortdetails von der Benutzer-IP-Adresse mit der Geolocation-Datenbank abrufen

-

Quell-IP-Adresse des Clients beim Verbinden mit dem Server verwenden

-

Limit für die Anzahl der Anfragen pro Verbindung zum Server festlegen

-

Festlegen eines Schwellenwerts für die an einen Dienst gebundenen Monitore

-

Grenzwert für die Bandbreitenauslastung durch Clients festlegen

-

-

-

Lastausgleichs für häufig verwendete Protokolle konfigurieren

-

Anwendungsfall 5: DSR-Modus beim Verwenden von TOS konfigurieren

-

Anwendungsfall 6: Lastausgleich im DSR-Modus für IPv6-Netzwerke mit dem TOS-Feld konfigurieren

-

Anwendungsfall 7: Konfiguration des Lastenausgleichs im DSR-Modus mithilfe von IP Over IP

-

Anwendungsfall 8: Lastausgleich im Einarmmodus konfigurieren

-

Anwendungsfall 9: Lastausgleich im Inlinemodus konfigurieren

-

Anwendungsfall 10: Lastausgleich von Intrusion-Detection-System-Servern

-

Anwendungsfall 11: Netzwerkverkehr mit Listenrichtlinien isolieren

-

Anwendungsfall 12: Citrix Virtual Desktops für den Lastausgleich konfigurieren

-

Anwendungsfall 13: Konfiguration von Citrix Virtual Apps and Desktops für den Lastausgleich

-

Anwendungsfall 14: ShareFile-Assistent zum Lastausgleich Citrix ShareFile

-

Anwendungsfall 15: Konfiguration des Layer-4-Lastenausgleichs auf der NetScaler Appliance

-

-

SSL-Offload und Beschleunigung

-

Unterstützungsmatrix für Serverzertifikate auf der ADC-Appliance

-

Unterstützung für Intel Coleto SSL-Chip-basierte Plattformen

-

Unterstützung für Thales Luna Network Hardwaresicherheitsmodul

-

-

-

CloudBridge Connector-Tunnels zwischen zwei Rechenzentren konfigurieren

-

CloudBridge Connector zwischen Datacenter und AWS Cloud konfigurieren

-

CloudBridge Connector Tunnels zwischen einem Rechenzentrum und Azure Cloud konfigurieren

-

CloudBridge Connector Tunnels zwischen Datacenter und SoftLayer Enterprise Cloud konfigurieren

-

CloudBridge Connector-Interoperabilität — F5 BIG-IP

-

-

Konfigurationsdateien in einem Hochverfügbarkeitssetup synchronisieren

-

Hochverfügbarkeitsknoten in verschiedenen Subnetzen konfigurieren

-

Beschränken von Failovers, die durch Routenmonitore im Nicht-INC-Modus verursacht werden

-

HA-Heartbeat-Meldungen auf einer NetScaler-Appliance verwalten

-

NetScaler in einem Hochverfügbarkeitssetup entfernen und ersetzen

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Interoperabilität des CloudBridge Connector — F5 BIG-IP

Sie können einen CloudBridge Connector-Tunnel zwischen einer NetScaler-Appliance und einer F5 BIG-IP-Appliance konfigurieren, um zwei Rechenzentren zu verbinden oder Ihr Netzwerk auf einen Cloud-Anbieter auszudehnen. Die NetScaler-Appliance und die F5 BIG-IP-Appliance bilden die Endpunkte des CloudBridge Connector-Tunnels und werden als Peers bezeichnet.

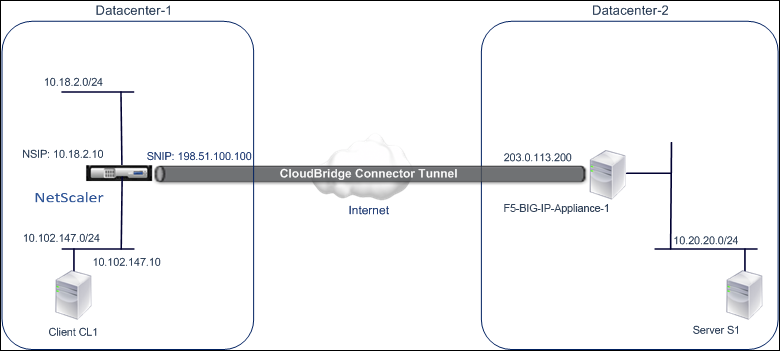

Beispiel für eine CloudBridge Connector-Tunnelkonfiguration

Betrachten Sie zur Veranschaulichung des Verkehrsflusses in einem CloudBridge Connector-Tunnel ein Beispiel, in dem ein CloudBridge Connector-Tunnel zwischen den folgenden Geräten eingerichtet wird:

- NetScaler Appliance NS_Appliance-1 in einem Rechenzentrum, das als Datacenter-1 bezeichnet wird

- F5 BIG-IP-Appliance F5-Big-IP-Appliance-1 in einem Rechenzentrum, das als Rechenzentrum-2 ausgewiesen ist

NS_Appliance-1 und F5-Big-IP-Appliance-1 ermöglichen die Kommunikation zwischen privaten Netzwerken in Datacenter-1 und Datacenter-2 über den CloudBridge Connector-Tunnel. Im Beispiel ermöglichen NS_Appliance-1 und F5-Big-IP-Appliance-1 die Kommunikation zwischen Client CL1 in Datacenter-1 und Server S1 in Datacenter-2 über den CloudBridge Connector-Tunnel. Client CL1 und Server S1 sind in verschiedenen privaten Netzwerken.

Auf NS_Appliance-1 umfasst die CloudBridge Connector-Tunnelkonfiguration die IPSec-Profilentität NS_F5-big-IP_IPsec_Profile, die CloudBridge Connector-Tunnelentität NS_F5-big-IP_Tunnel und die Policy-Based Routing (PBR) -Entität NS_F5-big-IP_PBR.

Weitere Informationen finden Sie unter F5 big IP pdf.

Punkte, die für eine CloudBridge Connector-Tunnelkonfiguration zu beachten sind

- Die NetScaler-Appliance ist in Betrieb und läuft, ist mit dem Internet verbunden und außerdem mit den privaten Subnetzen verbunden, deren Datenverkehr über den CloudBridge Connector-Tunnel geschützt werden soll.

- Die F5 BIG-IP-Appliance ist in Betrieb, ist mit dem Internet verbunden und außerdem mit den privaten Subnetzen verbunden, deren Datenverkehr über den CloudBridge Connector-Tunnel geschützt werden soll.

- Die folgenden IPSec-Einstellungen werden für einen CloudBridge Connector-Tunnel zwischen einer NetScaler-Appliance und einer F5 BIG-IP-Appliance unterstützt.

- IPSec-Modus: Tunnelmodus

- IKE-Version: Version 1

- IKE-Authentifizierungsmethode: Pre-Shared Key

- IKE-Verschlüsselungsalgorithmus: AES

- IKE-Hash-Algorithmus: HMAC SHA1

- ESP-Verschlüsselungsalgorithmus: AES

- ESP-Hash-Algorithmus: HMAC SHA1

- Sie müssen dieselben IPSec-Einstellungen auf der NetScaler-Appliance und der F5 BIG-IP-Appliance an den beiden Enden des CloudBridge Connector-Tunnels angeben.

- NetScaler stellt einen gemeinsamen Parameter (in IPsec-Profilen) zur Angabe eines IKE-Hash-Algorithmus und eines ESP-Hash-Algorithmus bereit. Es bietet auch einen weiteren gemeinsamen Parameter für die Spezifizierung eines IKE-Verschlüsselungsalgorithmus und eines ESP-Verschlüsselungsalgorithmus. Daher müssen Sie in der F5 BIG-IP-Appliance denselben Hash-Algorithmus und denselben Verschlüsselungsalgorithmus in IKE (Phase-1-Konfiguration) und ESP (Phase-2-Konfiguration) angeben.

- Sie müssen die Firewall am NetScaler-Ende und am F5-BIG-IP-Ende so konfigurieren, dass Folgendes möglich ist.

- Alle UDP-Pakete für Port 500

- Alle UDP-Pakete für Port 4500

- Alle ESP-Pakete (IP-Protokollnummer 50)

Konfiguration von F5 BIG-IP für den CloudBridge Connector-Tunnel

Um einen CloudBridge Connector-Tunnel zwischen einer NetScaler-Appliance und einer F5 BIG-IP-Appliance zu konfigurieren, führen Sie die folgenden Aufgaben auf der F5 BIG-IP-Appliance aus:

- Erstellen Sie einen virtuellen Weiterleitungsserver für IPSec. Ein virtueller Weiterleitungsserver fängt den IP-Verkehr für den IPSec-Tunnel ab.

- Erstellen Sie einen IKE-Peer. Ein IKE-Peer spezifiziert die lokalen und externen IPSec-Tunnelendpunkte. Es spezifiziert auch Algorithmen und Anmeldeinformationen, die für IPSec IKE Phase 1 verwendet werden sollen.

- Erstellen Sie eine benutzerdefinierte IPSec-Richtlinie. Eine Richtlinie legt das IPSec-Protokoll (ESP) und den Modus (Tunnel) fest, die für die Bildung des IPSec-Tunnels verwendet werden sollen. Es spezifiziert auch die Algorithmen und Sicherheitsparameter, die für IKE IPSec Phase 2 verwendet werden sollen.

- Erstellen Sie einen bidirektionalen IPSec-Verkehrsselektor. Ein Traffic Selector gibt die F5-BIG-IP-Seiten-und NetScaler-seitigen Subnetze an, deren IP-Verkehr durch den IPSec-Tunnel geleitet werden soll.

Die Verfahren zur Konfiguration von IPSec-VPN (CloudBridge Connector-Tunnel) auf einer F5 BIG-IP-Appliance können sich je nach F5-Release-Zyklus im Laufe der Zeit ändern. Citrix empfiehlt, dass Sie die offizielle F5 BIG-IP-Dokumentation zur Konfiguration von IPSec-VPN-Tunneln befolgen, und zwar unter:

So erstellen Sie einen virtuellen Weiterleitungsserver für IPSec mithilfe der F5 BIG-IP-GUI

- Klicken Sie auf der Registerkarte Main auf Lokaler Verkehr > Virtuelle Serverund dann auf Erstellen.

- Stellen Sie auf dem Bildschirm Neue virtuelle Serverliste die folgenden Parameter ein:

- Name. Geben Sie einen eindeutigen Namen für den virtuellen Server ein.

- Typ. Wählen Sie Forwarding (IP)aus.

- Zieladresse. Geben Sie eine Wildcard-Netzwerkadresse im CIDR-Format ein, z. B. 0.0.0.0/0 für IPv4, um jeglichen Datenverkehr zu akzeptieren.

- Service-Anschluss. Wählen Sie Alle Ports aus der Liste aus.

- Protokollliste. Wählen Sie Alle Protokolle aus der Liste aus.

- VLAN- und Tunnelverkehr. Behalten Sie die Standardauswahl bei, Alle VLANs und Tunnel.

- Klicken Sie auf Fertig.

So erstellen Sie eine benutzerdefinierte IPSec-Richtlinie mithilfe der F5 BIG-IP-GUI

- Klicken Sie auf der RegisterkarteMainaufNetzwerk>IPSec > IPSec-Richtlinienund klicken Sie dann auf Erstellen.

- Stellen Sie auf dem Bildschirm Neue Richtlinie die folgenden Parameter ein:

- Name. Geben Sie einen eindeutigen Namen für die Richtlinie ein.

- IPSec-Protokoll. Behalten Sie die Standardauswahl bei, ESP.

- Modus. Wählen Sie Tunnel aus. Der Bildschirm wird aktualisiert und zeigt weitere zugehörige Einstellungen an.

- Lokale Tunneladresse. Geben Sie die IP-Adresse des lokalen IPSec-Tunnelendpunkts ein (konfiguriert auf der F5 BIG-IP-Appliance).

- Tunnel-Remoteadresse. Geben Sie die IP-Adresse des Remote-IPSec-Tunnelendpunkts ein (auf der NetScaler-Appliance konfiguriert).

- Behalten Sie für die IKE-Phase-2-Parameter die Standardwerte bei, oder wählen Sie die Optionen aus, die für Ihre Bereitstellung geeignet sind.

- Klicken Sie auf Fertig.

So erstellen Sie mit der F5 BIG-IP-GUI einen bidirektionalen IPSec-Verkehrsselektor

- Klicken Sie auf der RegisterkarteMainaufNetzwerk>IPSec>Traffic Selectorsund klicken Sie dann auf Erstellen.

- Stellen Sie auf dem Bildschirm New Traffic Selector die folgenden Parameter ein:

- Name. Geben Sie einen eindeutigen Namen für den Traffic Selector ein.

- Bestellen. Behalten Sie den Standardwert (First)bei. Diese Einstellung legt die Reihenfolge fest, in der der Traffic Selector List auf dem Bildschirm mit der Verkehrsauswahlliste angezeigt wird.

- Wählen Sie in der Konfigurationsliste die Option Erweitertaus und legen Sie die folgenden Parameter fest:

- Quell-IP-Adresse. Klicken Sie auf Host oder Netzwerkund geben Sie im Feld Adresse die Adresse des F5-BIG-IP-Seitensubnetzes ein, dessen Datenverkehr über den IPSec-Tunnel geschützt werden soll.

- Quellport. Wählen Sie * Alle Anschlüsseaus.

- Ziel-IP-Adresse. Klicken Sie auf Hostund geben Sie im Feld Adresse die Adresse des NetScaler-seitigen Subnetzes ein, dessen Datenverkehr über den IPSec-Tunnel geschützt werden soll.

- Zielport. Wählen Sie * Alle Anschlüsseaus.

- Protokoll. Wählen Sie * Alle Protokolleaus.

- Richtung. Wählen Sie Beidesaus.

- Aktion. Wählen Sie Schützenaus. Die Einstellung IPSec-Richtlinienname wird angezeigt.

- Name der IPSec-Richtlinie. Wählen Sie den Namen der benutzerdefinierten IPSec-Richtlinie aus, die Sie erstellt haben.

- Klicken Sie auf Fertig.

Konfigurieren der NetScaler Appliance für den CloudBridge Connector-Tunnel

Um einen CloudBridge Connector-Tunnel zwischen einer NetScaler-Appliance und einer F5 BIG-IP-Appliance zu konfigurieren, führen Sie die folgenden Aufgaben auf der NetScaler-Appliance aus. Sie können entweder die NetScaler-Befehlszeile oder die grafische Benutzeroberfläche (GUI) von NetScaler verwenden:

- Erstellen Sie ein IPSec-Profil. Eine IPSec-Profilentität gibt die IPSec-Protokollparameter wie IKE-Version, Verschlüsselungsalgorithmus, Hash-Algorithmus und Authentifizierungsmethode an, die vom IPSec-Protokoll im CloudBridge Connector-Tunnel verwendet werden sollen.

- Erstellen Sie einen IP-Tunnel, der das IPSec-Protokoll verwendet, und verknüpfen Sie das IPSec-Profil damit. Ein IP-Tunnel gibt die lokale IP-Adresse (die auf der NetScaler-Appliance konfigurierte IP-Adresse des CloudBridge Connector-Tunnelendpunkts (vom Typ SNIP), die Remote-IP-Adresse (auf der F5 BIG-IP-Appliance konfigurierte IP-Adresse des CloudBridge Connector-Tunnelendpunkts), das Protokoll (IPSec), das zur Einrichtung des CloudBridge Connector-Tunnels verwendet wird, und eine IPSec-Profilentität an. Die erstellte IP-Tunnelentität wird auch als CloudBridge Connector-Tunnelentität bezeichnet.

- Erstellen Sie eine PBR-Regel und verknüpfen Sie sie mit dem IP-Tunnel. Eine PBR-Entität spezifiziert eine Reihe von Regeln und eine IP-Tunnelentität (CloudBridge Connector-Tunnel). Der Quell-IP-Adressbereich und der Ziel-IP-Adressbereich sind die Bedingungen für die PBR-Entität. Legen Sie den Quell-IP-Adressbereich fest, um das Netscaler-seitige Subnetz anzugeben, dessen Datenverkehr über den Tunnel geschützt werden soll, und legen Sie den Ziel-IP-Adressbereich fest, um das F5-BIG-IP-Seitensubnetz anzugeben, dessen Datenverkehr über den Tunnel geschützt werden soll.

So erstellen Sie ein IPSEC-Profil über die NetScaler Befehlszeile

Geben Sie in der Befehlszeile Folgendes ein:

add ipsec profile <name> -psk <string> -ikeVersion v1 -encAlgo AES -hashAlgo HMAC_SHA1 -perfectForwardSecrecyENABLEshow ipsec profile** <name>

Um einen IPSEC-Tunnel zu erstellen und das IPSEC-Profil mithilfe der NetScaler-Befehlszeile daran zu binden

Geben Sie in der Befehlszeile Folgendes ein:

add ipTunnel <name> <remote> <remoteSubnetMask> <local> -protocol IPSEC –ipsecProfileName <string>show ipTunnel <name>

Um eine PBR-Regel zu erstellen und den IPSEC-Tunnel mithilfe der NetScaler-Befehlszeile daran zu binden

Geben Sie in der Befehlszeile Folgendes ein:

add pbr <pbrName> ALLOW –srcIP <subnet-range> -destIP <subnet-range> -ipTunnel <tunnelName>apply pbrsshow pbr <pbrName>

So erstellen Sie ein IPSEC-Profil mithilfe der GUI

- Navigieren Sie zu System > CloudBridge Connector > IPSecProfile.

- Klicken Sie im Detailbereich auf Hinzufügen.

- Stellen Sie auf der Seite „ IPSec-Profil hinzufügen “ die folgenden Parameter ein:

- Name

- Verschlüsselungsalgorithmus

- Hash-Algorithmus

- IKE-Protokollversion

- Konfigurieren Sie die IPSec-Authentifizierungsmethode, die von den beiden CloudBridge Connector-Tunnel-Peers verwendet wird, um sich gegenseitig zu authentifizieren: Wählen Sie die Authentifizierungsmethode Pre-Shared Key aus und legen Sie den Parameter Pre-Shared Key Exists fest.

- Klicken Sie auf Erstellenund dann auf Schließen.

Um einen IP-Tunnel zu erstellen und das IPSEC-Profil mithilfe der GUI daran zu binden

- Navigieren Sie zu System > CloudBridge Connector > IP-Tunnel.

- Klicken Sie auf der Registerkarte IPv4-Tunnel auf Hinzufügen.

- Stellen Sie auf der Seite IP-Tunnel hinzufügen die folgenden Parameter ein:

- Name

- Remote-IP

- Maske aus der Ferne

- Lokaler IP-Typ (Wählen Sie in der Dropdownliste Lokaler IP-Typ die Option Subnetz-IPaus).

- Lokale IP (Alle konfigurierten IP-Adressen des ausgewählten IP-Typs befinden sich in der Dropdownliste Lokale IP. Wählen Sie die gewünschte IP aus der Liste aus.)

- Protokoll

- IPSec-Profil

- Klicken Sie auf Erstellenund dann auf Schließen.

Um eine PBR-Regel zu erstellen und den IPSEC-Tunnel mithilfe der GUI daran zu binden

- Navigieren Sie zu System > Netzwerk > PBR.

- Klicken Sie auf der Registerkarte PBR auf Hinzufügen.

- Stellen Sie auf der Seite „ PBR erstellen “ die folgenden Parameter ein:

- Name

- Aktion

- Nächster Hop-Typ ( IP-Tunnelauswählen)

- Name des IP-Tunnels

- Quell-IP Low

- Quell-IP High

- Ziel-IP Niedrig

- Ziel-IP hoch

- Klicken Sie auf Erstellenund dann auf Schließen.

Die entsprechende neue CloudBridge Connector-Tunnelkonfiguration auf der NetScaler-Appliance wird in der GUI angezeigt. Der aktuelle Status des CloudBridge Connector-Tunnels wird im Bereich Configured CloudBridge Connector angezeigt. Ein grüner Punkt zeigt an, dass der Tunnel oben ist. Ein roter Punkt zeigt an, dass der Tunnel heruntergefahren ist.

Mit den folgenden Befehlen werden die Einstellungen der NetScaler-Appliance NS_Appliance-1 in „Beispiel für eine CloudBridge Connector-Konfiguration“ erstellt. :

> add ipsec profile NS_F5-BIG-IP_IPSec_Profile -psk examplepresharedkey -ikeVersion v1 –encAlgo AES –hashalgo HMAC_SHA1 –lifetime 315360 -perfectForwardSecrecy ENABLE

Done

> add iptunnel NS_F5-BIG-IP_Tunnel 203.0.113.200 255.255.255.255 198.51.100.100 –protocol IPSEC –ipsecProfileName NS_F5-BIG-IP_IPSec_Profile

Done

> add pbr NS_F5-BIG-IP_Pbr -srcIP 10.102.147.0-10.102.147.255 –destIP 10.20.0.0-10.20.255.255 –ipTunnel NS_F5-BIG-IP_Tunnel

Done

> apply pbrs

Done

<!--NeedCopy-->

Überwachung des CloudBridge Connector-Tunnels

Sie können die Leistung von CloudBridge Connector-Tunneln auf einer NetScaler Appliance mithilfe von CloudBridge Connector-Tunnelstatistikindikatoren überwachen. Weitere Informationen zum Anzeigen von CloudBridge Connector-Tunnelstatistiken auf einer NetScaler Appliance finden Sie unter Monitoring von CloudBridge Connector Tunnels.

Teilen

Teilen

In diesem Artikel

- Beispiel für eine CloudBridge Connector-Tunnelkonfiguration

- Punkte, die für eine CloudBridge Connector-Tunnelkonfiguration zu beachten sind

- Konfiguration von F5 BIG-IP für den CloudBridge Connector-Tunnel

- Konfigurieren der NetScaler Appliance für den CloudBridge Connector-Tunnel

- Überwachung des CloudBridge Connector-Tunnels

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.