-

Bereitstellen einer NetScaler VPX- Instanz

-

Optimieren der Leistung von NetScaler VPX auf VMware ESX, Linux KVM und Citrix Hypervisors

-

Unterstützung für die Erhöhung des NetScaler VPX-Speicherplatzes

-

NetScaler VPX-Konfigurationen beim ersten Start der NetScaler-Appliance in der Cloud anwenden

-

Verbessern der SSL-TPS-Leistung auf Public-Cloud-Plattformen

-

Gleichzeitiges Multithreading für NetScaler VPX in öffentlichen Clouds konfigurieren

-

Installieren einer NetScaler VPX Instanz auf einem Bare-Metal-Server

-

Installieren einer NetScaler VPX-Instanz auf Citrix Hypervisor

-

Installieren einer NetScaler VPX-Instanz auf VMware ESX

-

NetScaler VPX für die Verwendung der VMXNET3-Netzwerkschnittstelle konfigurieren

-

NetScaler VPX für die Verwendung der SR-IOV-Netzwerkschnittstelle konfigurieren

-

Migration des NetScaler VPX von E1000 zu SR-IOV- oder VMXNET3-Netzwerkschnittstellen

-

NetScaler VPX für die Verwendung der PCI-Passthrough-Netzwerkschnittstelle konfigurieren

-

-

Installieren einer NetScaler VPX-Instanz in der VMware Cloud auf AWS

-

Installieren einer NetScaler VPX-Instanz auf Microsoft Hyper-V-Servern

-

Installieren einer NetScaler VPX-Instanz auf der Linux-KVM-Plattform

-

Voraussetzungen für die Installation virtueller NetScaler VPX-Appliances auf der Linux-KVM-Plattform

-

Provisioning der virtuellen NetScaler-Appliance mit OpenStack

-

Provisioning der virtuellen NetScaler-Appliance mit Virtual Machine Manager

-

Konfigurieren virtueller NetScaler-Appliances für die Verwendung der SR-IOV-Netzwerkschnittstelle

-

Provisioning der virtuellen NetScaler-Appliance mit dem virsh-Programm

-

Provisioning der virtuellen NetScaler-Appliance mit SR-IOV auf OpenStack

-

-

Bereitstellen einer NetScaler VPX-Instanz auf AWS

-

Bereitstellen einer eigenständigen NetScaler VPX-Instanz auf AWS

-

Bereitstellen eines VPX-HA-Paar in derselben AWS-Verfügbarkeitszone

-

Bereitstellen eines VPX Hochverfügbarkeitspaars mit privaten IP-Adressen in verschiedenen AWS-Zonen

-

Schützen von AWS API Gateway mit NetScaler Web Application Firewall

-

Konfigurieren einer NetScaler VPX-Instanz für die Verwendung der SR-IOV-Netzwerkschnittstelle

-

Konfigurieren einer NetScaler VPX-Instanz für die Verwendung von Enhanced Networking mit AWS ENA

-

Bereitstellen einer NetScaler VPX Instanz unter Microsoft Azure

-

Netzwerkarchitektur für NetScaler VPX-Instanzen auf Microsoft Azure

-

Mehrere IP-Adressen für eine eigenständige NetScaler VPX-Instanz konfigurieren

-

Hochverfügbarkeitssetup mit mehreren IP-Adressen und NICs konfigurieren

-

Hochverfügbarkeitssetup mit mehreren IP-Adressen und NICs über PowerShell-Befehle konfigurieren

-

NetScaler-Hochverfügbarkeitspaar auf Azure mit ALB im Floating IP-Deaktiviert-Modus bereitstellen

-

Konfigurieren Sie eine NetScaler VPX-Instanz für die Verwendung von Azure Accelerated Networking

-

Konfigurieren Sie HA-INC-Knoten mithilfe der NetScaler-Hochverfügbarkeitsvorlage mit Azure ILB

-

NetScaler VPX-Instanz auf der Azure VMware-Lösung installieren

-

Eigenständige NetScaler VPX-Instanz auf der Azure VMware-Lösung konfigurieren

-

NetScaler VPX-Hochverfügbarkeitssetups auf Azure VMware-Lösung konfigurieren

-

Konfigurieren von GSLB in einem Active-Standby-Hochverfügbarkeitssetup

-

Konfigurieren von Adresspools (IIP) für eine NetScaler Gateway Appliance

-

Erstellen Sie ein Support-Ticket für die VPX-Instanz in Azure

-

NetScaler VPX-Instanz auf der Google Cloud Platform bereitstellen

-

Bereitstellen eines VPX-Hochverfügbarkeitspaars auf der Google Cloud Platform

-

VPX-Hochverfügbarkeitspaars mit privaten IP-Adressen auf der Google Cloud Platform bereitstellen

-

NetScaler VPX-Instanz auf Google Cloud VMware Engine bereitstellen

-

Unterstützung für VIP-Skalierung für NetScaler VPX-Instanz auf GCP

-

-

Bereitstellung und Konfigurationen von NetScaler automatisieren

-

Lösungen für Telekommunikationsdienstleister

-

Authentifizierung, Autorisierung und Überwachung des Anwendungsverkehrs

-

Wie Authentifizierung, Autorisierung und Auditing funktionieren

-

Grundkomponenten der Authentifizierung, Autorisierung und Audit-Konfiguration

-

Web Application Firewall-Schutz für virtuelle VPN-Server und virtuelle Authentifizierungsserver

-

Lokales NetScaler Gateway als Identitätsanbieter für Citrix Cloud

-

Authentifizierungs-, Autorisierungs- und Überwachungskonfiguration für häufig verwendete Protokolle

-

-

-

-

Erweiterte Richtlinienausdrücke konfigurieren: Erste Schritte

-

Erweiterte Richtlinienausdrücke: Arbeiten mit Datum, Uhrzeit und Zahlen

-

Erweiterte Richtlinienausdrücke: Analysieren von HTTP-, TCP- und UDP-Daten

-

Erweiterte Richtlinienausdrücke: Analysieren von SSL-Zertifikaten

-

Erweiterte Richtlinienausdrücke: IP- und MAC-Adressen, Durchsatz, VLAN-IDs

-

Erweiterte Richtlinienausdrücke: Stream-Analytics-Funktionen

-

Zusammenfassende Beispiele für fortgeschrittene politische Ausdrücke

-

Tutorial-Beispiele für erweiterte Richtlinien für das Umschreiben

-

-

-

Anwendungsfall — Binden der Web App Firewall-Richtlinie an einen virtuellen VPN-Server

-

-

-

Konfiguration der Bot-Profileinstellung

-

-

-

Verwalten eines virtuellen Cache-Umleitungsservers

-

Statistiken für virtuelle Server zur Cache-Umleitung anzeigen

-

Aktivieren oder Deaktivieren eines virtuellen Cache-Umleitungsservers

-

Direkte Richtlinieneinschläge auf den Cache anstelle des Ursprungs

-

Verwalten von Clientverbindungen für einen virtuellen Server

-

Externe TCP-Integritätsprüfung für virtuelle UDP-Server aktivieren

-

-

Übersetzen die Ziel-IP-Adresse einer Anfrage in die Ursprungs-IP-Adresse

-

-

Verwalten des NetScaler Clusters

-

Knotengruppen für gepunktete und teilweise gestreifte Konfigurationen

-

Entfernen eines Knotens aus einem Cluster, der mit Cluster-Link-Aggregation bereitgestellt wird

-

Überwachen von Fehlern bei der Befehlsausbreitung in einer Clusterbereitstellung

-

VRRP-Interface-Bindung in einem aktiven Cluster mit einem einzigen Knoten

-

-

Konfigurieren von NetScaler als nicht-validierenden sicherheitsbewussten Stub-Resolver

-

Jumbo-Frames Unterstützung für DNS zur Handhabung von Reaktionen großer Größen

-

Zwischenspeichern von EDNS0-Client-Subnetzdaten bei einer NetScaler-Appliance im Proxymodus

-

Anwendungsfall — Konfiguration der automatischen DNSSEC-Schlüsselverwaltungsfunktion

-

Anwendungsfall — wie man einen kompromittierten aktiven Schlüssel widerruft

-

-

GSLB-Entitäten einzeln konfigurieren

-

Anwendungsfall: Bereitstellung einer Domänennamen-basierten Autoscale-Dienstgruppe

-

Anwendungsfall: Bereitstellung einer IP-Adressbasierten Autoscale-Dienstgruppe

-

-

-

IP-Adresse und Port eines virtuellen Servers in den Request-Header einfügen

-

Angegebene Quell-IP für die Back-End-Kommunikation verwenden

-

Quellport aus einem bestimmten Portbereich für die Back-End-Kommunikation verwenden

-

Quell-IP-Persistenz für Back-End-Kommunikation konfigurieren

-

Lokale IPv6-Linkadressen auf der Serverseite eines Load Balancing-Setups

-

Erweiterte Load Balancing-Einstellungen

-

Allmählich die Belastung eines neuen Dienstes mit virtuellem Server-Level erhöhen

-

Anwendungen vor Verkehrsspitzen auf geschützten Servern schützen

-

Bereinigung von virtuellen Server- und Dienstverbindungen ermöglichen

-

Persistenzsitzung auf TROFS-Diensten aktivieren oder deaktivieren

-

Externe TCP-Integritätsprüfung für virtuelle UDP-Server aktivieren

-

Standortdetails von der Benutzer-IP-Adresse mit der Geolocation-Datenbank abrufen

-

Quell-IP-Adresse des Clients beim Verbinden mit dem Server verwenden

-

Limit für die Anzahl der Anfragen pro Verbindung zum Server festlegen

-

Festlegen eines Schwellenwerts für die an einen Dienst gebundenen Monitore

-

Grenzwert für die Bandbreitenauslastung durch Clients festlegen

-

-

-

Lastausgleichs für häufig verwendete Protokolle konfigurieren

-

Anwendungsfall 5: DSR-Modus beim Verwenden von TOS konfigurieren

-

Anwendungsfall 6: Lastausgleich im DSR-Modus für IPv6-Netzwerke mit dem TOS-Feld konfigurieren

-

Anwendungsfall 7: Konfiguration des Lastenausgleichs im DSR-Modus mithilfe von IP Over IP

-

Anwendungsfall 8: Lastausgleich im Einarmmodus konfigurieren

-

Anwendungsfall 9: Lastausgleich im Inlinemodus konfigurieren

-

Anwendungsfall 10: Lastausgleich von Intrusion-Detection-System-Servern

-

Anwendungsfall 11: Netzwerkverkehr mit Listenrichtlinien isolieren

-

Anwendungsfall 12: Citrix Virtual Desktops für den Lastausgleich konfigurieren

-

Anwendungsfall 13: Konfiguration von Citrix Virtual Apps and Desktops für den Lastausgleich

-

Anwendungsfall 14: ShareFile-Assistent zum Lastausgleich Citrix ShareFile

-

Anwendungsfall 15: Konfiguration des Layer-4-Lastenausgleichs auf der NetScaler Appliance

-

-

SSL-Offload und Beschleunigung

-

Unterstützungsmatrix für Serverzertifikate auf der ADC-Appliance

-

Unterstützung für Intel Coleto SSL-Chip-basierte Plattformen

-

Unterstützung für Thales Luna Network Hardwaresicherheitsmodul

-

-

-

CloudBridge Connector-Tunnels zwischen zwei Rechenzentren konfigurieren

-

CloudBridge Connector zwischen Datacenter und AWS Cloud konfigurieren

-

CloudBridge Connector Tunnels zwischen einem Rechenzentrum und Azure Cloud konfigurieren

-

CloudBridge Connector Tunnels zwischen Datacenter und SoftLayer Enterprise Cloud konfigurieren

-

-

Konfigurationsdateien in einem Hochverfügbarkeitssetup synchronisieren

-

Hochverfügbarkeitsknoten in verschiedenen Subnetzen konfigurieren

-

Beschränken von Failovers, die durch Routenmonitore im Nicht-INC-Modus verursacht werden

-

HA-Heartbeat-Meldungen auf einer NetScaler-Appliance verwalten

-

NetScaler in einem Hochverfügbarkeitssetup entfernen und ersetzen

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Konfiguration der Bot-Profileinstellung

Sie können die folgenden Einstellungen im Bot-Profil konfigurieren:

-

Technik zur Begrenzung der Bot-Rate konfigurieren

-

Bot-Log-Ausdruck konfigurieren

-

Bot-Trap-Technik konfigurieren

-

Konfigurieren Sie die Gerätefingerabdrucktechnik für mobile (Android) Anwendungen

-

Bot-Erkennung basierend auf Maus- und Tastaturdynamik

-

Ausführliche Protokollierung für Bot-Traffic

-

Eine Aktion für gefälschte Bot-Anfragen konfigurieren

Technik zur Begrenzung der Bot-Rate konfigurieren

Mit der Bot-Rate-Limit-Technik können Sie den Bot-Traffic innerhalb eines bestimmten Zeitrahmens basierend auf dem Standort Geolocation der Client-IP-Adresse, der Sitzung, dem Cookie oder der konfigurierten Ressource (URL) einschränken. Durch die Konfiguration der Bot-Rate-Limit-Technik können Sie Folgendes sicherstellen:

- Blockieren Sie böswillige Bot-Aktivitäten.

- Reduzieren Sie die Belastung des Webservers durch den Datenverkehr.

Konfigurieren Sie das Bot-Ratenlimit mithilfe der NetScaler CLI

Geben Sie in der Befehlszeile Folgendes ein:

bind bot profile <name>... -ratelimit -type <type> Geolocation -countryCode <countryName> -rate <positive_integer> -timeSlice <positive_integer> [-action <action> ...] [-limitType ( BURSTY | SMOOTH )] [-condition <expression>] [-enabled ( ON | OFF )]

<!--NeedCopy-->

Hierbei gilt:

*SOURCE_IP - Ratenbegrenzung basierend auf der Client-IP-Adresse.

*SESSION - Ratenbegrenzung basierend auf dem konfigurierten Cookie-Namen.

*URL - Ratenbegrenzung basierend auf der konfigurierten URL.

*GEOLOCATION - Ratenbegrenzung basierend auf dem konfigurierten Ländernamen.

Possible values - SITZUNG, QUELL-IP, URL, GEOLOKALISIERUNG

Beispiel:

bind bot profile geo_prof -ratelimit -type Geolocation -countryCode IN -rate 100 -timeSlice 1000 -limitType SMOOTH -condition HTTP.REQ.HEADER("User-Agent").contains("anroid") -action log,drop -enabled on

<!--NeedCopy-->

Konfigurieren Sie das Bot-Ratenlimit mithilfe der NetScaler GUI

Gehen Sie wie folgt vor, um die Technik zur Erkennung von Bot-Ratenlimits zu konfigurieren:

- Navigieren Sie zu Sicherheit > NetScaler Bot Management und Profile.

- Wählen Sie auf der Seite NetScaler Bot Management Profiles ein Profil aus und klicken Sie auf Bearbeiten.

- Gehen Sie auf der NetScaler Bot Management-Profilseite zum Abschnitt Profileinstellungen und klicken Sie auf Rate Limit.

-

Stellen Sie im Abschnitt Rate Limit die folgenden Parameter ein:

- Aktiviert. Aktivieren Sie das Kontrollkästchen, um den eingehenden Bot-Verkehr im Rahmen des Erkennungsprozesses zu validieren.

- Klicken Sie auf Hinzufügen, um Ratenlimit-Bindungen zu konfigurieren.

-

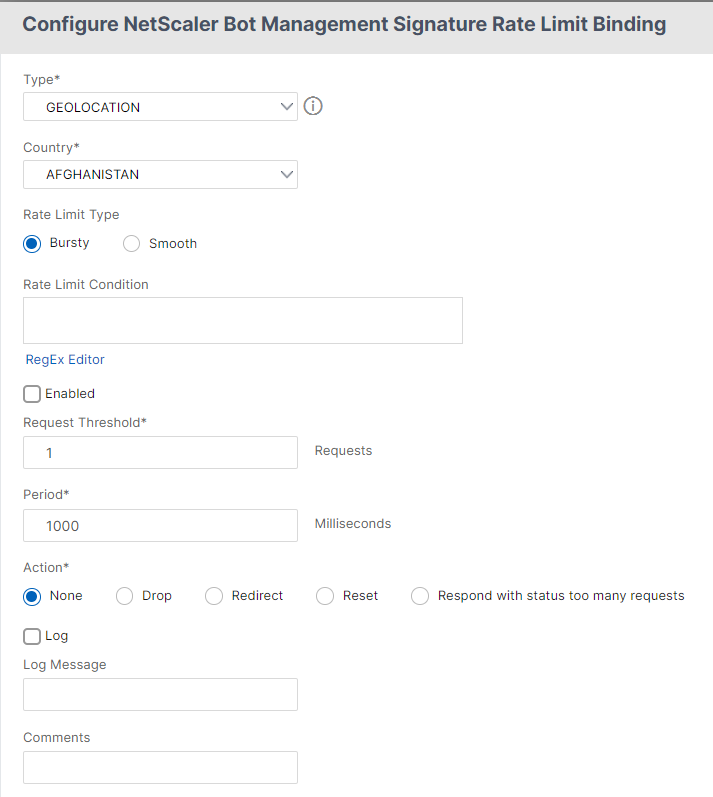

Stellen Sie auf der Seite Configure NetScaler Bot Management Rate Limit die folgenden Parameter ein.

-

Typ — Das Ratenlimit für den Bot-Traffic basiert auf den folgenden Parametern:

- Geolokalisierung — Ratenlimit basierend auf dem geografischen Standort des Benutzers.

- source_IP — Ratenbegrenzung des Datenverkehrs basierend auf der Client-IP-Adresse.

- Sitzung — Ratenbegrenzung des Bot-Traffics basierend auf dem Sitzungs- oder Cookie-Namen.

- URL — Ratenbegrenzung für Bot-Traffic basierend auf der konfigurierten URL.

- Land — Wählen Sie eine Geolocation als Land oder Region aus.

- Art des Ratenlimits — Schränkt die Art des Datenverkehrs auf der Grundlage der folgenden Typen ein.

- Bursty — Leitet alle Anfragen weiter, die innerhalb des festgelegten Schwellenwerts und des angegebenen Zeitraums liegen.

- Reibungslos — Leitet die Anfragen gleichmäßig über den angegebenen Zeitraum weiter.

- Verbindung mit Ratenbegrenzung — Ermöglicht es Ihnen, mehrere Regeln für eine Bedingung zu erstellen.

- Aktiviert — Wählen Sie das Kontrollkästchen aus, um den eingehenden Bot-Verkehr zu validieren.

- Anforderungsschwellenwert — Maximale Anzahl von Anfragen, die innerhalb eines bestimmten Zeitrahmens zulässig sind.

- Zeitraum — Zeitrahmen in Millisekunden.

- Aktion — Wählen Sie eine der folgenden Optionen:

- Keine — Erlaubt die Anfrage.

- Löschen — Löschen Sie die Anfrage.

- Umleiten — Leitet die Anfrage an die angegebene URL um.

- Reset — Blockiert die Anfrage und setzt die Verbindung zurück.

- Mit dem Status zu viele Anfragen antworten — Reagiert mit einer Fehlermeldung, wenn das Volumen eingehender Anfragen hoch ist.

- Protokoll — Wählen Sie diese Option aus, um die Protokolleinträge zu speichern.

- Protokollnachricht — Kurze Beschreibung des Protokolls.

- Kommentare — Kurzbeschreibung der Bot-Kategorie.

-

- Klicken Sie auf OK.

- Klicken Sie auf Update.

- Klicken Sie auf Fertig.

Bot-Log-Ausdruck konfigurieren

Wenn der Client als Bot identifiziert wird, können Sie mit der NetScaler-Botverwaltung zusätzliche Informationen als Protokollnachrichten erfassen. Bei den Daten kann es sich um den Namen des Benutzers handeln, der die URL angefordert hat, die Quell-IP-Adresse und den Quellport, von dem aus der Benutzer die Anfrage gesendet hat, oder um Daten, die aus einem Ausdruck generiert wurden. Um eine benutzerdefinierte Protokollierung durchzuführen, müssen Sie einen Protokollausdruck im Bot-Management-Profil konfigurieren.

Binden Sie den Protokollausdruck im Bot-Profil mithilfe der CLI

Geben Sie in der Befehlszeile Folgendes ein:

bind bot profile <name> (-logExpression -name <string> -expression <expression> [-enabled ( ON | OFF )]) -comment <string>

<!--NeedCopy-->

Beispiel:

bind bot profile profile1 –logExpression exp1 –expression HTTP.REQ.URL –enabled ON -comment "testing log expression"

Binden Sie den Protokollausdruck mithilfe der GUI an das Bot-Profil

- Navigieren Sie zu Sicherheit > NetScaler Bot Management > Profile.

- Wählen Sie auf der Seite NetScaler Bot Management Profiles im Abschnitt Profileinstellungen die Option Bot Log Expressions aus.

- Klicken Sie im Abschnitt Einstellungen für Bot Log Expression Settings* auf **Hinzufügen.

- Stellen Sie auf der Seite Configure NetScaler Bot Management Profile Bot Log Expression Binding die folgenden Parameter ein.

- Name des Protokollausdrucks Name des Protokollausdrucks.

- Expression. Geben Sie den Log-Ausdruck ein.

- Aktiviert. Aktivieren oder deaktivieren Sie die Bindung des Logausdrucks.

- Kommentare. Eine kurze Beschreibung zur Bindung des Bot-Log-Ausdrucks.

- Klicken Sie aufOK und Fertig.

Client-IP-Richtlinienausdruck für die Bot-Erkennung

Mit der NetScaler-Botverwaltung können Sie jetzt einen erweiterten Richtlinienausdruck konfigurieren, um die Client-IP-Adresse aus einem HTTP-Anforderungsheader, einem HTTP-Anforderungstext, einer HTTP-Anforderungs-URL oder mithilfe eines erweiterten Richtlinienausdrucks zu extrahieren. Die extrahierten Werte werden von einem Bot-Erkennungsmechanismus (wie TPS, Bot-Trap oder Ratenlimit) verwendet, um zu erkennen, ob es sich bei der eingehenden Anfrage um einen Bot handelt.

Hinweis:

Wenn Sie keinen Client-IP-Ausdruck konfiguriert haben, wird die standardmäßige oder die vorhandene Quell-Client-IP-Adresse für die Bot-Erkennung verwendet. Wenn ein Ausdruck konfiguriert ist, liefert das Auswertungsergebnis die Client-IP-Adresse, die für die Bot-Erkennung verwendet werden kann.

Sie können den Client-IP-Ausdruck konfigurieren und verwenden, um die tatsächliche Client-IP-Adresse zu extrahieren, wenn die eingehende Anfrage über einen Proxyserver kommt und wenn die Client-IP-Adresse im Header vorhanden ist. Durch Hinzufügen dieser Konfiguration kann die Appliance den Bot-Erkennungsmechanismus nutzen, um Software-Clients und -Servern mehr Sicherheit zu bieten.

Konfigurieren Sie den Client-IP-Richtlinienausdruck im Bot-Profil mithilfe der CLI

Geben Sie in der Befehlszeile Folgendes ein:

add bot profile <name> [-clientIPExpression <expression>]

<!--NeedCopy-->

Beispiel:

add bot profile profile1 –clientIPExpression 'HTTP.REQ.HEADER("X-Forwarded-For") ALT CLIENT.IP.SRC.TYPECAST_TEXT_T'

add bot profile profile1 –clientIPExpression 'HTTP.REQ.HEADER("X-Forwarded-For") ALT CLIENT.IPv6.SRC.TYPECAST_TEXT_T'

Konfigurieren Sie den Client-IP-Richtlinienausdruck im Bot-Profil mithilfe der GUI

- Navigieren Sie zu Sicherheit > NetScaler Bot Management > Profile.

- Klicken Sie im Detailbereich auf Hinzufügen.

- Stellen Sie auf der Seite NetScaler Bot Management-Profil erstellen den Client-IP-Ausdruck ein.

- Klicken Sie auf Erstellen und Schließen.

Bot-Trap-Technik konfigurieren

Die NetScaler Bot-Trap-Technik fügt nach dem Zufallsprinzip oder in regelmäßigen Abständen eine Trap-URL in die Serverantwort ein. Sie können auch eine Trap-URL-Liste erstellen und URLs dafür hinzufügen. Die URL erscheint unsichtbar und nicht zugänglich, wenn der Client ein menschlicher Benutzer ist. Wenn der Client jedoch ein automatisierter Bot ist, ist die URL zugänglich, und wenn darauf zugegriffen wird, wird der Angreifer als Bot eingestuft und jede nachfolgende Anfrage des Bot wird blockiert. Die Trap-Technik ist wirksam, um Angriffe von Bots zu blockieren.

Die Trap-URL ist eine alphanumerische URL mit konfigurierbarer Länge und wird in konfigurierbaren Intervallen automatisch generiert. Mit dieser Technik können Sie auch eine URL zum Einfügen von Traps für am häufigsten besuchte Websites oder häufig besuchte Websites konfigurieren. Auf diese Weise können Sie den Zweck des Einfügens der Bot-Trap-URL für Anfragen festlegen, die mit der URL zum Einfügen von Traps übereinstimmen.

Hinweis:

Obwohl die Bot-Trap-URL automatisch generiert wird, können Sie mit der NetScaler-Botverwaltung dennoch eine benutzerdefinierte Trap-URL im Bot-Profil konfigurieren. Dies geschieht, um die Bot-Erkennungstechnik zu stärken und Angreifern den Zugriff auf die Trap-URL zu erschweren.

Um die Bot-Trap-Konfiguration abzuschließen, müssen Sie die folgenden Schritte ausführen.

- Bot-Trap-URL aktivieren

- Bot-Trap-URL im Bot-Profil konfigurieren

- URL zum Einfügen von Bot-Traps an das Bot-Profil binden

- Konfigurieren Sie die Länge und das Intervall der Bot-Trap-URL in den Bot-Einstellungen

Bot-Trap-URL-Schutz aktivieren

Bevor Sie beginnen können, müssen Sie sicherstellen, dass der Bot-Trap-URL-Schutz auf der Appliance aktiviert ist. Geben Sie in der Befehlszeile Folgendes ein:

enable ns feature Bot

Bot-Trap-URL im Bot-Profil konfigurieren

Sie können die Bot-Trap-URL konfigurieren und eine Trap-Aktion im Bot-Profil angeben.

Geben Sie in der Befehlszeile Folgendes ein:

add bot profile <name> -trapURL <string> -trap ( ON | OFF ) -trapAction <trapAction>

Hierbei gilt:

-

trapURList die URL, die der Bot-Schutz als Trap-URL verwendet. Maximale Länge: 127 -

trapdient dazu, die Bot-Trap-Erkennung zu aktivieren. Mögliche Werte: ON, OFF. Standardwert: OFF -

trapActionist eine Aktion, die auf der Grundlage der Bot-Erkennung ergriffen werden muss. Mögliche Werte: NONE, LOG, DROP, REDIRECT, RESET, MITIGATION. Standardwert: NONE

Beispiel:

add bot profile profile1 -trapURL www.bottrap1.com trap ON -trapAction RESET

URL zum Einfügen von Bot-Traps an das Bot-Profil binden

Sie können die URL zum Einfügen von Bot-Traps konfigurieren und sie an das Bot-Profil binden. Geben Sie in der Befehlszeile Folgendes ein:

bind bot profile <profile_name> trapInsertionURL –url <url> -enabled ON|OFF -comment <comment>

Hierbei gilt:

URL — Das Regex-Muster der Anforderungs-URL, für das die Bot-Trap-URL eingefügt wird. Maximale Länge: 127

Beispiel:

bind bot profile profile1 trapInsertionURL –url www.example.com –enabled ON –comment insert a trap URL randomly

Konfigurieren Sie die Länge und das Intervall der Bot-Trap-URL in den Bot-Einstellungen

Sie können die Länge der Bot-Trap-URL konfigurieren und auch das Intervall für die automatische Generierung der Bot-Trap-URL festlegen. Geben Sie in der Befehlszeile Folgendes ein:

set bot settings -trapURLAutoGenerate ( ON | OFF ) –trapURLInterval <positive_integer> -trapURLLength <positive_integer>

Hierbei gilt:

-

trapURLIntervalist die Zeit in Sekunden, nach der die Bot-Trap-URL aktualisiert wird. Standardwert: 3600, Mindestwert: 300, Maximalwert: 86400 -

trapURLLength. Länge der automatisch generierten Bot-Trap-URL. Standardwert: 32, Mindestwert: 10, Maximalwert: 255

Beispiel:

set bot settings -trapURLAutoGenerate ON –trapURLInterval 300 -trapURLLength 60

Konfigurieren Sie die Bot-Trap-URL mit der GUI

- Navigieren Sie zu Sicherheit > NetScaler Bot Management > Profile.

- Klicken Sie auf der Seite NetScaler Bot Management Profiles auf Bearbeiten, um die Bot-Trap-URL-Technik zu konfigurieren.

- Bearbeiten Sie auf der SeiteNetScaler Bot Management-Profil erstellendie Grundeinstellungen, um die Trap-URL einzugeben, und klicken Sie auf OK.

- Klicken Sie auf der NetScaler Bot Management-Profilseite unter Profileinstellungenauf Bot Trap.

-

Stellen Sie im Abschnitt Bot-Trap die folgenden Parameter ein.

- Aktiviert. Wählen Sie das Kontrollkästchen, um die Bot-Trap-Erkennung zu aktivieren.

- Beschreibung. Kurze Beschreibung der URL.

-

Stellen Sie im Abschnitt Aktion konfigurieren die folgenden Parameter ein.

- Aktion. Maßnahme, die für einen Bot ergriffen werden muss, der durch den Bot-Trap-Zugriff erkannt wurde.

- Loggen. Aktiviert oder deaktiviert die Protokollierung für die Bindung von Bot-Traps.

- Klicken Sie im Abschnitt Trap-Einfügungs-URLs konfigurieren auf Hinzufügen.

-

Stellen Sie auf der Seite Configure NetScaler Bot Management Profile Bot Trap Binding die folgenden Parameter ein.

- URL. Geben Sie die URL ein, die Sie als Bot-Trap-Einfüge-URL bestätigen möchten.

- Aktiviert. Aktiviert oder deaktiviert die URL zum Einfügen von Bot-Traps.

- Kommentar. Eine kurze Beschreibung der URL zum Einfügen von Traps.

- Klicken Sie auf OK.

- Klicken Sie auf Aktualisieren und Fertig.

Bot-Trap-URL-Einstellungen konfigurieren

Gehen Sie wie folgt vor, um die Bot-Trap-URL-Einstellungen zu konfigurieren:

- Navigieren Sie zu Security > NetScaler Bot Management.

- Klicken Sie im Detailbereich unter Einstellungen auf NetScaler Bot Management-Einstellungen ändern.

-

Stellen Sie unter Configure NetScaler Bot Management Settingsdie folgenden Parameter ein.

- Trap-URL-Intervall. Zeit in Sekunden, nach der die Bot-Trap-URL aktualisiert wird.

- Länge der Trap-URL. Länge der automatisch generierten Bot-Trap-URL.

- Klicken Sie auf OK und Fertig.

Konfigurieren Sie die Gerätefingerabdrucktechnik für mobile (Android) Anwendungen

Die Gerätefingerabdrucktechnik erkennt eingehenden Datenverkehr als Bot, indem ein JavaScript-Skript in die HTML-Antwort an den Client eingefügt wird. Wenn das JavaScript-Skript vom Browser aufgerufen wird, sammelt es Browser- und Clientattribute und sendet eine Anfrage an die Appliance. Die Attribute werden untersucht, um festzustellen, ob es sich bei dem Traffic um einen Bot oder einen Menschen handelt.

Die Erkennungstechnik wurde weiter ausgebaut, um Bots auf einer mobilen Plattform (Android) zu erkennen. Im Gegensatz zu Webanwendungen gilt im mobilen Verkehr (Android) die auf JavaScript-Skripten basierende Bot-Erkennung nicht. Um Bots in einem Mobilfunknetz zu erkennen, verwendet die Technik ein Bot Mobile SDK, das clientseitig in mobile Anwendungen integriert ist. Das SDK fängt den mobilen Datenverkehr ab, sammelt Gerätedetails und sendet die Daten an die Appliance. Auf der Appliance-Seite untersucht die Erkennungstechnik die Daten und stellt fest, ob die Verbindung von einem Bot oder einem Menschen stammt.

So funktioniert die Geräte-Fingerabdrucktechnik für die mobile Anwendung

In den folgenden Schritten wird der Workflow zur Bot-Erkennung erläutert, mit dem festgestellt wird, ob eine Anfrage von einem Mobilgerät von einem Menschen oder einem Bot stammt.

- Wenn ein Benutzer mit einer mobilen Anwendung interagiert, zeichnet das Bot-SDK für Mobilgeräte das Verhalten des Geräts auf.

- Der Client sendet eine Anfrage an die NetScaler Appliance.

- Beim Senden der Antwort fügt die Appliance ein Bot-Sitzungscookie mit Sitzungsdetails und Parametern zum Sammeln von Client-Parametern ein.

- Wenn die mobile Anwendung die Antwort erhält, validiert das NetScaler Bot SDK, das in die mobile Anwendung integriert ist, die Antwort, ruft die aufgezeichneten Fingerabdruckparameter des Geräts ab und sendet sie an die Appliance.

- Die Technik zur Erkennung von Geräte-Fingerabdrücken auf der Geräteseite validiert die Gerätedetails und aktualisiert das Bot-Sitzungscookie, ob es sich um einen mutmaßlichen Bot handelt oder nicht.

- Wenn das Cookie abgelaufen ist oder der Fingerabdruckschutz des Geräts es vorzieht, Geräteparameter regelmäßig zu überprüfen und zu sammeln, wird der gesamte Vorgang oder die Aufforderung wiederholt.

Vorraussetzung

Um mit der NetScaler-Technik zur Erkennung von Gerätefingerabdrücken für mobile Anwendungen zu beginnen, müssen Sie das Bot Mobile SDK herunterladen und in Ihrer mobilen Anwendung installieren.

Konfigurieren Sie die Technik der Fingerabdruckerkennung für mobile (Android) -Anwendungen mithilfe der CLI

Geben Sie in der Befehlszeile Folgendes ein:

set bot profile <profile name> -deviceFingerprintMobile ( NONE | Android )

Beispiel:

set bot profile profile 1 –deviceFingerprintMobile Android

Konfigurieren Sie die Technik der Geräte-Fingerabdruckerkennung für mobile (Android) -Anwendungen über die GUI

- Navigieren Sie zu Sicherheit > NetScaler Bot Management und Profile.

- Wählen Sie auf der Seite NetScaler Bot Management Profiles eine Datei aus und klicken Sie auf Bearbeiten.

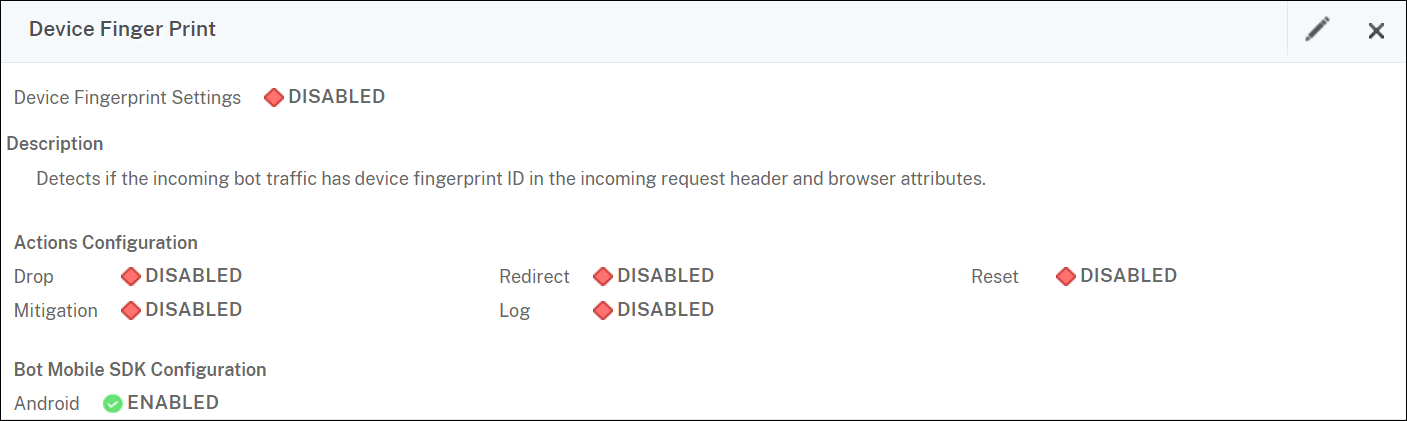

- Klicken Sie auf der Seite mit dem NetScaler Bot Management-Profil unter Profileinstellungen auf Device Fingerprint.

- Wählen Sie im Abschnitt Configure Bot Mobile SDK den Typ des mobilen Clients aus.

- Klicken Sie auf Aktualisieren und Fertig.

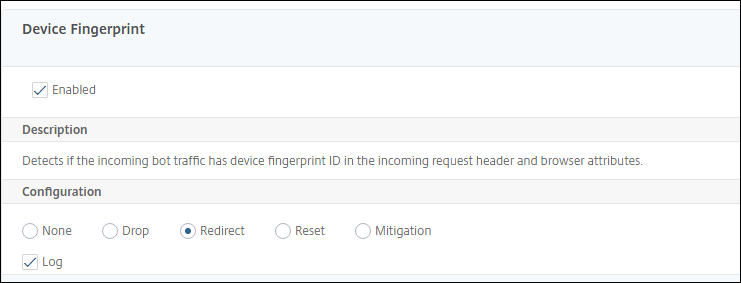

Konfigurieren Sie die Gerätefingerabdrucktechnik mithilfe der NetScaler GUI

Diese Erkennungstechnik sendet eine Java-Script-Anfrage an den Client und extrahiert die Geräteinformationen. Basierend auf Geräteinformationen unterbricht oder umgeht die Technik den Bot-Traffic. Folgen Sie den Schritten, um die Erkennungstechnik zu konfigurieren.

- Navigieren Sie zu Sicherheit > NetScaler Bot Management und Profile.

- Wählen Sie auf der Seite NetScaler Bot Management Profiles eine Signaturdatei aus und klicken Sie auf Bearbeiten.

-

Gehen Sie auf der Seite mit dem NetScaler Bot Management-Profil zum Abschnitt Signatureinstellungen und klicken Sie auf Device Fingerprint. Stellen Sie im Abschnitt Gerätefingerabdruck die folgenden Parameter ein:

- Enabled - Select to enable the rule.

- Configuration - Select one of the following options:

- None - Allows the traffic.

- Drop - Drop the traffic.

- Redirect - Redirects the traffic to an error URL.

-

Mitigation, or CAPTCHA - Validates and allows the traffic.

Note:

During session replay attacks using the device fingerprint cookies, requests are dropped even if the device fingerprint configuration is set to Mitigation.

- Klicken Sie auf Update.

- Klicken Sie auf Fertig.

Bot-Erkennung basierend auf Maus- und Tastaturdynamik

Um Bots zu erkennen und Web-Scraping-Anomalien zu minimieren, verwendet das NetScaler Bot-Management eine verbesserte Bot-Erkennungstechnik, die auf dem Verhalten von Maus und Tastatur basiert. Im Gegensatz zu herkömmlichen Bot-Techniken, die direkte menschliche Interaktion erfordern (z. B. CAPTCHA-Validierung), überwacht die verbesserte Technik passiv die Dynamik von Maus und Tastatur. Die NetScaler Appliance sammelt dann die Benutzerdaten in Echtzeit und analysiert das Verhalten zwischen einem Menschen und einem Bot.

Die passive Bot-Erkennung mithilfe von Maus- und Tastaturdynamik hat gegenüber bestehenden Bot-Erkennungsmechanismen die folgenden Vorteile:

- Bietet eine kontinuierliche Überwachung während der gesamten Benutzersitzung und macht einen einzelnen Checkpoint überflüssig.

- Erfordert keine menschliche Interaktion und ist für Benutzer transparent.

So funktioniert die Bot-Erkennung mithilfe von Maus- und Tastaturdynamik

Die Bot-Erkennungstechnik mit Tastatur- und Mausdynamik besteht aus zwei Komponenten, einem Webseiten-Logger und einem Bot-Detektor. Der Webseitenlogger ist ein JavaScript, das Tastatur- und Mausbewegungen aufzeichnet, wenn ein Benutzer eine Aufgabe auf der Webseite ausführt (z. B. ein Registrierungsformular ausfüllt). Der Logger sendet die Daten dann stapelweise an die NetScaler Appliance. Die Appliance speichert die Daten dann als KM-Datensatz und sendet sie an den Bot-Detektor auf dem NetScaler Console-Server, der analysiert, ob der Benutzer ein Mensch oder ein Bot ist.

In den folgenden Schritten wird erklärt, wie die Komponenten miteinander interagieren:

- Der NetScaler-Administrator konfiguriert den Richtlinienausdruck über das ADM StyleBook, CLI oder NITRO oder eine andere Methode.

- Die URL wird im Bot-Profil festgelegt, wenn der Administrator die Funktion auf der Appliance aktiviert.

- Wenn ein Client eine Anfrage sendet, verfolgt die NetScaler Appliance die Sitzung und alle Anfragen in der Sitzung.

- Die Appliance fügt ein JavaScript (Webseiten-Logger) in die Antwort ein, wenn die Anfrage mit dem konfigurierten Ausdruck im Bot-Profil übereinstimmt.

- Das JavaScript sammelt dann alle Tastatur- und Mausaktivitäten und sendet die KM-Daten in einer POST-URL (vorübergehend).

- Die NetScaler Appliance speichert die Daten und sendet sie am Ende der Sitzung an den NetScaler Console-Server. Sobald die Appliance die vollständigen Daten einer POST-Anforderung erhalten hat, werden die Daten an den ADM-Server gesendet.

- Der NetScaler Console Service analysiert die Daten und basierend auf der Analyse ist das Ergebnis auf der Benutzeroberfläche des NetScaler Console Service verfügbar.

Der JavaScript-Logger zeichnet die folgenden Maus- und Tastaturbewegungen auf:

- Keyboard-Ereignisse — alle Ereignisse

- Mausereignisse — Mausbewegung, Maus hoch, Maus runter

- Ereignisse in der Zwischenablage - einfügen

- Benutzerdefinierte Ereignisse — automatisches Ausfüllen, Abbrechen

- Zeitstempel jedes Ereignisses

Konfigurieren Sie die Bot-Erkennung mithilfe von Maus- und Tastaturdynamik

Die NetScaler Bot-Management-Konfiguration umfasst die Aktivierung oder Deaktivierung der tastatur- und mausbasierten Erkennungsfunktion und konfiguriert die JavaScript-URL im Bot-Profil. Führen Sie die folgenden Schritte aus, um die Bot-Erkennung mit Maus- und Tastaturdynamik zu konfigurieren

- Tastatur- und Mauserkennung aktivieren

- Konfigurieren Sie einen Ausdruck, um zu entscheiden, wann das JavaScript in die HTTP-Antwort eingefügt werden kann

Bot-Erkennung mit Tastatur und Maus aktivieren

Bevor Sie mit der Konfiguration beginnen, stellen Sie sicher, dass Sie die Tastatur- und Mausfunktion zur Bot-Erkennung auf der Appliance aktiviert haben.

Geben Sie in der Befehlszeile Folgendes ein:

add bot profile <name> -KMDetection ( ON | OFF )

<!--NeedCopy-->

Beispiel:

add bot profile profile1 –KMDetection ON

Bot-Ausdruck für JavaScript-Einfügen konfigurieren

Konfigurieren Sie den Bot-Ausdruck, um den Verkehr auszuwerten und JavaScript einzufügen. Das JavaScript wird nur eingefügt, wenn der Ausdruck als wahr ausgewertet wird.

Geben Sie in der Befehlszeile Folgendes ein:

bind bot profile <name> -KMDetectionExpr -name <string> -expression <expression> -enabled ( ON | OFF ) –comment <string>

<!--NeedCopy-->

Beispiel:

bind bot profile profile1 -KMDetectionExpr -name test -expression http.req.url.startswith("/testsite") -enabled ON

Konfigurieren Sie den in die HTTP-Antwort eingefügten JavaScript-Dateinamen für die Bot-Erkennung mit Tastatur und Maus

Um die Details der Benutzeraktion zu sammeln, sendet die Appliance in der HTTP-Antwort einen JavaScript-Dateinamen. Die JavaScript-Datei sammelt alle Daten in einem KM-Datensatz und sendet sie an die Appliance.

Geben Sie in der Befehlszeile Folgendes ein:

set bot profile profile1 – KMJavaScriptName <string>

<!--NeedCopy-->

Beispiel:

set bot profile profile1 –KMJavaScriptName script1

Größe der Verhaltensbiometrie konfigurieren

Sie können die maximale Größe von Maus- und Tastaturverhaltensdaten konfigurieren, die als KM-Datensatz an die Appliance gesendet und vom ADM-Server verarbeitet werden können.

Geben Sie in der Befehlszeile Folgendes ein:

set bot profile profile1 -KMEventsPostBodyLimit <positive_integer>

<!--NeedCopy-->

Beispiel:

set bot profile profile1 – KMEventsPostBodyLimit 25

Nachdem Sie die NetScaler Appliance so konfiguriert haben, dass sie das JavaScript konfiguriert und biometrische Daten zum Tastatur- und Mausverhalten erfasst, sendet die Appliance die Daten an den NetScaler Console-Server. Weitere Informationen dazu, wie der NetScaler Console-Server Bots anhand von Verhaltensbiometrie erkennt, finden Sie im Thema Bot-Verstöße .

Konfigurieren Sie die Einstellungen für Tastatur- und Maus-Bot-Ausdrücke mithilfe der GUI

- Navigieren Sie zu Sicherheit > NetScaler Bot Management und Profile.

- Wählen Sie auf der Seite NetScaler Bot Management Profiles ein Profil aus und klicken Sie auf Bearbeiten.

- Stellen Sie im Abschnitt Tastatur- und mausbasierte Bot-Erkennung die folgenden Parameter ein:

- Erkennung aktivieren. Wählen Sie das Kontrollkästchen aus, um das Verhalten der Bot-basierten Tastatur- und Mausdynamik zu erkennen.

- Limit nach dem Bodylimit für Ereignisse. Größe der vom Browser zur Verarbeitung durch die NetScaler Appliance gesendeten Tastatur- und Mausdynamikdaten.

-

Klicken Sie auf OK.

- Gehen Sie auf der Seite NetScaler bot Management Profile zum Abschnitt Profileinstellungen und klicken Sie auf Tastatur- und mausbasierte Bot-Ausdruckseinstellungen.

- Klicken Sie im Abschnitt Einstellungen für Tastatur und Maus auf Bot Expression Settings auf Hinzufügen.

- Legen Sie auf der Seite Configure NetScaler bot Management Profile Bot Keyboard and Mouse Expression Binding die folgenden Parameter fest:

- Name des Ausdrucks. Name des Bot-Richtlinienausdrucks für die Erkennungstastatur- und Mausdynamik.

- Expression. Bot-Richtlinienausdruck.

- Aktiviert. Wählen Sie das Kontrollkästchen, um die Tastatur- und Bot-Tastatur- und Mausausdrucksbindung zu aktivieren.

- Kommentare. Eine kurze Beschreibung des Bot-Richtlinienausdrucks und seiner Bindung an das Bot-Profil.

- Klicken Sie auf OK und Schließen.

- Klicken Sie im Abschnitt Einstellungen für tastatur- und mausbasierte Bot-Ausdrücke auf Aktualisieren.

Ausführliche Protokollierung für Bot-Traffic

Wenn eine eingehende Anfrage als Bot identifiziert wird, protokolliert die NetScaler Appliance weitere HTTP-Header-Details zur Überwachung und Fehlerbehebung. Die Funktion zur ausführlichen Bot-Protokollierung ähnelt der ausführlichen Protokollierung im Web App Firewall-Modul.

Stellen Sie sich einen eingehenden Verkehr von einem Kunden vor. Wenn der Client als Bot identifiziert wird, verwendet die NetScaler-Appliance die ausführliche Protokollierungsfunktion, um vollständige HTTP-Header-Informationen wie Domänenadresse, URL, User-Agent-Header und Cookie-Header zu protokollieren. Die Protokolldetails werden dann zur Überwachung und Fehlerbehebung an den ADM-Server gesendet. Die ausführliche Protokollnachricht wird nicht in der Datei “ns.log” gespeichert.

Konfigurieren Sie die ausführliche Bot-Protokollierung mit der CLI

Um detaillierte HTTP-Header-Informationen als Protokolle zu erfassen, können Sie den ausführlichen Logging-Parameter im Bot-Profil konfigurieren. Geben Sie in der Befehlszeile Folgendes ein:

set bot profile <name> [-verboseLogLevel ( NONE | HTTP_FULL_HEADER ) ]

<!--NeedCopy-->

Beispiel:

set bot profile p1 –verboseLogLevel HTTP_FULL_HEADER

Konfigurieren Sie die ausführliche Bot-Protokollierung mit der NetScaler-GUI

Folgen Sie dem Verfahren, um die ausführliche Protokollebene im Bot-Profil zu konfigurieren.

- Navigieren Sie im Navigationsbereich zu Security > NetScaler Bot Management.

- Klicken Sie auf der Seite NetScaler Bot Management Profiles auf Hinzufügen.

- Wählen Sie auf der Seite NetScaler Bot Management-Profil erstellen eine ausführliche Protokollebene als HTTP Full Header aus.

- Klicken Sie auf OK und Fertig.

Eine Aktion für gefälschte Bot-Anfragen konfigurieren

Ein Angreifer könnte versuchen, sich als guter Bot auszugeben und Anfragen an Ihren Anwendungsserver zu senden. Solche Bots werden anhand der Bot-Signatur als Spoofed-Bots identifiziert. Konfigurieren Sie die folgenden Aktionen gegen gefälschte Bots, um Ihren Anwendungsserver zu schützen:

- DROP

- NONE

- REDIRECT

- RESET

Hinweis:

Anfragen, die als gute Bots identifiziert wurden, werden weiter auf Spoofing untersucht. Client-IP-Adressen mit RDNS-Fehlern bei der Client-Host-Validierung werden als gefälschte Anfragen behandelt.

Konfigurieren Sie eine Aktion für gefälschte Bot-Anfragen über die CLI

Führen Sie den folgenden Befehl aus, um eine Aktion für gefälschte Bot-Anfragen zu konfigurieren:

set bot profile <bot-profile-name> -spoofedReqAction <action> LOG

<!--NeedCopy-->

Beispiel:

set bot profile bot_profile -spoofedReqAction DROP LOG

<!--NeedCopy-->

In diesem Beispiel werden die Anfragen von gefälschten Bots verworfen und in einer NetScaler-Appliance protokolliert.

Tipp

Um Ereignisse von gefälschten Bots zu protokollieren, geben Sie

LOGim Befehl an.

Konfigurieren Sie eine Aktion für gefälschte Bot-Anfragen über die GUI

Folgen Sie den Schritten, um eine Aktion für die gefälschten Bot-Anfragen zu konfigurieren:

-

Navigieren Sie zu Security > NetScaler Bot Management.

-

Klicken Sie auf der Seite NetScaler Bot Management Profiles auf Hinzufügen.

-

Wählen Sie eine Aktion aus der Liste der gefälschten Anforderungsaktionen aus.

-

Wählen Sie Spoofed-Anfrage protokollierenaus.

Diese Aktion protokolliert die Ereignisse von gefälschten Bots.

-

Klicken Sie auf Erstellen.

Teilen

Teilen

In diesem Artikel

- Technik zur Begrenzung der Bot-Rate konfigurieren

- Bot-Log-Ausdruck konfigurieren

- Bot-Trap-Technik konfigurieren

- Konfigurieren Sie die Gerätefingerabdrucktechnik für mobile (Android) Anwendungen

- Bot-Erkennung basierend auf Maus- und Tastaturdynamik

- Ausführliche Protokollierung für Bot-Traffic

- Eine Aktion für gefälschte Bot-Anfragen konfigurieren

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.