-

NetScaler MPX™-Festplattenverschlüsselung über NetScaler Console

-

-

Rollenbasierte Zugriffssteuerung

-

-

-

-

NetScaler Console als Flexed- oder Pooled-Lizenzserver konfigurieren

-

-

Eine unbefristete Lizenz in NetScaler VPX auf NetScaler Pooled-Kapazität aktualisieren

-

Aktualisieren einer unbefristeten Lizenz in NetScaler MPX auf NetScaler Pooled-Kapazität

-

Eine unbefristete Lizenz in NetScaler SDX auf NetScaler Pooled-Kapazität aktualisieren

-

NetScaler Pooled-Kapazität auf NetScaler-Instanzen im Cluster-Modus

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Rollenbasierte Zugriffssteuerung

NetScaler Console bietet eine feingranulare, rollenbasierte Zugriffssteuerung (RBAC), mit der Sie Zugriffsberechtigungen basierend auf den Rollen einzelner Benutzer in Ihrem Unternehmen erteilen können. In diesem Kontext ist Zugriff die Fähigkeit, eine bestimmte Aufgabe auszuführen, wie z. B. eine Datei anzuzeigen, zu erstellen, zu ändern oder zu löschen. Rollen werden gemäß der Autorität und Verantwortung der Benutzer innerhalb des Unternehmens definiert. Zum Beispiel könnte einem Benutzer erlaubt sein, alle Netzwerkoperationen durchzuführen, während ein anderer Benutzer den Datenverkehr in Anwendungen beobachten und bei der Erstellung von Konfigurationsvorlagen helfen kann.

Rollen werden durch Richtlinien bestimmt. Nach dem Erstellen von Richtlinien erstellen Sie Rollen, binden jede Rolle an eine oder mehrere Richtlinien und weisen Benutzern Rollen zu. Sie können Rollen auch Benutzergruppen zuweisen.

Eine Gruppe ist eine Sammlung von Benutzern, die gemeinsame Berechtigungen haben. Zum Beispiel können Benutzer, die ein bestimmtes Rechenzentrum verwalten, einer Gruppe zugewiesen werden. Eine Rolle ist eine Identität, die Benutzern oder Gruppen basierend auf spezifischen Bedingungen gewährt wird. In NetScaler Console ist die Erstellung von Rollen und Richtlinien spezifisch für die RBAC-Funktion in NetScaler. Rollen und Richtlinien können leicht erstellt, geändert oder eingestellt werden, wenn sich die Anforderungen des Unternehmens entwickeln, ohne die Berechtigungen für jeden Benutzer einzeln aktualisieren zu müssen.

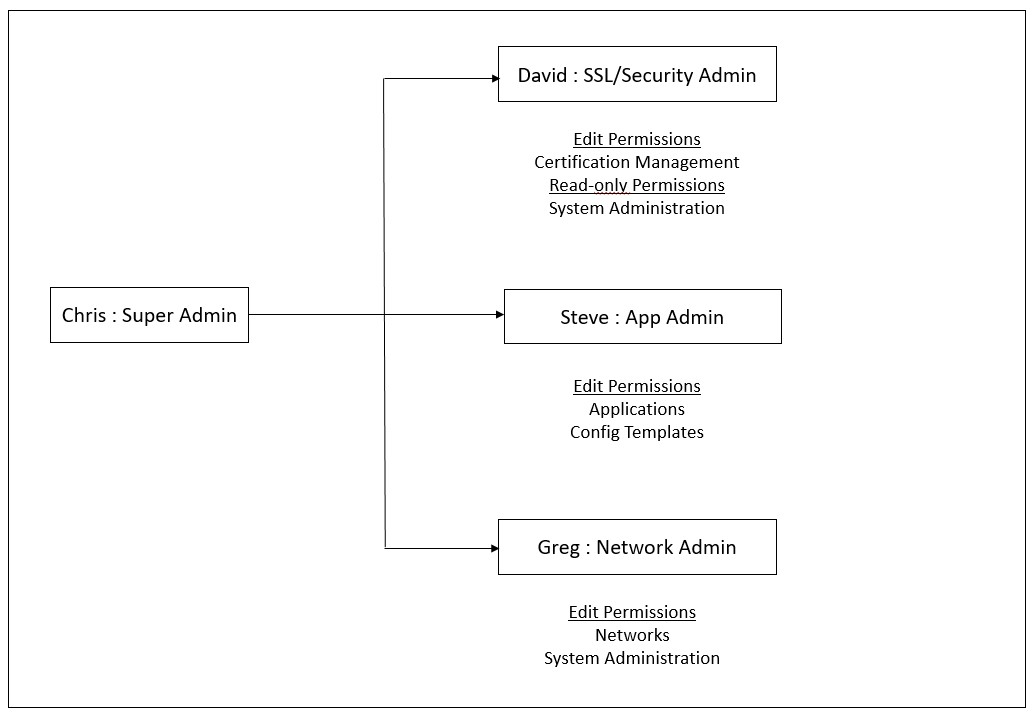

Rollen können funktionsbasiert oder ressourcenbasiert sein. Betrachten Sie zum Beispiel einen SSL-/Sicherheitsadministrator und einen Anwendungsadministrator. Ein SSL-/Sicherheitsadministrator muss vollen Zugriff auf SSL-Zertifikatsverwaltungs- und Überwachungsfunktionen haben, aber nur Lesezugriff für Systemadministrationsvorgänge. Ein Anwendungsadministrator muss nur auf die Ressourcen innerhalb des Geltungsbereichs zugreifen können.

Beispiel:

Chris, der Leiter der NetScaler-Gruppe, ist der Superadministrator der NetScaler Console in seiner Organisation. Chris erstellt drei Administratorrollen: Sicherheitsadministrator, Anwendungsadministrator und Netzwerkadministrator.

David, der Sicherheitsadministrator, muss vollen Zugriff auf die SSL-Zertifikatsverwaltung und -überwachung haben, aber auch Lesezugriff für Systemadministrationsvorgänge.

Steve, ein Anwendungsadministrator, benötigt Zugriff nur auf bestimmte Anwendungen und nur auf bestimmte Konfigurationsvorlagen.

Greg, ein Netzwerkadministrator, benötigt Zugriff auf die System- und Netzwerkadministration.

Chris muss RBAC auch für alle Benutzer bereitstellen, unabhängig davon, ob sie lokal oder extern sind.

NetScaler Console-Benutzer können lokal authentifiziert oder über einen externen Server (RADIUS/LDAP/TACACS) authentifiziert werden. RBAC-Einstellungen müssen für alle Benutzer gelten, unabhängig von der gewählten Authentifizierungsmethode.

Die folgende Abbildung zeigt die Berechtigungen, die Administratoren und andere Benutzer haben, sowie deren Rollen in der Organisation.

Einschränkungen

RBAC wird für die folgenden NetScaler Console-Funktionen nicht vollständig unterstützt:

- Analytics – RBAC wird in den Analysemodulen nicht vollständig unterstützt. Die RBAC-Unterstützung ist auf Instanzebene beschränkt und nicht auf Anwendungsebene in den Analysemodulen Web Insight, SSL Insight, Gateway Insight, HDX™ Insight und WAF Security Violations anwendbar. Zum Beispiel:

Beispiel 1: Instanzbasiertes RBAC (Unterstützt)

Einem Administrator, dem einige Instanzen zugewiesen wurden, kann nur diese Instanzen unter Web Insight > Instanzen und nur die entsprechenden virtuellen Server unter Web Insight > Anwendungen sehen, da RBAC auf Instanzebene unterstützt wird.

Beispiel 2: Anwendungsbasiertes RBAC (Nicht unterstützt)

Einem Administrator, dem einige Anwendungen zugewiesen wurden, kann alle virtuellen Server unter Web Insight > Anwendungen sehen, aber nicht darauf zugreifen, da RBAC auf Anwendungsebene nicht unterstützt wird.

- Orchestrierung – RBAC wird für die Orchestrierung nicht unterstützt.

Teilen

Teilen

In diesem Artikel

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.