-

NetScaler MPX™-Festplattenverschlüsselung über NetScaler Console

-

-

Fallback und Kaskadierung externer Authentifizierungsserver aktivieren

-

Unterstützung der Zwei-Faktor-Authentifizierung (2FA) mit LDAP, RADIUS und TACACS

-

-

-

NetScaler Console als Flexed- oder Pooled-Lizenzserver konfigurieren

-

-

Eine unbefristete Lizenz in NetScaler VPX auf NetScaler Pooled-Kapazität aktualisieren

-

Aktualisieren einer unbefristeten Lizenz in NetScaler MPX auf NetScaler Pooled-Kapazität

-

Eine unbefristete Lizenz in NetScaler SDX auf NetScaler Pooled-Kapazität aktualisieren

-

NetScaler Pooled-Kapazität auf NetScaler-Instanzen im Cluster-Modus

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

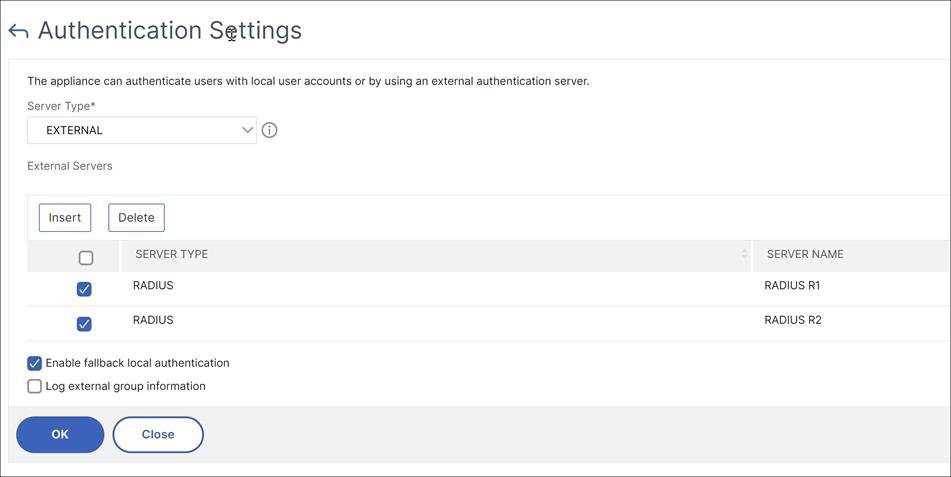

Externe Authentifizierungsserver und Fallback-Optionen aktivieren

Die Fallback-Option ermöglicht es der lokalen Authentifizierung, die Kontrolle zu übernehmen, falls die Authentifizierung über den externen Server fehlschlägt. Ein Benutzer, der sowohl in der NetScaler Console als auch auf dem externen Authentifizierungsserver konfiguriert ist, kann sich bei der NetScaler Console anmelden, selbst wenn die konfigurierten externen Authentifizierungsserver ausgefallen oder nicht erreichbar sind. Um sicherzustellen, dass die Fallback-Authentifizierung funktioniert:

-

Nicht-nsroot-Benutzer müssen auf die NetScaler Console zugreifen können, wenn der externe Server ausgefallen oder nicht erreichbar ist.

-

Sie müssen mindestens einen externen Server hinzufügen.

Die NetScaler Console unterstützt außerdem ein einheitliches System von Authentifizierungs-, Autorisierungs- und Abrechnungsprotokollen (AAA) (LDAP, RADIUS und TACACS) zusammen mit der lokalen Authentifizierung. Diese einheitliche Unterstützung bietet eine gemeinsame Schnittstelle zur Authentifizierung und Autorisierung aller Benutzer und externen AAA-Clients, die auf das System zugreifen.

Die NetScaler Console kann Benutzer authentifizieren, unabhängig von den tatsächlichen Protokollen, mit denen sie mit dem System kommunizieren. Kaskadierende externe Authentifizierungsserver bieten einen kontinuierlichen, ausfallsicheren Prozess zur Authentifizierung und Autorisierung externer Benutzer. Schlägt die Authentifizierung auf dem ersten Authentifizierungsserver fehl, versucht die NetScaler Console, den Benutzer über den zweiten externen Authentifizierungsserver zu authentifizieren, und so weiter. Um die Kaskadenauthentifizierung zu aktivieren, müssen Sie die externen Authentifizierungsserver in der NetScaler Console hinzufügen. Sie können beliebige der unterstützten externen Authentifizierungsserver (RADIUS, LDAP und TACACS) hinzufügen.

Angenommen, Sie möchten vier externe Authentifizierungsserver hinzufügen und haben zwei RADIUS-Server, einen LDAP-Server und einen TACACS-Server konfiguriert. Die NetScaler Console versucht, sich basierend auf den Konfigurationen bei den externen Servern zu authentifizieren. In diesem Beispielszenario versucht die NetScaler Console:

-

Verbindung mit dem ersten RADIUS-Server herstellen

-

Verbindung mit dem zweiten RADIUS-Server herstellen, wenn die Authentifizierung mit dem ersten RADIUS-Server fehlgeschlagen ist

-

Verbindung mit dem LDAP-Server herstellen, wenn die Authentifizierung mit beiden RADIUS-Servern fehlgeschlagen ist

-

Verbindung mit dem TACACS-Server herstellen, wenn die Authentifizierung mit beiden RADIUS-Servern und dem LDAP-Server fehlgeschlagen ist.

Hinweis

Sie können bis zu 32 externe Authentifizierungsserver in der NetScaler Console konfigurieren.

Fallback- und Kaskaden-Authentifizierungsserver konfigurieren

-

Navigieren Sie zu Einstellungen > Authentifizierung > Authentifizierungseinstellungen.

-

Klicken Sie auf der Seite Authentifizierungseinstellungen unter Authentifizierung externer Server auf Einzelfaktor-Authentifizierung aktivieren.

-

Klicken Sie auf der Seite Einzelfaktor-Authentifizierung aktivieren auf Server auswählen. Wählen Sie einen oder mehrere Authentifizierungsserver aus und klicken Sie auf Hinzufügen.

-

Wählen Sie Fallback auf lokale Authentifizierung, wenn externe Authentifizierung fehlschlägt aus, wenn die lokale Authentifizierung die Kontrolle übernehmen soll, falls die externe Authentifizierung fehlschlägt.

-

Wählen Sie Informationen zu externen Benutzergruppen in Systemprotokollen aufzeichnen aus, wenn Sie die Informationen zu externen Benutzergruppen im System-Audit-Protokoll erfassen möchten.

-

Klicken Sie auf Senden, um die Seite zu schließen.

Die ausgewählten Server werden auf der Seite Authentifizierungseinstellungen angezeigt.

Sie können die Authentifizierungsreihenfolge auch festlegen, indem Sie das Symbol neben den Servernamen verwenden, um Server in der Liste nach oben oder unten zu verschieben.

Teilen

Teilen

In diesem Artikel

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.