-

NetScaler MPX™-Festplattenverschlüsselung über NetScaler Console

-

-

-

NetScaler Console als Flexed- oder Pooled-Lizenzserver konfigurieren

-

-

Eine unbefristete Lizenz in NetScaler VPX auf NetScaler Pooled-Kapazität aktualisieren

-

Aktualisieren einer unbefristeten Lizenz in NetScaler MPX auf NetScaler Pooled-Kapazität

-

Eine unbefristete Lizenz in NetScaler SDX auf NetScaler Pooled-Kapazität aktualisieren

-

NetScaler Pooled-Kapazität auf NetScaler-Instanzen im Cluster-Modus

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

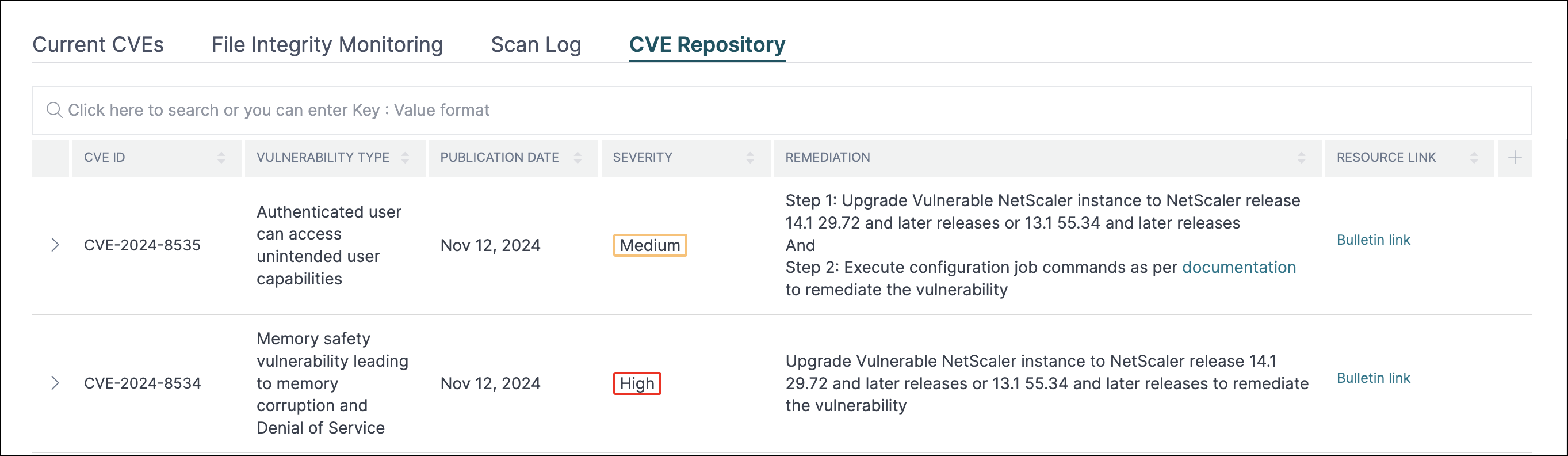

Beheben von Schwachstellen für CVE-2024-8535

Im Sicherheitswarnungs-Dashboard der NetScaler Console, unter Aktuelle CVEs > <Anzahl der> NetScaler-Instanzen, die von gängigen Schwachstellen und Expositionen (CVEs) betroffen sind, können Sie alle Instanzen sehen, die aufgrund dieser spezifischen CVE anfällig sind. Um die Details der von CVE-2024-8535 betroffenen Instanzen zu überprüfen, wählen Sie CVE-2024-8535 aus und klicken Sie auf Betroffene Instanzen anzeigen.

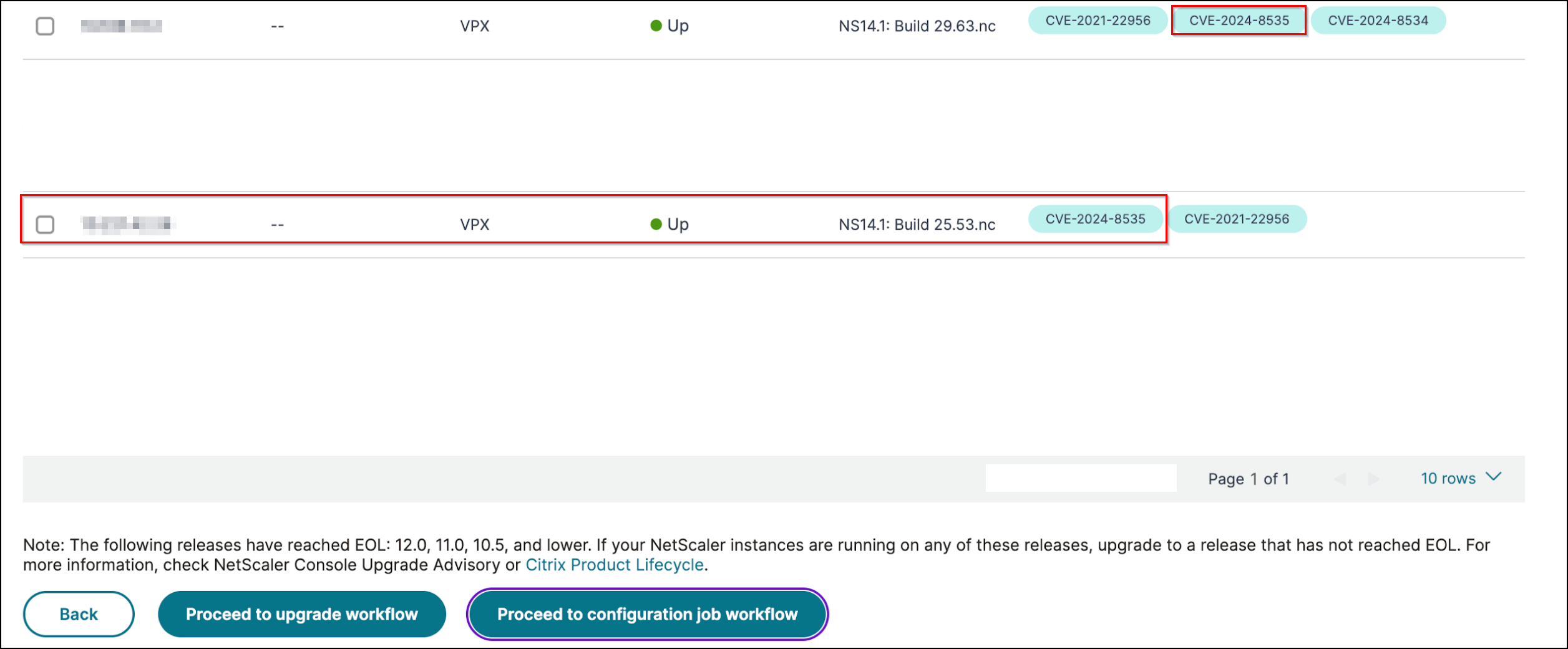

Das Fenster <Anzahl der> NetScaler-Instanzen, die von CVEs betroffen sind, wird angezeigt. Hier sehen Sie die Anzahl und Details der NetScaler-Instanzen, die von CVE-2024-8535 betroffen sind.

Weitere Informationen zum Sicherheitswarnungs-Dashboard finden Sie unter Sicherheitswarnung.

Hinweis

Es kann einige Zeit dauern, bis der Scan des Sicherheitswarnungssystems abgeschlossen ist und die Auswirkungen von CVE-2024-8535 im Sicherheitswarnungsmodul widergespiegelt werden. Um die Auswirkungen früher zu sehen, starten Sie einen On-Demand-Scan, indem Sie auf Jetzt scannen klicken.

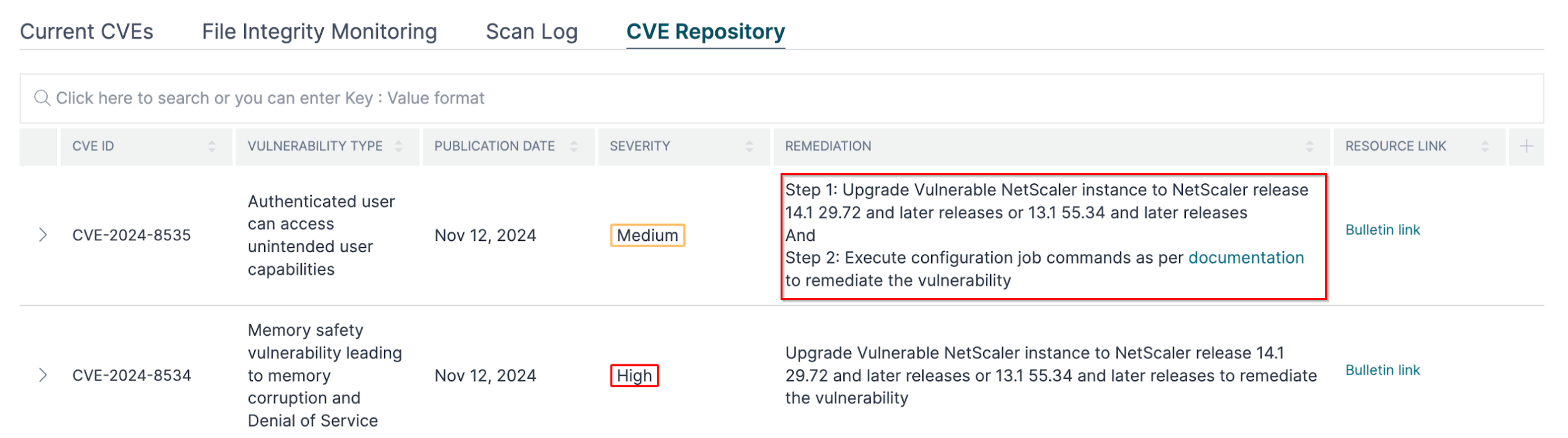

Beheben von CVE-2024-8535

Für von CVE-2024-8535 betroffene NetScaler-Instanzen ist die Behebung ein zweistufiger Prozess. In der GUI, unter Aktuelle CVEs > NetScaler-Instanzen sind von CVEs betroffen, sehen Sie Schritt 1 und 2.

Die beiden Schritte umfassen:

-

Aktualisieren der anfälligen NetScaler-Instanzen auf eine Version und einen Build, der den Fix enthält.

-

Anwenden der erforderlichen Konfigurationsbefehle mithilfe der anpassbaren integrierten Konfigurationsvorlage in Konfigurationsaufträgen.

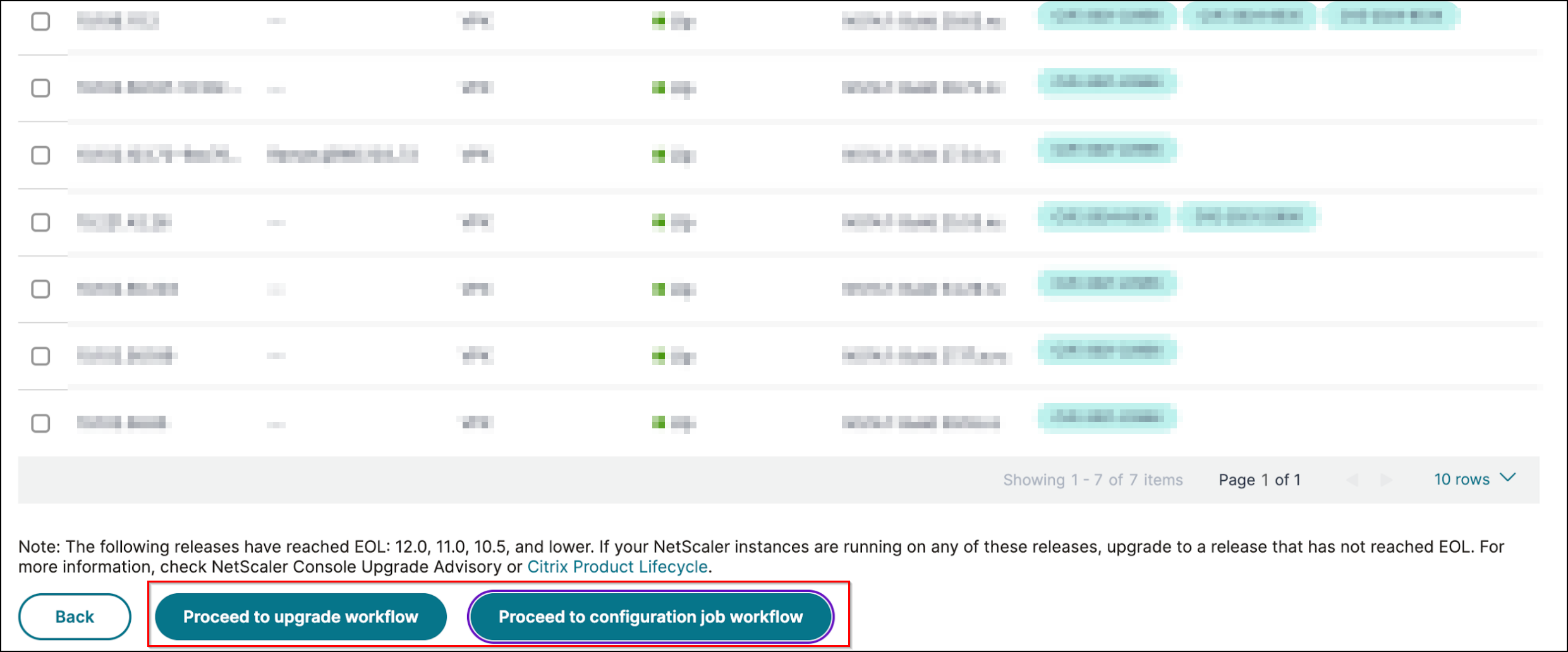

Unter Aktuelle CVEs > NetScaler-Instanzen sind von CVEs betroffen sehen Sie zwei separate Workflows für diesen zweistufigen Behebungsprozess: Workflow für Upgrade fortsetzen und Workflow für Konfigurationsauftrag fortsetzen.

Schritt 1: Aktualisieren der anfälligen NetScaler-Instanzen

Um die anfälligen Instanzen zu aktualisieren, wählen Sie die Instanzen aus und klicken Sie auf Workflow für Upgrade fortsetzen. Der Upgrade-Workflow wird mit den bereits ausgefüllten anfälligen NetScaler-Instanzen geöffnet.

Weitere Informationen zur Verwendung der NetScaler Console zum Aktualisieren von NetScaler-Instanzen finden Sie unter Erstellen eines NetScaler-Upgrade-Auftrags.

Hinweis:

Dieser Schritt kann gleichzeitig für alle anfälligen NetScaler-Instanzen durchgeführt werden.

Schritt 2: Anwenden von Konfigurationsbefehlen

Nachdem Sie die betroffenen Instanzen aktualisiert haben, wählen Sie im Fenster <Anzahl der> NetScaler-Instanzen, die von CVEs betroffen sind die von CVE-2024-8535 betroffene Instanz aus und klicken Sie auf Workflow für Konfigurationsauftrag fortsetzen.

Beachten Sie die folgenden Punkte, bevor Sie eine Instanz auswählen und auf Workflow für Konfigurationsauftrag fortsetzen klicken:

-

Für eine NetScaler-Instanz, die von mehreren CVEs betroffen ist (z. B. CVE-2020-8300, CVE-2021-22927, CVE-2021-22920 und CVE-2021-22956): Wenn Sie die Instanz auswählen und auf Workflow für Konfigurationsauftrag fortsetzen klicken, wird die integrierte Konfigurationsvorlage nicht automatisch unter Konfiguration auswählen ausgefüllt. Ziehen Sie die entsprechende Konfigurationsauftragsvorlage unter Sicherheitswarnungsvorlage manuell in den Konfigurationsauftragsbereich auf der rechten Seite.

-

Für mehrere NetScaler-Instanzen, die nur von CVE-2024-8535 betroffen sind, können Sie Konfigurationsaufträge für alle Instanzen gleichzeitig ausführen. Wenn Sie beispielsweise NetScaler 1, NetScaler 2 und NetScaler 3 haben und alle nur von CVE-2024-8535 betroffen sind, wählen Sie alle diese Instanzen aus und klicken Sie auf Workflow für Konfigurationsauftrag fortsetzen. Die integrierte Konfigurationsvorlage wird dann automatisch unter Konfiguration auswählen ausgefüllt.

-

Für mehrere NetScaler-Instanzen, die von CVE-2024-8535 und einer oder mehreren anderen CVEs betroffen sind (z. B. CVE-2020-8300, CVE-2021-22927 und CVE-2021-22920), und bei denen die Behebung nacheinander auf jede NetScaler-Instanz angewendet werden muss: Wenn Sie diese Instanzen auswählen und auf Workflow für Konfigurationsauftrag fortsetzen klicken, wird eine Fehlermeldung angezeigt, die Sie darauf hinweist, den Konfigurationsauftrag nacheinander auf jede NetScaler-Instanz auszuführen.

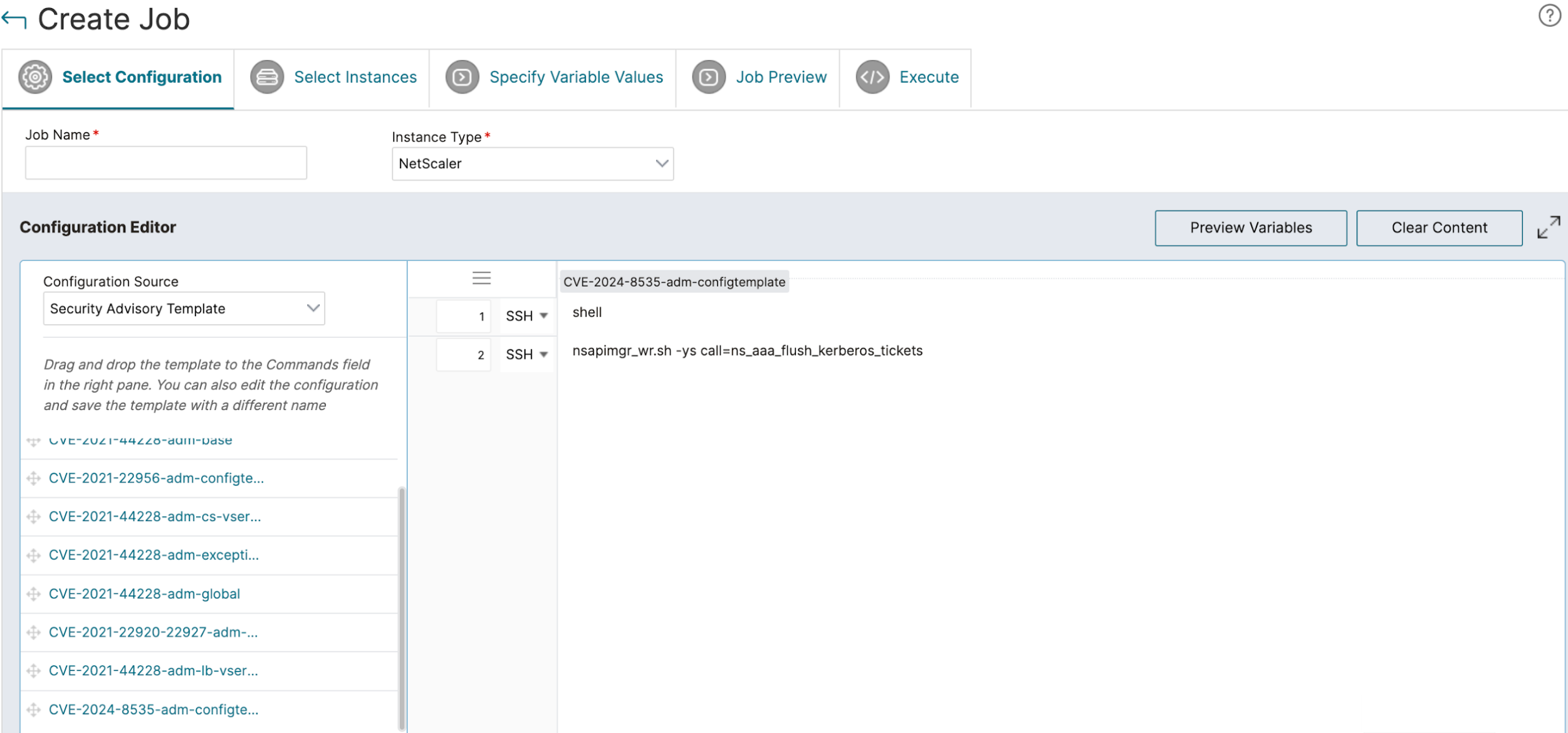

Schritt 1: Konfiguration auswählen

Im Konfigurationsauftrags-Workflow wird die integrierte Konfigurationsbasistabelle automatisch unter Konfiguration auswählen ausgefüllt.

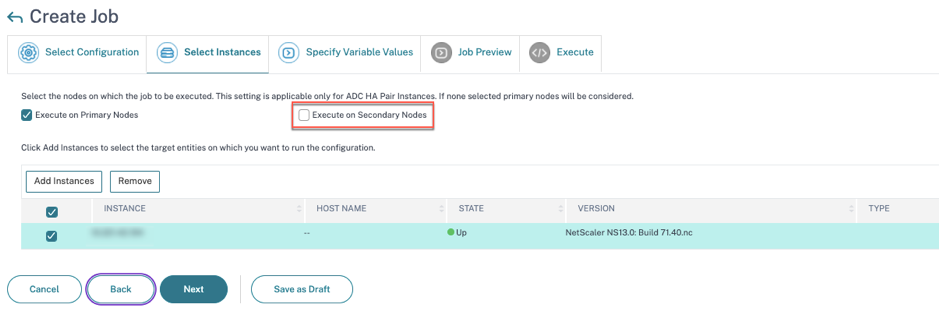

Schritt 2: Instanz auswählen

Die betroffene Instanz wird automatisch unter Instanzen auswählen ausgefüllt. Wählen Sie die Instanz aus. Wenn diese Instanz Teil eines HA-Paares ist, wählen Sie Auf sekundären Knoten ausführen. Klicken Sie auf Weiter.

Hinweis:

Für NetScaler-Instanzen im Cluster-Modus unterstützt die NetScaler Console bei Verwendung von Sicherheitswarnungen das Ausführen des Konfigurationsauftrags nur auf dem Cluster Configuration Coordinator (CCO)-Knoten. Führen Sie die Befehle auf Nicht-CCO-Knoten separat aus.

Schritt 3: Variablenwerte angeben

In diesem Schritt muss keine Variable angegeben werden. Wählen Sie Gemeinsame Variablenwerte für alle Instanzen aus und klicken Sie auf Weiter.

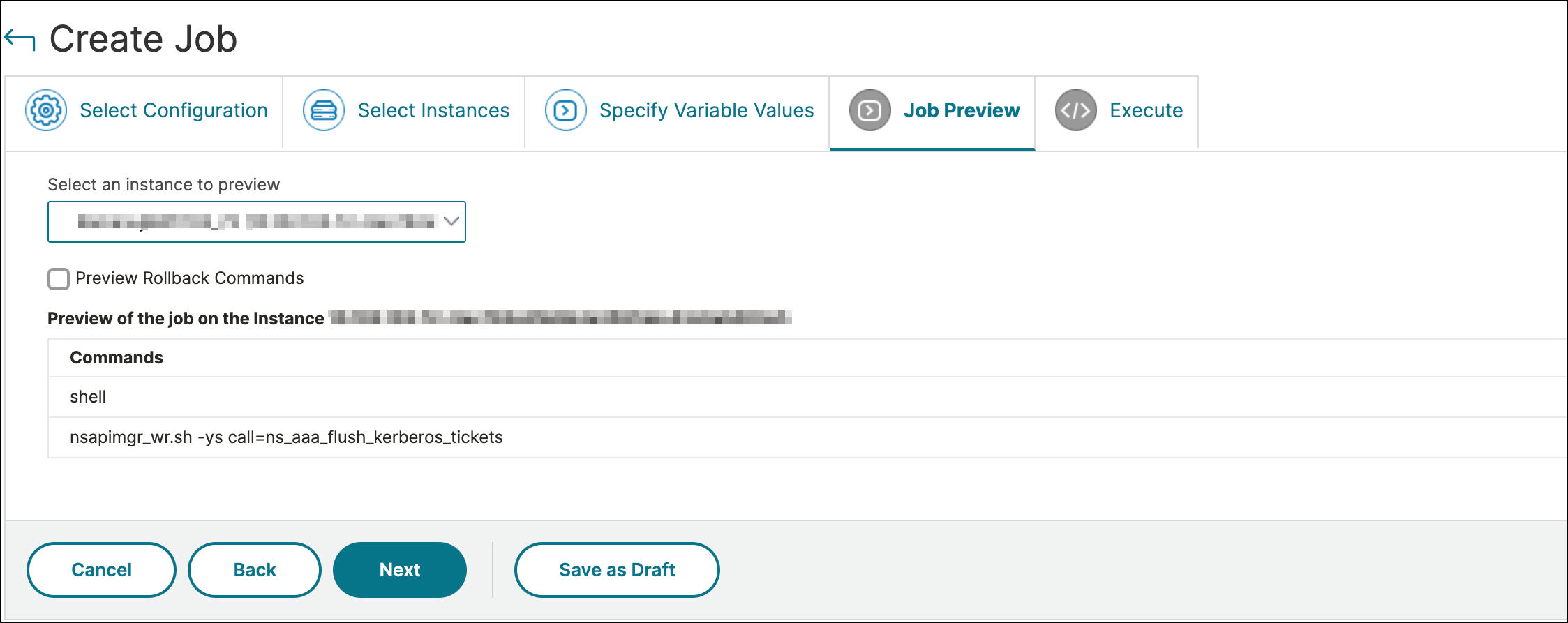

Schritt 4: Konfiguration in der Vorschau anzeigen

Zeigt die in die Konfiguration eingefügten Variablenwerte in der Vorschau an und klicken Sie auf Weiter.

Schritt 5: Auftrag ausführen

Klicken Sie auf Fertig stellen, um den Konfigurationsauftrag auszuführen.

Nachdem der Auftrag ausgeführt wurde, wird er unter Infrastruktur > Konfiguration > Konfigurationsaufträge angezeigt.

Nachdem Sie die beiden Behebungsschritte für alle anfälligen NetScaler-Instanzen abgeschlossen haben, können Sie einen On-Demand-Scan ausführen, um die überarbeitete Sicherheitslage zu sehen.

Teilen

Teilen

In diesem Artikel

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.