-

-

-

VMware ESX、Linux KVM、およびCitrix HypervisorでNetScaler ADC VPXのパフォーマンスを最適化する

-

AWSでNetScaler ADC VPXインスタンスを展開する

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

NetScaler ADCアプライアンスとAWSの仮想プライベートゲートウェイ間のCloudBridge Connectorトンネルの構成

-

データセンターとSoftLayer Enterprise Cloud間のCloudBridge Connectorトンネルの構成

-

NetScaler ADCアプライアンスとCisco IOSデバイス間のCloudBridge Connectorトンネルの設定

-

NetScaler ADCアプライアンスとフォーティネットFortiGateアプライアンス間のCloudBridge Connector トンネルを構成する

-

CloudBridge Connector の相互運用性 — Cisco ASA

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

CloudBridge Connectorの相互運用性 — Cisco ASA

Citrix ADCアプライアンスとCisco ASAアプライアンスの間にCloudBridge Connectorトンネルを構成して、2つのデータセンターを接続したり、ネットワークをクラウドプロバイダーに拡張したりできます。Citrix ADC アプライアンスと Cisco ASA アプライアンスは、CloudBridge Connectorトンネルのエンドポイントを形成し、ピアと呼ばれます。

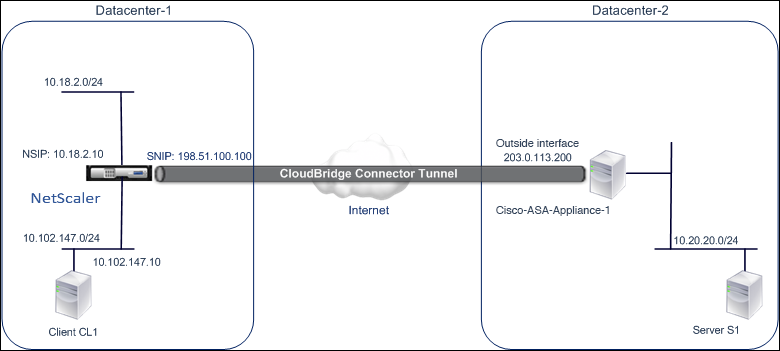

CloudBridge Connectorのトンネル設定の例

CloudBridge Connectorトンネル内のトラフィックフローの図のように、CloudBridge Connectorトンネルが次のアプライアンス間でセットアップされる例について考えてみます。

- データセンター1として指定されたデータセンター内のCitrix ADCアプライアンスNS_アプライアンス-1

- データセンター-2 として指定されたデータセンター内の Cisco ASA アプライアンスCisco ASA アプライアンス 1

NS_アプライアンス 1 およびCisco ASA-アプライアンス 1 は、CloudBridge Connectorトンネルを介したデータセンター 1 とデータセンター 2 のプライベートネットワーク間の通信を可能にします。この例では、NS_アプライアンス 1 とCisco ASA-アプライアンス 1 は、データセンター-1 のクライアント CL1 とデータセンター-2 のサーバ S1 との間の通信をCloudBridge Connectorトンネル経由で有効にします。クライアント CL1 とサーバー S1 は、異なるプライベートネットワーク上にあります。

NS_Appliance-1 では、CloudBridge Connectorトンネル設定には、IPSec プロファイルエンティティ NS_Cisco-ASA_IPSec_Profile、CloudBridge Connectorトンネルエンティティ NS_Cisco-ASA_Tunnel、およびポリシーベースルーティング(PBR)エンティティ NS_Cisco-ASA_Pbr が含まれます。

CloudBridge Connectorのトンネル設定について考慮すべきポイント

CloudBridge Connectorトンネルの設定を開始する前に、次のことを確認してください。

- Citrix ADC アプライアンスと Cisco ASA アプライアンス間のCloudBridge Connectorトンネルでは、次の IPSec 設定がサポートされています。

| IPSec のプロパティ | 設定 |

|---|---|

| IPSec モード | トンネルモード |

| IKE のバージョン | バージョン1 |

| IKE 認証方式 | 事前共有キー |

| IKE 暗号化アルゴリズム | AES, 3DES |

| IKE ハッシュアルゴリズム | HMAC SHA1, HMAC MD5 |

| ESP 暗号化アルゴリズム | AES, 3DES |

| ESP ハッシュアルゴリズム | HMAC SHA1, HMAC MD5 |

- CloudBridge Connectorトンネルの両端で、Citrix ADC アプライアンスと Cisco ASA アプライアンスで同じ IPSec 設定を指定する必要があります。

- Citrix ADCは、IKEハッシュアルゴリズムとESPハッシュアルゴリズムを指定するための共通パラメータ(IPSecプロファイル内)を提供します。また、IKE 暗号化アルゴリズムと ESP 暗号化アルゴリズムを指定するためのもう 1 つの共通パラメータも用意されています。 したがって、Cisco ASA アプライアンスでは、IKE(フェーズ 1 構成)および ESP(フェーズ 2 構成)で同じハッシュアルゴリズムと同じ暗号化アルゴリズムを指定する必要があります。

- 次のことを許可するには、Citrix ADC 側と Cisco ASA 側でファイアウォールを設定する必要があります。

- ポート 500 の任意の UDP パケット

- ポート 4500 に対する任意の UDP パケット

- 任意の ESP(IP プロトコル番号 50)パケット

CloudBridge Connectorトンネル用の Cisco ASA の設定

Cisco ASA アプライアンスでCloudBridge Connectorトンネルを設定するには、Cisco ASA コマンドラインインターフェイスを使用します。これは、Cisco ASA アプライアンスの設定、モニタリング、および保守のための主要なユーザインターフェイスです。

Cisco ASA アプライアンスで CloudBridge Connectorトンネル設定を開始する前に、次の点を確認してください。

- Cisco ASA アプライアンスで管理者クレデンシャルを持つユーザアカウントがあること。

- Cisco ASA コマンドラインインターフェイスに精通していること。

- Cisco ASA アプライアンスは稼動しており、インターネットに接続されており、トラフィックが CloudBridge Connector トンネルを介して保護されるプライベートサブネットにも接続されています。

注

Cisco ASA アプライアンスで CloudBridge Connectorトンネルを設定する手順は、Ciscoのリリースサイクルによっては、時間の経過とともに変化する場合があります。IPSec VPNトンネルの構成に関する公式のCisco ASA製品マニュアルに従うことをお勧めします。

Citrix ADC アプライアンスと Cisco ASA アプライアンスの間に CloudBridge Connectorトンネルを設定するには、Cisco ASA アプライアンスのコマンドラインで次のタスクを実行します。

- IKE ポリシーを作成します。IKE ポリシーは、IKE ネゴシエーション(フェーズ 1)で使用されるセキュリティパラメータの組み合わせを定義します。たとえば、IKE ネゴシエーションで使用されるハッシュアルゴリズム、暗号化アルゴリズム、認証方式などのパラメータは、このタスクで設定されます。

- 外部インターフェイスで IKE を有効にします。トンネルトラフィックがトンネルピアに流れる外部インターフェイスで IKE を有効にします。

- トンネルグループを作成します。トンネルグループは、トンネルのタイプと事前共有キーを指定します。 トンネルタイプは ipsec-l2l に設定する必要があります。これは、IPsec LAN から LAN への対応を表します。事前共有キーは、CloudBridge Connector トンネルのピアが相互に認証するために使用するテキスト文字列です。 事前共有キーは、IKE 認証のために相互に照合されます。したがって、認証を成功させるには、Cisco ASA アプライアンスと Citrix ADC アプライアンスで同じ事前共有キーを設定する必要があります。

- トランスフォームセットを定義します。トランスフォームセットは、IKE ネゴシエーションが成功した後、CloudBridge Connector トンネルを介したデータの交換に使用されるセキュリティパラメータ(フェーズ 2)の組み合わせを定義します。

- アクセスリストを作成します。暗号化アクセスリストは、CloudBridge トンネルを介して IP トラフィックを保護するサブネットを定義するために使用されます。アクセスリストの送信元パラメータと宛先パラメータは、CloudBridge Connectorトンネル上で保護されるCiscoアプライアンス側および Citrix ADC 側のサブネットを指定します。アクセスリストは permit に設定する必要があります。Ciscoアプライアンス側のサブネット内のアプライアンスから発信され、Citrix ADC 側のサブネット内のアプライアンスを宛先とし、アクセスリストの送信元パラメータと宛先パラメータに一致する要求パケットは、CloudBridge Connector トンネルを介して送信されます。

- クリプトマップを作成します。クリプトマップは、セキュリティアソシエーション(SA)の IPSec パラメータを定義します。これには、CloudBridge トンネルでトラフィックを保護するサブネットを識別する暗号化アクセスリスト、IP アドレスによるピア(Citrix ADC)識別、ピアセキュリティ設定に一致するようにトランスフォームセットが含まれます。

- 外部インターフェイスにクリプトマップを適用します。この作業では、トンネルトラフィックがトンネルピアに流れる外部インターフェイスにクリプトマップを適用します。インターフェイスにクリプトマップを適用すると、Cisco ASA アプライアンスは、すべてのインターフェイストラフィックをクリプトマップセットに対して評価し、接続またはセキュリティアソシエーションのネゴシエーション中に指定したポリシーを使用するように指示します。

次の手順の例では、CloudBridge Connectorの設定とデータフローの例で使用する Cisco ASA アプライアンス Cisco-ASA-アプライアンス 1 の設定を作成します。

Cisco ASA コマンドラインを使用して IKE ポリシーを作成するには

Cisco ASA アプライアンスのコマンドプロンプトで、グローバル構成モードで次のコマンドを、表示されている順序で入力します。

| コマンド | 例 | コマンドの説明 |

|---|---|---|

| crypto ikev1 policy priority | Cisco-ASA-appliance-1(config)# crypto ikev1 policy 1 | IKE ポリシー構成モードを開始し、作成するポリシーを指定します。(各ポリシーは、割り当てたプライオリティ番号によって一意に識別されます)。 この例では、ポリシー 1 を設定します。 |

| encryption (3des | aes) | Cisco-ASA-appliance-1 (config-ikev1-policy)# encryption 3des | 暗号化アルゴリズムを指定します。この例では、3DES アルゴリズムを設定します。 |

| hash (sha | md5) | Cisco-ASA-appliance-1 (config- ikev1-policy)# hash sha | ハッシュアルゴリズムを指定します。この例では、SHA を設定します。 |

| authenticationpre-share | Cisco-ASA-appliance-1 (config- ikev1-policy)# authentication pre-share | 事前共有認証方法を指定します。 |

| group 2 | Cisco-ASA-appliance-1 (config- ikev1-policy)# group 2 | 1024 ビットのDiffie-Hellmanグループ識別子 (2) を指定します。 |

| lifetime seconds | Cisco-ASA-appliance-1 (config- ikev1-policy)# lifetime 28800 | セキュリティアソシエーションの有効期間を秒単位で指定します。この例では、Citrix ADCアプライアンスの有効期間のデフォルト値である28800秒を設定します。 |

Cisco ASA コマンドラインを使用して外部インターフェイスで IKE を有効にするには

Cisco ASA アプライアンスのコマンドプロンプトで、グローバル構成モードで次のコマンドを、表示されている順序で入力します。

| コマンド | 例 | コマンドの説明 |

|---|---|---|

| crypto ikev1 enable outside | Cisco-ASA-appliance-1(config)# crypto ikev1 enable outside | トンネルトラフィックがトンネルピアに流れるインターフェイスで IKEv1 を有効にします。この例では、outside という名前のインターフェイスで IKEv1 を有効にします。 |

To create a tunnel group by using the Cisco ASA command line

Cisco ASA アプライアンスのコマンドプロンプトで、 Cisco ASA コマンドラインを使用して、接続された pdf トンネルグループの show のように、グローバル構成モードで次のコマンドを入力します。

Cisco ASA コマンドラインを使用してクリプトアクセスリストを作成するには

Cisco ASA アプライアンスのコマンドプロンプトで、グローバル構成モードで次のコマンドを次の順序で入力します。

| コマンド | 例 | コマンドの説明 |

|---|---|---|

| access-list access-list-number permit IP source source-wildcard destination destination-wildcard | Cisco-ASA-appliance-1(config)# access-list 111 permit ip 10.20.20.0 0.0.0.255 10.102.147.0 0.0.0.255 | CloudBridge Connector トンネルを介して IP トラフィックを保護するサブネットを決定する条件を指定します。この例では、サブネット 10.20.0/24(Cisco ASA アプライアンス 1 側)および 10.102.147.0/24(NS_アプライアンス 1 側)からのトラフィックを保護するように、アクセスリスト 111 を設定します。 |

Cisco ASA コマンドラインを使用してトランスフォームセットを定義するには

Cisco ASA アプライアンスのコマンドプロンプトで、グローバル構成モードで次のコマンドを入力します。 ASA コマンドラインテーブルを使用したトランスフォームセット pdf を参照してください。

Cisco ASA コマンドラインを使用してクリプトマップを作成するには

Cisco ASA アプライアンスのコマンドプロンプトで、グローバル構成モードで次のコマンドを、表示されている順序で入力します。

| コマンド | 例 | コマンドの説明 |

|---|---|---|

| crypto map map-name seq-num match address access-list-name | Cisco-ASA-appliance-1 (config)# crypto map NS-CISCO-CM 1 match address 111 | クリプトマップを作成し、アクセスリストを指定します。次に、シーケンス番号 1 のクリプトマップ NS-CISCO-CM を設定し、アクセスリスト 111 を NS-CISCO-CM に割り当てる例を示します。 |

| crypto map map-name seq-num set peer ip-address | Cisco-ASA-appliance-1 (config)# crypto map NS-CISCO-CM 1 set peer 198.51.100.100 | ピア(Citrix ADCアプライアンス)をIPアドレスで指定します。この例では、198.51.100.100 を指定します。これは、Citrix ADC アプライアンス上のトンネルエンドポイントの IP アドレスです。 |

| crypto map map-name seq-num set ikev1 transform-set transform-set-name | Cisco-ASA-appliance-1 (config)# crypto map NS-CISCO-CM 1 set ikev1 transform-set NS-CISCO-TS | このクリプトマップエントリに許可されるトランスフォームセットを指定します。次に、トランスフォームセット NS-CISCO-TS を指定する例を示します。 |

Cisco ASA コマンドラインを使用してインターフェイスにクリプトマップを適用するには

Cisco ASA アプライアンスのコマンドプロンプトで、グローバル構成モードで次のコマンドを、表示されている順序で入力します。

| コマンド | 例 | コマンドの説明 |

|---|---|---|

| crypto map map-nameinterface interface-name | Cisco-ASA-appliance-1(config)# crypto map NS-CISCO-CM interface outside | CloudBridge Connector トンネルのトラフィックが流れるインターフェイスにクリプトマップを適用します。次に、クリプトマップ NS-CISCO-CM を外部インターフェイスに適用する例を示します。 |

CloudBridge Connectorトンネル用のCitrix ADCアプライアンスの構成

Citrix ADCアプライアンスとCisco ASAアプライアンスの間にCloudBridge Connectorトンネルを設定するには、Citrix ADCアプライアンスで次のタスクを実行します。Citrix ADCコマンドラインまたはCitrix ADCグラフィカルユーザーインターフェイス(GUI)のいずれかを使用できます。

- IPSecプロファイルを作成します。

- IPSec プロトコルを使用する IP トンネルを作成し、IPSec プロファイルを関連付けます。

- PBR ルールを作成し、IP トンネルに関連付けます。

Citrix ADCコマンドラインを使用してIPSECプロファイルを作成するには:

コマンドプロンプトで入力します。

add ipsec profile <name> -psk <string> -ikeVersion v1 -encAlgo AES -hashAlgo HMAC_SHA1 -perfectForwardSecrecy ENABLEshow ipsec profile <name>

Citrix ADC コマンドラインを使用して IPSEC トンネルを作成し、そのトンネルに IPSEC プロファイルをバインドするには、次の手順を実行します:

コマンドプロンプトで入力します。

add ipTunnel <name> <remote> <remoteSubnetMask> <local> -protocol IPSEC –ipsecProfileName <string>show ipTunnel <name>

Citrix ADC コマンドラインを使用して PBR ルールを作成し、IPSEC トンネルをバインドするには:

コマンドプロンプトで入力します。

**add pbr** <pbrName> **ALLOW** –**srcIP** <subnet-range> -**destIP** <subnet-range>**ipTunnel** <tunnelName>**apply pbrs****show pbr** <pbrName>

GUI を使用して IPSEC プロファイルを作成するには:

- [ システム ] > [ CloudBridge Connector ] > [ IPsec プロファイル]に移動します。

- 詳細ペインで、[Add] をクリックします。

- [IPSec プロファイルの追加] ページで、次のパラメータを設定します。

- Name

- 暗号化アルゴリズム

- ハッシュアルゴリズム

- IKE プロトコルバージョン

- Perfect Forward Secrecy (このパラメータを有効にする)

- 相互に認証するために 2 つの CloudBridge Connector トンネルピアで使用される IPsec 認証方法を設定します。 事前共有キー認証方法を選択し 、[ 事前共有キーが存在する ] パラメータを設定します。

- [Create] をクリックしてから、[Close] をクリックします。

GUIを使用してIPトンネルを作成し、IPSECプロファイルをそれにバインドするには:

- [システム] > [CloudBridge Connector] > [IP トンネル] に移動します。

- [IPv4 トンネル] タブで、[追加] をクリックします。

-

[IP トンネルの追加] ページで、次のパラメータを設定します。

- Name

- リモート IP

- リモートマスク

- [ローカル IP タイプ] ([ローカル IP タイプ] ドロップダウンリストで、[サブネット IP] を選択します)。

- ローカル IP(選択した IP タイプの構成済みの IP アドレスはすべて、[ローカル IP] ドロップダウンリストに表示されます。リストから目的の IP を選択します)。

- プロトコル

- IPSec プロファイル

- [Create] をクリックしてから、[Close] をクリックします。

GUI を使用して PBR ルールを作成し、IPSEC トンネルをバインドするには:

- [システム] > [ネットワーク] > [PBR] に移動します。

- [ PBR ] タブで、[ 追加] をクリックします。

- [ PBR の 作成] ページで、次のパラメーターを設定します。

- Name

- 操作(アクション)

- ネクストホップタイプ( IP トンネルの選択)

- IP トンネル名

- 送信元 IP の低

- 送信元 IP 高

- 宛先 IP の低

- 宛先 IP 高

- [Create] をクリックしてから、[Close] をクリックします。

Citrix ADCアプライアンスの対応する新しいCloudBridge Connectorトンネル構成がGUIに表示されます。CloudBridge Connectorトンネルの現在のステータスは、[設定済み CloudBridge Connector] ペインに表示されます。緑色のドットは、トンネルがアップしていることを示します。赤い点は、トンネルがダウンしていることを示します。

次のコマンドは、「CloudBridge Connector構成の例」で、Citrix ADCアプライアンスのNS_Appliance-1の設定を作成します:

> add ipsec profile NS_Cisco-ASA_IPSec_Profile -psk examplepresharedkey -ikeVersion v1 –encAlgo AES –hashalgo HMAC_SHA1 –lifetime 315360 -perfectForwardSecrecy ENABLE

Done

> add iptunnel NS_Cisco-ASA_Tunnel 203.0.113.200 255.255.255.255 198.51.100.100 –protocol IPSEC –ipsecProfileName NS_Cisco-ASA_IPSec_Profile

Done

> add pbr NS_Cisco-ASA_Pbr -srcIP 10.102.147.0-10.102.147.255 –destIP 10.20.0.0-10.20.255.255 –ipTunnel NS_Cisco-ASA_Tunnel

Done

> apply pbrs

Done

<!--NeedCopy-->

CloudBridge Connectorトンネルのモニタリング

CloudBridge Connectorのトンネル統計カウンタを使用して、Citrix ADCアプライアンス上のCloudBridge Connectorトンネルのパフォーマンスを監視できます。Citrix ADCアプライアンスでのCloudBridge Connector トンネル統計の表示の詳細については、「 CloudBridge Connector トンネルの監視」を参照してください。

共有

共有

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.