-

Bereitstellen einer NetScaler ADC VPX- Instanz

-

Optimieren der Leistung von NetScaler ADC VPX auf VMware ESX, Linux KVM und Citrix Hypervisors

-

Installieren einer NetScaler ADC VPX Instanz auf einem Bare-Metal-Server

-

Installieren einer NetScaler ADC VPX-Instanz auf Citrix Hypervisor

-

Installieren einer NetScaler ADC VPX-Instanz in der VMware Cloud auf AWS

-

Installieren einer NetScaler ADC VPX-Instanz auf Microsoft Hyper-V-Servern

-

Installieren einer NetScaler ADC VPX-Instanz auf der Linux-KVM-Plattform

-

Bereitstellen einer NetScaler ADC VPX-Instanz auf AWS

-

Bereitstellen einer eigenständigen NetScaler ADC VPX-Instanz auf AWS

-

Bereitstellen eines VPX-HA-Paar in derselben AWS-Verfügbarkeitszone

-

Bereitstellen eines VPX Hochverfügbarkeitspaars mit privaten IP-Adressen in verschiedenen AWS-Zonen

-

Bereitstellen einer NetScaler ADC VPX-Instanz auf AWS Outposts

-

Konfigurieren einer NetScaler ADC VPX-Instanz für die Verwendung der SR-IOV-Netzwerkschnittstelle

-

Konfigurieren einer NetScaler ADC VPX-Instanz für die Verwendung von Enhanced Networking mit AWS ENA

-

Bereitstellen einer NetScaler ADC VPX-Instanz auf Microsoft Azure

-

Netzwerkarchitektur für NetScaler ADC VPX-Instanzen auf Microsoft Azure

-

Mehrere IP-Adressen für eine eigenständige NetScaler ADC VPX-Instanz konfigurieren

-

Hochverfügbarkeitssetup mit mehreren IP-Adressen und NICs konfigurieren

-

Hochverfügbarkeitssetup mit mehreren IP-Adressen und NICs über PowerShell-Befehle konfigurieren

-

NetScaler ADC VPX-Instanz für beschleunigte Azure-Netzwerke konfigurieren

-

HA-INC-Knoten über die Citrix Hochverfügbarkeitsvorlage mit Azure ILB konfigurieren

-

NetScaler ADC VPX-Instanz auf der Azure VMware-Lösung installieren

-

Konfigurieren von GSLB in einem Active-Standby-Hochverfügbarkeitssetup

-

Konfigurieren von Adresspools (IIP) für eine NetScaler Gateway Appliance

-

NetScaler ADC VPX-Instanz auf der Google Cloud Platform bereitstellen

-

Bereitstellung und Konfigurationen von NetScaler ADC automatisieren

-

Lösungen für Telekommunikationsdienstleister

-

Authentifizierung, Autorisierung und Überwachung des Anwendungsverkehrs

-

Wie Authentifizierung, Autorisierung und Auditing funktionieren

-

Grundkomponenten der Authentifizierung, Autorisierung und Audit-Konfiguration

-

Lokal NetScaler Gateway als Identitätsanbieter für Citrix Cloud

-

Authentifizierungs-, Autorisierungs- und Überwachungskonfiguration für häufig verwendete Protokolle

-

-

-

-

Konfigurieren von erweiterten Richtlinienausdrücken: Erste Schritte

-

Erweiterte Richtlinienausdrücke: Arbeiten mit Datumsangaben, Zeiten und Zahlen

-

Erweiterte Richtlinienausdrücke: Analysieren von HTTP-, TCP- und UDP-Daten

-

Erweiterte Richtlinienausdrücke: Analysieren von SSL-Zertifikaten

-

Erweiterte Richtlinienausdrücke: IP- und MAC-Adressen, Durchsatz, VLAN-IDs

-

Erweiterte Richtlinienausdrücke: Stream-Analytics-Funktionen

-

Zusammenfassende Beispiele für Standardsyntaxausdrücke und -richtlinien

-

Tutorial Beispiele für Standardsyntaxrichtlinien für Rewrite

-

Migration von Apache mod_rewrite-Regeln auf die Standardsyntax

-

-

-

-

-

-

-

-

Verwalten eines virtuellen Cache-Umleitungsservers

-

Statistiken für virtuelle Server zur Cache-Umleitung anzeigen

-

Aktivieren oder Deaktivieren eines virtuellen Cache-Umleitungsservers

-

Direkte Richtlinieneinschläge auf den Cache anstelle des Ursprungs

-

Verwalten von Clientverbindungen für einen virtuellen Server

-

Externe TCP-Integritätsprüfung für virtuelle UDP-Server aktivieren

-

-

Übersetzen die Ziel-IP-Adresse einer Anfrage in die Ursprungs-IP-Adresse

-

-

Unterstützung für NetScaler ADC-Konfiguration in einem Cluster

-

Verwalten des NetScaler ADC Clusters

-

Knotengruppen für gepunktete und teilweise gestreifte Konfigurationen

-

Entfernen eines Knotens aus einem Cluster, der mit Cluster-Link-Aggregation bereitgestellt wird

-

Überwachen von Fehlern bei der Befehlsausbreitung in einer Clusterbereitstellung

-

VRRP-Interface-Bindung in einem aktiven Cluster mit einem einzigen Knoten

-

-

-

Konfigurieren von NetScaler ADC als nicht-validierenden sicherheitsbewussten Stub-Resolver

-

Jumbo-Frames Unterstützung für DNS zur Handhabung von Reaktionen großer Größen

-

Zwischenspeichern von EDNS0-Client-Subnetzdaten bei einer NetScaler ADC-Appliance im Proxymodus

-

-

GSLB-Entitäten einzeln konfigurieren

-

Anwendungsfall: Bereitstellung einer Domänennamen-basierten Autoscale-Dienstgruppe

-

Anwendungsfall: Bereitstellung einer IP-Adressbasierten Autoscale-Dienstgruppe

-

-

-

IP-Adresse und Port eines virtuellen Servers in den Request-Header einfügen

-

Angegebene Quell-IP für die Back-End-Kommunikation verwenden

-

Quellport aus einem bestimmten Portbereich für die Back-End-Kommunikation verwenden

-

Quell-IP-Persistenz für Back-End-Kommunikation konfigurieren

-

Lokale IPv6-Linkadressen auf der Serverseite eines Load Balancing-Setups

-

Erweiterte Load Balancing-Einstellungen

-

Allmählich die Belastung eines neuen Dienstes mit virtuellem Server-Level erhöhen

-

Anwendungen vor Verkehrsspitzen auf geschützten Servern schützen

-

Bereinigung von virtuellen Server- und Dienstverbindungen ermöglichen

-

Persistenzsitzung auf TROFS-Diensten aktivieren oder deaktivieren

-

Externe TCP-Integritätsprüfung für virtuelle UDP-Server aktivieren

-

Standortdetails von der Benutzer-IP-Adresse mit der Geolocation-Datenbank abrufen

-

Quell-IP-Adresse des Clients beim Verbinden mit dem Server verwenden

-

Limit für die Anzahl der Anfragen pro Verbindung zum Server festlegen

-

Festlegen eines Schwellenwerts für die an einen Dienst gebundenen Monitore

-

Grenzwert für die Bandbreitenauslastung durch Clients festlegen

-

-

-

Lastausgleichs für häufig verwendete Protokolle konfigurieren

-

Anwendungsfall 5: DSR-Modus beim Verwenden von TOS konfigurieren

-

Anwendungsfall 6: Lastausgleich im DSR-Modus für IPv6-Netzwerke mit dem TOS-Feld konfigurieren

-

Anwendungsfall 7: Konfiguration des Lastenausgleichs im DSR-Modus mithilfe von IP Over IP

-

Anwendungsfall 8: Lastausgleich im Einarmmodus konfigurieren

-

Anwendungsfall 9: Lastausgleich im Inlinemodus konfigurieren

-

Anwendungsfall 10: Lastausgleich von Intrusion-Detection-System-Servern

-

Anwendungsfall 11: Netzwerkverkehr mit Listenrichtlinien isolieren

-

Anwendungsfall 12: Citrix Virtual Desktops für den Lastausgleich konfigurieren

-

Anwendungsfall 13: Citrix Virtual Apps für den Lastausgleich konfigurieren

-

Anwendungsfall 14: ShareFile-Assistent zum Lastausgleich Citrix ShareFile

-

Anwendungsfall 15: Layer-4-Lastausgleich auf der NetScaler ADC-Appliance konfigurieren

-

SSL-Offload und Beschleunigung

-

Unterstützung des TLSv1.3-Protokolls wie in RFC 8446 definiert

-

Unterstützungsmatrix für Serverzertifikate auf der ADC-Appliance

-

Unterstützung für Intel Coleto SSL-Chip-basierte Plattformen

-

Unterstützung für Thales Luna Network Hardwaresicherheitsmodul

-

-

-

-

CloudBridge Connector-Tunnels zwischen zwei Rechenzentren konfigurieren

-

CloudBridge Connector zwischen Datacenter und AWS Cloud konfigurieren

-

CloudBridge Connector Tunnels zwischen einem Rechenzentrum und Azure Cloud konfigurieren

-

CloudBridge Connector Tunnels zwischen Datacenter und SoftLayer Enterprise Cloud konfigurieren

-

CloudBridge Connector-Interoperabilität — Cisco ASA

-

-

Konfigurationsdateien in einem Hochverfügbarkeitssetup synchronisieren

-

Hochverfügbarkeitsknoten in verschiedenen Subnetzen konfigurieren

-

Beschränken von Failovers, die durch Routenmonitore im Nicht-INC-Modus verursacht werden

-

HA-Heartbeat-Meldungen auf einer NetScaler ADC-Appliance verwalten

-

NetScaler ADC in einem Hochverfügbarkeitssetup entfernen und ersetzen

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Interoperabilität des CloudBridge-Connectors — Cisco ASA

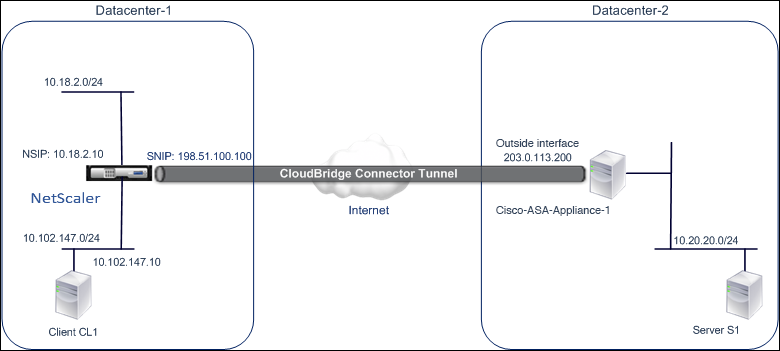

Sie können einen CloudBridge Connector-Tunnel zwischen einer Citrix ADC Appliance und einer Cisco ASA-Appliance konfigurieren, um zwei Rechenzentren zu verbinden oder Ihr Netzwerk mit einem Cloud-Anbieter zu erweitern. Die Citrix ADC Appliance und die Cisco ASA-Appliance bilden die Endpunkte des CloudBridge Connector-Tunnels und werden als Peers bezeichnet.

Beispiel für eine CloudBridge Connector-Tunnelkonfiguration

Betrachten Sie als Veranschaulichung des Verkehrsflusses in einem CloudBridge Connector-Tunnel ein Beispiel, in dem ein CloudBridge Connector-Tunnel zwischen den folgenden Appliances eingerichtet ist:

- Citrix ADC Appliance NS_Appliance-1 in einem Rechenzentrum, das als Datacenter-1 bezeichnet wird

- Cisco ASA-Appliance Cisco-ASA-Appliance-1 in einem Rechenzentrum, das als Datacenter-2 bezeichnet wird

NS_Appliance-1 und Cisco-ASA-Appliance-1 ermöglichen die Kommunikation zwischen privaten Netzwerken in Datacenter-1 und Datacenter-2 über den CloudBridge Connector-Tunnel. Im Beispiel ermöglichen NS_Appliance-1 und Cisco-ASA-Appliance-1 die Kommunikation zwischen Client CL1 in Datacenter-1 und Server S1 in Datacenter-2 über den CloudBridge Connector-Tunnel. Client CL1 und Server S1 sind in verschiedenen privaten Netzwerken.

Unter NS_Appliance-1 umfasst die CloudBridge Connector-Tunnelkonfiguration die IPsec-Profilentität NS_cisco-ASA_IPsec_Profile, CloudBridge Connector-Tunnelentität NS_cisco-ASA_Tunnel und die richtlinienbasierte Routing-Entität NS_Cisco-ASA_PBR (PBR).

Punkte, die für eine CloudBridge Connector-Tunnelkonfiguration zu beachten sind

Bevor Sie mit der Konfiguration des CloudBridge-Connector-Tunnels beginnen, stellen Sie Folgendes sicher

- Die folgenden IPsec-Einstellungen werden für einen CloudBridge Connector-Tunnel zwischen einer Citrix ADC Appliance und einer Cisco ASA-Appliance unterstützt.

| IPsec-Eigenschaften | Einstellungen |

|---|---|

| IPsec-Modus | Tunnelmodus |

| IKE-Version | Version 1 |

| IKE-Authentifizierungsmethode | Vorgeteilter Schlüssel |

| IKE-Verschlüsselungsalgorithmus | AES, 3DES |

| IKE-Hash-Algorithmus | HMAC SHA1, HMAC MD5 |

| ESP-Verschlüsselungsalgorithmus | AES, 3DES |

| ESP-Hash-Algorithmus | HMAC SHA1, HMAC MD5 |

- Sie müssen dieselben IPsec-Einstellungen auf der Citrix ADC Appliance und der Cisco ASA-Appliance an den beiden Enden des CloudBridge Connector-Tunnels angeben.

- Citrix ADC stellt einen gemeinsamen Parameter (in IPsec-Profilen) zur Angabe eines IKE-Hash-Algorithmus und eines ESP-Hash-Algorithmus bereit. Es bietet auch einen weiteren gemeinsamen Parameter für die Angabe eines IKE-Verschlüsselungsalgorithmus und eines ESP-Verschlüsselungsalgorithmus. Daher müssen Sie in der Cisco ASA-Appliance denselben Hash-Algorithmus und denselben Verschlüsselungsalgorithmus in IKE (Phase-1-Konfiguration) und ESP (Phase-2-Konfiguration) angeben.

- Sie müssen die Firewall am Citrix ADC Ende und Cisco ASA Ende konfigurieren, um Folgendes zuzulassen.

- Alle UDP-Pakete für Port 500

- Alle UDP-Pakete für Port 4500

- Alle ESP-Pakete (IP-Protokollnummer 50)

Konfigurieren von Cisco ASA für den CloudBridge Connector-Tunnel

Verwenden Sie zum Konfigurieren eines CloudBridge Connector-Tunnels auf einer Cisco ASA-Appliance die Cisco ASA-Befehlszeilenschnittstelle, die die primäre Benutzeroberfläche für die Konfiguration, Überwachung und Wartung von Cisco ASA-Appliances

Bevor Sie mit der CloudBridge Connector-Tunnelkonfiguration auf einer Cisco ASA-Appliance beginnen, stellen Sie sicher, dass:

- Sie verfügen über ein Benutzerkonto mit Administratoranmeldeinformationen auf der Cisco ASA-Appliance.

- Sie sind mit der Cisco ASA-Befehlszeilenschnittstelle vertraut.

- Die Cisco ASA-Appliance ist betriebsbereit, ist mit dem Internet verbunden und ist auch mit den privaten Subnetzen verbunden, deren Datenverkehr über den CloudBridge Connector-Tunnel geschützt werden soll.

Hinweis:

Die Verfahren zum Konfigurieren des CloudBridge Connector-Tunnels auf einer Cisco ASA-Appliance können sich je nach Cisco Release-Zyklus im Laufe der Zeit ändern. Citrix empfiehlt, die offizielle Cisco ASA-Produktdokumentation zum Konfigurieren von IPsec-VPN-Tunneln zu befolgen, unter:

Um einen CloudBridge-Connector-Tunnel zwischen einer Citrix ADC Appliance und einer Cisco ASA-Appliance zu konfigurieren, führen Sie die folgenden Aufgaben über die Befehlszeile der Cisco ASA-Appliance aus:

- Erstellen Sie eine IKE-Richtlinie. Eine IKE-Richtlinie definiert eine Kombination von Sicherheitsparametern, die während der IKE-Verhandlung verwendet werden sollen (Phase 1). In dieser Aufgabe werden beispielsweise Parameter wie Hash-Algorithmus, Verschlüsselungsalgorithmus und Authentifizierungsmethode festgelegt, die in der IKE-Verhandlung verwendet werden sollen.

- Aktivieren Sie IKE auf der externen Schnittstelle. Aktivieren Sie IKE auf der Außenschnittstelle, über die der Tunnelverkehr zum Tunnelpeer fließt.

- Erstellen Sie eine Tunnelgruppe. Eine Tunnelgruppe gibt den Tunneltyp und den vorab freigegebenen Schlüssel an. Der Tunneltyp muss auf ipsec-l2l gesetzt sein, was für IPsec LAN to LAN steht. Ein vorab geteilter Schlüssel ist eine Textzeichenfolge, die die Peers eines CloudBridge Connector-Tunnels verwenden, um sich gegenseitig zu authentifizieren. Die vorinstallierten Schlüssel werden für die IKE-Authentifizierung gegeneinander zugeordnet. Damit die Authentifizierung erfolgreich ist, müssen Sie daher denselben vorinstallierten Schlüssel auf der Cisco ASA-Appliance und der Citrix ADC Appliance konfigurieren.

- Definieren Sie einen Transformationssatz. Ein Transformationsset definiert eine Kombination von Sicherheitsparametern (Phase 2), die nach erfolgreicher IKE-Verhandlung beim Austausch von Daten über den CloudBridge Connector-Tunnel verwendet werden sollen.

- Erstellen Sie eine Zugriffsliste. Crypto-Zugriffslisten werden verwendet, um die Subnetze zu definieren, deren IP-Datenverkehr über den CloudBridge-Tunnel geschützt wird. Die Quell- und Zielparameter in der Zugriffsliste geben die Cisco-Appliance-Seite und die Citrix ADC Seite Subnetze an, die über den CloudBridge Connector Tunnel geschützt werden sollen. Die Zugriffsliste muss so eingestellt sein, dass sie zulässig ist. Alle Anforderungspakete, die von einer Appliance im Cisco-Appliance-seitigen Subnetz stammen und für eine Appliance im Citrix ADC seitigen Subnetz bestimmt sind und die Quell- und Zielparameter der Zugriffsliste übereinstimmen, werden über den CloudBridge Connector-Tunnel gesendet.

- Erstellen Sie eine Kryptozuordnung. Krypto-Karten definieren die IPsec-Parameter für Sicherheitszuordnungen (SAs). Dazu gehören die folgenden: Crypto-Zugriffsliste zur Identifizierung der Subnetze, deren Datenverkehr über den CloudBridge-Tunnel geschützt werden soll, Peer-Identifizierung (Citrix ADC) nach IP-Adresse und Transformationseinstellung entsprechend den Peer-Sicherheitseinstellungen.

- Wenden Sie die Kryptozuordnung auf die externe Schnittstellean. In dieser Aufgabe wenden Sie die Kryptozuordnung auf die externe Schnittstelle an, über die der Tunnelverkehr zum Tunnelpeer fließt. Durch Anwenden der Kryptozuordnung auf eine Schnittstelle wird die Cisco ASA-Appliance angewiesen, den gesamten Schnittstellenverkehr anhand des Kryptozuordnungssatzes auszuwerten und die angegebene Richtlinie während der Verbindungs- oder Sicherheitszuordnungsverhandlungen zu verwenden.

Die Beispiele in den folgenden Verfahren erstellen Einstellungen der Cisco-ASA-Appliance Cisco-ASA-Appliance-1, die in Beispiel für CloudBridge Connector-Konfiguration und Datenfluss verwendet werden.

So erstellen Sie eine IKE-Richtlinie über die Cisco ASA-Befehlszeile

Geben Sie an der Eingabeaufforderung der Cisco ASA-Appliance die folgenden Befehle ein, beginnend im globalen Konfigurationsmodus, in der angegebenen Reihenfolge:

| Befehl | Beispiel | Beschreibung des Befehls |

|---|---|---|

| crypto ikev1 policy priority | Cisco-ASA-appliance-1(config)# crypto ikev1 policy 1 | Rufen Sie den IKE-Richtlinienkonfigurationsmodus auf, und identifizieren Sie die zu erstellende Richtlinie. (Jede Richtlinie wird durch die von Ihnen zugewiesene Prioritätsnummer eindeutig gekennzeichnet.) In diesem Beispiel wird die Richtlinie 1 konfiguriert. |

| encryption (3des | aes) | Cisco-ASA-appliance-1 (config-ikev1-policy)# encryption 3des | Gibt den Verschlüsselungsalgorithmus an. In diesem Beispiel wird der 3DES-Algorithmus konfiguriert. |

| hash (sha | md5) | Cisco-ASA-appliance-1 (config- ikev1-policy)# hash sha | Geben Sie den Hash-Algorithmus an. In diesem Beispiel wird SHA konfiguriert. |

| authenticationpre-share | Cisco-ASA-appliance-1 (config- ikev1-policy)# authentication pre-share | Gibt die Pre-Share-Authentifizierungsmethode an. |

| group 2 | Cisco-ASA-appliance-1 (config- ikev1-policy)# group 2 | Geben Sie die 1024-Bit-Diffie-Hellman-Gruppenkennung (2) an. |

| lifetime seconds | Cisco-ASA-appliance-1 (config- ikev1-policy)# lifetime 28800 | Geben Sie die Lebensdauer der Sicherheitsverbindung in Sekunden an. In diesem Beispiel werden 28800 Sekunden konfiguriert, was der Standardwert der Lebensdauer in einer Citrix ADC Appliance ist. |

So aktivieren Sie IKE auf der externen Schnittstelle über die Cisco ASA-Befehlszeile

Geben Sie an der Eingabeaufforderung der Cisco ASA-Appliance die folgenden Befehle ein, beginnend im globalen Konfigurationsmodus, in der angegebenen Reihenfolge:

| Befehl | Beispiel | Beschreibung des Befehls |

|---|---|---|

| crypto ikev1 enable outside | Cisco-ASA-appliance-1(config)# crypto ikev1 enable outside | Aktivieren Sie IKEv1 auf der Schnittstelle, über die der Tunnelverkehr zum Tunnelpeer fließt. In diesem Beispiel wird IKEv1 für die Schnittstelle außerhalb aktiviert. |

So erstellen Sie eine Tunnelgruppe über die Cisco ASA-Befehlszeile

Geben Sie an der Eingabeaufforderung der Cisco ASA-Appliance die folgenden Befehle ein, beginnend im globalen Konfigurationsmodus, wie in der angeschlossenen pdf Tunnel Group über die Cisco ASA-Befehlszeilegezeigt:

So erstellen Sie eine Krypto-Zugriffsliste über die Cisco ASA-Befehlszeile

Geben Sie an der Eingabeaufforderung der Cisco ASA-Appliance den folgenden Befehl im globalen Konfigurationsmodus in der angegebenen Reihenfolge ein:

| Befehl | Beispiel | Beschreibung des Befehls |

|---|---|---|

| access-list access-list-number permit IP source source-wildcard destination destination-wildcard | Cisco-ASA-appliance-1(config)# access-list 111 permit ip 10.20.20.0 0.0.0.255 10.102.147.0 0.0.0.255 | Geben Sie Bedingungen an, um die Subnetze zu bestimmen, deren IP-Datenverkehr über den CloudBridge Connector-Tunnel geschützt werden soll. In diesem Beispiel wird die Zugriffsliste 111 zum Schutz des Datenverkehrs aus Subnetzen 10.20.20.0/24 (auf der Seite Cisco-Asa-Aliance-1) und 10.102.147.0/24 (auf der Seite NS_Appliance-1) konfiguriert. |

So definieren Sie einen Transformationssatz über die Cisco ASA-Befehlszeile

Geben Sie an der Eingabeaufforderung der Cisco ASA-Appliance die folgenden Befehle ein, beginnend im globalen Konfigurationsmodus. Siehe Transformieren Set mit ASA-Befehlszeilentabelle pdf.

So erstellen Sie eine Kryptozuordnung über die Cisco ASA-Befehlszeile

Geben Sie an der Eingabeaufforderung der Cisco ASA-Appliance die folgenden Befehle ab dem globalen Konfigurationsmodus in der angegebenen Reihenfolge ein:

| Befehl | Beispiel | Beschreibung des Befehls |

|---|---|---|

| crypto map map-name seq-num match address access-list-name | Cisco-ASA-appliance-1 (config)# crypto map NS-CISCO-CM 1 match address 111 | Erstellen Sie eine Kryptozuordnung und geben Sie eine Zugriffsliste darauf an. In diesem Beispiel wird die Krypto-Map NS-CISCO-CM mit der Sequenznummer 1 konfiguriert und die Zugriffsliste 111 NS-CISCO-CM zugewiesen. |

| crypto map map-name seq-num set peer ip-address | Cisco-ASA-appliance-1 (config)# crypto map NS-CISCO-CM 1 set peer 198.51.100.100 | Geben Sie den Peer (Citrix ADC Appliance) anhand seiner IP-Adresse an. In diesem Beispiel wird 198.51.100.100 angegeben. Dabei handelt es sich um die IP-Adresse des Tunnelendpunkts auf der Citrix ADC Appliance. |

| crypto map map-name seq-num set ikev1 transform-set transform-set-name | Cisco-ASA-appliance-1 (config)# crypto map NS-CISCO-CM 1 set ikev1 transform-set NS-CISCO-TS | Geben Sie an, welcher Transformationssatz für diesen Kryptozuordnungseintrag zulässig ist. In diesem Beispiel wird der Transformationssatz NS-CISCO-TS angegeben. |

So wenden Sie eine Kryptozuordnung auf eine Schnittstelle über die Cisco ASA-Befehlszeile an

Geben Sie an der Eingabeaufforderung der Cisco ASA-Appliance die folgenden Befehle ab dem globalen Konfigurationsmodus in der angegebenen Reihenfolge ein:

| Befehl | Beispiel | Beschreibung des Befehls |

|---|---|---|

| crypto map map-nameinterface interface-name | Cisco-ASA-appliance-1(config)# crypto map NS-CISCO-CM interface outside | Wenden Sie die Kryptozuordnung auf die Schnittstelle an, über die der CloudBridge Connector-Tunnelverkehr fließt. In diesem Beispiel wird die Kryptozuordnung NS-CISCO-CM auf die Schnittstelle außerhalb angewendet. |

Konfigurieren der Citrix ADC Appliance für den CloudBridge Connector-Tunnel

Um einen CloudBridge Connector-Tunnel zwischen einer Citrix ADC Appliance und einer Cisco ASA-Appliance zu konfigurieren, führen Sie die folgenden Aufgaben auf der Citrix ADC-Appliance aus. Sie können entweder die Citrix ADC Befehlszeile oder die grafische Benutzeroberfläche (GUI) von Citrix ADC verwenden:

- Erstellen Sie ein IPsec-Profil.

- Erstellen Sie einen IP-Tunnel, der das IPsec-Protokoll verwendet, und verknüpfen Sie das IPsec-Profil damit.

- Erstellen Sie eine PBR-Regel und verknüpfen Sie sie mit dem IP-Tunnel.

So erstellen Sie ein IPSEC-Profil mit der Citrix ADC Befehlszeile:

Geben Sie an der Eingabeaufforderung Folgendes ein:

add ipsec profile <name> -psk <string> -ikeVersion v1 -encAlgo AES -hashAlgo HMAC_SHA1 -perfectForwardSecrecy ENABLEshow ipsec profile <name>

So erstellen Sie einen IPSEC-Tunnel und binden das IPSEC-Profil mithilfe der Citrix ADC Befehlszeile an dieses Profil:

Geben Sie an der Eingabeaufforderung Folgendes ein:

add ipTunnel <name> <remote> <remoteSubnetMask> <local> -protocol IPSEC –ipsecProfileName <string>show ipTunnel <name>

So erstellen Sie eine PBR-Regel und binden den IPSEC-Tunnel mithilfe der Citrix ADC Befehlszeile an diesen:

Geben Sie an der Eingabeaufforderung Folgendes ein:

**add pbr** <pbrName> **ALLOW** –**srcIP** <subnet-range> -**destIP** <subnet-range>**ipTunnel** <tunnelName>**apply pbrs****show pbr** <pbrName>

So erstellen Sie ein IPSEC-Profil mit der GUI:

- Navigieren Sie zu System > CloudBridge Connector > IPSec-Profil.

- Klicken Sie im Detailbereich auf Hinzufügen.

- Legen Sie auf der Seite IPsec-Profil hinzufügen die folgenden Parameter fest:

- Name

- Verschlüsselungsalgorithmus

- Hash-Algorithmus

- IKE-Protokollversion

- Perfect Forward Secrecy (Diesen Parameter aktivieren)

- Konfigurieren Sie die IPSec-Authentifizierungsmethode, die von den beiden CloudBridge Connector-Tunnel-Peers zur gegenseitigen Authentifizierung verwendet wird: Wählen Sie die Authentifizierungsmethode für Pre-Shared Key Exists aus, und legen Sie den Parameter Pre-Shared Key Exists fest.

- Klicken Sie auf Erstellenund dann auf Schließen.

So erstellen Sie einen IP-Tunnel und binden das IPSEC-Profil über die GUI an dieses Profil:

- Navigieren Sie zu System > CloudBridge Connector > IP-Tunnel.

- Klicken Sie auf der Registerkarte IPv4-Tunnelauf Hinzufügen.

- Legen Sie auf der Seite IP-Tunnel hinzufügen die folgenden Parameter fest:

- Name

- Remote-IP

- Remote-Maske

- Lokaler IP-Typ (Wählen Sie in der Dropdownliste Lokaler IP-Typ die Option Subnetz-IP).

- Lokale IP (Alle konfigurierten IP-Adressen des ausgewählten IP-Typs befinden sich in der Dropdownliste Lokale IP. Wählen Sie die gewünschte IP aus der Liste aus.)

- Protokoll

- IPsec-Profil

- Klicken Sie auf Erstellenund dann auf Schließen.

So erstellen Sie eine PBR-Regel und binden den IPSEC-Tunnel über die GUI:

- Navigieren Sie zu System > Netzwerk > PBR.

- Klicken Sie auf der Registerkarte PBR auf Hinzufügen.

- Legen Sie auf der Seite PBR erstellen die folgenden Parameter fest:

- Name

- Aktion

- Nächster Hop-Typ (Wählen Sie IP Tunnel)

- IP-Tunnelname

- Quell-IP Niedrig

- Quell-IP hoch

- Ziel-IP niedrig

- Ziel-IP hoch

- Klicken Sie auf Erstellenund dann auf Schließen.

Die entsprechende neue CloudBridge Connector-Tunnelkonfiguration auf der Citrix ADC Appliance wird in der GUI angezeigt. Der aktuelle Status des CloudBridge-Connector-Tunnels wird im Bereich Konfigurierter CloudBridge-Connector angezeigt. Ein grüner Punkt zeigt an, dass der Tunnel oben ist. Ein roter Punkt zeigt an, dass der Tunnel heruntergefahren ist.

Die folgenden Befehle erstellen Einstellungen der Citrix ADC Appliance NS_Appliance-1 in Beispiel für eine CloudBridge Connector-Konfiguration. :

> add ipsec profile NS_Cisco-ASA_IPSec_Profile -psk examplepresharedkey -ikeVersion v1 –encAlgo AES –hashalgo HMAC_SHA1 –lifetime 315360 -perfectForwardSecrecy ENABLE

Done

> add iptunnel NS_Cisco-ASA_Tunnel 203.0.113.200 255.255.255.255 198.51.100.100 –protocol IPSEC –ipsecProfileName NS_Cisco-ASA_IPSec_Profile

Done

> add pbr NS_Cisco-ASA_Pbr -srcIP 10.102.147.0-10.102.147.255 –destIP 10.20.0.0-10.20.255.255 –ipTunnel NS_Cisco-ASA_Tunnel

Done

> apply pbrs

Done

<!--NeedCopy-->

Überwachung des CloudBridge-Connector-Tunnels

Sie können die Leistung von CloudBridge Connector-Tunneln auf einer Citrix ADC Appliance mithilfe von CloudBridge Connector-Tunnelstatistikindikatoren überwachen. Weitere Informationen zum Anzeigen von CloudBridge Connector-Tunnelstatistiken auf einer Citrix ADC Appliance finden Sie unter Monitoring von CloudBridge Connector Tunnels.

Teilen

Teilen

In diesem Artikel

- Beispiel für eine CloudBridge Connector-Tunnelkonfiguration

- Punkte, die für eine CloudBridge Connector-Tunnelkonfiguration zu beachten sind

- Konfigurieren von Cisco ASA für den CloudBridge Connector-Tunnel

- Konfigurieren der Citrix ADC Appliance für den CloudBridge Connector-Tunnel

- Überwachung des CloudBridge-Connector-Tunnels

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.