-

-

-

-

-

CVE-2025-5777の脆弱性の修正

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

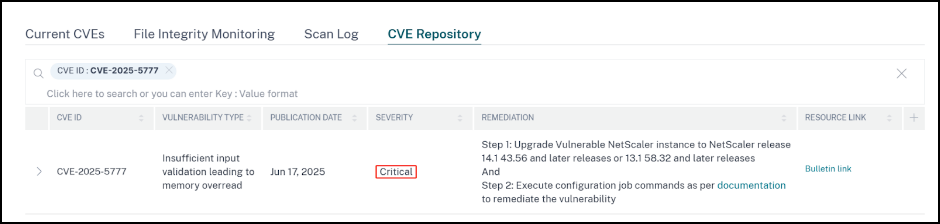

CVE-2025-5777の脆弱性への対処

NetScaler Consoleのセキュリティアドバイザリダッシュボードで、「現在のCVE \<number of\> NetScalerインスタンスがCVEの影響を受けています」の下に、CVE-2025-5777によって脆弱なすべてのインスタンスが表示されます。CVEの影響を受けるインスタンスの詳細を確認するには、CVE-2025-5777を選択し、「影響を受けるインスタンスの表示」をクリックします。

注:

NetScalerの脆弱性の理由を理解するには、セキュリティアドバイザリの「スキャンログ」タブでCSVレポートをダウンロードしてください。

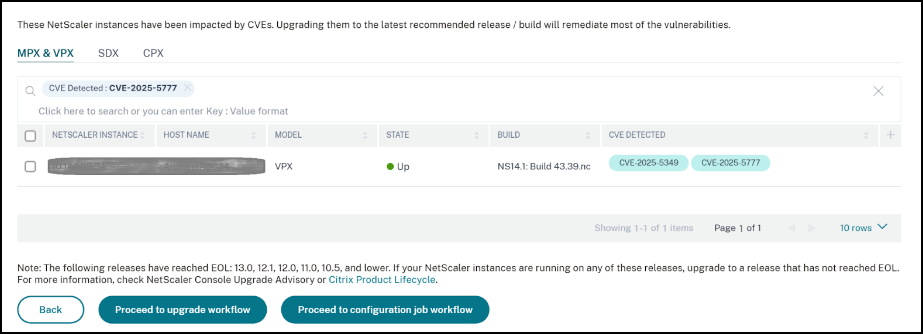

「\<number of\> NetScalerインスタンスがCVEの影響を受けています」ウィンドウが表示されます。次のスクリーンショットでは、CVE-2025-5777の影響を受けるNetScalerインスタンスの数と詳細を確認できます。

セキュリティアドバイザリダッシュボードの詳細については、セキュリティアドバイザリを参照してください。

注:

セキュリティアドバイザリシステムのスキャンが完了し、セキュリティアドバイザリモジュールにCVE-2025-5777の影響が反映されるまでに数時間かかる場合があります。影響をより早く確認するには、「今すぐスキャン」をクリックしてオンデマンドスキャンを開始します。

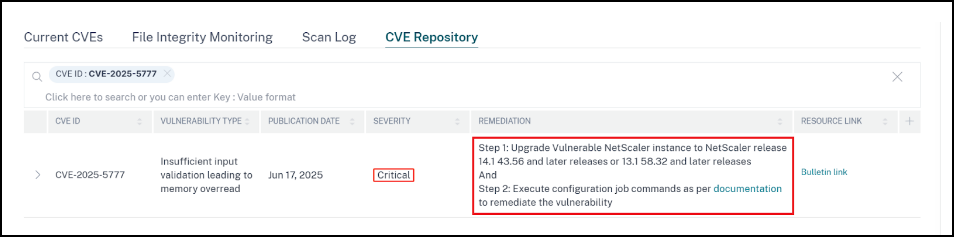

CVE-2025-5777の修正

CVE-2025-5777の影響を受けるNetScalerインスタンスの場合、修正は2段階のプロセスです。GUIで、「現在のCVE > NetScalerインスタンスがCVEの影響を受けています」の下に、ステップ1と2が表示されます。

2つのステップは次のとおりです。

- 脆弱なNetScalerインスタンスを修正を含むリリースとビルドにアップグレードします。

- 設定ジョブでカスタマイズ可能な組み込み設定テンプレートを使用して、必要な設定コマンドを適用します。

「現在のCVE > CVEの影響を受けるNetScalerインスタンス」の下に、この2段階の修正プロセスには、2つの異なるワークフローが表示されます。それらは「アップグレードワークフローに進む」と「設定ジョブワークフローに進む」です。

ステップ1: 脆弱なNetScalerインスタンスのアップグレード

脆弱なインスタンスをアップグレードするには、インスタンスを選択し、「アップグレードワークフローに進む」をクリックします。アップグレードワークフローが開き、脆弱なNetScalerインスタンスがすでに設定されています。

NetScaler Consoleを使用してNetScalerインスタンスをアップグレードする方法の詳細については、NetScalerアップグレードジョブの作成を参照してください。

注:

このステップは、すべての脆弱なNetScalerインスタンスに対して一度に実行できます。

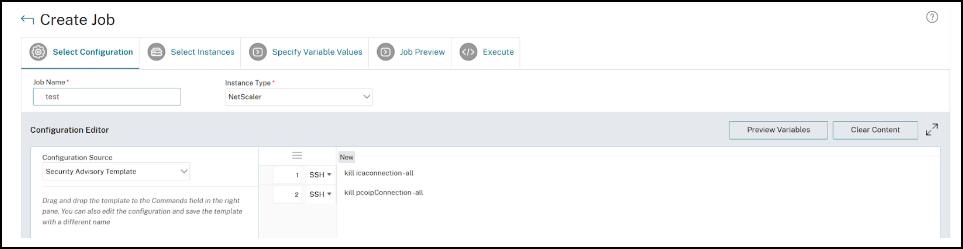

ステップ2: 設定コマンドの適用

影響を受けるインスタンスをアップグレードした後、「<number of> NetScalerインスタンスがCVEの影響を受けています」ウィンドウで、CVE-2025-5777の影響を受けるインスタンスを選択し、「設定ジョブワークフローに進む」をクリックします。ワークフローには次のステップが含まれます。

- 設定のカスタマイズ。

- 自動入力された影響を受けるインスタンスの確認。

- ジョブの実行。

インスタンスを選択して「設定ジョブワークフローに進む」をクリックする前に、次の点に留意してください。

- 複数のCVE (CVE-2020-8300、CVE-2021-22927、CVE-2021-22920、CVE-2021-22956、CVE-2025-5777など) の影響を受けるNetScalerインスタンスの場合: インスタンスを選択して「設定ジョブワークフローに進む」をクリックすると、「設定の選択」の下に組み込み設定テンプレートが自動入力されません。「セキュリティアドバイザリテンプレート」の下にある適切な設定ジョブテンプレートを、右側の設定ジョブペインに手動でドラッグアンドドロップする必要があります。

- CVE-2025-5777のみの影響を受ける複数のNetScalerインスタンスの場合: すべてのインスタンスで設定ジョブを一度に実行できます。たとえば、NetScaler 1、NetScaler 2、NetScaler 3があり、それらすべてがCVE-2025-5777のみの影響を受けているとします。これらすべてのインスタンスを選択し、「設定ジョブワークフローに進む」をクリックすると、「設定の選択」の下に組み込み設定テンプレートが自動入力されます。

- CVE-2025-5777および1つ以上の他のCVE (CVE-2020-8300、CVE-2021-22927、CVE-2021-22920など) の影響を受ける複数のNetScalerインスタンスで、各NetScalerに一度に修正を適用する必要がある場合: これらのインスタンスを選択して「設定ジョブワークフローに進む」をクリックすると、各NetScalerで設定ジョブを一度に実行するように指示するエラーメッセージが表示されます。

ステップ1: 設定の選択

設定ジョブワークフローでは、「設定の選択」の下に組み込み設定ベーステンプレートが自動入力されます。

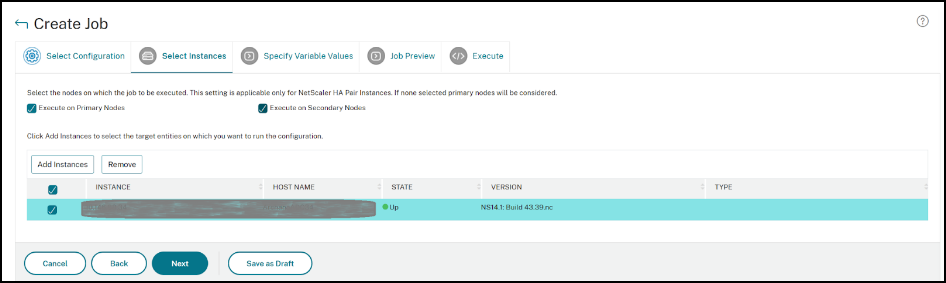

ステップ2: インスタンスの選択

影響を受けるインスタンスは、「インスタンスの選択」の下に自動入力されます。インスタンスを選択します。このインスタンスがHAペアの一部である場合は、「セカンダリノードで実行」を選択します。「次へ」をクリックします。

注:

セキュリティアドバイザリを使用してクラスターモードのNetScalerインスタンスの場合、NetScaler Consoleはクラスター設定コーディネーター (CCO) ノードでのみ設定ジョブの実行をサポートします。CCO以外のノードではコマンドを個別に実行してください。

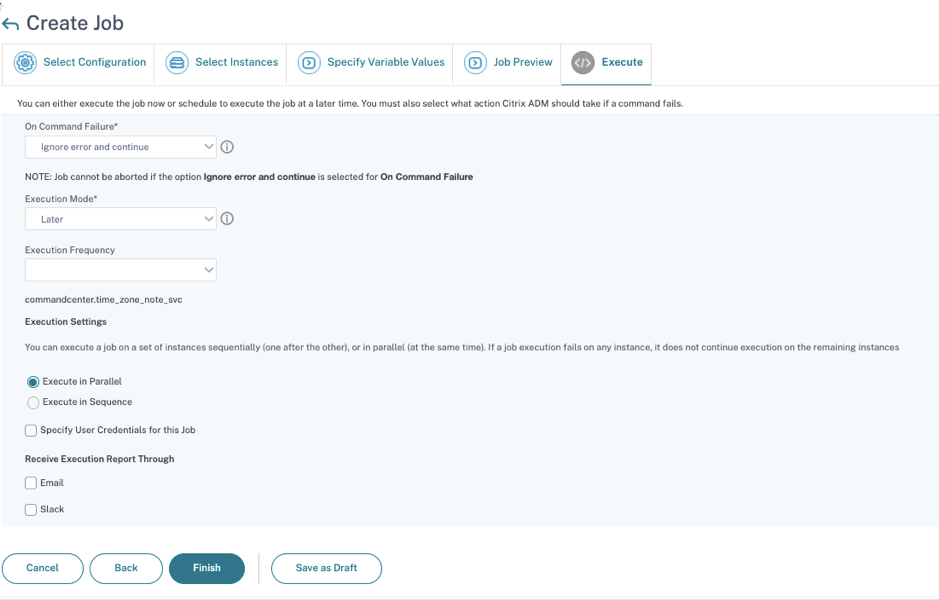

ステップ3: ジョブの実行

「完了」をクリックして設定ジョブを実行します。

ジョブが実行されると、「インフラストラクチャ > 設定 > 設定ジョブ」の下に表示されます。

すべての脆弱なNetScalerインスタンスに対する2つの修正ステップを完了した後、オンデマンドスキャンを実行して、改訂されたセキュリティ体制を確認できます。

共有

共有

この記事の概要

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.