-

-

-

VMware ESX、Linux KVM、およびCitrix HypervisorでNetScaler ADC VPXのパフォーマンスを最適化する

-

-

-

-

-

-

-

-

-

-

-

-

-

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

VPXの高可用性ペアをGoogle Cloud Platformに展開する

Google Cloud プラットフォーム上の2つのNetScaler VPXインスタンスを高可用性(HA)アクティブ/パッシブのペアとして構成できます。1 つのインスタンスをプライマリノードとして、もう 1 つのインスタンスをセカンダリノードとして設定すると、1 次ノードは接続を受け入れ、サーバーを管理します。セカンダリノードはプライマリを監視します。何らかの理由で 1 次ノードが接続を受け入れることができない場合、2 次ノードが引き継ぎます。また、フェールオーバー後にトラフィックを再開するには、プライマリノードのクライアント IP を外部の静的 IP アドレスにバインドする必要があります。

HA の詳細については、「 高可用性」を参照してください。

ノードは同じリージョンにある必要がありますが、同じゾーンまたは異なるゾーンに配置できます。詳細については、「 リージョンとゾーン」を参照してください。

各VPXインスタンスには、少なくとも3つのIPサブネット(Google VPCネットワーク)が必要です。

- 管理サブネット

- クライアント側サブネット(VIP)

- バックエンド向けサブネット (SNIP、MIP など)

Citrixでは、標準のVPXインスタンスには3つのネットワークインターフェイスを推奨しています。

はじめに

- Google Cloud Platform へのCitrix ADC VPXインスタンスのデプロイで説明されている制限、ハードウェア要件、注意点をお読みください。この情報は、HA 配置にも適用されます。

- GCP サービスアカウントに次の IAM 権限があることを確認します。

REQUIRED_INSTANCE_IAM_PERMS = [

"compute.instances.addAccessConfig",

"compute.instances.deleteAccessConfig",

"compute.instances.get",

"compute.instances.list",

"compute.networks.useExternalIp",

"compute.subnetworks.useExternalIp",

"compute.zones.list",

]

<!--NeedCopy-->

Google Cloud Platform にVPX HAペアを展開する方法

HA 導入手順の概要は次のとおりです。

- 同じリージョンに 3 つの VPC ネットワークを作成します。たとえば、アジア東です。

- 同じリージョンに 2 つの VPX インスタンス (プライマリノードとセカンダリノード) を作成します。同じゾーンまたは異なるゾーンに配置できます。たとえば、アジア東-1a、アジア東-Ib。

- NetScaler GUIまたはADC CLIコマンドを使用して、両方のインスタンスで高可用性設定を構成します。

注

StayprimaryおよびStaysecondary設定は、Google Cloud Platform での高可用性デプロイではサポートされていません。

手順1:3 つの VPC ネットワークを作成

管理 NIC、クライアント NIC、サーバー NIC に関連付けるための 3 つの VPC ネットワークを作成します。VPC ネットワークを作成するには、 Google コンソール > ネットワーク > VPC ネットワーク > VPC ネットワークの作成にログインします。必須フィールドに入力し、[Create] をクリックします。詳細については、「 Google Cloud Platform へのCitrix ADC VPXインスタンスのデプロイ」の「VPCネットワークの作成」を参照してください。

手順2:2つのVPXインスタンスを作成する

シナリオ:Multi-NIC、Multi-IPスタンドアロンVPXインスタンスを展開するの手順に従って、VPXインスタンスを2つ作成します。

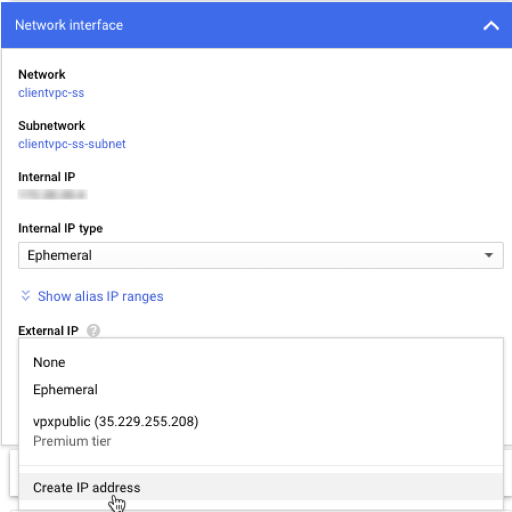

重要: プライマリノードのクライアント IP アドレス (VIP) に静的外部 IPアドレスを割り当てます。静的外部を作成するには、[ネットワークインターフェイス] > [外部 IP] で [IP アドレスの作成] をクリックします。

フェールオーバー後、古いプライマリが新しいセカンダリになると、スタティック外部 IP アドレスは古いプライマリから移動し、新しいプライマリに接続されます。詳細については、Google Cloud ドキュメント「 静的外部 IP アドレスを予約する」を参照してください。

VPXインスタンスを構成したら、必要なIPアドレスを構成できます。詳細については、「 Citrix ADC所有のIPアドレスの構成」を参照してください。

手順3:高可用性を構成する

Google Cloud プラットフォームでインスタンスを作成したら、CLI用NetScaler GUIを使用してHAを構成できます。

GUI を使用した HA の設定

ステップ 1: 両方のインスタンスで INC モードで高可用性をセットアップします。

- ユーザー名

nsrootとインスタンス ID をパスワードとしてプライマリノードにログオンします。 - GUI から、[ 構成] > [システム] > [高可用性]に移動します。[追加] をクリックします。

- リモートノードの IP アドレスフィールドに、セカンダリノードの管理NIC のプライベート IP アドレスを追加します。

- セルフノードで INC (独立ネットワーク構成) モードをオンにしてください。

- [ リモートシステムログイン認証情報] で、セカンダリノードのユーザー名とパスワードを追加し、[ 作成] をクリックします。

- セカンダリノードで手順を繰り返します。

ステップ 2: IP セットを追加し、IP セットを両方のインスタンスの VIP セットにバインドします。

- GUI から、[ システム] > [ネットワーク] > [IP] > [追加] に移動します。

- [IP アドレス]、[ネットマスク]、[IP タイプ (仮想 IP)] に必要な値を追加し、[ 作成] をクリックします。

- システム > ネットワーク > IP セット > 追加に移動します。IP セット名を追加し、[Insert] をクリックします。

- [IPv4] ページで、仮想 IP を選択し、[ 挿入] をクリックします。[Create] をクリックして IP セットを作成します。

注:IP セットをプライマリ VIP またはセカンダリ VIP にバインドできます。ただし、IP セットをプライマリ VIP にバインドする場合は、セカンダリ VIP を使用して仮想サーバに追加し、逆にセカンダリ VIP を使用します。

ステップ 3: プライマリ・インスタンスに仮想サーバを追加します。

- GUI から、[ 設定] > [トラフィック管理] > [負荷分散] > [仮想サーバー] > [追加]に移動します。

構成を保存します。これで、セカンダリノードは、プライマリノードと同じログオン資格情報を持ちます。強制フェールオーバーの後、セカンダリは新しいプライマリになります。古いプライマリ VIP の外部スタティック IP は、新しいセカンダリ VIP に移動します。

CLI を使用した高可用性の設定

ステップ 1: NetScaler CLIを使用して、両方のインスタンスでINCモードで高可用性を設定します。

プライマリノードで、次のコマンドを入力します。

add ha node 1 <sec_ip> -inc ENABLED in primary

<!--NeedCopy-->

セカンダリノードで、次のコマンドを入力します。

add ha node 1 <prim_ip> -inc ENABLED in secondary

<!--NeedCopy-->

sec_ip セカンダリノードの管理 NIC のプライベート IP アドレスを参照します。

prim_ip プライマリノードの管理 NIC のプライベート IP アドレスを参照します。

ステップ 2: 両方のインスタンスに IP セットを追加します。

両方のインスタンスで以下のコマンドを入力します。

add ipset <ipsetname>

<!--NeedCopy-->

ステップ 3: IP セットを両方のインスタンスの VIP セットにバインドします。

両方のインスタンスで次のコマンドを入力します。

add ns ip <secondary vip> <subnet> -type VIP

<!--NeedCopy-->

(注)VIP がすでに設定されている場合は、 このコマンドをスキップしてください。

bind ipset <ipsetname> <secondary VIP>

<!--NeedCopy-->

注:IP セットをプライマリ VIP またはセカンダリ VIP にバインドできます。ただし、IP セットをプライマリ VIP にバインドする場合は、セカンダリ VIP を使用して仮想サーバに追加し、逆にセカンダリ VIP を使用します。

ステップ 4: プライマリ・インスタンスに仮想サーバを追加します。

次のコマンドを入力します。

add <server_type> vserver <vserver_name> <protocol> <primary_vip> <port> -ipset <ipset_name>

<!--NeedCopy-->

注記:

設定を保存するには、コマンド

save configを入力します。そうしないと、インスタンスの再起動後に設定が失われます。

VPX高可用性ペアをGCPにデプロイするためのGDMテンプレート

NetScaler Googleデプロイメントマネージャー(GDM)テンプレートを使用して、GCPにVPX高可用性ペアを展開できます。詳細については、 NetScaler GDMテンプレートを参照してください。

共有

共有

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.