-

-

-

VMware ESX、Linux KVM、およびCitrix HypervisorでNetScaler ADC VPXのパフォーマンスを最適化する

-

-

NetScaler VPXインスタンスをGoogle Cloud Platformに展開する

-

Google Cloud Platformで外部静的IPアドレスを使用してVPX高可用性ペアを展開する

-

Google Cloud Platform にプライベート IP アドレスを指定した 1 つの NIC VPX 高可用性ペアをデプロイします

-

-

-

-

-

-

-

-

-

-

-

-

-

-

This content has been machine translated dynamically.

Dieser Inhalt ist eine maschinelle Übersetzung, die dynamisch erstellt wurde. (Haftungsausschluss)

Cet article a été traduit automatiquement de manière dynamique. (Clause de non responsabilité)

Este artículo lo ha traducido una máquina de forma dinámica. (Aviso legal)

此内容已经过机器动态翻译。 放弃

このコンテンツは動的に機械翻訳されています。免責事項

이 콘텐츠는 동적으로 기계 번역되었습니다. 책임 부인

Este texto foi traduzido automaticamente. (Aviso legal)

Questo contenuto è stato tradotto dinamicamente con traduzione automatica.(Esclusione di responsabilità))

This article has been machine translated.

Dieser Artikel wurde maschinell übersetzt. (Haftungsausschluss)

Ce article a été traduit automatiquement. (Clause de non responsabilité)

Este artículo ha sido traducido automáticamente. (Aviso legal)

この記事は機械翻訳されています.免責事項

이 기사는 기계 번역되었습니다.책임 부인

Este artigo foi traduzido automaticamente.(Aviso legal)

这篇文章已经过机器翻译.放弃

Questo articolo è stato tradotto automaticamente.(Esclusione di responsabilità))

Translation failed!

Google Cloud Platform に外部の静的 IP アドレスを指定した VPX 高可用性ペアをデプロイする

VPX 高可用性ペアは、外部の静的 IP アドレスを使用して GCP にデプロイできます。プライマリノードのクライアント IP アドレスは、外部の静的 IP アドレスにバインドする必要があります。フェールオーバー時に、外部スタティック IP アドレスはセカンダリノードに移動され、トラフィックが再開されます。

静的外部 IP アドレスは、リリースを決定するまでプロジェクト用に予約されている外部 IP アドレスです。IP アドレスを使用してサービスにアクセスする場合、その IP アドレスを予約して、プロジェクトのみが使用できるようにすることができます。詳細については、「 静的外部 IP アドレスの予約」を参照してください。

HA の詳細については、「 高可用性」を参照してください。

はじめに

-

Google Cloud Platform へのCitrix ADC VPXインスタンスのデプロイで説明されている制限、ハードウェア要件、注意点をお読みください。この情報は、HA 配置にも適用されます。

- GCP プロジェクトで クラウドリソースマネージャー API を有効にします。

-

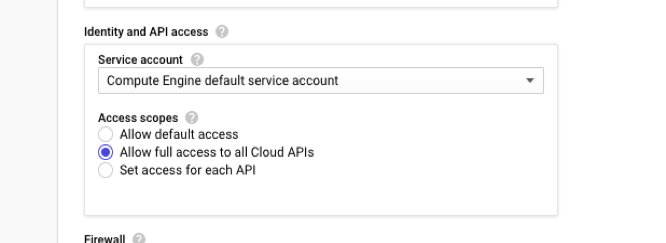

インスタンスの作成中に、すべての Cloud API へのフルアクセスを許可します。

-

GCP サービスアカウントに関連付けられた IAM ロールに次の IAM 権限があることを確認します。

REQUIRED_INSTANCE_IAM_PERMS = [ "compute.addresses.use", "compute.forwardingRules.list", "compute.forwardingRules.setTarget", "compute.instances.setMetadata" "compute.instances.addAccessConfig", "compute.instances.deleteAccessConfig", "compute.instances.get", "Compute.instances.list", "compute.networks.useExternalIp", "compute.subnetworks.useExternalIp", "compute.targetInstances.list", "compute.targetInstances.use", "compute.targetInstances.create", "compute.zones.list", "compute.zoneOperations.get", ] <!--NeedCopy--> -

管理インターフェイス以外のインターフェイスでエイリアス IP アドレスを設定している場合は、GCP サービスアカウントに次の追加の IAM 権限があることを確認してください。

"compute.instances.updateNetworkInterface" <!--NeedCopy--> - プライマリノードで GCP 転送ルールを構成した場合は、「 GCP での VPX 高可用性ペアの転送ルールのサポート 」に記載されている制限と要件を読み、フェールオーバー時に新しいプライマリに更新します。

Google Cloud Platform にVPX HAペアを展開する方法

HA 展開手順の概要を次に示します。

- 同じリージョンに VPC ネットワークを作成します。たとえば、アジア東です。

- 同じリージョンに 2 つの VPX インスタンス (プライマリノードとセカンダリノード) を作成します。同じゾーンまたは異なるゾーンに配置できます。たとえば、アジア東-1a、アジア東-Ib。

- NetScaler GUIまたはADC CLIコマンドを使用して、両方のインスタンスで高可用性設定を構成します。

手順1:VPC ネットワークを作成する

要件に基づいて VPC ネットワークを作成します。管理NIC、クライアントNIC、サーバーNICに関連付けるために3つのVPCネットワークを作成することをお勧めします。

VPC ネットワークを作成するには、次の手順を実行します。

- Google コンソール > ネットワーク > VPC ネットワーク > VPC ネットワークの作成にログオンします。

- 必須フィールドに入力し、[Create] をクリックします。

詳細については、「 Google Cloud Platform でのCitrix ADC VPXインスタンスのデプロイ」の「 VPCネットワークの作成」セクションを参照してください。

手順2:2つのVPXインスタンスを作成する

シナリオ:Multi-NIC、Multi-IPスタンドアロンVPXインスタンスを展開するの手順に従って、VPXインスタンスを2つ作成します。

重要

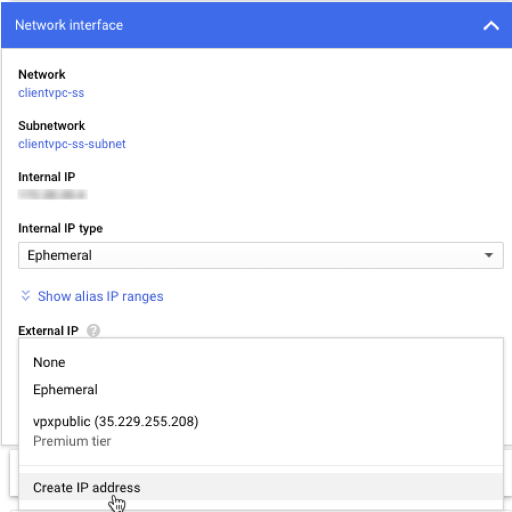

プライマリノードのクライアント IP アドレス (VIP) に静的外部 IP アドレスを割り当てます。既存の予約済み IP アドレスを使用するか、新しい予約済み IP アドレスを作成できます。静的外部 IP アドレスを作成するには、[ ネットワークインターフェイス] > [外部 IP] に移動し、[ IP アドレスの作成] をクリックします。

フェールオーバー後、古いプライマリが新しいセカンダリになると、スタティック外部 IP アドレスは古いプライマリから移動し、新しいプライマリに接続されます。詳細については、Google Cloud ドキュメント「 静的外部 IP アドレスを予約する」を参照してください。

VPX インスタンスを構成したら、VIP アドレスと SNIP アドレスを構成できます。詳細については、「 Citrix ADC所有のIPアドレスの構成」を参照してください。

手順3:高可用性を構成する

Google Cloud Platform でインスタンスを作成した後、CLI用Citrix ADC GUIを使用してHAを構成できます。

GUI を使用した HA の設定

ステップ 1: 両方のインスタンスで INC モードで高可用性をセットアップします。

プライマリノードで、次の手順を実行します。

- GCP Consoleからノードのユーザー名

nsrootとインスタンス ID をパスワードとしてインスタンスにログオンします。 - 構成 > システム > 高可用性 > ノードに移動し、 追加をクリックします。

- [リモートノードの IP アドレス] フィールドに、セカンダリノードの管理 NIC のプライベート IP アドレスを入力します。

- [ セルフノードで INC (独立ネットワーク構成) モードをオンにする ] チェックボックスをオンにします。

- [作成] をクリックします。

セカンダリノードで、次の手順を実行します。

- GCP Consoleからノードのユーザー名

nsrootとインスタンス ID をパスワードとしてインスタンスにログオンします。 - 構成 > システム > 高可用性 > ノードに移動し、 追加をクリックします。

- [ リモートノード IP アドレス ] フィールドに、プライマリノードの管理 NIC のプライベート IP アドレスを入力します。

- [ セルフノードで INC (独立ネットワーク構成) モードをオンにする ] チェックボックスをオンにします。

- [作成] をクリックします。

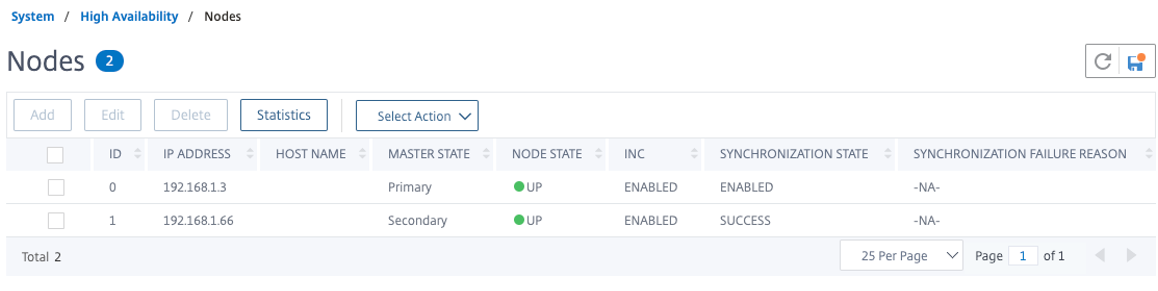

先に進む前に、[ Nodes ] ページにセカンダリノードの同期状態が SUCCESS と表示されていることを確認してください。

注

これで、セカンダリノードは、プライマリノードと同じログオン資格情報を持ちます。

ステップ 2: 両方のノードに仮想 IP アドレスとサブネット IP アドレスを追加します。

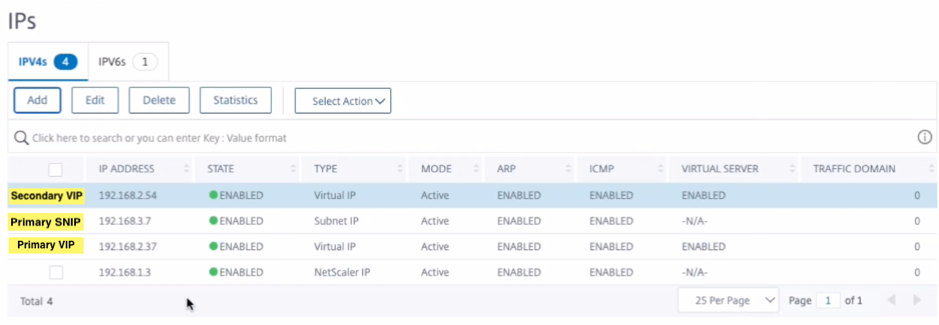

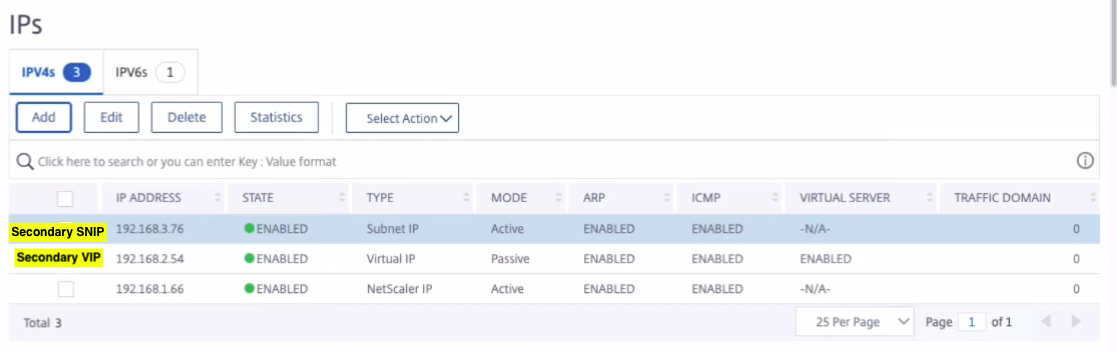

プライマリノードで、次の手順を実行します。

- [システム] > [ネットワーク] > [IP] > [IPv4] に移動し、[追加] をクリックします。

- 次の手順に従って、プライマリ VIP アドレスを追加します。

- プライマリ・インスタンスのクライアント側インターフェイスの内部 IP アドレスと、VM インスタンスのクライアント・サブネットに対して構成されたネットマスクを入力します。

- [IP Type] フィールドで、ドロップダウンメニューから [Virtual IP] を選択します。

- [作成] をクリックします。

- 次の手順に従って、プライマリ SNIP アドレスを追加します。

- プライマリ・インスタンスのサーバ側インターフェイスの内部 IP アドレスと、プライマリ・インスタンスのサーバ・サブネットに対して構成されたネットマスクを入力します。

- [IP Type] フィールドで、ドロップダウンメニューから [Subnet IP] を選択します。

- [作成] をクリックします。

- 次の手順に従って、セカンダリ VIP アドレスを追加します。

- セカンダリインスタンスのクライアント側インターフェイスの内部 IP アドレスと、VM インスタンスのクライアントサブネットに設定されたネットマスクを入力します。

- [IP Type] フィールドで、ドロップダウンメニューから [Virtual IP] を選択します。

- [作成] をクリックします。

セカンダリノードで、次の手順を実行します。

- [システム] > [ネットワーク] > [IP] > [IPv4] に移動し、[追加] をクリックします。

- 次の手順に従って、セカンダリ VIP アドレスを追加します。

- セカンダリインスタンスのクライアント側インターフェイスの内部 IP アドレスと、VM インスタンスのクライアントサブネットに設定されたネットマスクを入力します。

- [IP Type] フィールドで、ドロップダウンメニューから [Virtual IP] を選択します。

- 次の手順に従って、セカンダリ SNIP アドレスを追加します。

- セカンダリインスタンスのサーバ側インターフェイスの内部 IP アドレスと、セカンダリインスタンスのサーバサブネットに設定されたネットマスクを入力します。

- [IP Type] フィールドで、ドロップダウンメニューから [Subnet IP] を選択します。

- [作成] をクリックします。

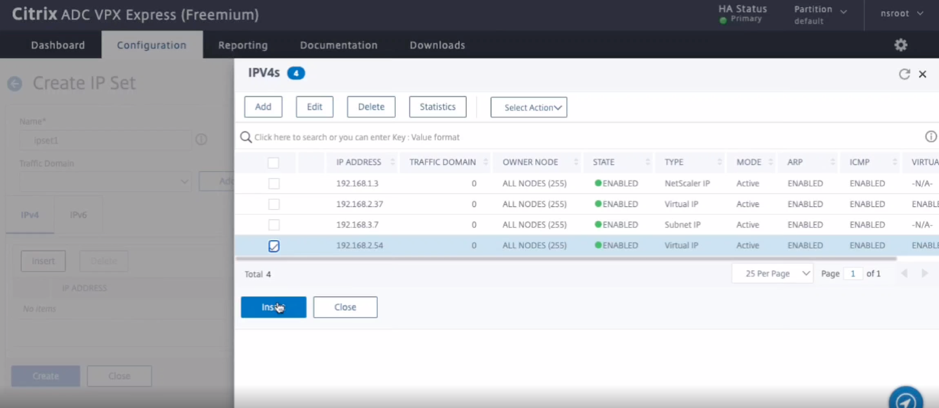

ステップ 3: IP セットを追加し、両方のインスタンスで IP セットをセカンダリ VIP にバインドします。

プライマリノードで、次の手順を実行します。

- システム > ネットワーク > IP セット > 追加に移動します。

- IP セット名を追加し、[Insert] をクリックします。

- [ IPv4 ] ページで、仮想 IP(セカンダリ VIP)を選択し、[ 挿入] をクリックします。

- [Create] をクリックして IP セットを作成します。

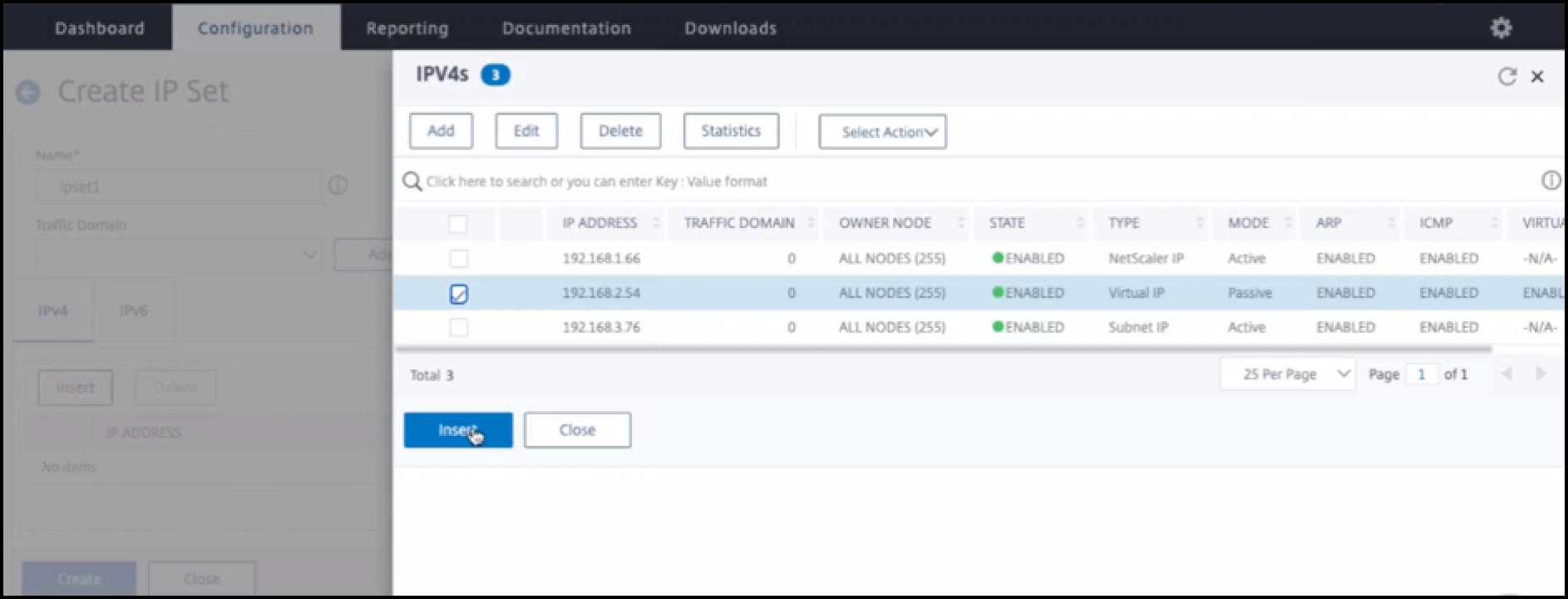

セカンダリノードで、次の手順を実行します。

- システム > ネットワーク > IP セット > 追加に移動します。

- IP セット名を追加し、[Insert] をクリックします。

- [ IPv4 ] ページで、仮想 IP(セカンダリ VIP)を選択し、[ 挿入] をクリックします。

- [Create] をクリックして IP セットを作成します。

注

IP セット名は、両方のインスタンスで同じである必要があります。

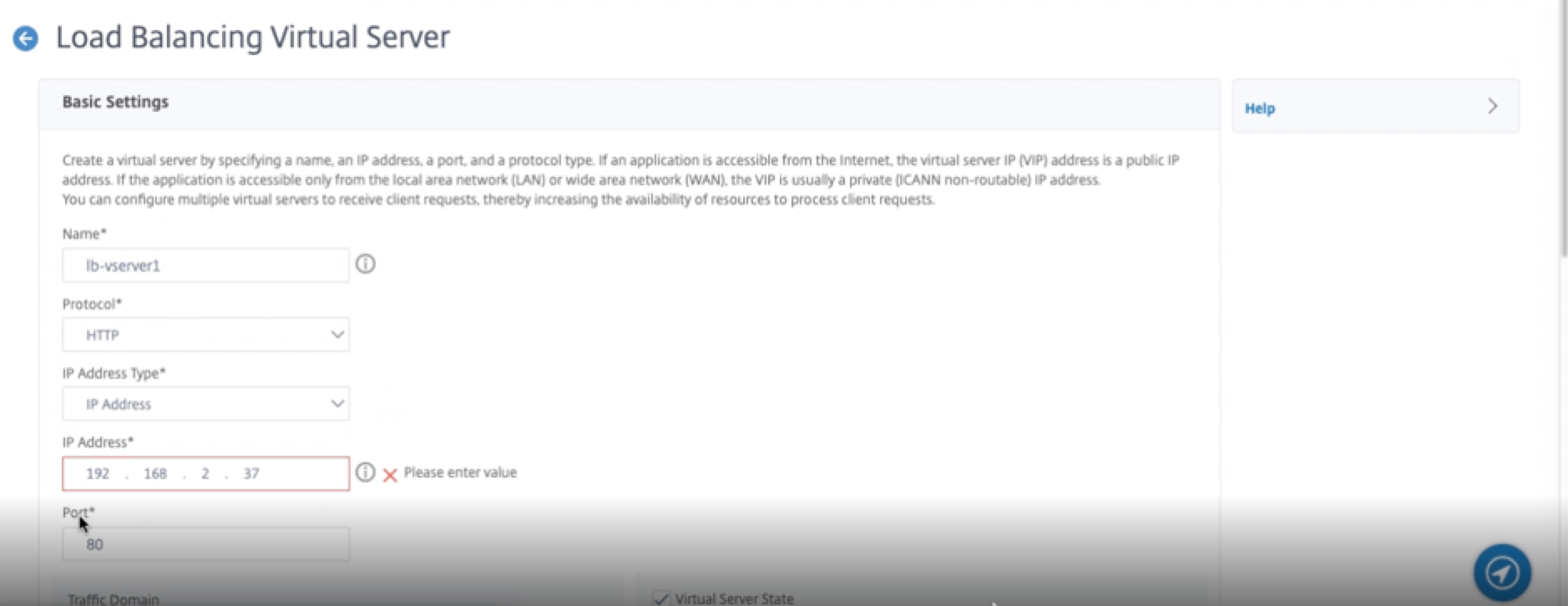

ステップ 4: プライマリインスタンスに負荷分散仮想サーバーを追加します。

- [設定] > [トラフィック管理] > [負荷分散] > [仮想サーバー] > [追加]に移動します。

-

[名前]、[プロトコル]、[IP アドレスタイプ (IP アドレス)]、[IP アドレス] (プライマリ VIP)、および [ポート] に必要な値を追加します。

- [詳細] クリックします。[ IP 範囲 IP セット設定] に移動し、ドロップダウンメニューから [ IPSet ] を選択し、 ステップ 3で作成した IPSet を指定します。

- OK をクリックして、負荷分散仮想サーバーを作成します。

ステップ 5: プライマリノードにサービスまたはサービスグループを追加します。

- [設定] > [トラフィック管理] > [負荷分散] > [サービス] >[追加]に移動します。

- サービス名、IPアドレス、プロトコル、およびポートに必要な値を追加し、[ OK]をクリックします。

ステップ 6: サービスまたはサービスグループをプライマリノードの負荷分散仮想サーバーにバインドします。

- [設定] > [トラフィック管理] > [負荷分散] > [仮想サーバー]に移動します。

- 手順4で構成した負荷分散仮想サーバーを選択し、[ 編集]をクリックします。

- [ サービスとサービスグループ ] タブで、[ 負荷分散仮想サーバーサービスバインドなし] をクリックします。

- 手順5で構成したサービスを選択し、[ バインド]をクリックします。

構成を保存します。強制フェールオーバーの後、セカンダリは新しいプライマリになります。古いプライマリ VIP の外部スタティック IP は、新しいセカンダリ VIP に移動します。

CLI を使用した高可用性の設定

ステップ 1: 両方のインスタンスで INC モードで高可用性をセットアップします。

プライマリノードで、次のコマンドを入力します。

add ha node 1 <sec_ip> -inc ENABLED

<!--NeedCopy-->

セカンダリノードで、次のコマンドを入力します。

add ha node 1 <prim_ip> -inc ENABLED

<!--NeedCopy-->

sec_ipは、セカンダリノードの管理 NIC の内部 IP アドレスを指します。

prim_ipは、プライマリノードの管理 NIC の内部 IP アドレスを指します。

ステップ 2: 両方のノードに仮想 IP とサブネット IP を追加します。

プライマリノードで、次のコマンドを入力します。

add ns ip <primary_vip> <subnet> -type VIP

add ns ip <secondary_vip> <subnet> -type VIP

add ns ip <primary_snip> <subnet> -type SNIP

<!--NeedCopy-->

primary_vipは、プライマリ・インスタンスのクライアント側インターフェイスの内部 IP アドレスを指します。

secondary_vipは、セカンダリインスタンスのクライアント側インターフェイスの内部 IP アドレスを指します。

primary_snipは、プライマリ・インスタンスのサーバ側インターフェイスの内部 IP アドレスを指します。

セカンダリノードで、次のコマンドを入力します。

add ns ip <secondary_vip> <subnet> -type VIP

add ns ip <secondary_snip> <subnet> -type SNIP

<!--NeedCopy-->

secondary_vipは、セカンダリインスタンスのクライアント側インターフェイスの内部 IP アドレスを指します。

secondary_snipは、セカンダリインスタンスのサーバ側インターフェイスの内部 IP アドレスを指します。

ステップ 3: IP セットを追加し、両方のインスタンスで IP セットをセカンダリ VIP にバインドします。

プライマリノードで、次のコマンドを入力します。

add ipset <ipsetname>

bind ipset <ipsetname> <secondary VIP>

<!--NeedCopy-->

セカンダリノードで、次のコマンドを入力します。

add ipset <ipsetname>

bind ipset <ipsetname> <secondary VIP>

<!--NeedCopy-->

注

IP セット名は、両方のインスタンスで同じである必要があります。

ステップ 4: プライマリ・インスタンスに仮想サーバを追加します。

次のコマンドを入力します。

add <server_type> vserver <vserver_name> <protocol> <primary_vip> <port> -ipset <ipset_name>

<!--NeedCopy-->

ステップ 5: プライマリインスタンスにサービスまたはサービスグループを追加します。

次のコマンドを入力します。

add service <service_name> <service_ip_address> <protocol> <port>

<!--NeedCopy-->

ステップ 6: サービス/サービスグループをプライマリインスタンス上の負荷分散仮想サーバーにバインドします。

次のコマンドを入力します。

bind <server_type> vserver <vserver_name> <service_name>

<!--NeedCopy-->

注記:

設定を保存するには、コマンド

save configを入力します。そうしないと、インスタンスの再起動後に設定が失われます。

ステップ 7: 設定を確認します。

プライマリクライアント NIC に接続されている外部 IP アドレスが、フェールオーバー時にセカンダリに移動することを確認します。

- 外部 IP アドレスに cURL 要求を行い、それが到達可能であることを確認します。

-

プライマリインスタンスで、フェイルオーバーを実行します。

GUI から、[ 設定] > [システム] > [高可用性] > [アクション] > [強制フェールオーバー] に移動します。

CLI から、次のコマンドを入力します。

force ha failover -f <!--NeedCopy-->GCP コンソールで、セカンダリインスタンスに移動します。外部 IP アドレスは、フェールオーバー後にセカンダリのクライアント NIC に移動されている必要があります。

- 外部 IP に cURL 要求を発行し、再び到達可能であることを確認します。

共有

共有

This Preview product documentation is Cloud Software Group Confidential.

You agree to hold this documentation confidential pursuant to the terms of your Cloud Software Group Beta/Tech Preview Agreement.

The development, release and timing of any features or functionality described in the Preview documentation remains at our sole discretion and are subject to change without notice or consultation.

The documentation is for informational purposes only and is not a commitment, promise or legal obligation to deliver any material, code or functionality and should not be relied upon in making Cloud Software Group product purchase decisions.

If you do not agree, select I DO NOT AGREE to exit.